從本機過濾入手根除ARP欺騙蠕蟲

ARP欺騙病毒的威力不需要筆者多說,特別是現在很多類似ARP病毒都具備了蠕蟲特性,應對起來更加麻煩。網上有很多文章都是介紹過如何應對企業內網出現的ARP欺騙病毒,不過大多數情況都需要我們在核心交換機上針對MAC地址進行過濾或綁定,如果我們沒有交換機的管理權限又該如何呢?今天就讓我們從本機過濾入手根除ARP欺騙蠕蟲吧。

一、安裝8Signs Firewall過濾軟件:

本文介紹的重點是從本機來過濾掉虛假的錯誤的ARP欺騙數據包,我們通過名為8Signs Firewall的軟件來實現此功能。他是一款簡單易用的軟件網絡防火墻,使用它可以幫助用戶限制非法的網絡連接訪問本地資源,另外他還可以幫助用戶限制本地電腦訪問網絡中的不良資源。

8Signs Firewall小檔案:

軟件版本:V3.01a Beta

軟件大小: 5351 KB

軟件語言: 英文

軟件類別: 國外軟件 / 共享版 / 網絡安全

應用平臺: Win9x/NT/2000/XP/2003

下載地址:

http://cnc.skycn.com/soft/15172.html

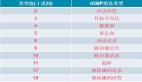

第一步:運行8Signs Firewall安裝程序,我們使用的是V3.01a Beta版本,點“NEXT”按鈕繼續。(如圖1)

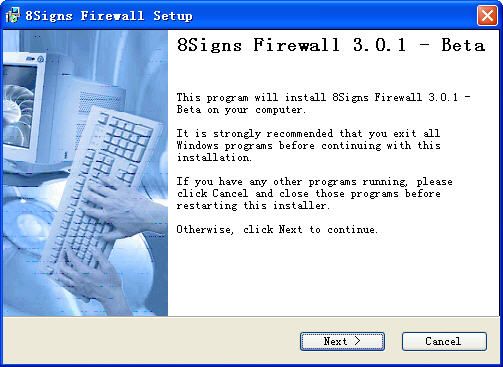

第二步:同意安裝協議后選擇安裝目錄,默認路徑是c:\program files\8signs firewall。點“NEXT”按鈕繼續。(如圖2)

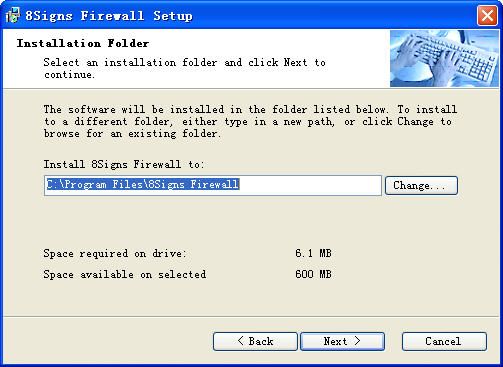

第三步:設置完畢后準備開始安裝軟件,復制必須文件到本地硬盤。(如圖3)

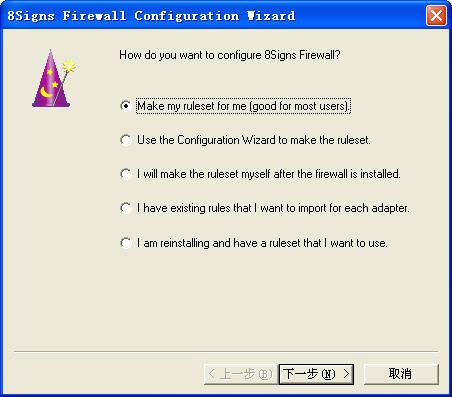

第四步:接下來是寫入注冊表,自啟動服務及其相關進程,彈出對話框針對8Signs Firewall進行初始化設置。首先設置該軟件的使用用戶,我們選擇第一個“Make my ruleset for me”(對本帳戶設置規則)即可。(如圖4)

#p#

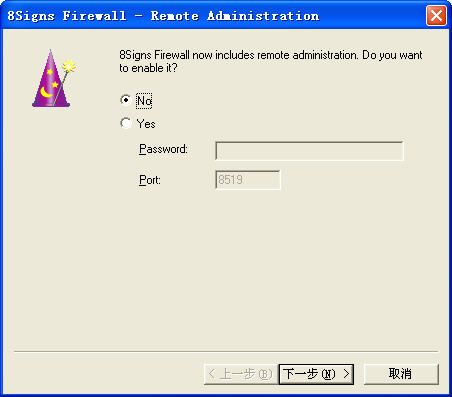

第五步:該軟件支持遠程管理功能,我們可以通過設置的密碼和默認管理端口來遠程控制和監聽。當然對于大多數情況我們不需要此功能,直接選擇“NO”即可。(如圖5)

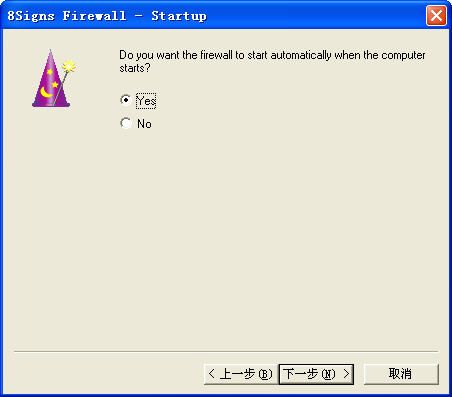

第六步:設置該軟件防火墻的啟動方式,YES是隨系統啟動而啟動。(如圖6)

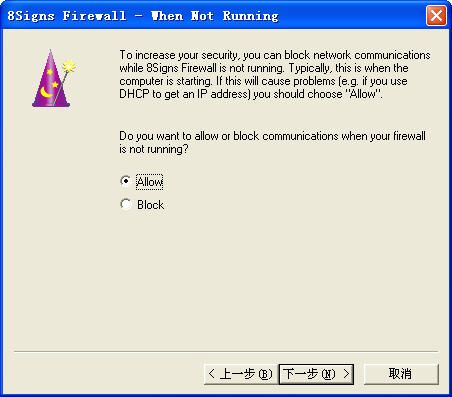

第七步:最后是關鍵的一步,一定不能夠選錯,他是讓你設置默認情況下如果防火墻沒有開啟,那么是容許通訊還是阻止通訊。這個要根據實際使用來決定,筆者建議大家選擇ALLOW容許,否則無法上網,防火墻又沒開著就比較難找到問題根源了。(如圖7)

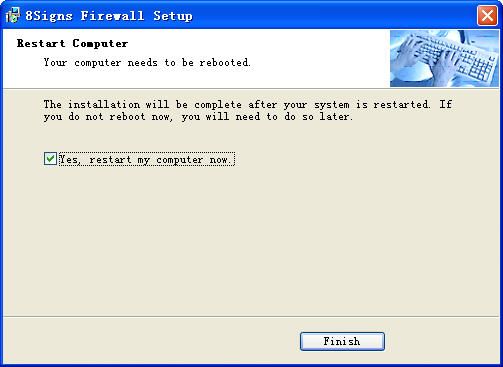

第八步:安裝完畢后要求重新啟動計算機才能夠讓設置生效,點“Finish”按鈕結束安裝操作。(如圖8)

至此我們就完成了8Signs Firewall軟件防火墻的安裝工作,接下來就由他來幫助我們根除ARP欺騙蠕蟲病毒了。#p#

二、從本機過濾入手根除ARP欺騙蠕蟲:

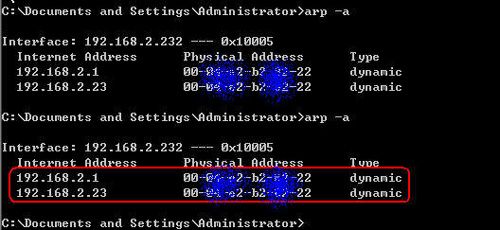

ARP欺騙病毒的發作關鍵在于欺騙ARP映射表,讓網關地址對應的MAC信息指向了錯誤的地址。當我們執行arp -a查看本地ARP緩存時應該可以看到不同IP地址對應同一個MAC地址的情況,特別是網關地址存在這種對應關系。(如圖9)

要想對付這種錯誤綁定關系的話,我們可以使用8Signs Firewall中的規律規則。

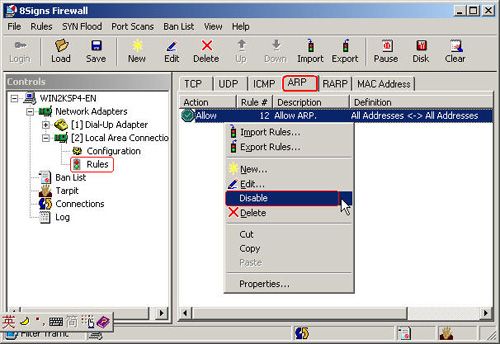

第一步:安裝好后重新啟動計算機,之后啟動8Signs Firewall程序將原來firewall默認的ARP規則禁止或刪除掉,直接在上面選擇ARP標簽和對應的規則點右鍵選擇disable即可禁用。(如圖10)

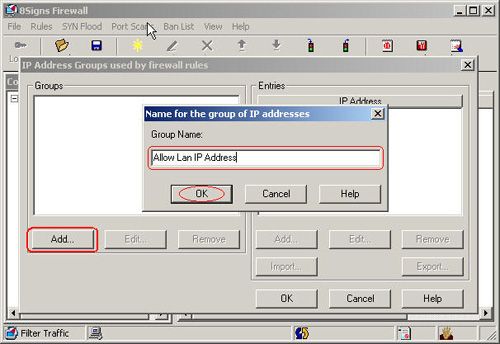

第二步:然后在Rule菜單下建立可信任的IP Address Group,為建立的地址組起一個名字。(如圖11)

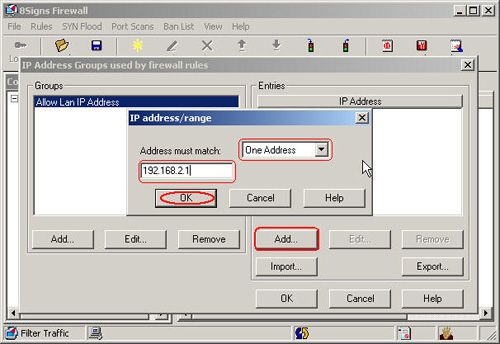

第三步:在剛建立的地址組中添加一個IP對應信息,即加入網關的IP地址。(如圖12)

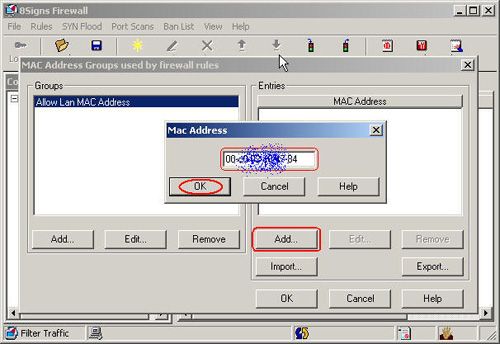

第四步:建立完IP地址組后還需要建立MAC地址組,我們通過Rules菜單下建立可信任的MAC Group。(如圖13)

#p#

第五步:同樣為MAC地址組起一個名字并輸入網關設備的真實MAC地址,建立默認規律規則。(如圖14)

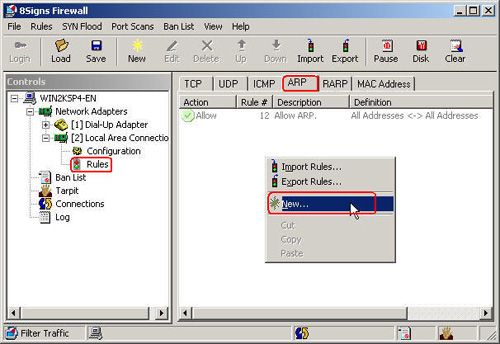

第六步:返回到軟件的主界面,在network adapters下的rules中建立一個新的ARP規則,記得要在右邊選擇ARP標簽。(如圖15)

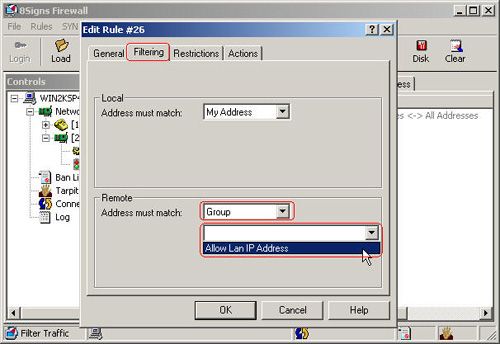

第七步:在添加規則窗口中選擇filtering過濾標簽,然后選擇前面已經設置好的組讓其匹配過濾規則。(如圖16)

第八步:在同一個窗口中的actions行動標簽中選擇“ALLOW”容許,這樣只有滿足匹配規則的ARP數據包才會發送和接收,其他不滿足規則的數據包會被丟棄。(如圖17)

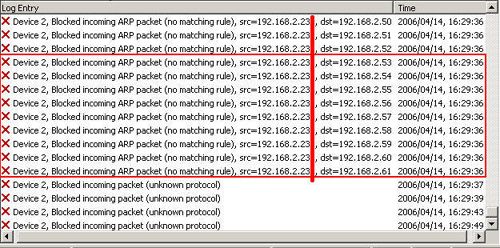

第九步:如果網絡中存在著ARP欺騙蠕蟲病毒的話,我們在打開8Signs Firewall后就會發現LOG日志記錄信息中顯示出了很多條這種錯誤不匹配的ARP數據包被丟棄的信息。(如圖18)

第十步:最后我們再讓8Signs Firewall程序隨系統啟動或者將其添加到組策略的開機腳本或啟動腳本中即可。

至此我們就完成了從本機入手根除ARP欺騙蠕蟲的工作,本文介紹的是利用軟件防火墻8Signs Firewall的過濾規則來實現根除功能,當然此方法是非常有效的,比純粹使用arp -s來綁定ARP緩存信息更好,要知道arp -s指令遇到強大一點的ARP病毒后就講失去作用。

三、總結:

本文僅僅介紹了8Signs Firewall這款軟件防火墻,實際上很多軟件防火墻都有此功能,我們只需要按照本文的思路到這些防火墻軟件中尋找關于ARP信息過濾的功能即可,通過掃描所有發送和接收的ARP數據,來達到過濾效果,將虛假的ARP欺騙數據包阻擋在操作系統之外,讓我們企業內部網絡更加穩定安全的運行。

小提示:

本文介紹的方法僅僅是被動的防范方法,網絡中那臺感染了ARP欺騙病毒的機器還會繼續發作,所以最關鍵的是要找出這臺機器將他隔離并殺毒。

【編輯推薦】