Easy VPN應用:實現(xiàn)移動辦公遠程接入

為了向遠距離工作者或工作在外的員工所提供的遠程訪問類型的VPN,是不是也要配置那么多的命令和參數(shù)呢?很多用戶會提出有沒有簡單點的VPN配置來完成這樣的要求。本節(jié)介紹一種簡單的VPN配置,即Easy VPN。

移動VPN技術:Easy VPN

從Easy VPN的名字上就知道這應該是個簡單的VPN應用技術。Easy VPN分為Easy VPN Server和Easy VPN Remote兩種。Easy VPN Server是Remote-Access VPN專業(yè)設備,配置復雜,支持Policy Pushing等特性。現(xiàn)在的900、1700、Pix、Vpn 3002和ASA等很多設備都支持。

而Easy VPN Remote就是專門為了小的分支機構所設計的,一般情況下,小分支接口的網(wǎng)絡管理員的水平?jīng)]有那么高,不可能去配置一堆復雜命令來實現(xiàn)Site-to-Site VPN,這時候,只需要通過Easy VPN Remote這個特性配置幾條簡單的命令,就可以Site-to-Site VPN。所有的配置都在Server端來完成,Client的VPN配置都由Server端采用“推”的方式應用到分支機構的設備上。這種技術極大地避免了分支機構配置VPN失敗的問題。但這種VPN不支持路由,不支持組播,只能在IP協(xié)議下工作,不支持狀態(tài)故障切換等技術。所以,需要網(wǎng)絡管理員在自己的實際工作中留意這些功能是否需要,再決定是否實施Easy VPN技術。 #p#

基于命令行的Easy VPN配置實例

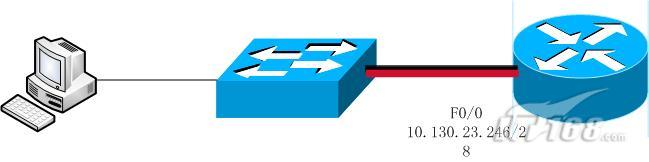

下面介紹一個基于IOS命令行的Easy VPN Server/Remote配置實例,如圖所示。

圖Easy VPN接入

RouterServer的配置如下。

crypto isakmp policy 1 encryption 3des authentication pre-share group 2 crypto isakmp client configuration address-pool local pool192 ip local pool pool192 192.168.1.1 192.168.1.254 crypto isakmp client configuration group vclient-group key vclient-key domain test.com pool pool192 crypto IPsec transform-set vclient-tfs esp-3des esp-sha-hmac crypto dynamic-map template-map 1 set transform-set vclient-tfs crypto map vpnmap isakmp authorization list vclient-group crypto map vpnmap client configuration address respond crypto map vpnmap 1 IPsec-isakmp dynamic template-map interface Loopback0 ip address 172.16.1.1 255.255.255.240 interface FastEthernet0 ip address 10.130.23.246 255.255.255.240 crypto map vpnmap ip route 192.168.1.0 255.255.255.0 FastEthernet0 show cry isakmp sa show cry IPsec sa clear cry sa clear cry isakmp debug cry isakmp debug cry IPsec |

#p#

基于SDM的Easy VPN配置實例

Easy VPN的配置大部分工作都在VPN Server上完成,減輕了配置工作。在Cisco的設備中,比如,1800系列、2800系列和3800路由器系列,可以不使用命令的方式來完成配置。在這些新系列的設備上可以用SDM(思科路由器和安全設備管理器)軟件來配置。

1. Cisco SDM >Cisco SDM 是一種直觀且基于 Web 的設備管理工具,用來管理以 Cisco IOS? 軟件為基礎的路由器。Cisco SDM 可通過智能向?qū)Ш喕酚善骷鞍踩渲眠^程,對于客戶及 Cisco 合作伙伴而言,有了這些向?qū)В槐貙γ钚薪涌冢–LI)有專門的了解,就能快速便捷地部署、配置和監(jiān)控 Cisco Systems路由器。

SDM在設備上默認HTTPS管理IP是10.0.10.1。所以如果使用默認配置登錄的話,一定要保證PC的地址在10.0.10.0網(wǎng)段。SDM的默認用戶名是cisco,密碼也是cisco 。

SDM程序既可以安裝在PC上,也可以安裝在路由器上。安裝在PC上能節(jié)約路由器的內(nèi)存并且可以用它來管理其他支持SDM管理的路由器,但是這種模式下不能執(zhí)行恢復默認的操作。安裝到路由器時,基本安裝需要大約4~5MB的Flash空間,Cisco SDM Express組件需要1.5MB的Flash空間,只用于路由器的初始化配置無須安裝。

提示:

IE默認禁止網(wǎng)頁訪問本機資源,需要修改IE的安全設置。選擇IE“工具”菜單,選擇“Internet選項”,切換到“高級”選項卡,在“設置”里找到“允許活動內(nèi)容在我的計算機上運行”,啟用該功能;另外在“隱私”選項卡中取消“打開窗口阻止程序”選項。

SDM下載地址為 http://www.cisco.com/pcgi-bin/tablebuild.pl/sdm(需要CCO賬號),下載并解壓SDM-V21.zip,運行Setup程序即可進行SDM的安裝。在安裝SDM之前要求安裝JRE 1.5,如果尚未安裝,可以到Sun公司網(wǎng)站下載。

將SDM安裝到路由器之后,路由器必須進行以下配置才能支持SDM管理工具。

ip http server //允許HTTP登錄

ip https server //允許HTTPS登錄

ip http authentication local //指定本地認證

ip http timeout-policy idle idle-number life life-number request request-number //修改Web接口超時參數(shù)

user username privilege 15 secret 0 secret //必須是Secret,不可以用Password關鍵字

如果需要Telnet或者Ssh遠程登錄設備,則增加以下配置命令。

line vty 0 4 //路由器型號不同VTY的數(shù)量也不同

login local

transport input telnet ssh //允許Telnet和Ssh

如果以上步驟配置正確完整,則在IE中輸入http://“路由器IP地址”,就可以開始使用SDM了。如果是第一次登錄SDM,則提示修改默認用戶名cisco ,以及默認密碼cisco。

提示:

具體啟用配置SDM軟件的方法,請查閱產(chǎn)品隨機手冊和思科網(wǎng)站上的相關信息,相關資料。使用SDM配置VPN的前提是要能保證配置端可以通過HTTPS訪問路由器的Web管理界面。值得慶幸的是SDM如今已經(jīng)支持中文版本。

2. SDM配置Easy VPN的步驟

3. 下面介紹使用思科安全設備管理器(SDM)將Cisco路由器配置成Easy VPN Server。一旦思科路由器配置完成后,可以使用思科VPN客戶端(Cisco Systems VPN Client)進行驗證。

第1步:從左側主操作窗口選擇Configure→VPN→Easy VPN Server,然后單擊Launch Easy VPN Server Wizard,啟動Easy VPN服務器向?qū)А! ?/P>

第2步:在彈出的對話框單擊【Yes】按鈕,這里提示如果對路由器配置Easy VPN Server需要啟用AAA認證。請單擊【Yes】按鈕繼續(xù)進行配置。

第3步:正式進入Easy VPN配置向?qū)А! ?/P>

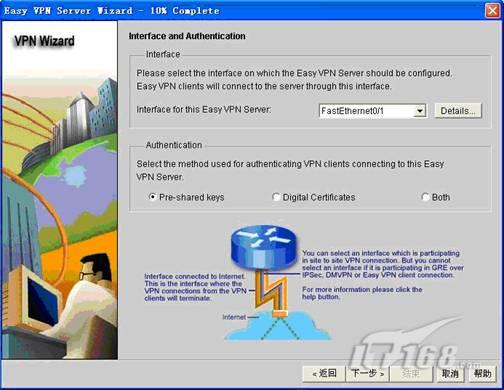

第4步:首先要求選擇應用Easy VPN的接口,客戶端連接終止及身份驗證的方法,如圖所示。

圖:啟動VPN接口和認證類型

第5步:單擊【下一步】按鈕,將配置Internet密鑰交換(IKE)的策略,單擊【Add】按鈕,添加新的策略,如圖14-15所示。

提示:

配置VPN隧道的選項必須是雙方匹配的。這里是針對“思科VPN客戶端” 本身自動選擇適當?shù)呐渲谩R虼耍斜匾獙蛻舳穗娔X配置IKE。

第6步:單擊【下一步】按鈕,選擇默認轉(zhuǎn)換設置或添加新的轉(zhuǎn)換加密和認證算法,如圖14-16所示。單擊【Add】按鈕,添加轉(zhuǎn)換算法設置。

第7步:添加一個新的驗證、授權和記賬策略,這里選擇定義驗證的方式為本地配置。

提示:

授權網(wǎng)絡訪問名單和組策略,這里可以查找或選擇一個現(xiàn)有的本地和網(wǎng)絡配置清單用做企業(yè)的VPN訪問授權。

第8步:選擇用戶認證數(shù)據(jù)庫。可以在存儲用戶認證細節(jié)上選擇一個外部服務器,如一個RADIUS服務器或本地數(shù)據(jù)庫,或者兩者同時啟用。

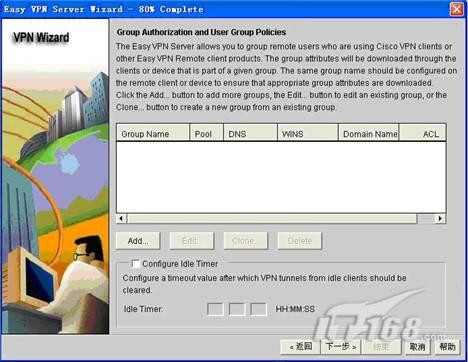

第9步:在下圖所示的對話框中,可以對本地數(shù)據(jù)庫添加、編輯、復制或刪除用戶組策略。

圖14-20 選擇對本地數(shù)據(jù)庫的操作

第10步:添加一個隧道組,配置共享密鑰用于認證信息。創(chuàng)建一個新的地址池或選擇一個現(xiàn)有的地址池,用于VPN客戶分配IP地址,如下圖所示。

第11步:單擊【OK】按鈕,選擇是否繼續(xù)添加策略。

圖:添加VPN客戶端地址池和共享密鑰

第12步:如果不需要配置選項,單擊【下一步】按鈕。

第13步:SDM將上述配置復制到路由器,以更新運行的配置,單擊【OK】按鈕,完成Easy VPN配置。 #p#

完成之后,如果需要修改,可以在主界面編輯和修改。

下面是上述配置后路由器的執(zhí)行結果。

Building configuration... Current configuration : 3336 bytes ! version 12.4 service timestamps debug datetime msec service timestamps log datetime msec no service password-encryption ! hostname Router ! boot-start-marker boot-end-marker ! enable password cisco ! aaa new-model< ! !--- In order to set AAA authentication at login, use the aaa authentication login !--- command in global configuration mode . aaa authentication login default local !--- Here, list name "sdm_vpn_xauth_ml_1" is specified for !--- the authentication of the clients. aaa authentication login sdm_vpn_xauth_ml_1 local aaa authorization exec default local aaa authorization network sdm_vpn_group_ml_1 local ! aaa session-id common ! resource policy ! ! ip cef ! !--- The RSA certificate generates after the !--- ip http secure-server command is enabled. crypto pki trustpoint TP-self-signed-392370502 enrollment selfsigned subject-name cn=IOS-Self-Signed-Certificate-392370502 revocation-check none rsakeypair TP-self-signed-392370502 ! ! crypto pki certificate chain TP-self-signed-392370502 certificate self-signed 01 3082023C 308201A5 A0030201 02020101 300D0609 2A864886 F70D0101 04050030 30312E30 2C060355 04031325 494F532D 53656C66 2D536967 6E65642D 43657274 (省略) quit ! !--- Creates a user account with all privileges. username sdmsdm privilege 15 password 0 sdmsdm ! ! !--- Creates an isakmp policy 1 with parameters like !--- 3des encryption, pre-share key authentication, and DH group 2. crypto isakmp policy 1 encr 3des authentication pre-share group 2 crypto isakmp client configuration group vpn !--- Defines the pre-shared key as sdmsdm. key sdmsdm pool SDM_POOL_1 netmask 255.255.255.0 ! !--- Defines transform set parameters. crypto ipsec transform-set ESP-3DES-SHA esp-3des esp-sha-hmac ! crypto dynamic-map SDM_DYNMAP_1 1 set transform-set ESP-3DES-SHA reverse-route ! !--- Specifies the crypto map parameters. crypto map SDM_CMAP_1 client authentication list sdm_vpn_xauth_ml_1 crypto map SDM_CMAP_1 isakmp authorization list sdm_vpn_group_ml_1 crypto map SDM_CMAP_1 client configuration address respond crypto map SDM_CMAP_1 65535 ipsec-isakmp dynamic SDM_DYNMAP_1 ! interface Ethernet0/0 no ip address shutdown half-duplex ! interface FastEthernet1/0 ip address 10.77.241.157 255.255.255.192 duplex auto speed auto ! interface Serial2/0 ip address 10.1.1.1 255.255.255.0 no fair-queue !--- Applies the crypto map SDM_CMAP1 to the interface. crypto map SDM_CMAP_1 ! interface Serial2/1 no ip address shutdown ! interface Serial2/2 no ip address shutdown ! interface Serial2/3< no ip address shutdown !--- Creates a local pool named SDM_POOL_1 for issuing IP !--- addresses to clients. ip local pool SDM_POOL_1 192.168.2.1 192.168.2.5 !--- Commands for enabling http and https required to launch SDM. ip http server ip http secure-server ! control-plane ! line con 0 line aux 0 line vty 0 4 password cisco ! end |

【編輯推薦】