突破單一防御思路的Web安全

【51CTO.com 綜合消息】

1.Web安全防御思想分析

如何保護企業網站免于遭受攻擊,是令很多CIO們頭疼不已的問題。

一般來說,Web安全的防范措施不外乎兩種:未被禁止的就是允許的,未被允許的就是禁止的。

先來看第一種,“未被禁止的就是允許的”。

這一思想可以解釋為:凡是與記錄在案的攻擊行為相符合的,就認為是攻擊行為,凡是不符合已知攻擊行為特征的,就是正常行為,這稱之為模式匹配技術。

早期的入侵檢測技術就是這一思想的典型代表。通過定義攻擊事件的數據特征,來區分網絡中的各種數據流。這種方法的準確率較高,但如果攻擊者采用最新的,尚未添加到檢測中的攻擊方法,容易有漏報。

而且早期的模式匹配技術沒有通配概念,變形攻擊很容易躲過入侵檢測的檢查。隨著入侵檢測技術的發展,這已經是非常困難的事了。

第二種,“未被允許的就是禁止的”。

類似于防火墻等訪問控制設備,設定一些允許規則,不包括在規則內的,就將被禁止。這一類的Web安全產品包括application firewall和靜態網頁防篡改系統。

Application firewall,之所以叫firewall,就是因為其主體設計思想是模仿防火墻,所不同的是,application firewall不僅關心4層以下的數據,還需要關注應用層的數據。

而在“未被允許的就是禁止的”這一思想指導下,application firewall多采用構建異常模型方式:通過學習“干凈”的網絡數據,視情況需幾天或幾星期,一一列舉出所有應當被允許的行為,當模型構建完成,所有被允許的行為也就定義下來了,在工作過程中,一旦發現某條數據行為并未包括在模型中,就予以響應(阻斷、報警)。

這種方法對未知攻擊和新漏洞攻擊有很好的防御能力,但弱點也同樣明顯:學習數據必須是“干凈”的,否則攻擊行為將被認為是正常行為而給予放行,產生漏報。而且業務結構發生變化后,比如更換服務器,添加新的在線服務業務等,需要重新學習,否則容易誤報。

靜態網頁防篡改系統,將“未被允許的就是禁止的”貫徹得更死板一些:將所有被保護的網頁做備份,除了規定程序/地址外,其它任何企圖更改頁面的行為都是被禁止的,即使駭客攻擊后更改成功,也可通過備份機制進行自動還原。

但隨著動態頁面技術的進步,Web網站已經很少有靜態頁面了,而且這種防篡改系統僅保障了網頁內容不被修改,無法保障其它私隱信息(如用戶數據)的安全。

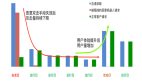

這兩種防御思路各有優劣,單一思路指導下的Web防御產品都是不完善的,要實現全面的Web安全防御,需要融合兩種思路的優勢。我們欣喜地看到,相關廠商已經在這些方面進行努力。

2.融合兩種思路的Web安全

入侵檢測技術基礎上的發展的Web安全

先來看入侵檢測技術方向。

自本世紀初起,入侵檢測技術就已不限于單純的模式匹配(誤用檢測),而是包含了包括統計異常檢測、基于模式預測異常檢測、基于數據挖掘異常檢測、基于神經網絡異常檢測以及基于特征選擇異常檢測等在內的異常檢測機制。

其特點是并不以單純的數據特征作為匹配對象來源,而是分析數據的行為特征。在入侵檢測技術基礎上發展起來的入侵防御產品,已然可以看到融合兩種防御思路的跡象。

正如前面所說的,傳統的“未被禁止的就是允許的”思路,容易形成漏報,攻擊者進行攻擊變形或攻擊編碼,就有可能繞過檢測機制。

針對這一情況,入侵檢測技術的應對是會話重組和擬態還原技術,并不是針對某一個數據包進行分析,而是將整個攻擊會話還原,這樣,如插入無意義字符、UNICODE編碼、ASIC編碼等躲避技術就無所遁形了。

而針對新攻擊無法發現的弱點,一般來說有兩種解決思路,對于那些有攻擊機理體系的新攻擊,如SQL注入,XSS攻擊,利用分析攻擊機理,提煉攻擊行為特征,而不是數據特征方式,籍此入侵防御產品可以實現對新發現漏洞的實時防御。

另外一種情況就是相對獨立的新漏洞,這就是考驗安全廠商漏洞發掘能力、應急能力的關鍵點:如果漏洞是安全廠商自行發現的,那么防御不成為問題;

如果漏洞是其它途徑發布的,就需要安全廠商有足夠多的信息來源,可以第一時間獲得漏洞信息,并且有一支強大的事件分析隊伍,可以在獲得漏洞信息后,盡快地發布相應防御補丁。

Application firewall基礎上發展的Web安全

再來看Application firewall方向目前的發展(網頁防篡改方向應用較少,本文就不涉及了)。

Application firewall的“未被允許的就是禁止的”思路,使得Application firewall不需要太關心具體的攻擊行為和漏洞信息,這也和Application firewall多為審計廠商和負載均衡廠商出品有關系:在入侵識別技術上并不占優勢,所以并沒有從入侵分析上下手,而是走了另外一條路。

但正如上面所說的,Application firewall的防御完備度取決于數據學習階段,如果某漏洞的攻擊方法就是正常的訪問,但攜帶某種特定規則的數據部分,Application firewall將無法發現這種攻擊行為。

所以有的Application firewall廠商也需要針對某些新型漏洞提供攻擊數據特征來進行防御。在這一點上,考驗的主要就是廠商漏洞發掘、應急響應的能力了。

無論如何,在入侵檢測基礎上發展也好,在Application firewall基礎上發展也好,最后大家都將走到同一條路上來,那就是結合特征匹配與異常模型的防御,突破單一防御思路的新型Web威脅防御。只有將這兩種技術思路融合起來,才能為用戶提供真正解決Web威脅的全面解決方案。