Zenmap gui介紹及下載(WINDOWS下的nmap)

第八軍團的陳十三問我要Zenmap GUI,抱怨我說在去年的文章中沒有寫下載地址。去年發的是英文介紹,于是整理本篇中文說明及提供下載地址給網友們-Amxking

下文引用IT168對該軟件的介紹:

一、Nmap端口掃描器簡介

Nmap是一款免費的開源工具,英文名稱是Network Mapper,是端口掃描器中的一個佼佼者,在電影《黑客帝國》中曾出現過它的身影。

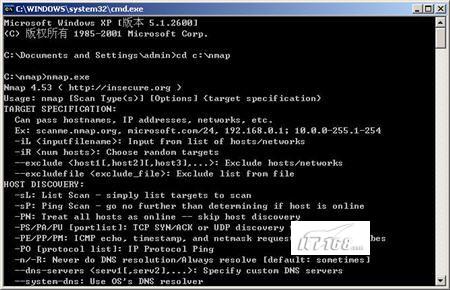

圖1、Nmap端口掃描圖形界面Zenmap

Nmap使用IP數據包來分析在網絡中有哪些主機是可用的,以及這些主機正在提供什么服務,以及運行的操作系統是什么,使用了哪些類型的過濾器或防火墻等等。

它最初是在Unix平臺上的一個工具,后來被引入到其他操作系統中。目前的穩定版本是4.53版,支持Windows NT/ME/2K/XP/Vista操作臺系統,官方下載地址:http://nmap.org/download.html

值得一提的是,雖然Nmap現在也支持Windows操作系統,但是相比Linux和Unix版本,其功能要減弱了很多,已知的幾個缺陷有:

1、無法掃描本機。這是一個至今還沒有解決的缺陷。你可以選擇將該工具裝在別的機器上,然后對你的計算機進行掃描。或者你可以通過設定一些參數來實現高級別的掃描(下面將介紹)。

2、Nmap支持以太網絡連接和一些802.11無線網絡連接,而對于一些PPP撥號網絡則不支持。因為微軟在Windows XP SP2中移除了對raw TCP/IP socket的支持。

二、安裝運行Nmap

每一個主要的“穩定版”Nmap一般都提供兩種格式的下載,一種是.exe格式的Windows安裝包,該安裝格式簡單易懂,只需運行安裝包文件,然后按照安裝向導要求選擇安裝路徑、選擇安裝模塊和安裝WinPcap就可以。

另一種是.zip格式的壓縮包方式,它不包含圖形界面,因此你需要從一個DOS/命令行窗口中運行nmap.exe。或者你也可以下載和安裝一個免費的Cygwin模擬Unix環境軟件。

圖(本圖為amxking公司2000系統下運行抓圖):

對于多數普通用戶來說,可能更喜歡圖形界面Zenmap,那么在安裝的時候一定要記得勾選安裝Zenmap(如圖2),安全完成后會在桌面和開始菜單上會產生新的Zenmap快捷方式,點擊運行它就可以了。

圖2、選擇安裝圖形界面Zenmap

當然對于一些高手們來說,可能會更衷情于使用命令行界面來運行Nmap。下面我們為那些不熟悉命令行界面的朋友簡單介紹一下安裝過程。

1、首選確保你的登錄帳號具有管理員權限(即你的登錄帳號是administrators組的成員)。

2、打開一個命令行/DOS窗口。在Windows XP中,從開始菜單的【運行】中輸入“cmd”然后回車。

3、改變當前目錄為Nmap的目錄,例如“cd c:\nmap”。

4、執行nmap.exe,會出現如下圖所示窗口。

圖3、從Windows命令行中執行Nmap

如果你經常運行Nmap的話,你可以增加Nmap目錄(在本文中是C:\nmap)到你的命令執行路徑中。

右鍵我的電腦,選擇【屬性】,在系統屬性窗口中選擇【高級】標簽,點擊【環境變量】按鈕,從系統變量中選擇Path,然后點擊【編輯】按鈕,然后加入一個分號和“C:\nmap”路徑,點擊確定后你就可以直接從DOS窗口的任意位置執行nmap命令。

三、實例講解使用Nmap提高安全性

安裝完Nmap后,我們已經為掃描我們的網絡做好了準備,下面我們通過實際的操作來看一下如何操作,為了照顧多數用戶,本文使用圖形界面作為介紹。

1、設定掃描對象、掃描類型

從桌面上點擊Zenmap快捷方式后,會啟動Nmap的圖形界面,在Target窗口中輸入你要掃描的主機的主機名或IP地址。

舉個例子來說,如果需要掃描192.168.1.1到192.168.1.8范圍內的所有主機,需要輸入如下:192.168.1.1-8。

你還可以使用通配符“*”來實現一個地址范圍內的掃描,例如192.168.1.*(等同于192.168.1.1-255)。

值得注意的是,由于很多企業網絡中會針對掃描行為進行捕捉并禁止,因此筆者不建議對別人的計算機進行掃描。

從Profile后的下拉列表中你可以選擇不同的配置文件,其中包括操作系統探測、快速掃描、服務掃描、加強掃描等選項。

由于Windows版的Nmap默認不支持對本機進行掃描,因此如果你要對本機掃描的話,需要通過使用不包含ping命令的TCP連接掃描,因為它不是使用發送raw數據包的方式,而是使用了高級socket API,實現方式是在掃描命令中增加參數“-sT -P0”。

設置完這兩項后,單擊掃描按鈕就可以開始掃描了。

2、借助搜索引擎分析掃描結果

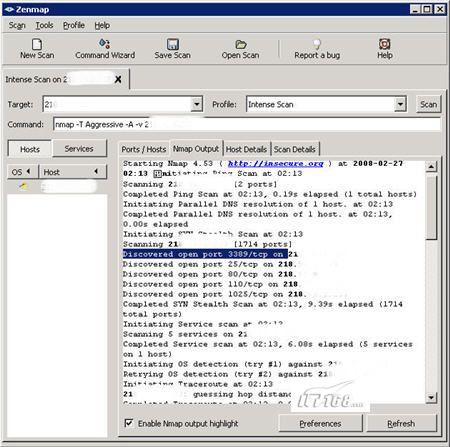

點擊掃描按鈕后,在下面的掃描結果顯示窗口中我們能看到詳細的掃描結果。其中在Nmap Output標簽中的信息最為詳細。

由于筆者的計算機開放了遠程桌面服務,在日志中我們可以看到這樣的信息“Discovered open port 3389/tcp on ...”的信息,以及因為web服務器而開放的80端口和因為郵件服務器開放的25和110端口,如下圖。

圖4、掃描結果

通過掃描結果,我們可以看到在我們的計算機上開放了哪些端口,啟用了哪些服務。如果你看到一些顯示為“未知(Unknown)”或其它看上去可疑的服務,那么可以記下它的端口號,然后通過Google或百度等搜索引擎進行搜索,看看這個端口具體是干什么,例如在搜索引擎中輸入“端口 27374”或“port 27374”等。

對于已經開放的端口和服務,我們還可以使用搜索引擎來搜索它的安全漏洞,從而進行相應的修補。

3、停止服務關閉開放端口

在你的計算機上有些開放的端口可能是你的應用程序所需要的,例如筆者剛才提到的80端口,因為筆者的計算機需要對外提供web服務器功能。但是如果有開放端口是不必要的,例如有的服務是以前有用而現在已經不用的,那么停止這些服務,從而關閉相應的開放端口,減少安全隱患。

從控制面板的管理工具中,打開【服務】管理窗口,找到你希望關閉的服務,將其啟動類型改為“禁用”,然后停止這個服務。

值得注意的是,在停止一個服務前,要確信停止這個服務對你的系統沒有不良影響,不會影響系統的正常運行。

四、總結:定期掃描 堵死黑客入侵之路

Nmap是一個非常強大的工具,很多黑客和入侵者使用它來進行對入侵對象的掃描,不過從知己知彼的角度來講,它也可以為我們所用,定期的用它來分析自己的計算機的安裝狀況,從而未雨綢繆,在攻擊者發現并利用漏洞之前,就把他們的入侵途徑堵死。

除了Nmap之外,還有很多優秀的端口掃描工具,如果你不想安裝任何程序的話,現在也有一些免費的基于Web的掃描器。其他的基于Windows的相關工具還有Angry IP Scanner,該工具也非常簡單、快速和高效。

Amxking:希望通過對該軟件的介紹,本篇文章能給你一個基本的認識,網友們通過對安全軟件的了解,達到保護自己愛機的目的。希望“艷照門”類事件不要再發生。

【編輯推薦】