微軟4月安全補丁新鮮出爐

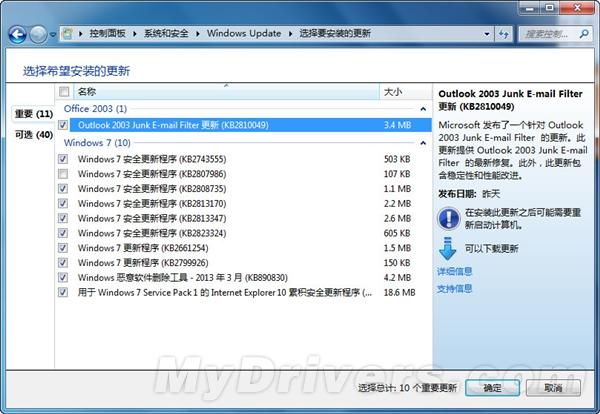

微軟今天通過Windows Update等推送了2013年4月份安全補丁,相信已經有不少用戶安裝了。如果你還沒有安裝,那么跟隨筆者一起來了解一下,這個月的補丁都解決了哪些問題。

4月份安全補丁共9個,其中只有兩個是安全等級最高的“嚴重”補丁MS13-028、MS13-029,其余均為重要補丁。先來看看這兩個嚴重補丁:

MS13-028主要影響IE瀏覽器,IE6、IE7、IE8、IE9和IE10均受影響,它修復了兩個秘密報告的IE漏洞,如果你使用IE查看特制的網頁,這些漏洞可能會允許遠程代碼執行。

MS13-029則修復了遠程桌面客戶端中的一個秘密報告的漏洞,該漏洞可能允許黑客執行遠程代碼,影響系統眾多,下面我們列出不受影響的系統:采用遠程桌面6.1和7.0客戶端的Windows Server 2003 SP2、采用遠程桌面8.0的Windows 7 SP1、Windows 8、Windows Server 2012。

1、IE的累積性安全更新 (2817183)

安全公告 MS13-028

級別:嚴重

摘要:此安全更新可解決Internet Explorer中兩個秘密報告的漏洞。如果用戶使用 Internet Explorer 查看特制網頁,則這些漏洞可能允許遠程執行代碼。成功利用這些漏洞的攻擊者可以獲得與當前用戶相同的用戶權限。那些帳戶被配置為擁有較少系統用戶權限的用戶比具有管理用戶權限的用戶受到的影響要小。

影響軟件:對于 indows 客戶端上的 nternet Explorer 6、Internet Explorer 7、Internet Explorer 8、Internet Explorer 9 和 Internet Explorer 10,此安全更新的等級為“嚴重”;對于 Windows 服務器上的 Internet Explorer 6、Internet Explorer 7、Internet Explorer 8、Internet Explorer 9 和 Internet Explorer 10,此安全更新的等級為“中等”。

2、遠程桌面客戶端中的漏洞可能允許遠程執行代碼 (2828223)

安全公告 MS13-029

級別:嚴重

摘要:此安全更新可解決Windows遠程桌面客戶端中一個秘密報告的漏洞。如果用戶查看特制網頁,此漏洞可能允許遠程執行代碼。成功利用該漏洞的攻擊者可以獲得與當前用戶相同的用戶權限。那些帳戶被配置為擁有較少系統用戶權限的用戶比具有管理用戶權限的用戶受到的影響要小。

影響軟件:對于Windows XP、Windows Vista 和Windows 7上受影響的 Remote Desktop Connection 6.1 客戶端和 Remote Desktop Connection 7.0 客戶端,此安全更新的等級為“嚴重”。對于 Windows Server 2003、Windows Server 2008 和 Windows Server 2008 R2 上受影響的 Remote Desktop Connection 6.1 客戶端和 Remote Desktop Connection 7.0 客戶端,此安全更新的等級為“中等”。

3、SharePoint 中的漏洞可能允許信息泄露 (2827663)

安全公告 MS13-030

級別:重要

摘要:此安全更新解決了 Microsoft SharePoint Server 中一個公開披露的漏洞。如果攻擊者確定特定 SharePoint 列表的地址或位置,并且獲得對維護該列表的 SharePoint 網站的訪問權限,則此漏洞可能允許信息泄露。攻擊者需要能夠滿足 SharePoint 網站的身份驗證請求才能利用此漏洞。

影響軟件:SharePoint Server 2013

4、Windows 內核中的漏洞可能允許特權提升 (2813170)

安全公告 MS13-031

級別:重要

摘要:此安全更新可解決 Microsoft Windows 中兩個秘密報告的漏洞。這些漏洞在攻擊者登錄系統并運行特制應用程序時允許提升特權。攻擊者必須擁有有效的登錄憑據并能本地登錄才能利用這些漏洞。

影響系統:所有Windows版本

5、Active Directory 中的漏洞可能導致拒絕服務 (2830914)

安全公告 MS13-032

級別:重要

摘要:此安全更新可解決 Active Directory 中一個秘密報告的漏洞。如果攻擊者向輕型目錄訪問協議 (LDAP) 服務發送特制查詢,則此漏洞可能允許拒絕服務。

影響軟件:對于 Microsoft Windows 服務器上的 Active Directory、Active Directory 應用程序模式 (ADAM)、Active Directory 輕型目錄訪問協議 (AD LDS) 和 Active Directory 服務,此安全更新的等級為“重要”;對于 Microsoft Windows 客戶端上的同等項目,此安全更新的等級為“低”。

6、Windows 客戶端/服務器運行時子系統 (CSRSS) 中的漏洞可能允許特權提升 (2820917)

安全公告 MS13-033

級別:重要

摘要:在Windows XP、Windows Vista、Windows Server 2003 和 Windows Server 2008 的所有受支持版本中,此安全更新可解決一個秘密報告的漏洞。如果攻擊者登錄系統并運行特制應用程序,則該漏洞可能允許特權提升。攻擊者必須擁有有效的登錄憑據并能本地登錄才能利用此漏洞。

影響系統:對于 Windows XP Professional x64 Edition 和 Windows Server 2003 的所有受支持版本,此安全更新等級為“重要”;對于 Windows XP 的所有受支持版本,此安全更新等級為“中等”。

7、Microsoft 反惡意軟件客戶端中的漏洞可能允許特權提升 (2823482)

MS13-034

級別:重要

摘要:此安全更新可解決 Microsoft 反惡意軟件客戶端中一個秘密報告的漏洞。由于 Microsoft 反惡意軟件客戶端使用的路徑名稱,此漏洞可能允許特權提升。成功利用此漏洞的攻擊者可執行任意代碼,并可完全控制受影響的系統。攻擊者可隨后安裝程序;查看、更改或刪除數據;或者創建擁有完全用戶權限的新帳戶。攻擊者必須擁有有效的登錄憑據才能利用此漏洞。匿名用戶無法利用此漏洞。

影響軟件:Windows 8和Windows RT系統中的Windows Defender

8、HTML 清理組件中的漏洞可能允許特權提升 (2821818)

MS13-035

級別:重要

摘要:此安全更新解決了Microsoft Office 中一個秘密報告的漏洞。如果攻擊者將特制內容發送給用戶,則該漏洞可能允許特權提升。

影響軟件:對于Microsoft SharePoint Server 2010、Microsoft Groove Server 2010、Microsoft SharePoint Foundation 2010 和 Microsoft Office Web Apps 2010 的受支持版本,此安全更新的等級為“重要”。

9、內核模式驅動程序中的漏洞可能允許特權提升 (2829996)

MS13-036

級別:重要

摘要:此安全更新可解決 Microsoft Windows 中的三個秘密報告的漏洞和一個公開披露的漏洞。如果攻擊者登錄系統并運行特制應用程序,最嚴重的漏洞可能允許特權提升。攻擊者必須擁有有效的登錄憑據并能本地登錄才能利用最嚴重的漏洞。

影響軟件:所有版本Windows