APT攻擊需綜合防御

隨著互聯(lián)網(wǎng)的不斷變化與發(fā)展,安全威脅也愈發(fā)演化的更為隱秘、更高級,波及的網(wǎng)絡范圍也更為廣泛;APT(高級持續(xù)性攻擊)就是所述的這樣的攻擊行為。如我們所知,APT攻擊的突出特點可總結(jié)如下:

(1) 在安全滲透的縱深上,APT攻擊涵蓋了從網(wǎng)關到網(wǎng)絡中服務器區(qū)、個人電腦等接入層的各個層次。

(2) BYOD成了APT攻擊的重要突破口,而絕大多數(shù)的安全產(chǎn)品缺乏對BYOD的有效管理與保護。

(3) APT攻擊是完全意義上的混合型攻擊:涵蓋了社會工程學、病毒、0Day漏洞、木馬、注入攻擊、加密等多種新型的攻擊手段,潛伏周期長、隱蔽性極強。傳統(tǒng)的安全設備,單一功能的檢測手段無法防御APT。

基于以上特點,APT攻擊不在是單一型安全產(chǎn)品,單層防御能解決的問題,綜合性防御、多層網(wǎng)絡防御與檢測技術、本地與云端資源的調(diào)用才是防御之道。

Fortinet最新的發(fā)布的安全操作系統(tǒng)FortiOS 5.0, 基于BYOD時代的網(wǎng)絡時代的安全出發(fā),新增150多項功能增加與改善,包括用戶信譽評分系統(tǒng)、BOYD安全控制與基于設備的安全策略、雙引擎的病毒掃描、全天候的終端安全保護、強用戶身份認證、僵尸網(wǎng)絡的高級防護等創(chuàng)新功能模塊;輔以全面的多功能安全引擎(包括訪問控制、病毒防御、入侵防御、內(nèi)容過濾、應用控制等),為APT的攻擊提供了從網(wǎng)絡接入層到網(wǎng)關、從物理層到應用層的大縱深、全面有效的安全保護方案:

1.1 通過把安全控制延伸到企業(yè)網(wǎng)絡的接入層,為APT攻擊提供縱深的保護

(1) 通過在客戶端上(包括PC、Android終端、iOS終端)安裝FortiClient5安全套件,實現(xiàn)網(wǎng)絡接入層的安全保護:

◆ 實現(xiàn)客戶端的防火墻、入侵檢測、VPN安全接入

◆客戶端的安全漏洞掃描

◆客戶端的在線及離線的接入策略強制

(2) 利用FortiAP,實現(xiàn)安全的無線接入

使得無線接入終端的所有流量在進入企業(yè)的網(wǎng)絡前都經(jīng)過FortiGate的強大的UTM模塊的安全掃描,在無線接入層進行APT攻擊的檢測:

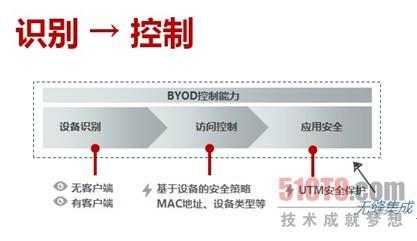

1.2 BYOD的安全保護

在BYOD時代,大量的、各種各樣的終端設備開始接入網(wǎng)絡,這些安全終端的安全特性差異很大,如果一個企業(yè)或組織不能很好地管理BOYD,那么新的安全風險比如APT,就會接踵而至。

一般來說,BYOD的安全保護需要解決如下三個問題:

◆Who?(你是誰?)

◆Where?(你想訪問哪里?)

◆What?(你想訪問什么內(nèi)容?)

Fortinet的BOYD解決方案完整地覆蓋了以上的內(nèi)容:

(1) BYOD的權限控制解決Who(用戶身份)的問題:

BYOD設備類型識別與控制:FortiOS5的設備識別控制功能能識別絕大多數(shù)包括Android iOS等智能終端在內(nèi)的移動設備,并能根據(jù)設備的不同類別應用不同安全控制策略:

(2) FortiAuthenticator(認證服務器)與FortiToken(動態(tài)令牌)一起實現(xiàn)了統(tǒng)一接入控制與強身份認證

(3) 應用Fortinet的UTM功能模塊如防病毒、入侵檢測、數(shù)據(jù)防泄漏、Web過濾等實現(xiàn)內(nèi)容層的APT過濾。

1.3 雙引擎病毒掃描

Fortinet公司的防病毒技術結(jié)合先進的特征和啟發(fā)式檢測引擎,提供多層次、實時防御不斷發(fā)展的新病毒、間諜軟件和其他類型的網(wǎng)頁、電子郵件、文件傳輸流量中的惡意攻擊。 FortiASIC內(nèi)容處理器,集成到FortiGate 和FortiWiFi產(chǎn)品,加速了反病毒保護的特征掃描和啟發(fā)式/ 異常檢測操作,同時擴展了設備使用的網(wǎng)絡范圍從入門級設備到千兆核心網(wǎng)絡或數(shù)據(jù)中心平臺的使用設備。Fortinet 公司的防病毒支持基于SMTP 、POP3 、IMAP 、FTP 、HTTP、IM和P2P 協(xié)議的內(nèi)容,以及所有主要的壓縮文件格式。

此外,在FortiOS5中, Fortinet推出云端安全引擎,提供了高級反惡意軟件技術,實現(xiàn)對APT攻擊的強力保護:

在設備端發(fā)現(xiàn)了可疑的軟件或代碼時,F(xiàn)ortiGate把可疑文件或特征傳送FortiGuard云安全中心,云端的沙箱引擎將對其進行徹底的掃描,如發(fā)現(xiàn)是未知的安全威脅,F(xiàn)ortiGuard將在第一時間發(fā)布新的特征庫,推送到FortiGate設備,將有效防御APT攻擊中利用0Day漏洞的安全威脅。

1.4 用戶信譽系統(tǒng):及時發(fā)現(xiàn)APT攻擊的安全風險

FortiOS5 用戶信譽評分系統(tǒng)就是一種防御網(wǎng)絡惡意滲透過程中,及時地發(fā)現(xiàn)并防御安全威脅的方法。用戶信譽評分系統(tǒng)是一種動態(tài)技術,它從網(wǎng)絡中收集各種安全信息,進行聚合和關聯(lián),并將其與現(xiàn)有的安全基線做對比。網(wǎng)絡用戶的“信譽”評估,類似于銀行通過貸款申請人的信用記錄來對風險進行評估。

用戶信譽評分主要通過如下幾個用戶活動進行評估:

(1) 失敗的連接嘗試

失敗的連接嘗試可能意味著惡意軟件正試圖連接到一個不存在的主機,因為惡意軟件的控制者為了逃避檢測已修改了自己的地址。重復地連接失敗將會產(chǎn)生一個負面的評分。

(2) 應用程序威脅

通常一臺安裝了P2P應用的主機要比安裝了游戲程序的主機安全風險更高。雖然這兩種行為都可能有問題,但企業(yè)可對不同應用或網(wǎng)絡行為設定不同的權重,從而獲得相應的風險評分。

(3) 地理信息

頻繁訪問敵對國家或組織的網(wǎng)絡,可能存在較大的安全風險。當然,這項功能也需要結(jié)合白名單來排除對已知站點的誤報。

(4) IP會話信息

一臺典型的內(nèi)網(wǎng)PC通常應該是主動發(fā)起會話連接。如果一臺PC開始監(jiān)聽某個端口,接受來自外網(wǎng)的連接,便可被視為可疑或危險的活動。

(5) 網(wǎng)站分類

訪問某些類型的網(wǎng)站,如黑客網(wǎng)站,應被視為有風險的活動并獲得相應的評分。

通過不斷跟蹤網(wǎng)絡使用者的行為并累計評分,安全異常或危險將被浮現(xiàn)出來,通過安全管理員的調(diào)查分析,避免嚴重安全事件的發(fā)生。用戶信譽評分系統(tǒng)也可設置報警閾值,從而在第一時間通知安全管理員,以便更好地控制和防御。

1.5 FortiOS 5的僵尸網(wǎng)絡防御的功能,實現(xiàn)了對APT攻擊的有效打擊

FortiOS 5裝備了僵尸網(wǎng)絡防御的功能,輔以云端的實時更新的IP信譽數(shù)據(jù)庫、C&C服務器IP與端口,準確、及時發(fā)現(xiàn)并切斷肉雞控制的C&C網(wǎng)絡連接,實施對APT攻擊的精準打擊:

1.6 全方位多功能立體防御

Fortinet有著業(yè)界最完善的UTM功能,其成熟的防病毒、入侵檢測、Web分類過濾、垃圾郵件過濾、VPN隧道的應用層安全檢測等功能,配合以FortiGuard云安全中心的安全威脅的全球監(jiān)控,為APT攻擊的防護更是添加上一層堅固的盾牌。