警惕多媒體文件暗藏殺機

當下載了X老師的電影,下了XX門套圖后迫不及待的打開文件后,計算機可能就被安裝了惡意木馬,今天跟烏云君學(xué)點姿勢,做好自我保護。。。

漏洞出現(xiàn)在使用了各種第三方媒體工具的用戶(XX影音、XX看圖等),攻擊方式就是我們下載回來的“教學(xué)文件”其實還包含一些詭異的DLL文件。

當用戶使用第三方多媒體工具對文件進行關(guān)聯(lián)后,雙擊打開文件就會觸發(fā)漏洞執(zhí)行DLL內(nèi)的惡意代碼。

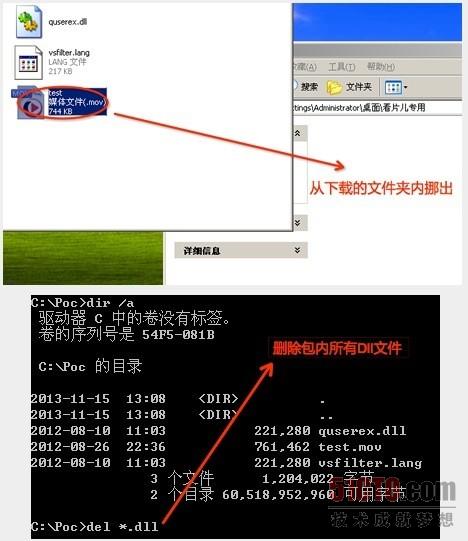

烏云君建議,在一些不可信公共社區(qū)共享種子文件下載后的視頻或照片等文件需要從文件夾內(nèi)單獨提取到一個干凈的目錄(或刪除下載內(nèi)容里所有dll文件),同時刪除下載回來的文件夾(因漏洞觸發(fā)機制,可能會繞過一些安全防護工具)。

烏云白帽給軟件開發(fā)商的建議是:使用LoadLibrary API加載DLL時需要使用絕對路徑,其他多媒體類應(yīng)用要重視該安全隱患,提早預(yù)防。