不可忽略的電商平臺安全性

由于電商網站直接涉及金錢交易,其本身安全性至關重要。網站只有自身安全了,才能保證普通網民在此做金錢交易的時候,不發生安全問題。又到了每年的網購高峰期了,看著那一個一個不斷刷新紀錄的銷售額,你很難不為網購的力量而驚嘆。但在這背后,存在哪些安全問題呢?普通網民如何保證自己在網購中的安全性呢?

以下是筆者以淘寶、京東和蘇寧為例,對國內影響力最大的漏洞報告平臺wooyun上相關信息所做的相關統計。

一、淘寶漏洞情況

淘寶號稱亞洲最大、最安全的網上交易平臺。雙11最耀眼的網購平臺taobao在wooyun上被提交的漏洞,在電商上算得上是最多的。或許是樹大招風吧,對其感興趣的白帽子也很多,所以導致平臺上taobao的漏洞多于其他電商。但是國內電商平臺本身的安全性來講,我相信淘寶其平臺本身肯定是最好的。來看一下淘寶網的漏洞統計:

xss漏洞

xss漏洞是指攻擊者可在對方網站插入自己可供的一段js代碼,從而控制瀏覽者的瀏覽器的部分權限。xss的危害通常在sns社區中顯現出來,有人會拿來做惡作劇、做蠕蟲,對用戶形成騷擾,產生垃圾信息。有人會拿來誘惑用戶點擊攻擊鏈接,從而盜取用戶身份。

在網購平臺上來講,最大的利用當屬釣魚購物,這種可以直接轉化為利益的攻擊方式:

從wooyun上的一個案例中可窺探一下針對taobao做黑產的一角:

幾個含金量很高的xss技巧:

WooYun: 淘寶網COOKIES盜取[flash編程安全+apache http-only cookie 泄漏利用]

WooYun: 一個flash的0day導致的淘寶網存儲xss 【續集】

url跳轉

url跳轉漏洞的介紹見此:

http://drops.wooyun.org/papers/58

url跳轉同樣是經常被用來釣魚。

通過跳轉繞過阿里旺旺的釣魚網址檢測系統:

釣魚的其他手段

在廠商已經把安全性做了很好的前提下,仍然不能保證網民一定不會被釣魚。

下面看看一些其他的釣魚手段:

釣魚淘寶賣家,收集密碼的后臺被白帽子拿下上報wooyun

這個style使用的讓人眼前一亮:

程序設計缺陷

WooYun: 淘寶第三方應用權限驗證錯誤(可修改19.8萬店鋪任意寶貝標題)

修改ccs樣式修改商品的信息,人才啊:

WooYun: 手機淘寶網session劫持,可進一步發展為蠕蟲

這種支付的漏洞,真沒想到taobao也會有:

WooYun: 淘寶網,任何人可隨意拿走任意店鋪、任意商品信息

業務邏輯

WooYun: 淘寶賣家0元加入消保,并且點亮消保圖標,不用話1000元了

客戶端問題

WooYun: 阿里旺旺的一個遠程任意代碼執行漏洞(發送消息即中)

WooYun: 淘寶瀏覽器3.0.2.604修改配置可能導致本地的DLL注入

WooYun: 淘寶應用iphone設計缺陷可無限制猜試密碼

WooYun: 淘寶android手機客戶端登陸信息可被鍵盤記錄

服務器配置問題

信息泄露

WooYun: (新) 淘寶網成交記錄用戶ID泄露漏洞(附上掃號程序)

能猜到這個地址,我只想說,人才:

web程序其他漏洞

struts惹的禍:

struts這個框架近幾年被爆多次遠程代碼執行漏洞,導致很多使用改框架的公司受害:

WooYun: 淘寶某分站最新Struts命令執行漏洞又一枚

其他

即使平臺本身沒有問題,也會有人做各種釣魚的頁面,采用各種手段來騙取網購用戶在其制作的假網站中消費,騙取錢財。

針對taobao的釣魚程序:

下面是taobao廠商的部分回復內容:

感謝反饋。 這類問題不在淘寶控制范圍內,我們沒辦法限制他的產生,但一直在盡力控制釣魚鏈接對用戶產生的危害: 1. 我們會在旺旺聊天信息中提示風險,同時建議用戶不在旺旺以外的IM軟件中談淘寶相關的交易。 2. 我們會對IM旺旺和會員反饋進行監控,結合各類檢測模型,盡量在第一時間發現新產生的釣魚鏈接,在IM中進行封禁。 3. 我們積極與外部廠商(瀏覽器、殺毒軟件、安全管理軟件等)合作,將釣魚鏈接信息同步,起到更好的保護作用。 4. 我們將馬上上線一個釣魚鏈接在線舉報平臺,歡迎各位積極舉報。

還有最近被公開很火的針對路由使用默認密碼

WooYun: 雙十一淘寶論壇驚現“路由器CSRF”惡意攻擊代碼(其他論壇可能一樣中招)

淘寶問題總結

以上漏洞并未列出全部的漏洞,但代表了一些比較典型的問題。

淘寶業務較多,邏輯復雜,出現了struts命令執行等獲得服務器的漏洞,以及泄露匿名用戶信息,支付漏洞以及xss,url跳轉可被釣魚的漏洞等。

#p#

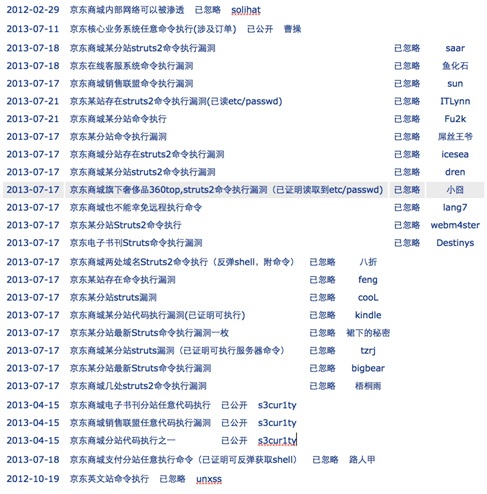

二、京東漏洞情況

京東商城定位是專業的數碼網上購物商城。由于京東線上業務邏輯遠沒有淘寶那么復雜,所以漏洞總數在wooyun上并不如taobao多。但是漏洞的嚴重程度,遠大于taobao。從漏洞的忽略程度來看,可能與京東2012年剛組建安全團隊有關。但我們也看到,京東對安全問題逐漸重視。京東漏洞情況分述如下:

Xss

也有很多,此處不一一列舉了。

安全事件

程序邏輯

WooYun: 京東物流后臺未授權訪問可以修改收貨狀態(刷返券)

URL跳轉

信息泄露

客戶端問題

SQL注入

struts

京東從.net轉向java,使用的struts,被坑慘了:

服務器配置

邏輯問題

京東問題總結

總體來說,京東存在的大大小小的安全問題也不少,但是相對于以前,已經對安全重視很多。希望京東內部能夠更加重視安全。

#p#

三、蘇寧易購漏洞情況

蘇寧易購,是蘇寧電器集團的新一代B2C網上商城,于2009年8月18日上線試運營。其漏洞情況如下:

sql注入

WooYun: 蘇寧易購某分站SA權限SQL注入,可shell可滲透

WooYun: 蘇寧易購某分站注謝可得到用戶聯系方式等重要信息

程序邏輯

比較嚴重的問題

WooYun: 蘇寧某分站存在可被入侵風險(機房內網可被滲透)

WooYun: 蘇寧易購的幾個嚴重安全漏洞合集(任意文件讀取,任意命令執行)

WooYun: 蘇寧漏洞大禮包一份 (Shell+跨盤任意下載+內部平臺數據庫+上萬份內部文件任意瀏覽...)

支付漏洞

蘇寧易購問題總結

蘇寧易購安全性做得一般,大小安全問題不少。

總結

從烏云漏洞平臺上可以看到,無論大小電商,多多少少都存在些問題。淘寶的電商平臺擁有專業的安全團隊,但是由于業務過多,依然可能存在可被獲取服務器權限的漏洞。其他電商網站有的剛配上專業安全團隊,有的可能對安全的重視程度還有限,尚未配專業安全團隊,但大都在努力保證其安全性。包括淘寶在內的一些互聯網公司也在努力對網民做釣魚的防范意識教育,全面保證網民在網購中的安全性。希望各電商能與白帽子共同努力,共同推動電商平臺變得更加安全。