適合自己的安全產(chǎn)品,才是最安全的

作者:佚名

近幾年來安全事件的頻發(fā)讓IT管理者提高了警惕,信息化建設(shè)已經(jīng)成為關(guān)鍵性工作。由于網(wǎng)絡(luò)攻擊種類繁多、新型攻擊技術(shù)層出不窮,IT管理者在面對眾多安全解決方案時常會感到無所適從,防火墻、入侵防御系統(tǒng)、防病毒網(wǎng)關(guān)、Web應(yīng)用防火墻……到底哪種產(chǎn)品才是適合自己的呢?

近幾年來安全事件的頻發(fā)讓IT管理者提高了警惕,信息化建設(shè)已經(jīng)成為關(guān)鍵性工作。由于網(wǎng)絡(luò)攻擊種類繁多、新型攻擊技術(shù)層出不窮,IT管理者在面對眾多安全解決方案時常會感到無所適從,防火墻、入侵防御系統(tǒng)、防病毒網(wǎng)關(guān)、Web應(yīng)用防火墻……到底哪種產(chǎn)品才是適合自己的呢?

為什么要采購安全產(chǎn)品

通過用戶反饋的信息來看,企業(yè)購買安全產(chǎn)品更多地是基于采購習(xí)慣,而往往較少分析采購的根本原因。絕大多數(shù)人認(rèn)為,進(jìn)行安全建設(shè)首先是要購買防火墻,而現(xiàn)有的安全方案大致有以下幾種:傳統(tǒng)防火墻做區(qū)域隔離、統(tǒng)一威脅管理UTM、組合方案FW+IPS+AV+WAF或者下一代防火墻。那么在各類業(yè)務(wù)場景中,到底選擇哪種產(chǎn)品和解決方案才可以將安全設(shè)備的功能實現(xiàn)價值最大化,同時在簡化組網(wǎng)和運維方面可以更加簡單、便捷?

需求到底是什么

讓我們和您來分享一個用戶案例,通過分步解析來探究到底什么產(chǎn)品才是需求之根本。某企業(yè)用戶已經(jīng)部署了傳統(tǒng)防火墻設(shè)備,卻仍然頻繁地遭受攻擊,導(dǎo)致網(wǎng)絡(luò)經(jīng)常癱瘓,所以用戶計劃在互聯(lián)網(wǎng)出口處部署一臺一體化網(wǎng)關(guān),認(rèn)為這樣就可以實現(xiàn)完整的安全防護(hù),在預(yù)算有限的條件下盡量解決安全問題。但到底部署哪種一體化網(wǎng)關(guān)產(chǎn)品,才可以真正解決問題?

根據(jù)對網(wǎng)絡(luò)部署狀況進(jìn)行分析,用戶的互聯(lián)網(wǎng)出口主要連接內(nèi)部辦公電腦和對外發(fā)布的服務(wù)器區(qū)。在對外發(fā)布區(qū)域,部署大量的B/S業(yè)務(wù)服務(wù)器,包括門戶網(wǎng)站、內(nèi)部OA系統(tǒng)、ERP系統(tǒng)、郵件系統(tǒng)等。在這個場景下,辦公人員上網(wǎng)遭遇的威脅并不是主要矛盾,關(guān)鍵是對外發(fā)布區(qū)域的門戶網(wǎng)站、內(nèi)部OA、ERP等B/S業(yè)務(wù)一旦受到威脅,將直接威脅到用戶的生產(chǎn)環(huán)境。

為了選擇出最適合自己的安全產(chǎn)品,用戶對3款不同類型的設(shè)備進(jìn)行實際測試。希望通過測試結(jié)果來證實哪種產(chǎn)品才是“剛需”。

網(wǎng)絡(luò)現(xiàn)狀不容樂觀

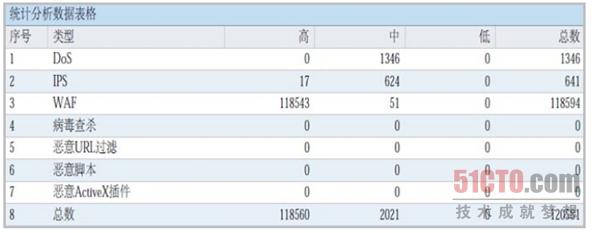

測試一周后,統(tǒng)計結(jié)果顯示網(wǎng)絡(luò)遭遇了大量的攻擊行為,包括針對Web系統(tǒng)的攻擊、漏洞攻擊及拒絕服務(wù)攻擊等。分析后發(fā)現(xiàn),主要原因是某應(yīng)用系統(tǒng)服務(wù)器架設(shè)在公網(wǎng)上并對公眾用戶開放訪問,帶來了高危風(fēng)險。

圖1 網(wǎng)絡(luò)攻擊統(tǒng)計結(jié)果

#p#

服務(wù)器被灰鴿子木馬侵蝕

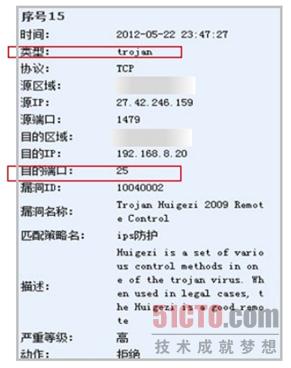

種植在服務(wù)器區(qū)和辦公區(qū)的灰鴿子木馬是內(nèi)網(wǎng)擁塞、攻擊頻繁的根本原因,當(dāng)設(shè)備掛到網(wǎng)絡(luò)出口后,通過檢測發(fā)現(xiàn)存在大量的灰鴿子攻擊。灰鴿子利用系統(tǒng)存在的漏洞進(jìn)行遠(yuǎn)程控制,因此幕后操縱者可以利用系統(tǒng)漏洞(如IE瀏覽器的漏洞)對終端實施攻擊。如下圖,我們可以看到該漏洞的國際通用編碼為ID10040002,類別為trojan(木馬),以及漏洞危害的簡短描述(包括該漏洞的危險等級)。

圖 2 下一代防火墻設(shè)備檢測出網(wǎng)絡(luò)中存在大量灰鴿子(Huigezi)木馬

圖3 灰鴿子(Huigezi)木馬的詳細(xì)信息

對外服務(wù)器也受到牽連

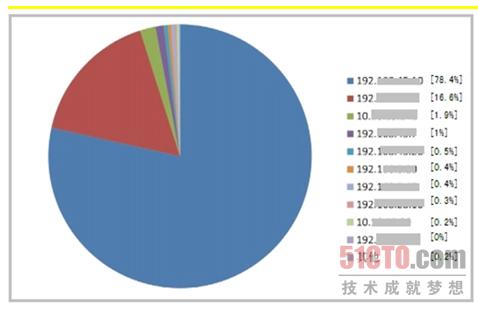

檢測結(jié)果發(fā)現(xiàn),DMZ區(qū)的每臺服務(wù)器都遭遇到攻擊行為,其中OA系統(tǒng)服務(wù)器被攻擊率為78.4%。事實證明,原本被忽略的對外服務(wù)器反而是攻擊者的重點目標(biāo)。傳統(tǒng)的UTM并不能解決此類問題,無論黑客是直接攻擊這些服務(wù)器進(jìn)行信息竊取,還是通過它們建立侵入內(nèi)網(wǎng)的跳板,都意味著零防護(hù)的對外服務(wù)器存在較大的安全隱患。說到這里,您也會發(fā)現(xiàn),原來網(wǎng)絡(luò)安全不僅僅是防護(hù)上網(wǎng)終端的病毒木馬。

圖 4 服務(wù)器安全—按目標(biāo)服務(wù)器統(tǒng)計圖

#p#

DoS攻擊橫行,網(wǎng)絡(luò)運行緩慢

IP分片是在網(wǎng)絡(luò)上傳輸IP報文時常采用的一種技術(shù)手段,但也存在嚴(yán)重的安全隱患。Ping of Death、teardrop等攻擊都可能導(dǎo)致某些系統(tǒng)在重組IP分片的過程中宕機(jī)或重啟。最近,利用IP分片進(jìn)行網(wǎng)絡(luò)攻擊,除了可以進(jìn)行拒絕服務(wù)攻擊(DoS),還是躲避防火墻或者入侵檢測系統(tǒng)的一種慣用手段。部分路由器或者基于網(wǎng)絡(luò)的入侵檢測系統(tǒng)(NIDS),由于IP分片重組能力的欠缺,導(dǎo)致無法進(jìn)行正常的過濾或者檢測、網(wǎng)絡(luò)速度緩慢。

原來這才是我需要的

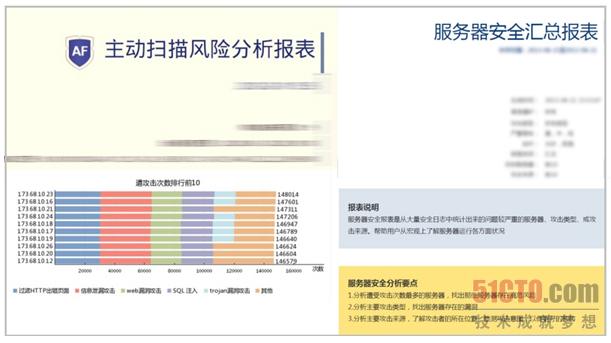

通過設(shè)備提供的各類簡單、易懂的風(fēng)險威脅報表,組織管理者可以很清楚掌握當(dāng)前網(wǎng)絡(luò)的安全狀況,明確自己到底需要哪種類型的安全產(chǎn)品。測試中發(fā)現(xiàn)的漏洞入侵、DoS攻擊、SQL注入、信息竊取均是互聯(lián)網(wǎng)出口防護(hù)的重點,如果入侵成功,黑客便可在服務(wù)器上注入木馬程序,致使在應(yīng)用系統(tǒng)進(jìn)行數(shù)據(jù)下載的用戶面臨病毒的入侵,同時可能會導(dǎo)致服務(wù)器癱瘓。其中SQL注入攻擊使得黑客有機(jī)會登錄應(yīng)用程序數(shù)據(jù)庫執(zhí)行命令,如果應(yīng)用程序使用特權(quán)過高的帳戶連接到數(shù)據(jù)庫,結(jié)果會更加嚴(yán)重。

圖 5 簡單易懂的安全分析報表

互聯(lián)網(wǎng)出口及對外發(fā)布服務(wù)器的安全建設(shè)需要全方位的L2-L7層防護(hù),UTM或者傳統(tǒng)防火墻是遠(yuǎn)遠(yuǎn)達(dá)不到效果,故該用戶的采購重點應(yīng)該是原本忽略的對外服務(wù)器的應(yīng)用安全防護(hù)。

下一代防火墻更加適合互聯(lián)網(wǎng)出口+DMZ區(qū)的防護(hù),從L2-L7防護(hù)效果、投資成本、管理成本、用戶體驗等不同角度來看都有很好的表現(xiàn),是新型網(wǎng)絡(luò)安全建設(shè)的首選方案。對于正在進(jìn)行網(wǎng)絡(luò)升級改造的用戶,可以考慮與之前部署的傳統(tǒng)防火墻形成異構(gòu)。

備注:灰鴿子(Hack. Huigezi)是一個集多種控制方法于一體的木馬病毒,一旦用戶電腦不幸感染,可以說用戶的一舉一動都在黑客的監(jiān)控之下,要竊取賬號、密碼、照片、重要文件都輕而易舉。更甚的是,他們還可以連續(xù)捕獲遠(yuǎn)程電腦屏幕,能夠監(jiān)控被控電腦上的攝像頭,自動開機(jī)(不開顯示器)并利用攝像頭進(jìn)行錄像。

責(zé)任編輯:王林

來源:

深信服