一周海外安全事件回顧(2014.04.21-04.27)

本周,我們不談Struts2補丁漏洞的繞過問題,無論度娘還是谷歌,類似的文章不要太多。我們從更廣泛的角度談談數據泄漏這個老話題。你知道嗎,黑闊對POS系統的入侵,51%是秒入。而防護一方,85%的響應時間以周來計算。這還叫什么防護?

Verizon 2014 Data Breach Investigations Report

也許是Target和Michaels距離我們很遠的緣故,國內真正關注和研究上述兩家公司在去年底和今年初發生的數據泄漏事件的資料并不多。然而,事實上這兩個公司發生的用戶信息泄露事件是非常嚴重的。Target用戶支付卡信息泄露涉及4000萬個卡和1.1億的用戶,而且這些卡信息還是在購物旺季丟失的,因此其價值不可估量。Michaels是美國第一大工藝品銷售連鎖商店,在美國和加拿大有超過1100家連鎖店。Michaels的用戶信息泄露規模到底有多大還沒有一個明確的結論。入侵很可能是來自跨國黑客組織。這和Target的事件很相像。在Target和Michaels數據泄漏事件發生的同時,另一家美國著名奢侈品商店——Neiman Marcus也發生了用戶信息泄露事件,據稱,受影響的用戶達到110萬。

在本周,美國運營商Verizon發布了“2014 Data Breach Investigations Report ”(以下簡稱DBIR)。作為美國最大的本地電話和無線通信運營商和市值已超過谷歌的巨無霸,其年度數據泄露調查報告在數據安全領域具有很重要的參考價值。

首先,看看DBIR的貢獻者列表就已經非常震驚了:

毫無疑問,這是一個幾乎完美的全集:包括安全機構在內的政府部門,金融機構、通信運營商、大型企業、安全研究機構、安全公司、商業咨詢公司。

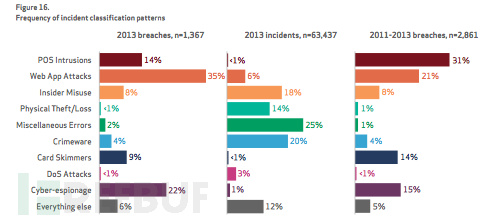

從數據的來源看,DBIR這份報告更是貨真價實。報告收集的數據跨度長達10年,有來自全球的50家企業為報告提供數據資料。報告對1367起已確定的與數據泄露相關事件、63437起攻擊事件進行了分析,事件涉及95個國家。

這份長達60頁的年度報告中最有價值的內容,毫無疑問,是Verizon在分析重大的數據泄漏和攻擊事件后,根據攻擊模式把數據泄露威脅劃分為9大類:分別是:

- PoS系統入侵(POINT-OF-SALE (POS) INTRUSIONS)

- Web應用攻擊(WEB APP ATTACKS)

- 內部人員/權限濫用(INSIDER AND PRIVILEGE MISUSE)

- 物理偷竊/丟失(PHYSICAL THEFT AND LOSS)

- 各種失誤(MISCELLANEOUS ERRORS)

- 犯罪軟件(CRIMEWARE)

- 支付卡信息竊取(PAYMENT CARD SKIMMERS)

- 網絡間諜(CYBER-ESPIONAGE)

- 拒絕服務攻擊(DENIAL OF SERVICE ATTACKS)

DBIR中對上述威脅分析的角度也是非常豐富的,包括內外部因素、攻擊動機、攻擊頻率、被攻擊的資產、數據類型等方面。下面列舉了部分分析和結論數據。

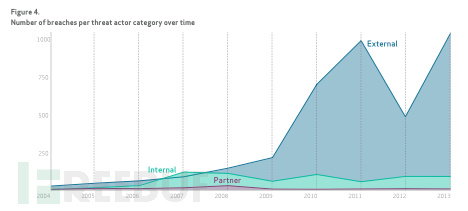

內外部因素

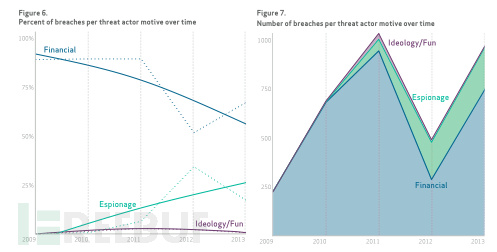

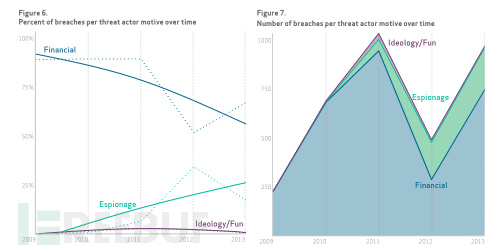

攻擊動機

攻擊事件分布頻率

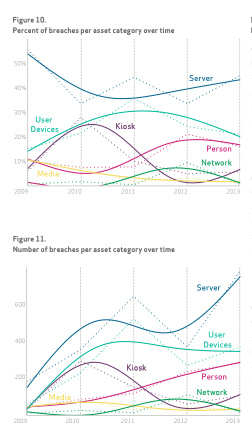

被攻擊資產變化

在報告中,對于上述每一項威脅分類還有具體的分析和闡述,以POS系統入侵為例,下面列舉了主要的分析數據:

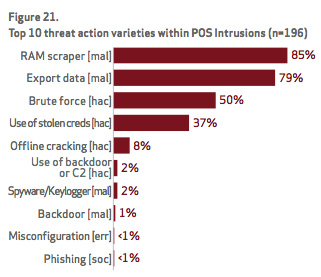

排名前10的攻擊方式

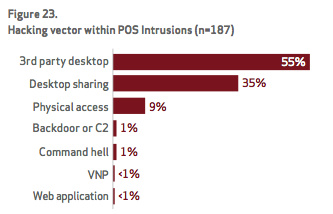

入侵手段

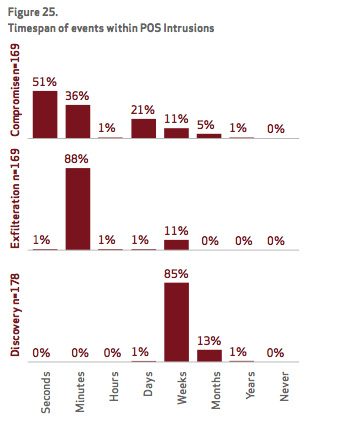

攻防時間窗

這里特別要說一下攻擊時間窗這個數據。從DBIR的分析來看,攻擊與防護的對抗,單純從時間這個角度來看,防護一方幾乎是完敗。對POS系統的入侵,51%是秒入(主要原因是密碼丟失或弱口令),而防護一方,85%的響應時間以周來計算。按照DBIR的解釋,當攻擊一方在各個渠道公布或銷售獲取到的數據后,防護一方才意識到自己的數據被盜了。

總之,這是一份非常NB的報告。這是一份不可不讀的報告。

2014 Data Breach Investigations Report報告的下載鏈接:http://pan.baidu.com/s/1eQ7TNXo (無需注冊,直接下載)

其他

[希拉里批評斯諾登幫了恐怖分子的忙]希拉里在康涅狄格州大學(University of Connecticut )回答媒體的問題時,批評了斯諾登的泄密行為。她認為斯諾登本可以在暴露NSA的眾多問題后獲得很好的幫助,而不是跑到XX和俄羅期去。更為嚴重的是,斯諾登泄露的很多絕密信息幫助了恐怖組織。因此,希拉里稱,就這樣一個人竟然獲得了俄羅斯的難民保護真是不可思議。

[NIST最終放棄了“NSA后門”]在微軟工程師Dan Shumow 和Niels Ferguson在2007年曝光 Dual_EC_DRBG 算法存在問題的8年后,NIST(National Institute of Standards and Technology,隸屬美國商務部)終于下定決心把Dual_EC_DRBG 從隨機數生成算法中拿掉。這個算法在去年斯諾登曝光美國NSA與RSA存在1千萬美元的桌下交易后,引起了整個安全行業的震驚和憤怒。為什么NIST決定放棄Dual_EC_DRBG花了這么多年。。。誰知道呢?