一周安全要聞:產(chǎn)品&軟件漏洞頻現(xiàn) 上半年IE漏洞最多

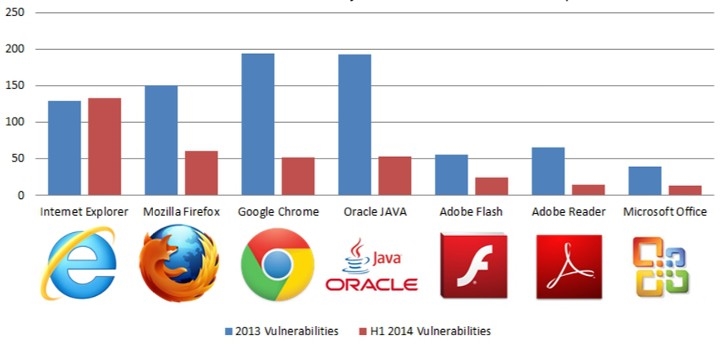

原創(chuàng)本周安全要聞,我們主要總結(jié)一下近日曝出的一些產(chǎn)品&軟件的漏洞。首先問大家一個問題,你認為今年漏洞最多的軟件是哪個?Flash?Java?IE?Chrome ?

根據(jù)Bromium 公布的 2014 年上半年漏洞報告,IE不僅是上半年漏洞最多的軟件,而且還是唯一一個半年漏洞就超過去年一年漏洞總量的軟件。IE上半年的漏洞量遙遙領(lǐng)先,若照這一趨勢下去,2014 年漏洞之王非IE莫屬了。

在總結(jié)新漏洞之前,我們不得不提一下一個舊漏洞,那就是心臟流血漏洞。Venafi實驗室針對全球各大頂尖企業(yè)的公共Web服務(wù)器作出評估,并指出目前只有3%的設(shè)備已經(jīng)徹底擺脫OpenSSL漏洞、也就是Heartbleed的威脅。Venafi安全策略和威脅情報事務(wù)副總裁Bochek對企業(yè)發(fā)出警告,通過打補丁不能避免Heartbleed漏洞威脅,企業(yè)需更換私有密鑰和證書,撤銷舊的安全憑證。

僅3%的企業(yè)在發(fā)現(xiàn)Heartbleed后全面修復服務(wù)器

據(jù)v3.co.uk網(wǎng)站7月24日報道,此前有安全研究員發(fā)現(xiàn)IBM、戴爾等品牌部分產(chǎn)品存在漏洞,該漏洞理論上可能會被黑客利用以獲取對受害用戶設(shè)備系統(tǒng)的控制權(quán)限。IBM已經(jīng)針對該漏洞發(fā)布了相關(guān)補丁,但是目前戴爾仍然拒絕公開承認其多款產(chǎn)品存在該漏洞。安全研究員Alegandro Alvarez Bravo稱,IBM的1754 GCM系列產(chǎn)品在單個設(shè)備中提供基于IP的KVM和串行控制臺管理技術(shù)。該系列產(chǎn)品v1.20.0.22575和之前的版本都存在該漏洞。不過該漏洞也存在于戴爾和其他廠商的KVM交換機中。該漏洞可能允許通過身份驗證的遠程入侵者在GCM系列產(chǎn)品的KVM交換機上遠程執(zhí)行代碼。

7月30日下午,國內(nèi)知名互聯(lián)網(wǎng)漏洞平臺烏云表示,招商銀行網(wǎng)銀存在定向XSS漏洞,通殺網(wǎng)頁、PC端及手機APP,該漏洞可定向竊取信息釣魚種馬。互聯(lián)網(wǎng)業(yè)內(nèi)人士對此解釋稱,此漏洞即招行網(wǎng)銀某處存儲型XSS漏洞,黑客可以通過此漏洞,對招行客戶進行“釣魚”、偷密碼,并且可以看到賬號余額。不過,招行回應(yīng)稱,客戶如果正常使用招行網(wǎng)銀,不會導致信息泄露和資金損失。

無獨有偶,在線支付平臺PayPal于近日也被曝出存在漏洞。白帽子Jan Kechel發(fā)現(xiàn)了PayPal存在謊稱支付額度的漏洞,并證明這可能會并被利用來進行詐騙。作者在頁面上給出了詳細的步驟和解釋,首先點擊“start step 1 ”會轉(zhuǎn)向一個1歐元的PayPal“快捷支付”頁面。當確認支付后,回重定向到付款頁面(DoExpressCheckoutPayment)。然后,作者在demo中把付款金額調(diào)整為了2歐元,點“start step 2”后便會支付2歐。當然若想完成交易是必須“確認支付”的(也就是setp 2),這無疑造成了支付缺陷給不法分子帶來了機會。同樣,作者使用了200美元同樣上試驗成功。

最后,小編為大家推薦一篇科普文,讓大家對緩沖區(qū)溢出攻擊有個比較深入的了解。

緩沖區(qū)溢出出現(xiàn)在用戶輸入的相關(guān)緩沖區(qū)內(nèi),在一般情況下,這是現(xiàn)在的計算機和網(wǎng)絡(luò)上的最大的安全隱患之一。這是因為在編程的層次上很容易出現(xiàn)這中問題,這對于不明白或是無法獲得源代碼的使用者來說是不可見的,很多的這中問題就會被利用。緩沖區(qū)溢出的攻擊原理是不應(yīng)該是重寫隨機輸入和在進程中執(zhí)行代碼的內(nèi)存的重寫。