揭秘:如何分分鐘黑掉你的eBay賬號

還記得eBay么?還記得那曾經的一“大波”漏洞的事情么?

四個月之前,eBay曾經遭遇過“黑色星期五”,那次的事件導致大約14500萬來自世界各地的用戶賬戶遭到了泄露。沒有永遠的安全,這次同樣是eBay,但是確是不同的漏洞——eBay高危漏洞再度將百萬用戶賬戶陷入危險之中。

四個月前,一位埃及的安全研究員“Yasser H. Ali’”報告了這個漏洞,而且表明這個漏洞有可能被用作有針對性的網絡犯罪。下面,讓我們看一下這個漏洞是怎么回事。

怎樣黑掉任意人eBay賬戶?

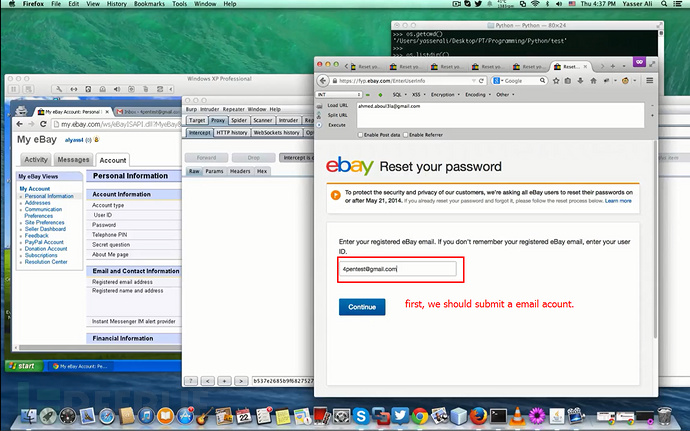

漏洞存在于eBay的重置密碼功能,當我們點擊“忘記密碼”功能的時候,eBay會要求我們提交一個賬戶名稱。

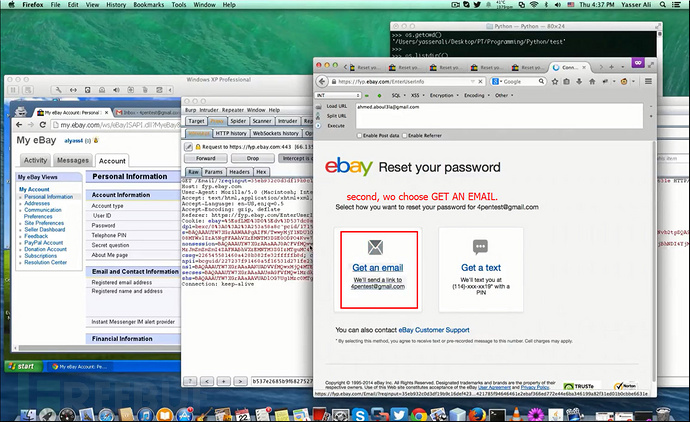

提交之后,ebay會要求用戶選擇一種重置密碼的方式:獲取Gmai郵件或者獲取手機短信。

這里我們選擇第一種方式,提交之后截包,我們會在提交之后的url中得到一個reqinput的隨機數,而這個隨機數就是今天的重點——eBay修改密碼的認證字符串——我們將其復制下來,然后Forward一下,受害者就收到了一份帶有密碼重置鏈接的郵件。然后我們就可以等著受害者點擊這個鏈接。

此時,我們再將這串隨機數給我們事先截包的修改密碼的POST包的reqinput賦值,然后提交,密碼就會被修改。這里有一個條件限制,就是修改密碼的時候需要受害者首先點擊一下這個重置密碼鏈接,否則提交POST包會出現“未激活”的提示。這里,Yasser提出一種方式:可以寫一個腳本對這個POST請求進行3s的重復提交,一直到受害者點擊了這個鏈接。至于怎么讓受害者點擊這個鏈接。。。那就是另外一回事了。

此處是視頻,大家可以看一下:

這是百度盤高清鏈接:http://pan.baidu.com/s/1sjrxlMH

總結:

1、漏洞的主要原因是eBay將重置密碼的關鍵字符串暴漏在了url之中。這么重要的認證請求是絕不應該給用戶看到的。

2、該漏洞的實踐有比較嚴格的條件限制:首先,我們得先去誘使受害者點擊這個修改密碼的鏈接,而我們大多數人看到這種郵件而又不是我們自己的請求的時候會選擇置之不理;其次,當我們成功修改密碼之后,受害者會立刻收到一份修改密碼成功的提示郵件,正常人一看就明白怎么回事了。當然這個對于我們不是事兒,我們可以用垃圾郵件的方式讓這封郵件埋沒在汪洋大海之中~

3、這篇文章,只是給大家在以后的挖洞的時候提供一種思路,大家可以邊嗑瓜子邊看文。我相信,像eBay這樣將關鍵信息暴漏出來的肯定不止一家,希望這篇文章會對大家有所幫助。

[參考來源thehackernews.com略有刪減。]