家用路由器漏洞八宗“最”

路由器如果存在漏洞,就可能遭到黑客入侵或劫持,所有通過路由器上網的設備(例如PC、平板電腦、智能手機、智能電視盒子等)都會被黑客監聽或劫持,您的網銀、微博、QQ的賬號密碼以及照片、瀏覽記錄等個人隱私都會暴露在黑客面前,甚至在您輸入正確網址訪問頁面時,也會被引導至釣魚網站……總之,黑客將可以在您的上網設備上做任意動作。

1.最難修補的漏洞:厄運餅干漏洞

上榜理由:12年補不上,黑客可以為所欲為

Check Point近日發現了一個影響極大的路由漏洞,并命名為“厄運餅干(Misfortune Cookie)”。該漏洞影響了20余家路由廠商生產的至少1200萬臺路由,其中包括有TP-Link、D-Link等知名廠商。

通過厄運餅干漏洞,黑客能夠監控一切通過與路由器進行連接的設備的所有數據,包括文件、電子郵件、登錄信息等,在監控的同時還能在這些數據當中植入惡意軟件。

厄運餅干是在一個提供Web服務器服務的RomPager組件上發現的,該組件是由 Allegro Software公司研發的。Allegro Software公司回應稱,厄運餅干漏洞是一個12年前的bug,并在9年前被修復,但Allegro的許多客戶并沒有更新漏洞補丁。

2.影響最廣的漏洞:UPnP協議漏洞

上榜理由:禍及1500個供應商、6900款產品、近5000萬臺設備

路由器和其他網絡設備是導致用戶個人設備極易受到攻擊的根源,因為它們都普遍采用了即插即用(Universal Plug and Play,UPnP)技術,以便讓網絡更加便捷地識別外部設備并與之進行通訊。

但Rapid7的研究人員從即插即用技術標準中發現了三種相互獨立的漏洞,超過1500 個供應商和6900款產品都有一個以上這樣的安全漏洞,導致全球4,000萬到5,000萬臺設備極易受到攻擊。這些設備的名單中包括數家全球知名網絡設備生產商的產品,比如Belkin、D-Link以及思科旗下的Linksys和Netgear。

除非被修補,否則這些漏洞會讓黑客輕易的訪問到機密商業文件和密碼,或者允許他們遠程控制打印機和網絡攝像頭。

3.最狡猾的漏洞:NAT-PMP協議漏洞

上榜理由:1200萬路由器都是替罪羊

NAT-PMP(網絡地址端口映射協議)是一個適用于網絡設備的端口映射協議,允許外部用戶訪問文件共享服務,以及NAT協議下的其他內部服務。

RFC-6886即NAT-PMP的協議規范,特別指明NAT網關不能接受外網的地址映射請求,但一些廠商并沒有遵守這個規定,導致出現NAT-PMP協議設計不當漏洞,將影響超過1200萬臺路由器設備。

漏洞將使黑客在路由器上運行惡意命令,會把你的系統變成黑客的反彈代理服務的工具,或者用你的路由IP托管惡意網站。

4.最麻煩的漏洞:32764端口后門

上榜理由:路由器還在,管理員密碼沒了

法國軟件工程師EloiVanderbeken發現了可以重置管理員密碼的后門——“TCP 32764”。利用該后門漏洞,未授權的攻擊者可以通過該端口訪問設備,以管理員權限在受影響設備上執行設置內置操作系統指令,進而取得設備的控制權。

Linksys、Netgear、Cisco和Diamond的多款路由器均存在該后門。

5.最懂傳播的漏洞:Linksys固件漏洞

上榜理由:被感染蠕蟲,還幫蠕蟲傳播

因為路由器的固件版本存在漏洞,Cisco Linksys E4200、E3200、E3000、E2500、E2100L、E2000、E1550、E1500、E1200、E1000、E900等型號都存在被蠕蟲The Moon感染的風險。

The Moon蠕蟲內置了大約670個不同國家的家用網段,一旦路由器被該蠕蟲感染,就會掃描其他IP地址。被感染的路由器還會在短時間內會作為http服務器,供其他被感染的路由器下載蠕蟲代碼。

6.最自由的漏洞:TP-Link路由器漏洞

上榜理由:無需授權認證

國內漏洞平臺烏云爆出了一個TP-Link路由器的漏洞(CNVD- 2013-20783)。TP-Link部分型號的路由器存在某個無需授權認證的特定功能頁面(start_art.html),攻擊者訪問頁面之后可引導路由器自動從攻擊者控制的TFTP服務器下載惡意程序,并以root權限執行。

攻擊者利用這個漏洞可以在路由器上以root身份執行任意命令,從而可完全控制路由器。

目前已知受影響的路由器型號包括TL-WDR4300、TL-WR743ND (v1.2 v2.0)、TL-WR941N,其他型號也可能受到影響。

7.最趕時髦的漏洞:華碩路由器AiCloud漏洞

上榜理由:搭上了“云端應用”熱點

華碩路由器存在嚴重安全問題,可以被遠程利用,并且完全控制路由器。漏洞存在AiCloud媒體服務器上,這是華碩推出的一款云端服務產品,在多款路由器上搭載了AiCloud的云端應用。

攻擊者可以使用這些憑據來訪問連接路由器上USB端口的存儲設備,也可以訪問其他計算機上的共享文件。該漏洞還允許遠程寫文件,并且可以建立以個VPN隧道,還可以通過路由器獲取所有的網絡流量。

8.最會發揮的漏洞:小米路由器漏洞

上榜理由:可以執行管理平臺沒有的系統命令

小米路由器正式發售時,系統版本0.4.68爆出一個任意命令執行漏洞。當用戶使用較弱的路由器管理密碼或在線登錄路由器管理平臺時,攻擊者可以通過訪問特定頁面讓小米路由器執行任意系統命令,完全控制小米路由器。

家用路由器安全之道

當路由器被爆出各種漏洞后,路由器廠商通常會在其官網上發布固件(路由器的操作系統)的升級版本。但因為大部分普通用戶在購買家用路由器后,都沒有定期升級路由器固件版本的習慣,而路由器廠商也無法主動向用戶推送固件升級包,安全軟件也很少有可以給路由器打補丁的,這就導致路由器的安全漏洞被曝光后,很難得到及時的修復,因此存在巨大的安全隱患。

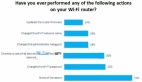

為了避免不必要的損失,建議家庭用戶:

1.養成定期升級固件系統的習慣,最好是去路由器廠商官網升級固件,也可以選擇一些可靠的第三方工具輔助升級固件系統。例如使用360路由器衛士檢測和修復路由器后門漏洞,預防路由器被黑客劫持。

2.及時修改路由器的默認管理密碼,盡量使用10位以上的復雜密碼,最好是“大小寫字母+數字+特殊符號”的組合。

3.WiFi以WPA/WPA2加密認證方式設置高強度密碼,并關閉路由器的WPS/QSS功能,以免被他人蹭網后威脅整個家庭網絡的安全。