如何使用Burpsuite破解Webshell密碼

原創Burp Suite 是用于攻擊web 應用程序的集成平臺。它包含了許多工具,并為這些工具設計了許多接口,以促進加快攻擊應用程序的過程。所有的工具都共享一個能處理并顯示HTTP 消息,持久性,認證,代理,日志,警報的一個強大的可擴展的框架。

Burpsuite需要JAVA支持,請先安裝JAVA環境。

1.應用場景

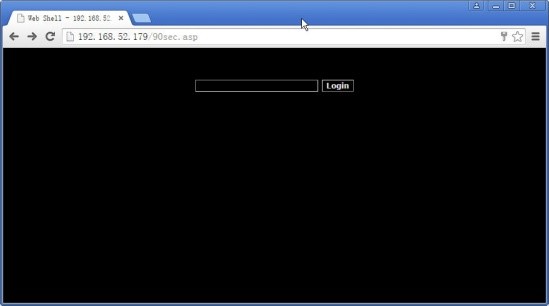

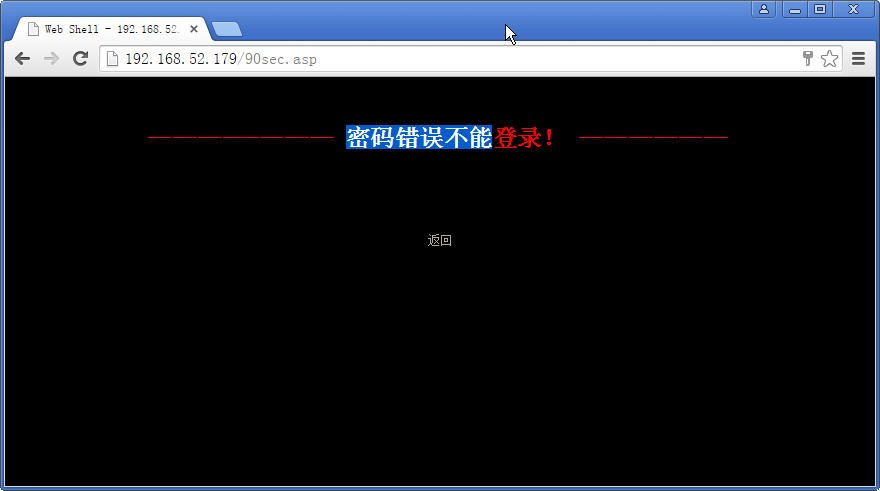

在滲透測試過程中,目標有可能已經被黑客入侵過,在掃描過程中會發現入侵者留下的Webshell等,但Webshell一般都有密碼,如圖1所示,如果能夠獲取密碼,那么就能順利進入目標系統,Webshell有一句話的也有大馬型的,本例場景為大馬。

webshell大馬

2. Burpsuite安裝與設置

Proxy(代理)——攔截HTTP/S的代理服務器,作為一個在瀏覽器和目標應用程序之間的中間人,允許你攔截,查看,修改在兩個方向上的原始數據流。

(1)設置代理服務器

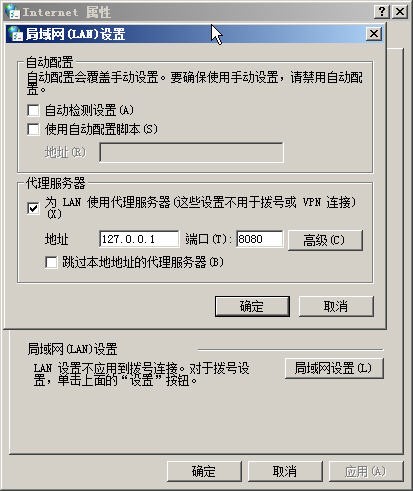

Burpsuite運行需要JAVA支持,請先安裝JAVA環境,安裝Java環境后,打開瀏覽器進行設置,對IE單擊“設置”-“Internet選項”-“連接”-“局域網設置”-“代理服務器”,設置地址為“127.0.0.1”,端口為“8080”。對Chrome瀏覽器則單擊“設置”-“高級設置”-“網絡”-“更改代理服務器設置”進行如圖IE設置。

設置IE瀏覽器

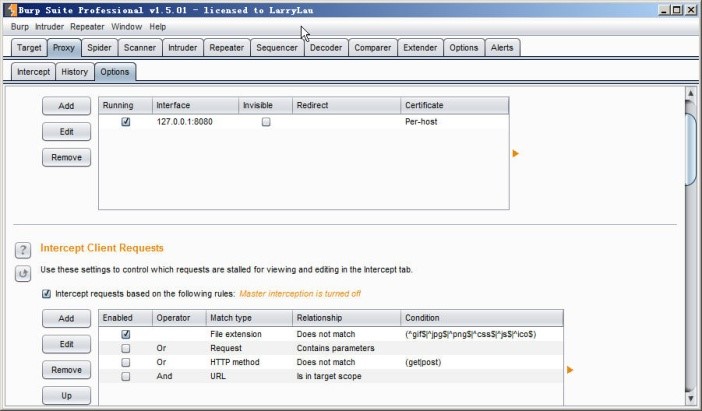

(2)查看Burpsuite代理狀態

運行Burpsuite,單擊“Proxy”-“Options”,如圖3所示,代理端口是8080,狀態為正在運行,瀏覽器設置代理后,就可以成功的抓取瀏覽器數據。

查看Burpsuite設置狀態

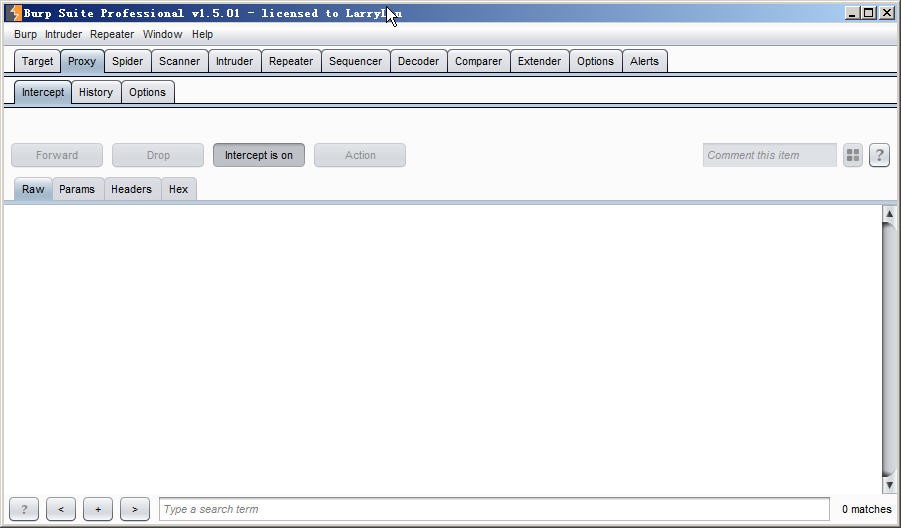

(3)攔截設置

在“Proxy”中單擊“Intercept”,單擊“Intercept is on”設置攔截為運行,再次單擊“Intercept is off”則表示攔截關閉。單擊“Forward”表示放行,單擊“Drop”表示丟棄。

攔截設置

3.破解Webshell密碼

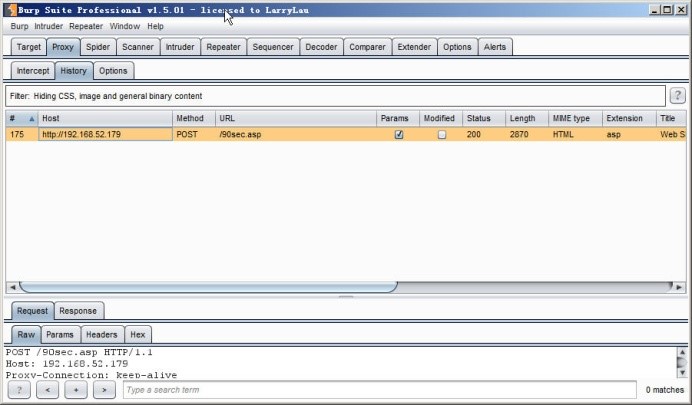

(1)抓取密碼信息

打開目標Webshell地址http://127.0.0.1/90sec.php,先隨意輸入一個密碼。提交后在burpsuite中單擊“Forward”對攔截進行方向,在burpsuite中抓到了兩個數據包,第一個是瀏覽器訪問SHELL所發出的GET請求包。第二個是輸入密碼之后發送的POST請求,如圖5所示。選中“Method”為post的記錄,右鍵單擊在彈出的菜單中選擇“Send to Intruder”,把第二個POST請求包發送到“入侵者”(intruder)中進行破解,然后單擊“Intruder”進行設置。

將包發送到Intruder中

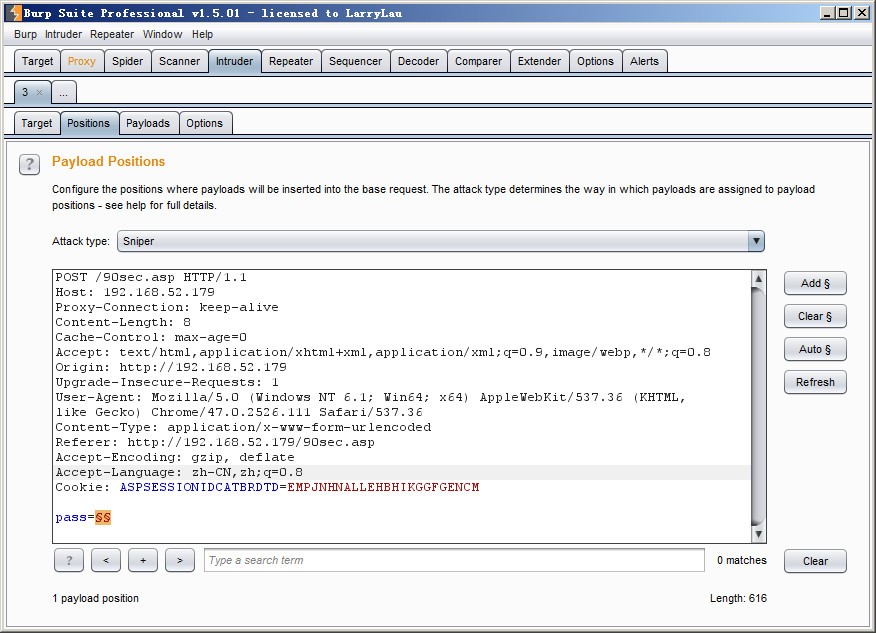

(2)設置密碼參數

在“position”這個菜單頁選擇“attack type”(功能類型)為默認sniper即可,然后選中Cookie中下面部門, 點擊右邊第二個clear$按鈕,去掉$符號,然后單擊“Add$”按鈕增加破解密碼參數,如圖6所示,需要將密碼前面的值去掉,同時需要清除Cookie后面ASPSESSIONIDCATBRDTD=EMPJNHNALLEHBHIKGGFGENCM的$符號。

設置破解密碼參數

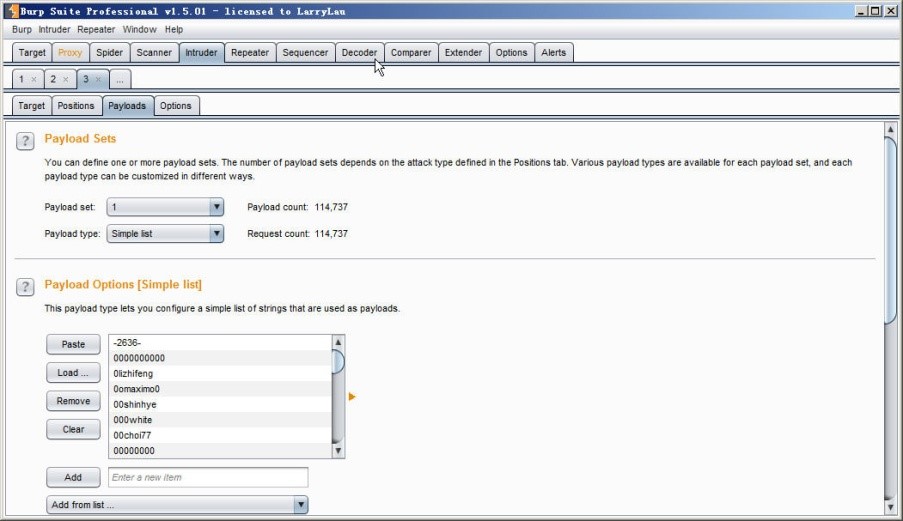

(3)設置破解密碼字典

單擊“payloads”功能標簽頁面,這里是密碼字典的一些配置。先單擊“Clear”清楚前面的密碼字典設置,然后單擊“Load”從一個文件從導入密碼。如圖7所示,已經導入了密碼字典。

設置密碼字典

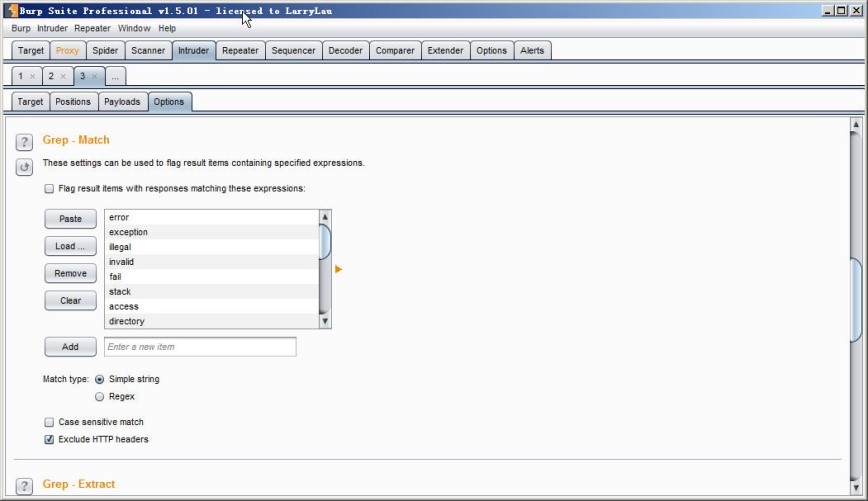

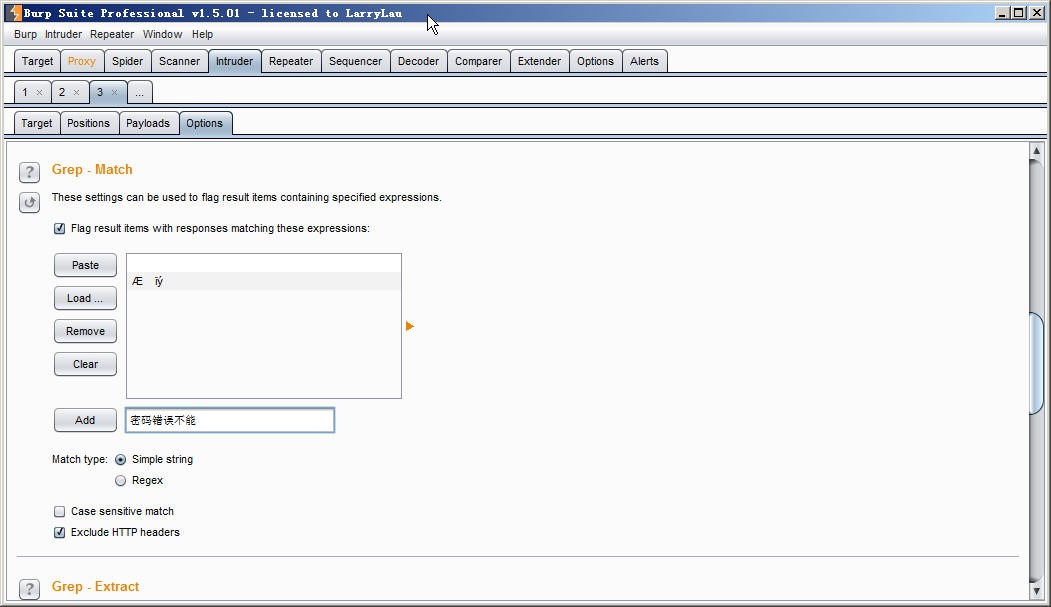

(4)設置密碼提交錯誤過濾信息

單擊“Options”(選項)標簽菜單頁面,該頁主要設置錯誤信息的過濾,也就是如果是錯誤的則繼續進行破解,這個需要針對不同情況進行相應設置,如圖8所示,單擊“Clear”清楚以前的默認設置。在webshell地址中隨便輸入一個密碼,如圖9所示,獲取錯誤信息的反饋頁面,并獲取錯誤關鍵字“密碼錯誤不能登錄”。在“Add”按鈕后的輸入框中輸入“密碼錯誤不能登錄”并添加,至此密碼暴力破解設置完成。

設置錯誤過濾信息

獲取錯誤關鍵字

添加過濾關鍵字

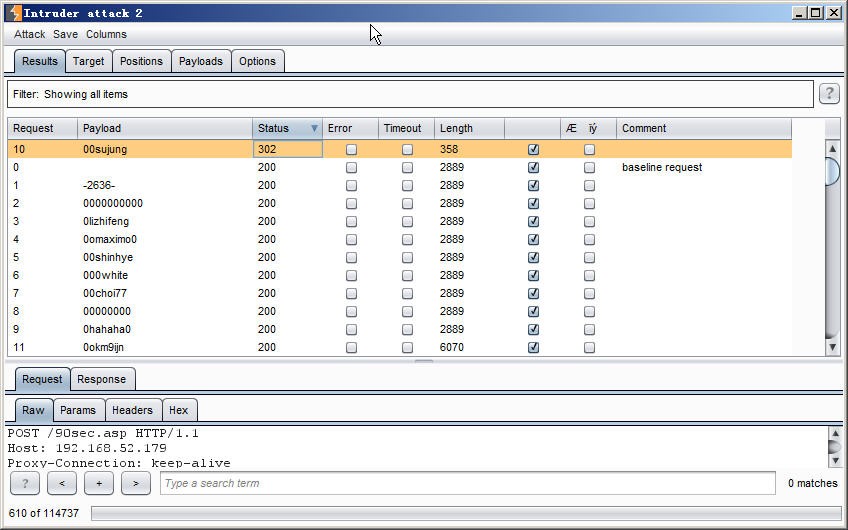

(5)開始破解Webshell密碼

單擊菜單上面的“intruder”-“Start Attack”開始進行攻擊測試,在攻擊響應頁面中可以看到前面所設置的密碼發送的每一個請求。然后在“Status”中會返回狀態,“302”代表成功,200是返回正常。如圖11所示,密碼“00sujung”即為webshell密碼。有關狀態反饋代碼具體含義如下:

200 返回正常,即服務器接受了我們的請求并返回了響應的結果,通常說明這個頁面是存在的,發送的請求是允許的。

302 返回錯誤,即服務器接受了我們的請求,但是需要更多操作來獲取返回結果。比如跳轉到新的頁面,因為我們都知道shell密碼輸入后會跳轉到響應的功能頁面。所以就產生了這樣的錯誤。

破解webshell密碼成功

(6)成功獲取webshell

在webshell密碼框中輸入剛才破解的密碼“00sujung”,成功登錄webshell,如圖12所示,成功破解webshell密碼。

成功獲取webshell

本文內容僅供研究學習用。