《信息基礎設施三年行動方案》發布,安全防護如何并行?

日前,國家發展改革委、工業和信息化部正式下發聯合制定的《信息基礎設施重大工程建設三年行動方案》,以加快推進我國信息基礎設施建設。

根據通知,未來我國將緊緊圍繞完善新一代高速光纖網絡、加快建設先進移動寬帶網、積極構建全球化網絡設施、強化應用支撐能力建設4 項重點任務,加快我國信息基礎設施優化升級,到2018 年基本建成覆蓋城鄉、服務便捷、高速暢通、技術先進、安全可控的寬帶網絡基礎設施。

可以預見,未來2年內,我國的信息基礎設施將得到全面的優化和升級。360企業安全集團工業互聯網安全專家張釗認為,我們在加快信息基礎設施的同時,切不可忽視相關安全防護措施,做到安全防護與信息基礎設施建設并行,通過各種新型的安全防護手段實現對各類信息基礎設施的安全防護。

信息基礎設施攻擊已成大國博弈工具

在過去一段時間,國際上針對信息關鍵基礎設施的攻擊此起彼伏。

2015年底,烏克蘭電力部門遭受到惡意代碼攻擊而導致數小時停電事件,上百萬人受到影響。 2016年2月黑客利用SWIFT系統漏洞,致使孟加拉央行8100萬美元失竊巨款、6月烏克蘭某銀行被竊取近1000萬美元,年末俄羅斯中央銀行遭黑客攻擊3100萬美元不翼而飛。4月,德國Gundremmingen核電站的計算機系統發現惡意程序,發電廠被迫關閉。10月,美國域名服務器管理服務供應商Dyn遭到美國歷史上最大規模DDoS攻擊,東海岸網站集體癱瘓。11月,美國舊金山地鐵電腦票價系統遭到勒索軟件攻擊,導致售票系統無法工作。2017年1月,美國候任總統特朗普團隊公開承認,俄羅斯黑客曾經入侵并干擾美國大選。

圖:美國斷網事件覆蓋區域示意圖

安全專家認為, 針對關鍵信息基礎設施的攻擊不斷發生,已成為大國之間博弈的工具。這些由國家支持的網絡攻擊往往會導致網絡中斷和系統的癱瘓,帶來經濟損失和生產、業務的中斷,不僅影響人民的生活,嚴重甚至影響到國家的政治活動。

因此,對信息關鍵基礎設施防護的認識需要提升到全新的高度。

關鍵信息基礎設施保護已成法律義務

在2016年11月,第十二屆全國人民代表大會常務委員會第二十四次會議通過了《中華人民共和國網絡安全法》(以下簡稱《安全法》)。隨后,經中央網絡安全和信息化領導小組批準,國家互聯網信息辦公室發布《國家網絡空間安全戰略》(以下簡稱《戰略》)。無論是《安全法》還是《戰略》都是國家層面對各類網絡攻擊的戰略指導,而其中都大幅筆墨的描述了關鍵信息基礎設施的保障要求,可見其重要程度之高。

其中,《戰略》從國家層面為關鍵信息基礎設施下了定義。關鍵信息基礎設施是指關系國家安全、國計民生,一旦數據泄漏、遭到破壞或者喪失功能可能嚴重危害國家安全、公共利益的信息設施。這是對關鍵信息基礎設施重要性、關鍵性的根本共識。《網絡安全法》在第三章第二節中規定了關鍵信息基礎設施的運行安全,規定了關鍵信息基礎設施保護的各項義務。

圖:《安全法》針對“關鍵信息基礎設施的運行安全”提出9條規定。

《戰略》則指出“關鍵信息基礎設施保護是政府、企業和全社會的共同責任”,并詳細的提出了關鍵信息基礎設施保障的要務,包括采取一切必要措施保護關鍵信息基礎設施及其重要數據不受攻擊破壞。

上海交通大學網絡空間安全學院院長、中國互聯網安全大會顧問李建華教授在對《網絡安全法》與《國家網絡空間安全戰略》解讀分析中表示,習近平總書記在4.19講話中強調,金融、能源、電力、通信、交通等領域的關鍵信息基礎設施是經濟社會運行的神經中樞,是網絡安全的重中之重。必須深入研究,采取有效措施,切實做好國家關鍵信息基礎設施安全防護。《戰略》貫徹習總書記關于關鍵信息基礎設施保護的重要指示精神,明確了關鍵信息基礎設施保護不僅是政府的責任,也是企業和全社會的共同責任,這是對關鍵信息基礎設施保護主題非常全面深刻的認識,為我國進一步做好關鍵信息基礎設施保護工作指明了方向。

國內關鍵信息基礎設施防護存4大不足

經過多年的信息安全發展,國內關鍵信息基礎設施的國家部門、企事業單位,其安全技術支撐比其他組織相對完備、技術能力的配備比較全面,已具備了較高的綜合安全實力。但我們由于一些新型安全挑戰,目前存在四大不足。

1、APT攻擊向關鍵信息基礎設施蔓延,防護存在不足。根據360威脅情報中心的數據,我國是APT攻擊的受害國,僅在2015-2016年,360天眼實驗室就發現了超過30多個針對我國的網絡攻擊組織。這些針對我國政府部門、重要企事業和科研機構的攻擊,已經造成了數據泄露。這說明,我國在防范APT攻擊上仍存在防護能力不足的問題。

2、關鍵網站響應能力不強,修復時間過長。根據360互聯網安全中心發布的數據,根據對2016年補天平臺的備案網站漏洞的抽樣調查,平均漏洞修復率僅為42.9%;即便是在能夠修復漏洞的網站中,仍有近2/3的網站,漏洞修復周期過長,修復很不及時(大于7天)。

3、傳統安全防護手段表現不力,需要構建全閉環的安全防護體系。傳統的安全產品以配置安全策略規則、碰撞防護的思路為主,由于安全產品類型、廠商和型號、策略眾多,在遭受威脅和攻擊時,相互之間的識別、防護、檢測、預警、響應和處置的協調能力較差,不能形成完整的安全閉環體系。

4、全天候、全方位感知安全態勢、信息共享機制,現階段仍需持續建設和完善。關鍵基礎設施企業要實現習近平總書記”4.19”講話中提到的,感知網絡安全態勢是最基本最基礎的工作,建立統一高效的網絡安全風險報告機制、情報共享機制,當前仍需要持續建設和完善。

數據驅動,縱深防御

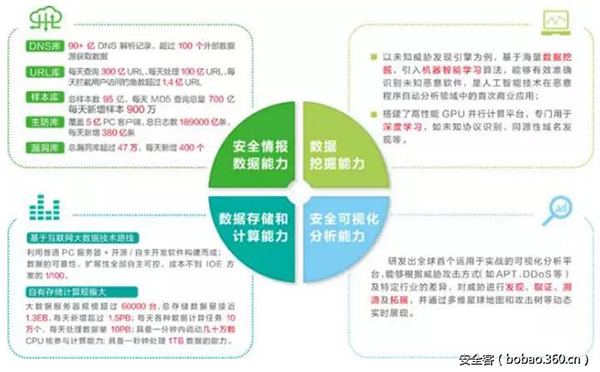

針對當前關鍵信息基礎設施的防護不足,360企業安全集團提出了“數據驅動安全”的創新安全理念: 用大數據的手段來解決當前的安全挑戰,彌補傳統安全手段的不足。

圖:360企業安全集團大數據+的安全防護能力

具體來說,針對當前網絡攻擊日益復雜化,傳統安全防護手段卻捉襟見肘的現狀,360企業安全集團結合大數據+的安全防護理念,依托自身強大的互聯網基因和安全防護能力,以安全數據和威脅情報為主線,從“云、網、端”多維角度進行協同聯動,為具備關鍵信息基礎設施的企業,打造專業的“全時態縱深防御能力”。

圖: 360“全時態縱深防御”方案價值

作為擁有全球最豐富安全大數據的安全企業,360企業安全集團利用自身的安全情報數據資源,形成海量的威脅情報數據源,成為識別、檢測、評估網絡安全風險和企業未知威脅的大數據基礎;同時,也是360為具備關鍵信息基礎設施的國家部門或企業提供“信息共享”的前提。

這些豐富的威脅情報也賦予傳統安全設備以“智慧的大腦”,提升安全設備發現和感知未知安全威脅的能力。基于這種豐富的威脅情報,360企業安全集團發布了新一代“威脅情報”驅動的安全防護體系——智慧防火墻、高級威脅感知系統、云監測及云防護系統,實現“云、網、端”的協同聯動,做到云端的的“網絡安全信息共享”和“識別、防護、檢測、預警、響應、處置”的安全閉環,從而為政企用戶構筑起縱深防護的防御體系。

更值得一提的是,360利用其領先的安全可視化分析能力,將威脅攻擊進行全路徑畫像,并實現對人眼的視覺可視化和對安全產品的智能防護“可視化”。既能讓安全主管對于網絡安全態勢有一目了然的直觀了解,也能讓安全專業人員進行現威脅的發現、取證、溯源、拓展。

通過能力的分析,我們發現企業技術基因完全覆蓋《戰略》對關鍵信息基礎設施的任務要求。360企業安全集團不僅能為具備關鍵信息基礎設施的國家部門或企業提供安全信息共享、網絡安全閉環的技術支撐,同時,還能將360企業安全集團云集約化計算環境的安全運行和管理經驗、管理制度與客戶進行分享和定制。