這個勒索軟件即服務已經實現零編碼需求

一新發現的勒索軟件家族通過勒索軟件即服務(RaaS)商業模式提供,讓網絡罪犯們得以輕松定制自己的惡意軟件。

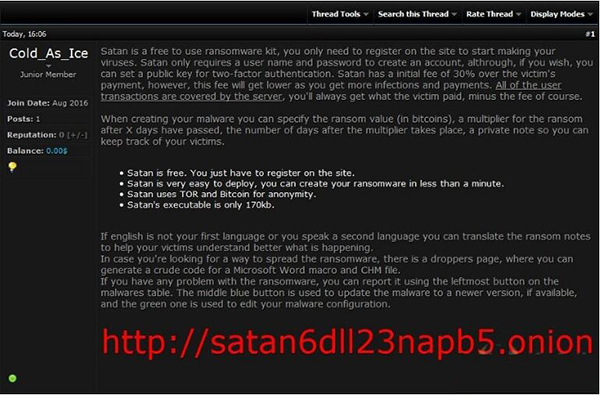

該勒索軟件家族由安全研究員Xylitol發現,命名為“撒旦(Satan)”,由于只需創建賬號即可使用,任何有意的罪犯都能用。勒索收益僅需給作者抽成30%,讓該RaaS頗具吸引力。

事實上,該RaaS有意讓使用者不用投入太多精力,因為它會處理贖金支付和新功能的添加。不過,成為會員得收點發行費,但開發者宣稱,成功的案例會獎勵更高的贖金支付提成。

“撒旦”RaaS站點的歡迎頁面上寫有該服務的說明,注冊用戶能訪問一個控制臺,通過多個頁面設置他們自己的勒索軟件。這些設置頁面包括:惡意軟件、釋放器、翻譯、賬戶、通知和消息。

“惡意軟件”頁面上,屬意罪犯可自定義他們自己的勒索軟件:設定贖金數額、贖金保持不變的天數、過期增長率。“釋放器”頁面輔助會員打造惡意微軟Word宏或CHM安裝程序,通過垃圾郵件或其他方式投送惡意軟件。

會員可在“翻譯”頁面擴展用于勒索信的語言,在“賬戶”頁面跟蹤被感染受害者的數量、已支付數和其他信息。“通知”頁面用于顯示來自RaaS開發者的消息,而“消息”頁面則是為“客戶服務”請求所設。

“撒旦”運營者會專門要求會員不要與VirusTotal共享下載勒索軟件樣本,降低安全廠商遇到該變種的可能性。該服務目前在地下論壇上打廣告,惡意載荷和盈利模式都有介紹。

為規避分析,“撒旦”勒索軟件內置了很多虛擬化檢查,只要覺得自身運行在虛擬機里,立馬終止進程。如果檢查通過,該惡意軟件會將自身注射進TaskHost.exe進程,然后開始加密被感染計算機上的文件。

該勒索軟件目前針對350多種文件類型,安全研究人員還在分析其加密算法。他們現在所知道的,是該惡意軟件會在被加密文件的文件名后添加上.stn后綴,而不是在編碼該文件名之前。

加密過程中,“撒旦”會在每個包含有被加密文件的文件夾中,釋放出一個名為“HELP_DECRYPT_FILES.html”的勒索信。加密完所有文件后,它會運行cipher.exe程序,清除C盤上未使用空間的所有數據。

“撒旦”的勒索信包含有***的受害者ID和一條通向TOR匿名支付站點的URL,以及用戶恢復被加密文件應遵循的指令。勒索信還宣稱使用了AES-256和RSA-2048加密算法,不過,這一點尚有待證實。