威脅檢測與響應的痛點

一年一度的RSA2017即將于美國時間2017年2月13日-17日開幕。在2016年RSA大會上,主席阿米特·約倫(Amit Yoran)就在其 “沉睡者醒來”的主題演講中指出“安全防御是個失敗的戰(zhàn)略,未來業(yè)界應該增加在安全檢測技術上的投資。作為提升安全檢測能力重要手段的威脅情報,其重要性自然更加凸顯“。

在過去的2016年,國內(nèi)對威脅情報,態(tài)勢感知的討論也越來越火。2016年11月全國人大常委會通過的網(wǎng)絡安全法明確的更側重于企業(yè)安全,而與之呼應的是年內(nèi)接連發(fā)生的企業(yè)信息泄漏事件所引起的反響表明,公眾已經(jīng)對信息安全事件極其敏感。

其實檢測與響應這個理論價值對我們一點也不陌生, 我們一直提倡企業(yè)要有基礎的安全防御能力和措施,如基本的防火墻等安全設備。這是企業(yè)信息安全的第一個要素,它實際上提升了被攻擊的門檻,不會輕易被攻擊。其次就是企業(yè)要有威脅檢測與響應的能力。如果被攻擊企業(yè)應該是第一個知道的。這樣才能及時有效的響應。但事實也證明了阿米特的觀點,大家都很重視如何防御,如何筑墻。但時間與事實證明僅僅依賴防御的戰(zhàn)略是失敗的,防火墻產(chǎn)品也向NGFW升級。大家開始認識到了安全檢測技術的重要性,其中的代表就是以威脅情報驅動的威脅檢測與響應機制。而國內(nèi)其實更多的還是在論證階段,還需要有很多問題需要明確。如:檢測與響應在企業(yè)信息安全中的價值、如何量化、如何落地等。

檢測與響應到底能帶來什么價值?實施又有什么痛點呢?

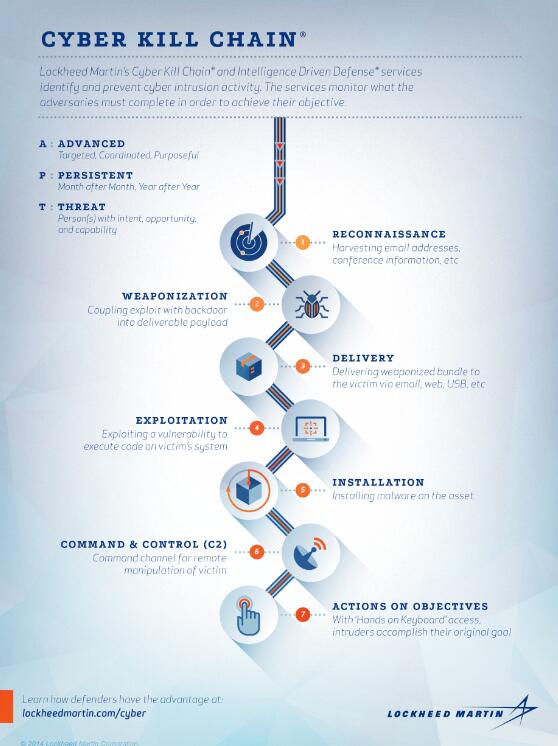

我們到底有沒有被黑?攻擊者完成一次對企業(yè)的攻擊也是要經(jīng)歷一套完整的流程,參見著名的網(wǎng)絡攻擊殺傷鏈。

洛克希德馬丁公司的Cyber kill chain模型

一次高級的可持續(xù)攻擊大致可以分為7個步驟。這也證明了每一次有效的攻擊過程中是有多個行為征兆與檢測指標的,就是取決于什么時間被發(fā)現(xiàn),被誰發(fā)現(xiàn)。以及是否能采取有效的安全措施。從圖中第三步開始,就是檢測與響應的發(fā)力點。從中可以發(fā)現(xiàn)正在發(fā)生,和即將發(fā)生的威脅。

那么問題也來了,今天國內(nèi)的大部分企業(yè)中,威脅檢測是基于各種安全傳感器的,其作用是試圖尋找異常行為或已知的惡意簽名活動。這些傳感器包括防火墻、入侵檢測系統(tǒng)(IDS / IPS),應用程序網(wǎng)關防病毒/反惡意軟件,終端防護等等。這些安全傳感器可以提供威脅相關的連續(xù)事件流。在企業(yè)中,這些連續(xù)的事件流和報警會對安全團隊產(chǎn)生大量噪音。安全人員在處理時不能確定真正重要的威脅。而這里就是威脅情報的發(fā)力點,威脅情報的主要目標是提供正確的信息,在正確的時間,用適當?shù)纳舷挛?可以顯著減少所花費的時間,從大量噪聲中發(fā)現(xiàn)正在發(fā)生和即將發(fā)生的重大網(wǎng)絡安全威脅。

檢測與響應的指標和績效如何量化?現(xiàn)狀是什么?

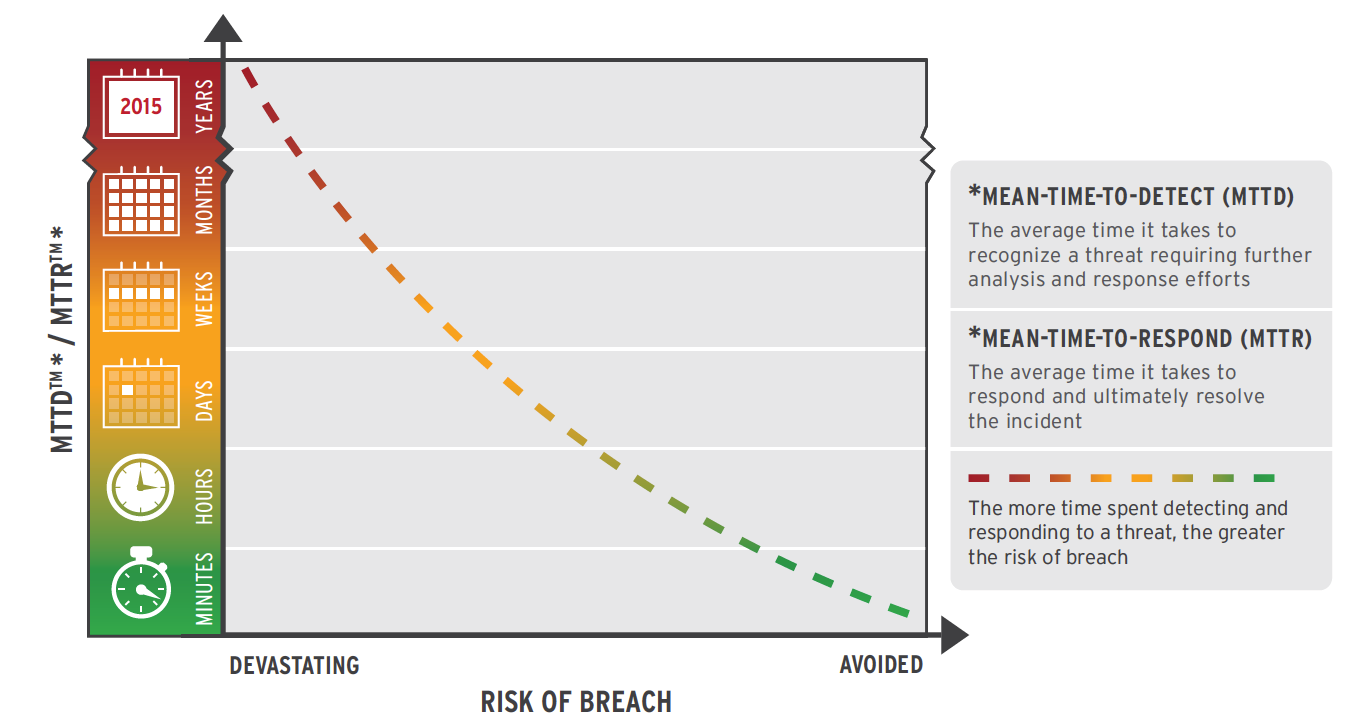

作為企業(yè)的安全人員,特別是保障生產(chǎn)服務安全與IT安全的團隊如何量化自己的團隊績效,以及投入產(chǎn)出也是困擾國內(nèi)信息安全行業(yè)多年的一個問題。其實兩個關鍵指標可以用來衡量一個企業(yè)安全能力的有效性。一個是平均威脅檢測時間(MTTD)和平均響應時間(MTTR)。MTTD指是一個組織發(fā)現(xiàn)和識別那些可能會產(chǎn)生實際風險的威脅所需要的平均時間。MTTR是指企業(yè)充分分析并采取有效手段減輕威脅風險所需要的平均時間。

MTTD/MTTR實效與安全威脅程度的關聯(lián)關系 by LogRhythm

不幸的是,目前大部分企業(yè)的運營模式,MTTD和MTTR將以數(shù)周或數(shù)月來計算。安全公司Trustwave在2014通過對全球691個數(shù)據(jù)泄漏的事件調(diào)查發(fā)現(xiàn),企業(yè)安全事件平均檢測時(MTTD)為87天,近3個月。在專業(yè)的應急響應團隊支持下,MTTR也需要1周時間。而根據(jù)2015年Mandiant公司發(fā)布的報告,企業(yè)從被攻陷到發(fā)現(xiàn)的平均時間是146天。而我們國內(nèi)企業(yè)的實際現(xiàn)狀呢?以2015年的XcodeGhost事件為例,從2月26日攻擊者的遠程控制域名開始接收信息,到9月18日被發(fā)現(xiàn),其持續(xù)時間之長是超過了國際平均水平的。

如何落地?有什么建議與方法?

安全情報能夠通過捕獲、關聯(lián)、可視化和分析數(shù)據(jù),從而提供可以指導行動的信息。幫助企業(yè)安全團隊降低和控制高級威脅風險,并建立一個更加積極主動防御機制。使用威脅情報與現(xiàn)有的傳感器結合,會縮短他們的平均檢測時間和平均響應時間。擴展當前的安全工具的價值,并通過攻陷指標的機器分析發(fā)現(xiàn)前所未有的威脅。

理想的做法是,企業(yè)評估與分析安全檢測與響應所能帶來的價值,建立以檢測與響應為指導的信息安全績效評估機制這就為情報驅動的安全體系建立了堅實的制度基礎。在部署與實施的過程中還需要解決相關傳感器對關鍵信息的記錄與識別能力,這就是知己與知彼磨合的過程。這也是大家熱議的安全威脅情報如何落地的一種方式。

RSA Conference 2017即將開幕,本次以“Power of OPPORTUNITY”寓意我們正處于一個安全盛世但也是一個安全亂世的時代,自古梟雄出亂世,擁抱瞬息多變的挑戰(zhàn),把握機會,方能成為一代安全梟雄。而安全產(chǎn)業(yè)的團結與血統(tǒng),正式孕育新機遇的土壤。期待本次盛會,或許又能帶來更多的啟發(fā)與新的思路。期待更多的安全創(chuàng)新!