讓人暈菜的華為Telnet和stelnet登錄方式

我是51CTO學院講師趙階旭,在51CTO學院“4.20 IT充電節”(4月19~20日)到來之際,和大家分享一下華為Telnet和stelnet登錄方式的經驗。正文來啦~~~

各種認證和登錄方式之所以感覺混亂的原因,總結如下:

1、 配置命令復雜(客觀原因)

2、 沒有真正理解配置思路(主觀原因)

所以今天一起通過實驗體會各種認證和登錄方式,以便大家在學習中思路清晰。

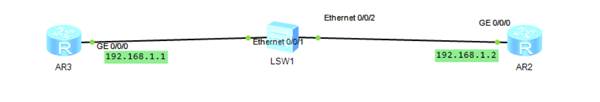

實驗拓撲比較簡單,R2和R3兩臺路由器分別連接到交換機的兩個口,路由器上的接口地址如圖,這樣兩邊就可以ping通了!

一、簡單的Telnet

1、先來個Telnet,在R3上開啟Telnet服務,要登錄到R3必須開啟tenet通道,設置登錄方式為password并設密碼為huawei。

- [R3]user-interface vty 0 4(同時允許5個用戶接入設備)

- [R3-ui-vty0-4]authentication-mode password

- Please configure the login password (maximum length 16):huawei

在R2上TelnetR3,提示輸入密碼huawei 即可登錄R3,如下:

- <R2>telnet 192.168.1.1

- Password:

- <R3>

2、問題來了,在這個R3模式下輸入system-view不能進入系統視圖模式,這是什么原因?用問號查看可用的命令,結果沒有該命令(如下)。原因是沒有設置用戶權限,所以在配置用戶登錄時,一般都要配置用戶的權限。

- <R3>?

- User view commands:

- display Display information

- hwtacacs-user HWTACACS user

- local-user Add/Delete/Set user(s)

- ping Ping function

- quit Exit from current mode and enter prior mode

- save Save file

- super Modify super password parameters

- telnet Open a telnet connection

- tracert <Group> tracert command group

- <R3>

3、 在R3上配置用戶等級為最高15

- [R3]user-interface vty 0 4

- [R3-ui-vty0-4]user privilege level 15

搞定就這么簡單,要理解整個過程!

二、基于aaa 認證的Telnet

以上的配置很容易實現,但是問題又來啦!如此配置開啟的通道所有管理員都Telnet到R3都用同一個密碼還是不安全。有一天,某管理員對公司不滿,就會把“huawei”這個登錄密碼修改掉,導致其他就不能用了!

解決思路:每個管理員分配一個用戶名和密碼,各自使用自己的賬號和密碼登錄。認證方式為aaa認證方式,為每個用戶分配一個賬號和密碼。

- [R3]aaa

- [R3-aaa]local-user client1 password cipher huawei1

- Info: Add a new user.添加一個client1的用戶密碼為密文huawei

- [R3-aaa]local-user client1 privilege level 15配置用戶等級

- [R3-aaa]local-user client1 service-type telnet 這個用戶可以用的服務類型

設置第二個賬號和密碼。

- [R3-aaa]local-user client2 password cipher huawei2

- Info: Add a new user.添加一個client1的用戶密碼為密文huawei

- [R3-aaa]local-user client1 privilege level 15配置用戶等級權限

- [R3-aaa]local-user client1 service-type telnet 這個用戶可以用的服務類型

在vty通道上配置認證模式為aaa。

- [R3]user-interface vty 0 4

- [R3-ui-vty0-4]authentication-mode aaa

- [R2-ui-vty0-4]user privilege level 15

這里注意,aaa 是本地管理,創建的用戶名和密碼除了可以用于Telnet服務,還可以用于其他服務。所以,要在vty通道上做認證模式指定為aaa. vty 0 4(同時允許5個用戶接入設備),如果有第六個用戶Telnet接入設備是連接不上的。

三、stelnet

繼續發掘問題。Telnet用了aaa認證后設置了不同用戶和密碼,安全性加強,但是通過抓包分析Telnet的數據包你會發現,用戶名和密碼是可以被抓取的,所以這些用戶名和密碼都是不安全的。那怎么解決呢?用stelnet數字證書認證及SSH協議解決Telnet傳輸明文的問題。

首先要創建秘鑰對。

- [R3]rsa local-key-pair create

- The key name will be: Host

- % RSA keys defined for Host already exist.(默認證書已經創建好)

- Confirm to replace them? (y/n)[n]:y(是否替換掉,我們輸入y)

- The range of public key size is (512 ~ 2048).

- NOTES: If the key modulus is greater than 512,

- It will take a few minutes.

- Input the bits in the modulus[default = 512]:1024(秘鑰長度默認512,我們用更長的1024)

- Generating keys...

- ..................++++++

- ................++++++

- .........++++++++

- .........................++++++++

此時,使用SSH協議實現認證,所以在vty通道定義入站流量的協議類型SSH。

- [R3]user-interface vty 0 4

- [R3-ui-vty0-4]authentication-mode aaa

- [R3-ui-vty0-4]protocol inbound ssh

- [R3-ui-vty0-4]

用戶還是之前aaa管理的用戶,可以增加SSH服務類型,密碼等級之前都已經配置過,如果新配置就一定要記得設置,記住只要設置用戶就給分配權限等級。

- [R3]aaa

- [R3-aaa]local-user client1 privilege level 15

- [R3-aaa]local-user client1 service-type ssh

- [R3-aaa]local-user client2 service-typessh telnet (可以并列多個服務)

aaa 配置完畢后,要確認ssh是使用密碼作為認證,這個應該是默認可以不敲。

- [R3]ssh user client1 authentication-type password

查看ssh server 的狀態是關閉的。

- [R3]display ssh ser status

- SSH version :1.99

- SSH connection timeout :60 seconds

- SSH server key generating interval :0 hours

- SSH Authentication retries :3 times

- SFTP Server :Disable

- Stelnet server :Disable

所以要在服務器端開啟stelnet server 的服務。

- [R3]stelnet server enable

服務器端配置完成后,回到R2開啟首次連接,加載服務器上的證書。

- [R2]ssh client first-time enable

- [R2]stelnet 192.168.1.1

- Please input the username:client1

- Trying 192.168.1.1 ...

- Press CTRL+K to abort

- Connected to 192.168.1.1 ...

- Enter password:(輸入client對應的密碼)

- <R3>

登錄成功。

51CTO學院 4.20 IT充電節

(19-20號兩天,100門視頻課程免單搶,更有視頻課程會員享6折,非會員享7折,套餐折上8折,微職位立減2000元鉅惠)

活動鏈接:http://edu.51cto.com/activity/lists/id-47.html?wenzhang

相關視頻教程:

IT技術交流到51CTO論壇

http://bbs.51cto.com/thread-1491072-1.html

學習網絡ACL技術在線課程

http://edu.51cto.com/course/course_id-8148.html

學習點到點的VPN技術在線課程

http://edu.51cto.com/course/course_id-7485.html

學習策略路由技術在線課程