最新勒索軟件WannaCrypt病毒感染前后應對措施

原創【51CTO.com原創稿件】針對WannaCrypt勒索病毒的討論和技術文章是鋪天蓋地,大量的技術流派,安全廠家等紛紛獻計獻策,有安全廠家開發各種安全工具,對安全生態來說是一個好事,但對個人未必就是好事,我們國家很多用戶是普通用戶是安全小白,如果遭遇WannaCrypt勒索軟件,我們該怎么辦?是主動積極應對,還是被動等待被病毒感染,這完全取決于您個人選擇,筆者戰斗在病毒對抗的第一線,將一些經驗跟大家分享,希望能對您有所幫助!本文收集了windowsxp-windows2012所有的補丁程序以及360等安全公司的安全工具程序供大家下載,下載地址:http://pan.baidu.com/s/1boBiHNx

一.病毒危害

1.1病毒感染的條件

到互聯網上乃至技術專家都認為WannaCrypt攻擊源頭來自于MS17-010漏洞,在現實中很多被感染網絡是內網,mssecsvc.exe病毒文件大小只有3M多,其后續加密生成有多個文件,這些文件是從哪里來,內網是跟外網隔離的!筆者整理認為病毒感染是有條件的:

1.Windows7以上操作系統感染幾率較高

2.在感染的網絡上,如果系統開放了445端口,將被快速感染計算機。

3.內網補丁更新不及時

1.2病毒感染的后果

WannaCrypt勒索病毒被定義為蠕蟲病毒,其傳播速度非常快,一旦被感染,只有兩種途徑來解決,一種是支付贖金,另外一種就是重裝系統,所有資料全部歸零。通過筆者分析,如果是在病毒WannaCrypt發作前,能夠成功清除病毒,將可以救回系統,減少損失!360也提供了一款勒索蠕蟲病毒文件恢復工具RansomRecovery ,其下載地址:http://dl.360safe.com/recovery/RansomRecovery.exe 主要針對勒索病毒成功感染后的恢復,越早恢復,文件被恢復的幾率越高

二、 WannaCrypt勒索病毒原理分析

WannaCrypt勒索病毒原理分析筆者再次就不贅述了,詳細情況請參閱WanaCrypt0r勒索蠕蟲完全分析報告(http://bobao.360.cn/learning/detail/3853.html)。

筆者要想說的是病毒感染的三個時間段:

1.病毒感染初階段,病毒從未知渠道進入網絡,病毒開始攻擊內網某臺主機,對計算機存在漏洞計算機進行攻擊,成功后釋放mssecsvc.exe文件,并連接固定url(54.153.0.145): http://www.iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com;

a)如果連接成功,則退出程序

b)連接失敗則繼續攻擊

2.病毒感染中階段

接下來蠕蟲開始判斷參數個數,小于2時,進入安裝流程;大于等于2時,進入服務流程

3.病毒感染后階段,對磁盤文件進行加密處理,出現勒索軟件界面。

三、勒索病毒處理的黃金時間

筆者在實際病毒對抗過程中發現,加固是針對未感染的計算機有用,感染后的計算機加固也是無用的!!!!

在前面病毒運行階段有兩個小時的黃金時間,我想明天大家上班了,如果個人人走關機,則意味做網絡是關閉的,計算機是安全的,這時候第一時間是拔掉網線,然后再開啟計算機!!如果網絡中已經存在病毒了,那么應該以最快的速度來結束病毒,可以參考文章后面的結束病毒進程,然后是備份文件,最后加固!如果有條件可以利用linux啟動盤啟動系統,先備份文件,然后再做其他事情!整理了一下具體流程:

1.開機前拔掉網線,不使用網絡。

2.若熟悉linux,可以刻盤啟動計算機,使用U盤對文件進行備份。

3.使用本文提及的方法清理病毒。

4.使用安全優盤進行系統文件備份,如果沒有優盤,則可以將需要備份的文件先行壓縮為rar文件,然后再修改為.exe文件。

四、安全處理建議

1.病毒感染前處理

(1)采用后續部分135、139、445等端口加固方法加固。

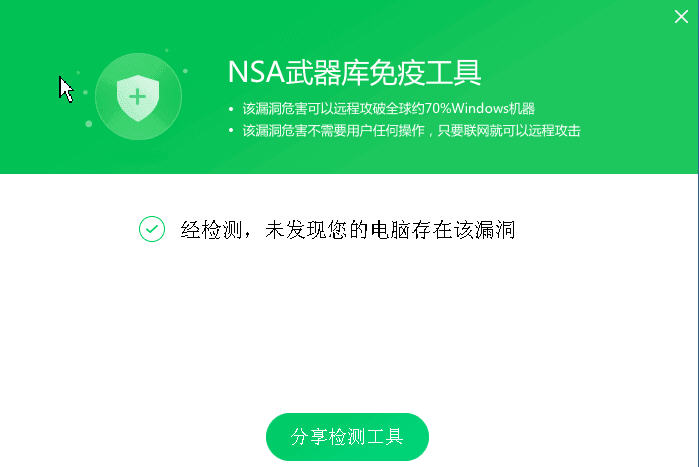

(2)也可使用360的NSA武器免疫工具檢測計算機是否存在漏洞,如圖1所示,在windows2003SP1虛擬機中進行檢測顯示無漏洞。

圖1使用360的nsa武器庫免疫工具

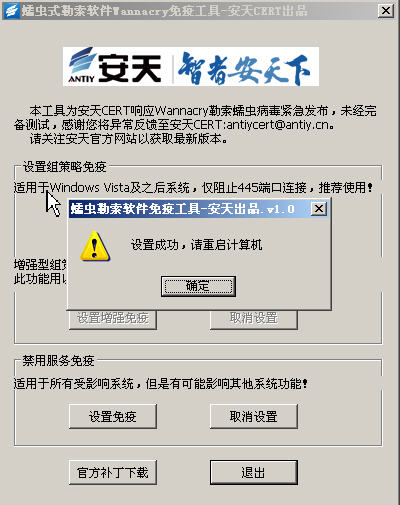

(3)使用安天免疫工具進行檢測和設置,如圖2所示,按照運行結果進行設置即可。

圖2使用安天免疫工具進行設置

(4)根據系統實際情況安裝補丁,我已經收集目前可用的安全工具以及相對應當漏洞補丁程序。

2.病毒正在感染,通過netstat -an命令查看,如果系統出現大量的445連接,說明肯定存在病毒,可以使用以下辦法進行殺毒,同時拔掉網線!(另外一種方法就是通過kali等linux啟動盤去清除病毒也可以,然后通過U盤直接備份資料)

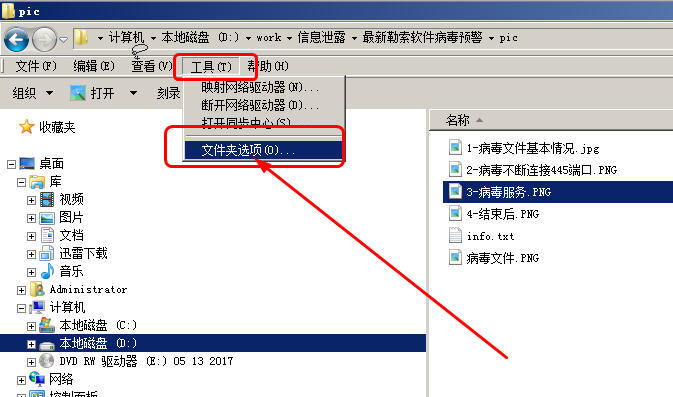

(1)設置查看文件選項

由于病毒設置了隱藏屬性,正常情況下無法查看該文件,需要對文件查看進行設置,即在資源管理器中單擊“工具”-“文件夾選項”,如圖3所示。

圖3 打開文件夾選項設置

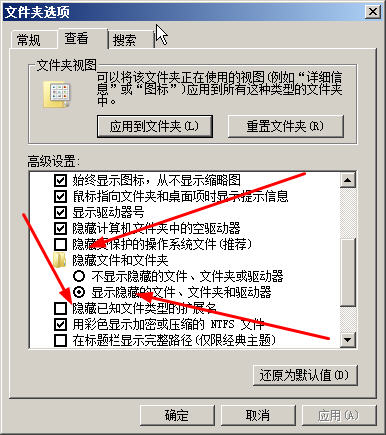

去掉“隱藏受保護的操作系統文件(推薦)”、選擇“顯示隱藏的文件、文件夾和驅動器”、去掉“隱藏已知文件類型的擴展名”,如圖4所示,即可查看在windows目錄下的病毒隱藏文件。

圖4文件夾查看選項設置

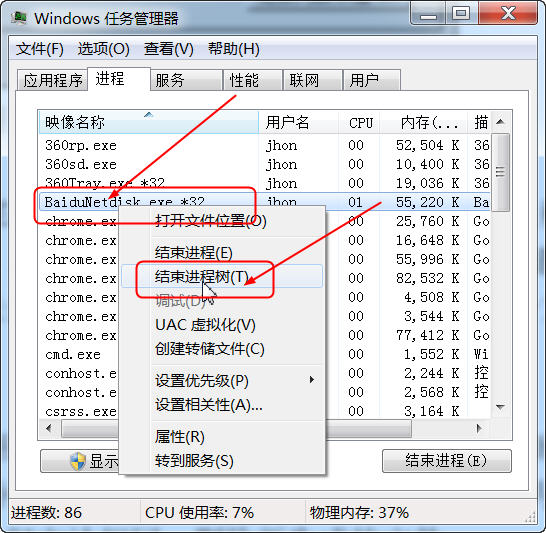

(2)結束進程

通過任務管理器,在任務欄上右鍵單擊選擇“啟動任務管理器”,如圖5所示,從進程中去查找mssecsvc.exe和tasksche.exe文件,選中mssecsvc.exe和tasksche.exe,右鍵單擊選擇“結束進程樹”將病毒程序結束,又可能會反復啟動,結束動作要快。以上三個文件一般位于c:\windows目錄。

圖5結束進程

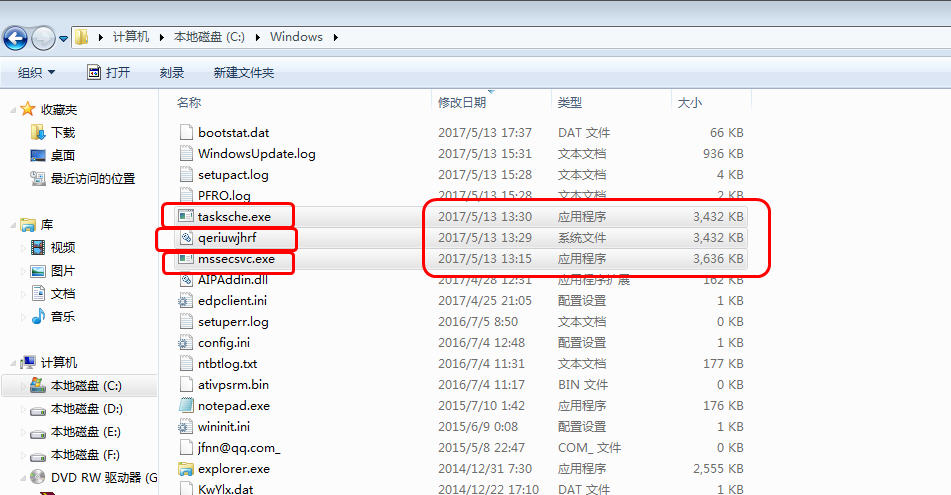

(3)刪除程序

到windows目錄將三個文件按照時間排序,一般會顯示今天或者比較新的時期,將其刪除,如果進程結束后,又啟動可來回刪除和結束。直到將這三個文件刪除為止,有可能到寫本文章的時候,已經有病毒變體,但方法相同,刪除新生成的文件。

(4)再次查看網絡

使用netstat –an命令再次查看網絡連接情況,無對外連接情況,一切恢復正常。

可以使用安全計算機下載安全工具Autoruns以及ProcessExplorer,通過光盤刻錄軟件,到感染病毒計算機中進行清除病毒!軟件下載地址:

https://download.sysinternals.com/files/Autoruns.zip

https://download.sysinternals.com/files/ProcessExplorer.zip

注意,本文所指清除病毒是指勒索軟件還未對系統軟件進行加密!如果在桌面出現黃色小圖標,桌面背景有紅色英文字體顯示(桌面有窗口彈出帶鎖圖片,Wana Decryptor2.0),這表明系統已經被感染了。

3.病毒已經感染

如果系統已經被病毒感染,則下載RansomRecovery (http://dl.360safe.com/recovery/RansomRecovery.exe )進行恢復。

五、病毒原始文件分析

1.文件名稱及大小

本次捕獲到病毒樣本文件三個,mssecsvc.exe、qeriuwjhrf、tasksche.exe,如圖6所示,根據其md5校驗值,tasksche.exe和qeriuwjhrf文件大小為3432KB,mssecsvc.exe大小為3636KB。

2.md5校驗值

使用md5計算工具對以上三個文件進行md5值計算,其md5校驗值分別如下:

tasksche.exe 8b2d830d0cf3ad16a547d5b23eca2c6e

mssecsvc.exe 854455f59776dc27d4934d8979fa7e86

qeriuwjhrf: 8b2d830d0cf3ad16a547d5b23eca2c6e

圖6 勒索軟件病毒基本情況

3.查看病毒文件

(1)系統目錄查看

文件一般位于系統盤下的windows目錄,例如c:\windows\,通過命令提示符進入:

cd c:\windows\

dir /od /a *.exe

(2)全盤查找

dir /od /s /a tasksche.exe

dir /od /s /a mssecsvc.exe

4.病毒現象

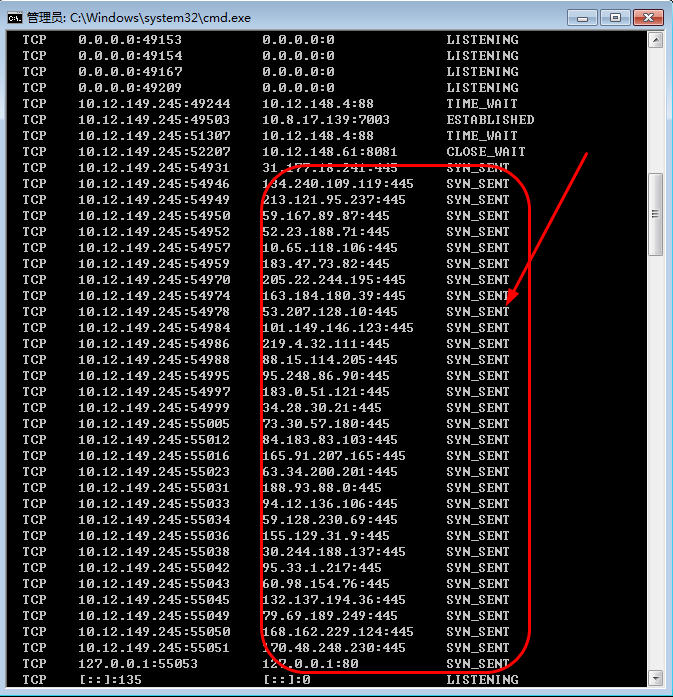

(1)通過netstat –an命令查看網絡連接,會發現網絡不停的對外發送SYN_SENT包,如圖7所示。

圖7對外不斷的發送445連接包

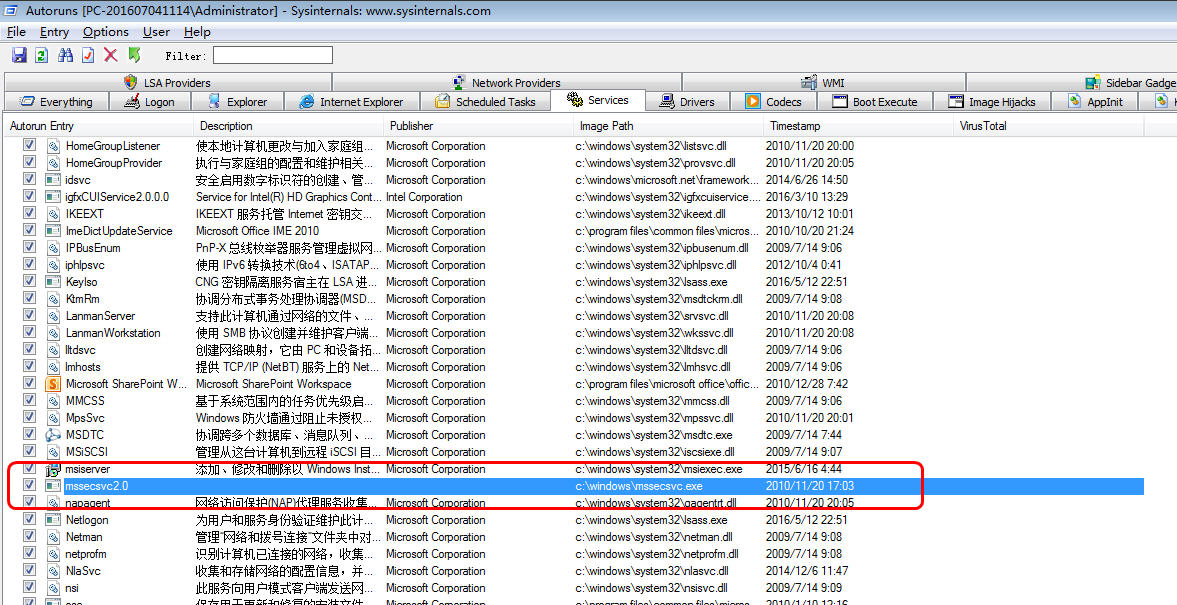

(2)病毒服務

通過Autoruns安全分析工具,可以看到在服務中存在“fmssecsvc2.0”服務名稱,該文件的時間戳為2010年11月20日17:03分,如圖8所示。

圖8病毒啟動的服務

六、安全加固

1.關閉445端口

(1)手工關閉

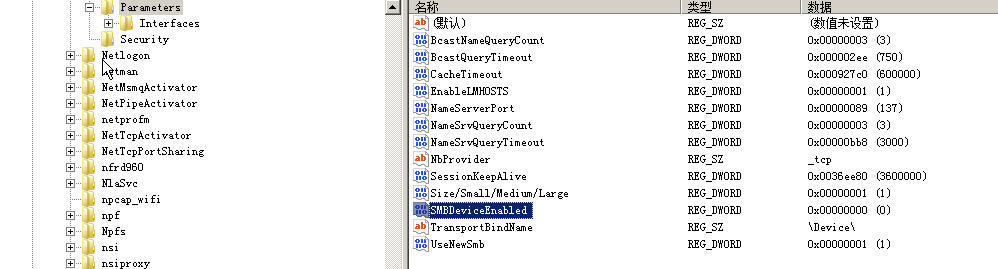

在命令提示符下輸入“regedit”,依次打開“HKEY_LOCAL_MACHINE”-“System”-“Controlset”“Services”-“NetBT”-“Parameters”,在其中選擇“新建”——“DWORD值”,將DWORD值命名為“SMBDeviceEnabled”,并通過修改其值設置為“0”,如圖9所示,需要特別注意一定不要將SMBDeviceEnabled寫錯了!否則沒有效果!

圖9注冊表關閉445端口

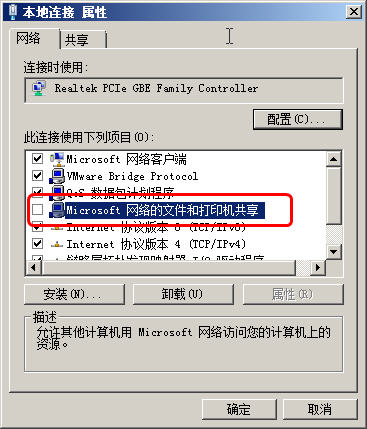

查看本地連接屬性,將去掉“Microsoft網絡的文件和打印機共享”前面的勾選,如圖10所示。

圖10取消網絡文件以及打印機共享

(2)使用錦佰安提供的腳本進行關閉,在線下載腳本地址:http://www.secboot.com/445.zip,腳本代碼如下:

echo "歡迎使用錦佰安敲詐者防御腳本"

echo "如果pc版本大于xp 服務器版本大于windows2003,請右鍵本文件,以管理員權限運行。"

netsh firewall set opmode enable

netsh advfirewall firewall add rule name="deny445" dir=in protocol=tcp localport=445 action=block

netsh firewall set portopening protocol=TCP port=445 mode=disable name=deny445

2.關閉135端口

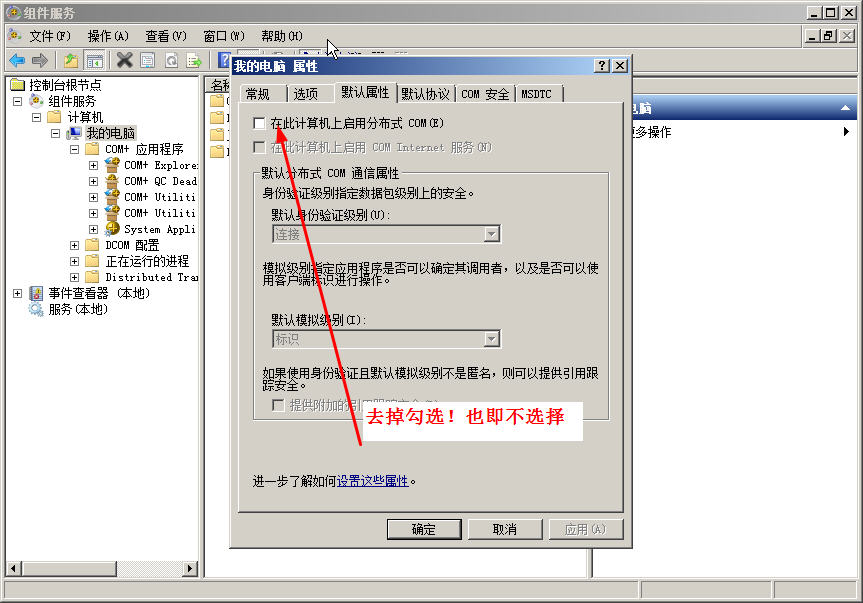

在運行中輸入“dcomcnfg”,然后打開“組建服務”-“計算機”-“屬性”-“我的電腦屬性”-“默認屬性”-“在此計算機上啟用分布式COM”去掉選擇的勾。然后再單擊“默認協議”選項卡,選中“面向連接的TCP/IP”,單擊“刪除”或者“移除”按鈕,如圖11所示。

圖11關閉135端口

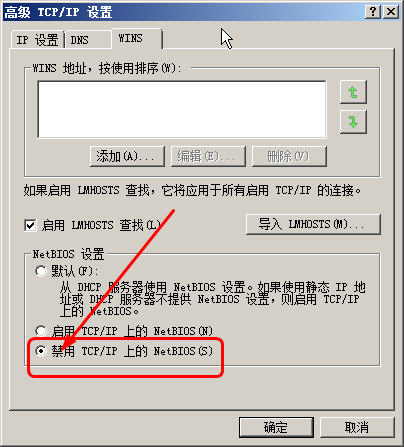

3.關閉139端口

139端口是為“NetBIOS Session Service”提供的,主要用于提供Windows文件和打印機共享以及Unix中的Samba服務。 單擊“網絡”-“本地屬性”,在出現的“本地連接屬性”對話框中,選擇“Internet協議版本4(TCP/IPv4)”-“屬性”,雙擊打開“高級TCP/IP設置”-“WINS”,在“NetBIOS設置”中選擇“禁用TCP/IP上的NetBIOS”,如圖12所示。

圖12關閉139端口

4.查看端口是否開放

以后以下命令查看135、139、445已經關閉。

netstat -an | find "445"

netstat -an | find "139"

netstat -an | find "135"

5.開啟防火墻

啟用系統自帶的防火墻。

6.更新系統補丁

通過360安全衛士更新系統補丁,或者使用系統自帶的系統更新程序更新系統補丁。

七、安全啟示

這波勒索病毒使用的是今年3月爆發的NSA暴露的那些漏洞利用工具,當時出來以后,如果及時對系統更新了漏洞補丁和加固后,系統基本不會被感染。

1.來歷不明的文件一定不要打開

2.謹慎使用優盤,在優盤中可以建立antorun.inf文件夾防止優盤病毒自動傳播

3.安裝殺毒軟件,目前升級過病毒庫的殺毒軟件都可以識別傳播的病毒。

4.打開防火墻

5.ATScanner(WannaCry)

http://www.antiy.com/response/wannacry/ATScanner.zip

6.蠕蟲勒索軟件免疫工具(WannaCry)http://www.antiy.com/response/wannacry/Vaccine_for_wannacry.zip

八、關于最新勒索病毒的防范情況方法

懂linux的請:

1.拔掉網線。

2.懂linux的朋友,以用kali linux 、bt5、cdlinux等啟動系統。

3.先備份系統重要文件。

4.清理病毒

5.重新開機啟動到windows系統

6.進行加固

如果不懂linux:

1.拔掉網線

2.在開機前就用沒有感染的計算機下載好帶最新病毒庫的殺毒軟件。

3.開機后立即安裝殺毒軟件進行殺毒。

4.使用netstat -an 查看有無445 連接多個地址發包

5.記得設置文件夾選項,后清理windows下的病毒文件,病毒文件是隱藏屬性

6.備份重要資料

7.加固服務器

8.安裝補丁

9.接入網絡

有關WannaCrypt勒索病毒軟件的進一步分析,請關注我們的技術分析,歡迎加入安天365技術交流群(513833068)進行該技術的探討。

【51CTO原創稿件,合作站點轉載請注明原文作者和出處為51CTO.com】