六大安全廠商同臺競技,展示新一代SOC和態勢感知解決方案

原創【51CTO.com原創稿件】近年來,網絡安全威脅持續升級,安全事件層出不窮。為應對嚴峻的安全形勢,以威脅情報、態勢感知、大數據分析為代表的新一代的安全技術和防護策略取得了快速發展。企業意識到傳統的以防護為核心的策略已經失效,傳統的安全運營中心(SOC)需要演進,以適應這種變化。企業安全體系必須切換到以監控和響應為核心,通過持續監測,及時響應來減輕和限制攻擊造成的損失。這就要求新一代安全運營中心(SOC)必須以數據和情報驅動,采用自適應安全架構來進行環境和態勢感知,通過自動化或半自動化工具、流程和策略來對抗新一代威脅。

2017年11月2日,安全牛舉辦了第四屆專注安全解決方案分享的C·S大會——“新一代SOC和態勢感知解決方案大會”。會上,來自360企業安全、瀚思、安恒信息、深信服、新華三以及蘭云科技六家安全廠商的安全專家,介紹了他們對新一代SOC和態勢感知的理解以及能力建設思路。

態勢感知的前世、今生與未來

安恒信息資深解決方案架構師李劍鋒表示,在全國網絡安全態勢感知建設的爆發期,對“態勢感知”的認知總會有類似“盲人摸象”的現象。這樣的建設并沒有達到國家和行業監管部門的要求,結果就變成了只為上“態勢感知”而建態勢感知的做法,最后的結果是我們企業在網絡和信息安全的技術上、管理上和運行上的各種隱患和漏洞都依然存在,且抓不住重點進行建設。

安恒信息資深解決方案架構師 李劍鋒

那么,究竟什么是態勢感知?態勢感知的“前世”是應用于軍事領域,美軍在04年就指出“態勢感知是對現狀的知識和理解,可幫助友方、敵方的行動進行及時、精確的評估,并服務于跟高層決策的制定”。今日,態勢感知已經是網絡安全的基本和基礎性工作,是在實現安全態勢“理解”和“預測”之前的重要階段。對于多元、異構的安全數據,如何從中采集出足夠且有效的安全要素,再通過關聯分析和數據挖掘,獲得當前網絡局部或整體的安全態勢信息,并利用歷史數據和相關模型進行態勢預測,是今日安全行業“態勢感知”所需具有的重要能力。

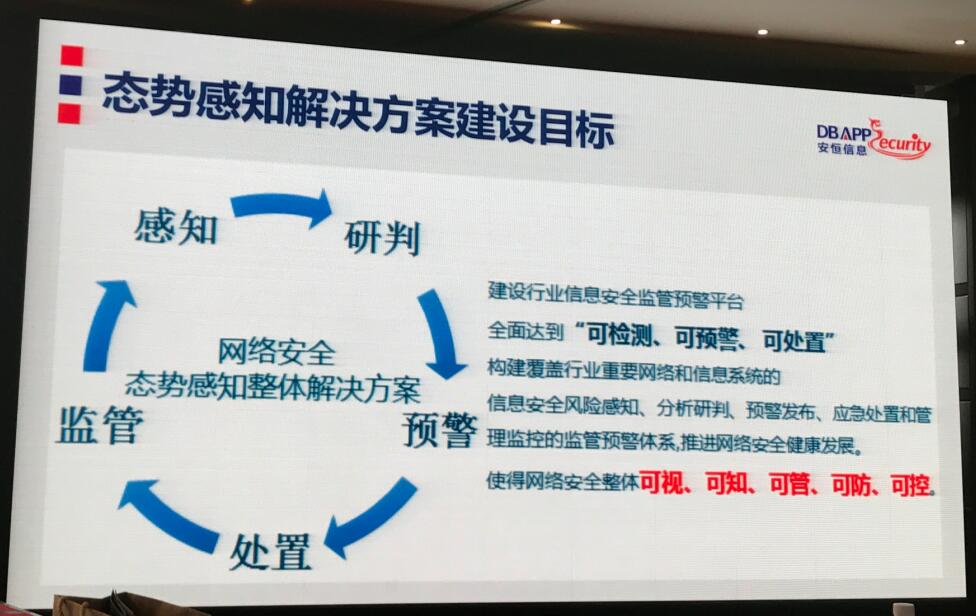

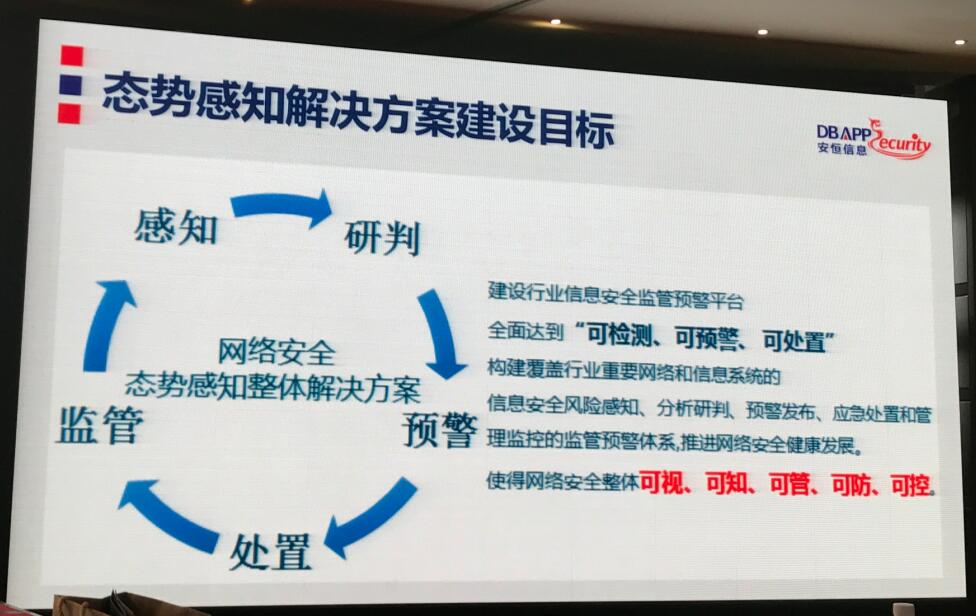

網絡技術應用日新月異,所衍生出的安全威脅,也在不斷向技術手段更高級、獲取更高價值數據的方向演進。大數據技術可以提供重要的安全分析能力,基于安恒在分析建模、異常行為關聯分析等方面的突出能力,幫助企業實現可檢測、可預警和可處置的態勢感知能力。

未來,安全態勢感知將定位在安全大數據中心,標準化和集中化的進行數據采集與存儲,具備云平臺的安全防護和監管能力,并聚焦更深度的態勢分析,以及網絡中全安全設備的通報和預警。

大數據安全支持的新一代SOC

瀚思產品副總裁 周奕

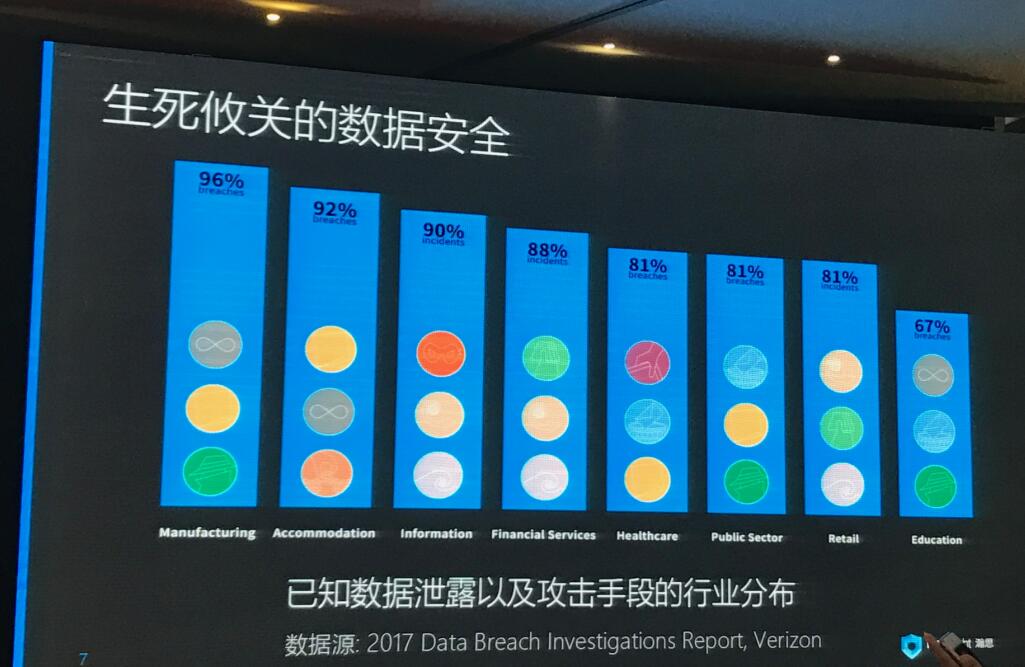

隨著企業網絡邊界的擴大、各類安全威脅層出不窮,數據安全問題尤為突出,傳統的安全防護已不能有效解決企業的安全問題。

瀚思產品副總裁周奕認為,邊界、單點防御已近乎失效的今天,下一代安全運營中心(SOC)的建設已成為大部分企業安全能力建設的重心。這包括安全預防、持續監測、快速響應、溯源取證和風險預警這五方面能力。

瀚思作為國內知名的大數據安全廠商,擁有22項核心安全專利。從下面這張產品體系圖中不難看出,基于機器學習和人工智能這一核心能力的大數據平臺,以及平臺之上對于安全和威脅的理解所積累的專家規則,是瀚思的核心競爭力。

通過對企業內/外部數據的采集和分析,針對外部攻擊、內部威脅和業務欺詐,實現主動、智能的防御,是瀚思認為新一代SOC的最終目標。

NGSOC和態勢感知構建的新一代安全運營體系

360企業安全集團副總裁 韓永剛

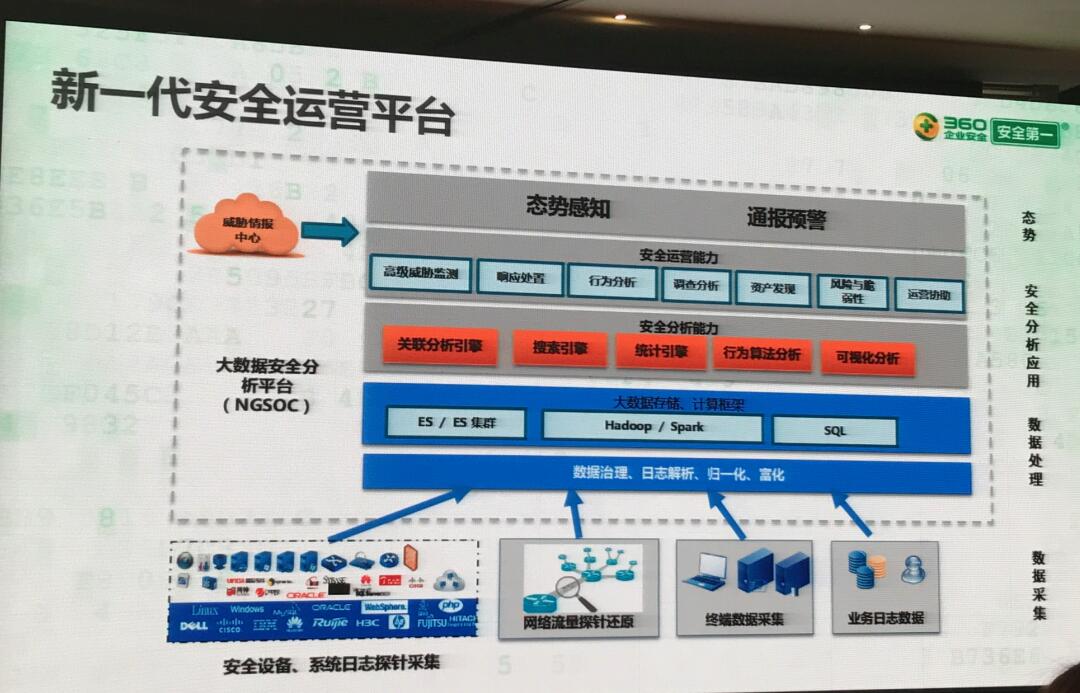

數字化轉型這一大背景下,IT基礎設施正在發生變化,安全運營思路甚至是安全體系,也應重新構建。360企業安全集團副總裁韓永剛指出,被動的圍墻式的防護思路已經無法應對復雜的高級威脅,企業安全防御的重點,應從過去的被動的圍墻式,過渡到主動、動態對抗的檢測和響應上。企業應利用大數據、威脅情報、行為分析等技術,幫助組織對來自內/外部的安全威脅進行研判和溯源。

“數據驅動安全”一直是360網絡安全的核心技術思想。背后,威脅情報和態勢感知能力,以及協同防御體系的構建,是重要的能力支撐。

360認為,新一代SOC核心能力點在于對威脅的持續監測,包括分析、響應、對安全態勢的評估,以及協同和預防。概括來講,就是“技術”、“流程策略”和“人”。所需的核心技術點包括:威脅情報的充分應用、深度網絡流量分析、終端檢測與響應、用戶實體和行為分析、追蹤與調查、可視化交互分析、事件響應、自動化協同。

在安全運營中,對“人”要特別關注。沒有技術手段保障的運營機制,和沒有人員參與運營的技術機制,都會失效。“數據驅動、產品協同”的技術機制,和“以人為核心”的運營機制,應達到協同。同時,在安全人才培養方面,企業要在兼顧培養成本的前提下,考慮企業安全能力所處不同階段,對安全人才能力的不同需求,進行針對性培養。

新形勢下的安全感知方案和最佳實踐

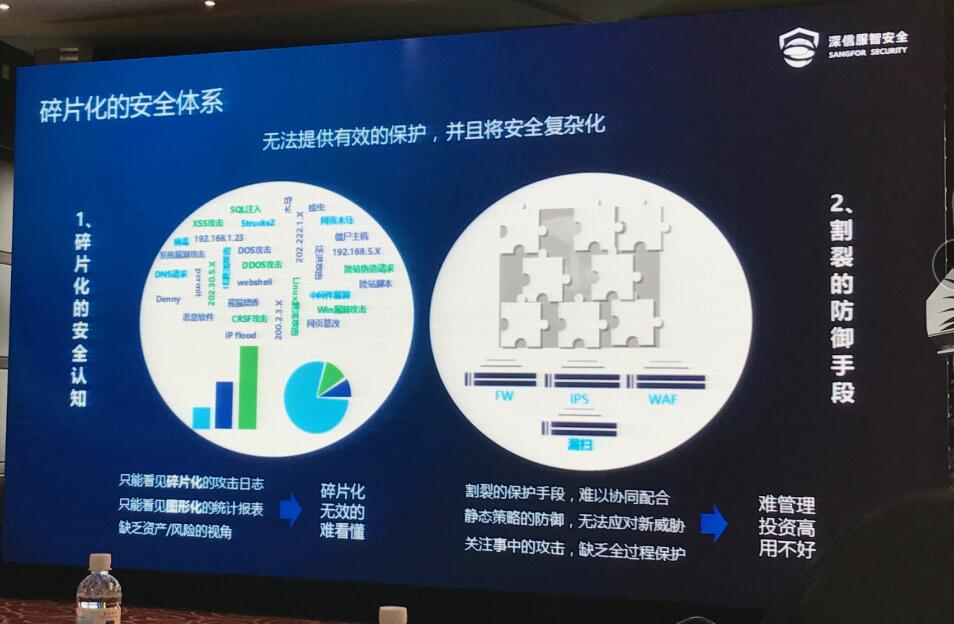

深信服認為,碎片化的安全體系現狀和攻防的不對等,是目前傳統防御體系存在的兩個主要問題。

因此,企業對能夠使全網安全狀態可視、并及時進行預警和響應的安全平臺的需求,是非常迫切的。這個安全平臺需要具備以下四點能力:

·對必要且有效數據的主動提取;

·能夠不依賴規則檢測低概率安全威脅;

·基于業務的安全可視;

·多設備的協同聯動響應。

特別在協同響應方面,深信服采用三級響應機制,包括通過下一代防火墻平臺的網絡側的自動阻斷,上網行為管理對用戶/員工的提醒和在終端的掃描/查殺工具,以及幫助進行威脅分析和應急響應的專家服務。

總的來說,企業需要對自身IT資產和業務邏輯進行梳理,利用威脅情報進行實現威脅檢測,并參考對攻擊行為的分析,來評估用戶網絡的安全態勢。

態勢感知在高校的落地實踐

新華三集團安全產品線高級產品經理 田浩博

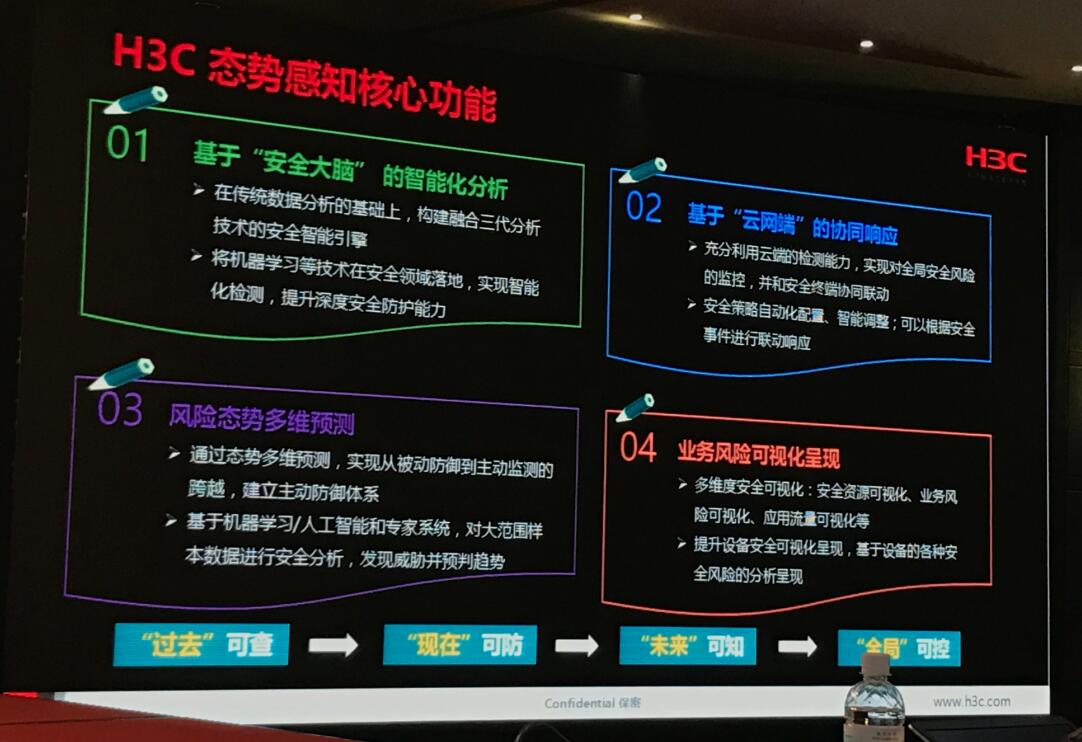

安全威脅多樣、影響范圍廣、邊界防護困難已經成為安全威脅的新常態。特別在教育行業,普遍存在安全技術和管理體系缺乏,運維機制脆弱等問題。目前,高校安全治理的主要任務,在于封堵安全漏洞、治理網站亂象、規范安全管理、和補齊等保短板。為此態勢感知平臺要能夠實現風險和資產的可見、可知,和安全問題的快速處置。

基于在高校的落地實踐,新華三認為態勢感知平臺的核心能力,應包括:基于安全大腦(由機器學習和專家系統構建)的威脅智能分析、“云-網-端”架構的協同響應、風險態勢的主動多多維預測、以及業務風險等多維度的安全可視化呈現。對應的技術點,包括能夠對大范圍樣本數據進行分析和趨勢預判的核心安全大腦,基于漏洞、URL、病毒、IP/Web等安全特征庫在網絡邊界的深度報文檢測、用戶行文分析與審計、網絡流量異常檢測,和對內網主句、服務器和數據庫的主動式漏掃。

要實現這些,也就意味著平臺要具備完整的數據采集能力,智能的威脅分析能力,和強大的聯動響應能力。

入侵事件的高效發現、分析與取證(基于SOAPA架構的智能安全平臺)

蘭云科技解決方案總監 李傳恩

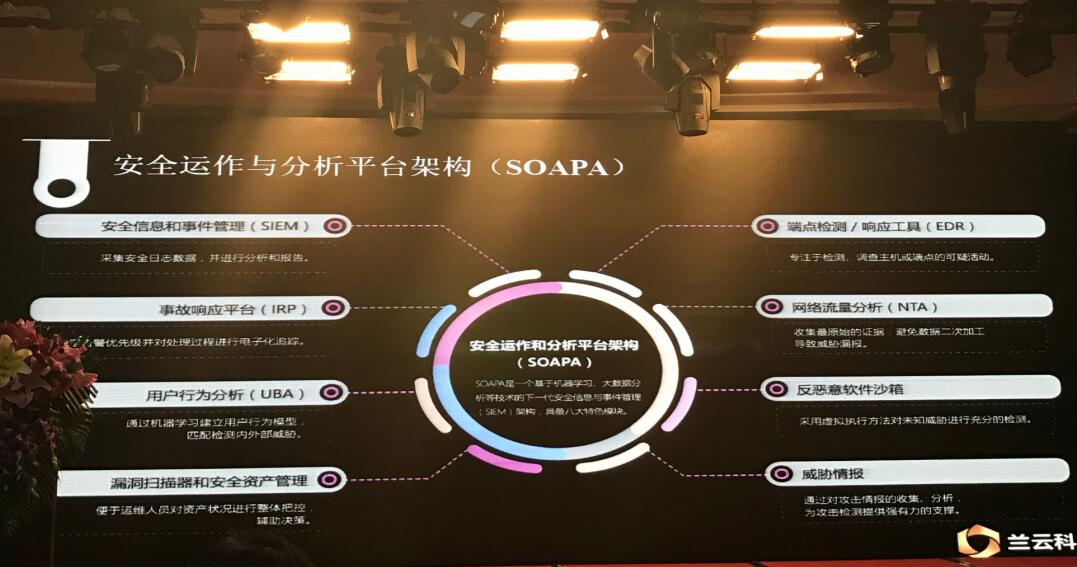

足以湮沒真正有價值威脅警報的告警海洋、傳統特征檢測面對未知威脅的失效、因為全流量數據存儲能力不足所導致的事后取證困難,是目前安全工作人員所面臨的三個最主要“困境”。而“脫困之道”,蘭云科技認為,就在于可以看做是下一代SOC的SOAPA(安全運作和分析平臺)架構。

SOAPA是一個整合的新概念,是基于機器學習、大數據分析等技術的下一代SIEM架構。通過全方位的數據采集,關聯分析、威脅建模,SOAPA可以發現傳統安全方法難以發現的未知威脅。同時,盡可能減少誤報,做好響應處置工作,并輔助決策,實現安全事件的全流程閉環處理。其重點在于對現有安全體系和架構的補充,和防御能力的增強。

“反惡意軟件沙箱”是蘭云基于SOAPA架構的智能安全平臺所包含8大能力的核心,覆蓋包括進程行為、用戶行為、內存行為等30余個檢測指標。除了可對系統內核和網絡行為進行監測的系統級沙箱外,還包括可找出針對特定應用特定版本開發的惡意軟件的應用級沙箱。

【51CTO原創稿件,合作站點轉載請注明原文作者和出處為51CTO.com】