存儲介質(手機的內存,U盤,電腦硬盤)里的數據怎么才能安全刪除?

隨著IT的發展,社會上出現了各種高科技騙術。利用別人已經刪除的文件來獲取他人的私人信息,然后用這些信息來威脅或騙人達到某種目的是其中最低級的騙術。

聽到這個很多人可能在想已刪除的文件怎么利用?

看下面的你就會明白的...

一般我們刪除磁盤數據的常規方法主要有:刪除和格式化

那我們看看刪除和格式化的原理吧

刪除和格式化

- “刪除”是刪除數據最便捷的方法,如 Linux 用戶最經常采用“rm”刪除命令,windows用戶最常用的是右鍵里的刪除選項。實際上并沒有真正的將數據從硬盤上刪除,只是將文件的索引刪除而已,讓操作系統和使用者認為文件已經刪除,又可以把騰出空間存儲新的數據。這種方法是最不安全的,只能欺騙普通使用者,但也是大家所熟知的。數據恢復極易恢復此類不見的數據,而且也有很多專門進行數據恢復的軟件。

- “格式化”有許多不同的含義:物理的或低級格式化、操作系統的格式化、快速格式化、分區格式化等等…大多數情況下,普通用戶采用的格式化不會影響到硬盤上的數據。格式化僅僅是為操作系統創建一個全新的空的文件索引,將所有的扇區標記為“未使用”的狀態,讓操作系統認為硬盤上沒有文件。因此,格式化后的硬盤數據也是能夠恢復的,也就意味著數據的不安全。

安全刪除工具的工作原理

由于磁盤可以重復使用,前面的數據被后面的數據覆蓋后,前面的數據被還原的可能性就大大降低了,隨著被覆蓋次數的增多,能夠被還原的可能性就趨于 0,但相應的時間支出也就越多。密級要求的高低對應著不同的標準,低密級要求的就是一次性將磁盤全部覆蓋;高密級要求則須進行多次多規則覆蓋。 通常有兩個參考標準: 美國國防部 DOD 的 5220.22M 標準;北約 NATO 的標準 。參考標準實質就是多次覆蓋的標準,規定了覆蓋數據的次數,覆蓋數據的形式。

覆蓋原理(overwriting)

覆蓋是指使用預先定義的格式——無意義、無規律的信息來覆蓋硬盤上原先存儲的數據。這是銷毀數據的既有效又可操作的方法。如果數據被“成功”的完全覆蓋,即使只覆蓋一次,也可以認為數據是不可恢復的。硬盤上的數據都是以二進制的“1”和“0”形式存儲的。完全覆蓋后也就無法知道原先的數據是“1”還是“0”了,也就達到了清除數據的目的。

一些常用的安全刪除(擦除)工具推薦

本人目前用的是Linux系統,所以我還是以linux為準(windows里也有一些安全刪除工具,但是好多軟件是要錢的,土豪們可以大膽的用。目前我知道的免費的能實現安全刪除工具是騰訊的電腦管家和360的安全管家)

下面是Linux里的一些安全刪除工具有的我沒親自試過...

shred

shred簡介

shred 功能簡單的說就是涂鴉,把一個文件用隨機的字符碼篡改的一塌糊涂。其宗旨就是更安全地幫助刪除一個機密文件。shred 命令的功能是重復覆蓋文件,使得即使是昂貴的硬件探測儀器也難以將數據復原,這條命令的功能足夠適合實現文件粉碎的功效。

shred 使用方法

首先安裝:

- #apt-get install coreutils

命令格式: shred [ 選項 ]... 文件 ...

長選項必須使用的參數對于短選項時也是必需使用的。

-f, --force 必要時修改權限以使目標可寫

-n, --iterations=N 覆蓋 N 次,而非使用默認的 3 次

--random-source= 文件 從指定文件中取出隨機字節

-s, --size=N 粉碎數據為指定字節的碎片

-u, --remove 覆蓋后截斷并刪除文件

-v, --verbose 顯示詳細信息

-x, --exact 不將文件大小增加至最接近的塊大小

-z, --zero 最后一次使用 0 進行覆蓋以隱藏覆蓋動作

應用實例:

使用方法舉例如下:

粉碎一個名為 test.txt 的文件命令是:

$shred –u test.txt

粉碎多個文件的命令是:

$shred –u test1.txt test2.txt

覆蓋 IDE 接口的第一個磁盤設備的第一分區

$shred /dev/hda0

覆蓋 RAID 分區

$ shred -vfz -n 10 /dev/md1

wipe

wipe 簡介

wipe 使用 gutmann 方式,它的理論依據是 1996 年奧克蘭大學計算機科學學院皮特 . 古特曼教授在第六屆 usenix 安全會議上所作的論文,《安全刪除磁固存儲器上的數據》 http://www.cs.auckland.ac.nz/~pgut001/pubs/secure_del.html 。這是迄今為止最安全的數據刪除方法,覆蓋數據 35 次使得任何還原數據的企圖都是徒勞的。 wipe 采用了重復寫上 34 次以隨機數生成數據的 gutmann 方式,清除的對象可以是單一檔案、數據夾和整個硬盤。隨著硬盤容量愈來愈大,重寫時間也會愈來愈長,所以 wipe 也提供了只重復寫入 4 次的快速模式。

應用實例

首先安裝:

- #apt-get install wipe

使用方法舉例如下:

刪除一個文件,如需對某個機密的文件進行安全刪除,您可以執行以下命令:

- #wipe file.txt

刪除目錄, wipe 也支持對目錄進行安全刪除操作,您只需添加 r 選項即可,例如:

- #wipe -r /home/user/test/

刪除整個分區, wipe 也支持對分區例如:

- # wipe /dev/sdb1

secure-delete軟件包

secure-delete 軟件包簡介

secure-delete 軟件包包含一些安全刪除工具,這些工具能夠安全清除文件數據、釋放磁盤空間、交換分區和內存。 secure-delete 軟件包中包含下列命令:

srm(secure remove) – 用于安全刪除硬盤上現有的文件或者目錄。

sdmem(secure memory wiper) – 用于清除計算機內存 (ram) 的數據痕跡。

sfill(secure free space wiper) – 用于清除磁盤可用空間的數據痕跡。

sswap(secure swap wiper) – 用于刪除交換區所有數據痕跡。

安裝 secure-delete 軟件包

在 Ubuntu 中安裝 secure-delete 工具,需要運行下列命令:

- #apt-get install secure-delete

使用 srm 命令

srm 通過覆蓋、重命名和 unlink 前截斷數據來刪除指定的文件,這可以防止其他人利用命令恢復或復原文件。

- srm 命令格式:srm [-d] [-f] [-l] [-l] [-r] [-v] [-z]

- 選項

- -d 忽略(與 rm 的兼容性)

- -r, -R, –recursive 遞歸地移除目錄內容

- -f 快速模式(即不安全模式)

- -l 降低安全性模式。

- -l -l 再次降低安全性模式。

- -v 詳細模式

- -z, –zero 覆蓋文件后,文件使用的 zero 塊

- 應用實例:

使用 rm 刪除一個文件:

- #rm myfile.txt

使用 srm 刪除一個文件:

- #rm myfile.txt

使用 sdmem 命令

sdmem ( Secure memory wiper 安全內存擦除器)可以刪除以內存的數據,使數據不能被黑客恢復。

smem 命令格式: smem [-f] [-l] [-l] [-v]

選項:

-f 快速模式(即不安全模式)

-l 降低安全性模式。

-l -l 再次降低安全性模式。

-v 詳細模式

應用實例:

使用詳細模式刪除內存的數據

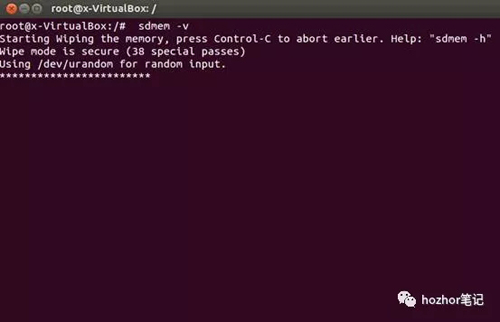

#sdmem –v

圖 1.sdmeme 命令執行界面

說明:圖 1 是命令執行界面根據內存大小通常持續 5-10 分鐘。執行過程可以使用 Ctrl+C 中止。

使用 sfill 命令

sfill ( secure free space wipe )可用空間擦除命令可以刪除在所有可用空間上的數據。

sfill 命令格式: sfill [-f] [-i] [-i] [-l] [-l] [-v] [-z] directory/mountpoint

選項

f 快速 ( 和不安全模式 )

-i 僅清除可用 inode 空間,而不是可用磁盤空間

-i 僅清除可用磁盤空間,而不是可用 inode 空間

-l - 降低安全性。

-l -l 再次降低了安全性:

-v - 詳細模式

-z – 使用 0 擦除最后的寫入,而不是隨機數據

directory/mountpoint 是在文件系統中用戶所創建的文件的位置,位于用戶想寫入的分區。

應用實例:

使用詳細模式可用空間一個目錄的可用空間

- #sfill -v /cjh1/

使用 sswap 命令

sswap(secure swap wiper)安全交換分區擦除器可以刪除以安全方式存在于 swap 空間的數據。

sswap 命令格式:sswap [-f] [-l] [-l] [-v] [-z] swapdevice

選項

-f 快速模式(即不安全模式)

-l 降低安全性。

-l -l 再次降低了安全性。

-v 詳細模式

-z - 使用 0 擦除最后的寫入,而不是隨機數據

應用實例:

在開始使用 sswap 前,您必須禁用 swap 分區,可以使用下列命令來查看安裝的 swap 設備:

- #cat /proc/swaps

使用下列命令禁用 swap :

- #swapoff /dev/sda3

/dev/sda3 – 這是我的 swap 設備

禁用 swap 設備后,就可以使用下列命令用 sswap 擦除它:

- #sswap /dev/sda3

完成上述命令后,需要使用下列命令重新啟用 swap :

- #swapon /dev/sda3

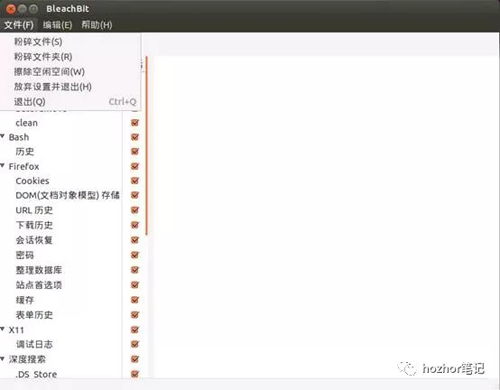

GUI 工具 bleachbit

bleachbit 是一款開源免費的系統清理工具,功能類似 Windows 平臺的 CCleaner 。除了用來刪除垃圾文件, BleachBit 還可以用來文件粉碎、文件夾粉碎和擦除空閑空間等功能。這里說的文件粉碎功能其實就是上面介紹的命令的圖形化實現。一般一些國家機密文件或公司重要文件都是用文件粉碎機來刪除的,如果您的計算機里也有文件不希望被別人恢復,本工具是那些不熟悉命令行操作用戶的最好助手。

首先安裝軟件

- #apt-get install bleachbit

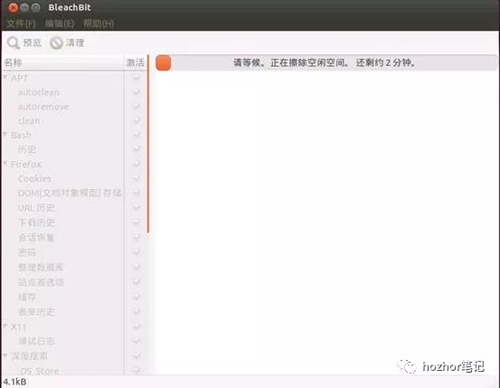

用戶可以通過點擊 “ 文件 ” 菜單展開其下拉菜單選擇執行,見圖 2 。

圖 2.使用 GUI 工具 BleachBit

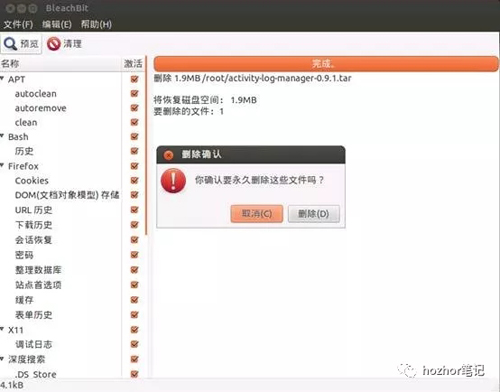

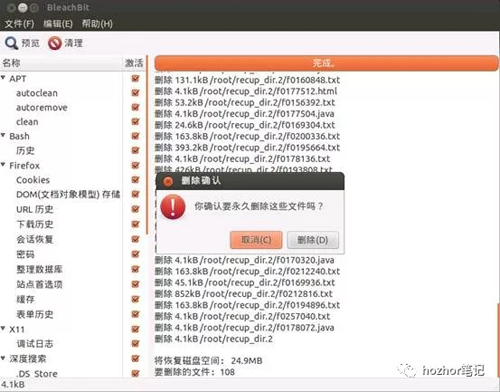

這三種功能的使用界面見圖 3、圖 4、圖 5 。

圖 3.粉碎一個文件的工作界面

圖 4.粉碎一個文件夾的工作界面

圖 5.擦除空閑空間的工作界面

說明:擦除空閑空間一般比較耗時。

DBAN

DBAN 簡介

DBAN 全名為 Darik's Boot and Nuke ,可支持多種文件系統,包括 Linux 的 Ext3 和 Windows 的 NTFS 。其安全性很高,美國太空總署亦在內部指定,硬盤在棄置前必須要經過它來處理。 DBAN 的工作原理便是反復地在同一磁區上寫入無意義的數據,從而把數據還原的可能性減至最低。重寫方式支持美國防部標準方式( DoD 5220-22.M 這種方法是美國國防部《清理和消毒標準》中的一部分,這種方法僅僅需要覆蓋數據幾次安全性沒有古特曼方法高,但耗費的時間卻相對較少。)和業界最高標準 Gutmann 方式(寫入固定值和亂數共 35 次)。對于送往異地修理的故障磁盤,系統安全管理員提出了幾項建議,“符合國防部標準的擦除處理(Department of Defense wipe)”就屬于其中之一,至少將磁盤格式化并寫入數據 7 次(注:其步驟包括完全格式化磁盤,然后寫入由 0 和 1 組成的數據流;反轉數據流中的 0 和 1 并再 次寫入;最后,寫入隨機的數據流)。這些一來,即使以后有人想辦法還原了舊磁盤里的殘存數據,也只能得到一些不可讀的垃圾信息。

DBAN 使用方法

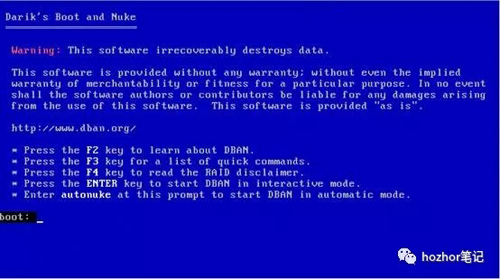

用戶在官方網站(http://www.dban.org/ )下載 ISO 文件刻錄光盤,或者 unetbootin 工具把 DBAN 寫入 U 盤。使用時,在 BIOS 下設置第一啟動為光驅或 USB 盤。啟動后工作界面如圖 6 。

圖 6.DBAN 啟動界面

其中 F2 查看幫助信息, F3 是 DBAN 命令列表, F4 讀取 RAID 設備,輸入 “Enter” 進入交互模式,輸入 “autonuke” 就開始進行全盤數據刪除。

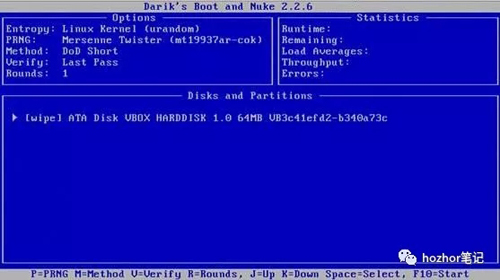

圖 7 是交互模式工作界面選擇要刪除的硬盤后按 F10 即可開始工作。

圖 7.交互模式工作界面

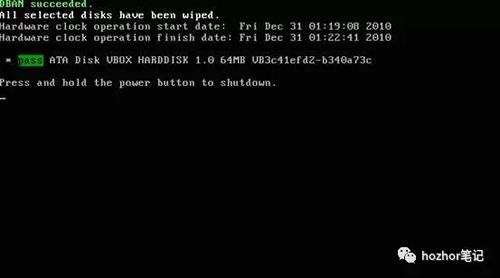

當看到 “DBAN succeeded” 表示硬盤資料刪除已經完成見圖 8:

圖 8.硬盤刪除工作完成界面

說明:一般 80G,7200 轉的臺式機硬盤需要 1 小時 50 分鐘, 60G 筆記本電腦硬盤需要 2 小時 45 分鐘。操作完畢后,整個硬盤就像新買的硬盤,沒有分區,需要重新分區。(警告:請備份硬盤里面需要的資料,否則執行 DBAN 后,硬盤里面的所有資料將不能再恢復)。

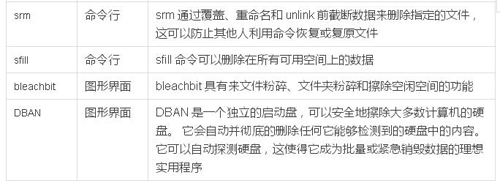

功能對比

表 1.Linux 安全刪除工具功能對比

若能掌握這些軟件的用法你就再不用在擔心別人利用你的隱私來騙你,也不用擔心你硬盤里的東西被人看到...但切記用這些軟件來刪除東西一旦刪了就基本上無法恢復(你在軟件前跪著求也沒用的