應用程序和威脅內容更新的最佳實踐

鑒于內容更新不斷推出全新或者修訂的威脅簽名和應用,對內容更新進行部署已經成為最佳實踐,有助于安全策略的無縫執行。由于策略會受到全新應用和威脅簽名的影響,當我們應用最佳實踐時需要將網絡安全和可用性要求考慮在內,包括:

◆如果一家企業,其安全態勢設定為優先級,那么這家企業將傾向于使用最新威脅簽名而不是應用可用性來進行保護。它會使用防火墻的威脅防御功能來實現。

◆如果這家企業為任務關鍵型網絡,其使用最新威脅簽名的目的則傾向于應用可用性而非保護。其網絡會對宕機零容忍,并且,防火墻會以在線部署的形式來執行安全策略。如果在安全策略中采用了App-ID識別技術,一旦對內容進行更改并有可能影響到App-ID,則宕機就此發生。

您可以采取任務關鍵型或安全優先的方式來部署內容更新,也可以將這兩種方法混合應用以滿足業務需求。 遵循這些最佳實踐可以最有效地使用這些在內容更新中交付到防火墻的最新應用和威脅簽名:

◆請定期查看內容發布說明,了解最新識別和修訂的應用和威脅簽名列表。此外,內容發布說明還介紹了更新是如何影響現有安全策略實施的,并就如何修改安全策略以最大限度地利用新功能提供建議。

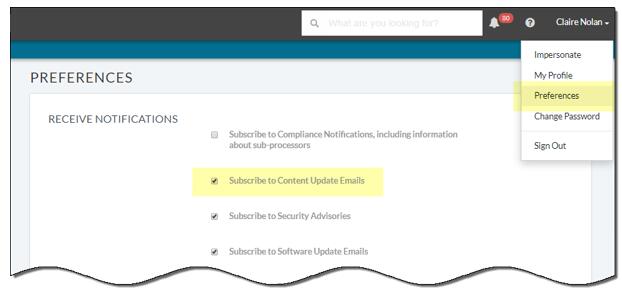

如果想訂閱內容更新通知,煩請登錄Palo Alto Networks支持門戶 https://support.paloaltonetworks.com/,輸入您的個人偏好(Preferences),然后選擇Subscribe to Content Updates Emails(訂閱內容更新電子郵件)。

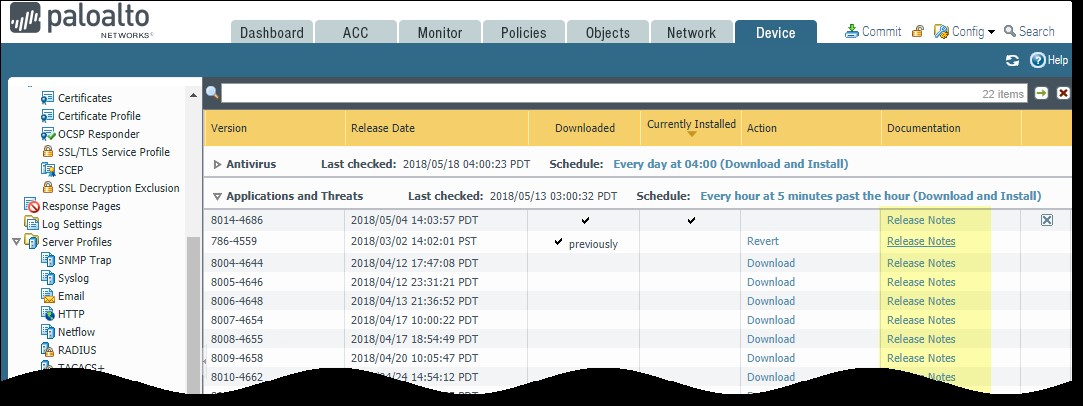

您還可以在Palo Alto Networks支持門戶或直接在防火墻Web界面上查看Content Release Notes for apps and threats (應用程序和威脅的內容版本說明):選擇DeviceDynamic Updates并打開Release Note(發布說明)來瀏覽特定內容版本。

“內容發布說明”的“說明”部分重點介紹了Palo Alto Networks未來有很大可能會產生重大影響的更新,例如,新的App-ID或解碼器。 所以一定要查看這些即將推出的更新,要對更新發布給政策所帶來的影響做好充分了解。

規劃內容更新時間,確保實現自動下載和安裝,同時基于網絡安全和可用性要求,設定閾值,一旦防火墻等待時間超過此閾值便對最新內容進行安裝:

◆如果安全態勢設定為安全優先,請勿設定閾值以免造成最新安全更新接收延遲。要保證只要內容更新準備就緒,防火墻便可進行下載和安裝,從而保證您所配備的始終都是最新威脅防御簽名。

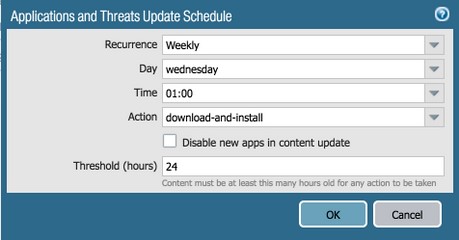

◆如果您的網絡為任務關鍵型,將閾值設定為24小時后更新內容。24小時的延遲,可保證這些內容在發布后至少24小時之內,驗證能否在用戶環境里正常運行,確保只有經過驗證的內容才可以被安裝。

◆為了削弱全新應用和威脅所所帶來的風險,可嘗試對內容進行跨地域安裝運行。可將內容提供給那些具有較少商業風險的遠程站點(分支機構會有較少的使用者),之后再在那些有較多商業風險的站點(比如部署了關鍵應用)進行部署。在某些最新內容全網部署之前,將其設定為禁用于某些防火墻,這樣可比較容易的對出現的問題進行解決。

使用Panorama中央管理平臺可將這些排位規劃交付給不同防火墻和設備群組。

為了規劃內容更新,選擇DeviceDynamic Updates,將Schedule配置為Applications and Threats updates (應用和威脅更新),將Schedule中的Action配置為download-and-install(下載與安裝),并將可選項Threshold(閾值)設定為24小時。

◆對Content Release(發布內容)中最新推出的App-ID識別技術進行管理。始終對Content Release中推出的全新App-ID識別技術進行審核,并對識別出的全新應用實施策略影響評估。在任務關鍵型環境下,可在策略影響審核結束后再行安裝全新應用。如果你無法在安裝最新內容更新之前對安全策略進行修訂,你將無法啟動內容更新里面的全新應用,同時會在稍后時間里對這些應用的策略影響進行評估。

◆如果您所處的恰恰是任務關鍵型環境,在這些全新應用真正運行于生產環境之前,要在專有測試環境下對這些全新應用和威脅內容進行測試,而測試這些應用和威脅內容的最簡便方法,便是將測試防火墻加入生產流量。在測試防火墻上安裝最新內容,并嚴密監測防火墻對生產環境流量進行處理的情況。此外,您也可以通過測試客戶、防火墻以及數據包捕獲(PCAPs)來模擬生產流量。PCAPs非常適合用來模擬流量,特別適用于由于站點不同造成的防火墻安全策略也不同的情況。