半年盤點:2018年10大數據泄露事件

信息管理對員工和消費者來說都非常重要,因為未經授權的數據泄露可能會導致身份盜用。

雖然信息泄露的程度可能會有所不同,并且數據可能因內部威脅、黑客攻擊和員工疏忽而丟失,但所有數據泄露都包含了可能會被盜竊者輕易讀取的個人身份信息。

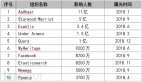

根據Identity Theft Resource Center和其他來源的信息,2018年上半年發生的10起最大數據泄露事件中有近1.82億條記錄遭到泄露。

最大的6起數據泄露事件中有5起影響了私營企業,2起影響到政府機構,1起涉及到金融服務機構,還有2起分別影響到醫療機構和教育機構。

下面就讓我們來看看2018年(迄今為止)最大的10起數據泄露事件是如何發生的。

10. 美國賓夕法尼亞州教育部

泄露的記錄數量:360000

美國賓夕法尼亞州教育部數據庫的數據泄露事件,可能泄露了包括包括英聯邦現有和之前教師的社會保障號碼等個人信息。

這一事件從2月的一個下午開始持續了30分鐘,這是由州長行政辦公室的一名員工的錯誤引起的。

在該事件中,登錄教師信息管理系統的用戶可以查看現有和之前教師的個人信息。該數據庫是教師們申請認證、申請部門審查、學校驗證教師證書的一個渠道。

賓夕法尼亞州教育部和行政辦公室向受影響的個人致信信件,稱提供一年的免費信用監測服務。

9. 美國佛羅里達虛擬學校(Florida Virtual School)

泄露的記錄數量:368000

美國最大的國營虛擬學校在3月披露了兩起重大數據泄露事件,以及涉及到內容確切性質。

該學校表示,在其中一起數據泄露事件中,超過368000名在佛羅里達虛擬學校修讀課程的學生個人信息在網上處于無保護狀態近兩年事件,使他們面臨潛在身份被盜竊的風險。

根據該學校稱,未經授權的個人還得到了在學校與佛羅里達州萊昂郡學區之間轉移的數據,包括萊昂郡學區1800多名教師的社會保障號碼、地址、電話號碼、配偶姓名、個人聯系信息和緊急聯系人等。

不過萊昂郡學校官方表示,佛羅里達虛擬學校為這次數據被盜取事件負全責,因為黑客從一臺意外打開的服務器獲取了他們所有的數據。

8. 美國醫療公司LifeBridge Health

泄露的記錄數量:538000

LifeBridge Health受到惡意軟件攻擊的攻擊,可能導致患者的私人信息暴露超過一年的時間。

該公司稱,他們在3月就發現了這一漏洞,服務器上的惡意軟件感染了LifeBridge Potomac Professional的EHR(電子健康記錄)和LifeBridge Health患者登記和計費系統。

然而接下來的調查發現,黑客在2016年9月首次獲得了對EHR和服務器的訪問權限,,泄露的數據包括人口統計信息、出生日期、病史、臨床和治療信息、保險數據、以及部分患者的社會保障號碼。

LifeBridge說他們已經致信了患者,并建立了一個呼叫中心來回答相關問題。

7. 美國加州發展服務部

泄露的記錄數量:582000

美國加州發展服務部在4月表示,在2月11日薩克拉門托的一座建筑物中發現了機密信息。

盜竊者洗劫了文件,損壞并偷走了國家財產,并引發火災,消防噴頭讓許多記錄無跡可尋。

盜竊者可以看到約582000名客戶的信息,以及區域中心15000名員工、服務提供商、求職者、參與該部門計劃的未成年人家長。

發展服務部方面表示,沒有證據顯示個人和健康信息被泄露,但是他們正在通知客戶和公眾持充分謹慎態度。

6. 旅游預訂網站Orbitz

泄露的記錄數量:880,000

旅游預訂網站Orbitz表示,3月他們發現潛在的安全泄露事件可能已經導致與支付卡相關的信息泄露。該事件涉及較舊的旅行預訂平臺,有人在2017年10月至2017年12月期間訪問了該平臺上的信息。

攻擊者可能訪問過例如客戶全名、出生日期、電話號碼、電子郵件地址、帳單地址等個人信息,但Orbitz沒有任何直接證據表明,這些該信息是攻擊者通過Orbitz網站竊取的。

這家Expedia旗下的公司表示,目前Orbitz.com網站并未受到影響。Orbitz稱,已將此事件通知了客戶和業務合作伙伴,并提供了一年的免費信用監控服務。

5. SunTrust

泄露的記錄數量:150萬

SunTrust在4月宣布,一名前員工可能試圖竊取和共享約150萬客戶的數據,包括姓名、地址、電話號碼和帳戶余額。

據報道,這位前SunTrust員工試圖打印信息并共享給犯罪第三方,盡管在任何可能受影響的賬戶上都沒有發現任何欺詐活動。

SunTrust當時表示,PIN碼、用戶ID、密碼和駕照等身份信息并不存在風險,正在與專家和執法部門合作,并持續向所有現有客戶和新客戶提供免費身份保護。

4. Jason's Deli

泄露的記錄數量:340萬

Jason's Deli于1月份披露,犯罪分子已于2017年6月8日至12月29日期間在該公司不同餐廳的多個POS終端上部署了搶占RAM的惡意軟件。

具體來說,犯罪分子獲得的支付卡信息是來自支付卡的磁條全軌數據。此類信息因發卡機構而異,完整的追蹤數據會包括持卡人姓名、信用卡或借記卡卡號、到期日期、持卡人驗證數字和服務代碼。

與靜態數據塊被非法復制并一次性被盜的情況不同,犯罪分子對Jason's Deli使用的是占用RAM資源的惡意軟件,在數月期間發生的交易進行數據拷貝。

3. Saks和Lord&Taylor

泄露的記錄數量:500萬

根據網絡安全研究公司Gemini Advisory的4月報告,一伙小有名氣的網絡犯罪分子從Saks Fifth Avenue和Lord&Taylor的客戶那里盜取了信用卡和借記卡號碼,他們似乎是使用植入商店收銀系統的軟件竊取這些信息的。

Gemini Advisory表示,一群名為Fin7或JokerStash的講俄語的黑客,宣布了他們已經獲得500萬個被盜卡號碼的緩存,并提供個其中12.5萬條記錄可立即出售。研究人員確定,從2017年5月到2018年3月,Saks和Lord&Taylor商店的卡號似乎都被使用過。

雖然目前尚不清楚該商店的結賬系統究竟是如何被安裝了惡意軟件,但Gemini表示最有可能通過發送給Hudson's Bay員工的網絡釣魚電子郵件。

2. Sacramento Bee

泄露的記錄數量:1940萬

1月份,一位匿名黑客在第三方計算機服務器上進入了Sacramento Bee的兩個數據庫,并要求后者以支付比特幣的方式贖回這些數據。

這次入侵讓Sacramento Bee的一個數據庫發生泄露,其中包含來自美國加州州務卿的選民登記數據,而另一個數據庫包含了在2017年之前激活數字賬戶的訂閱用戶聯系信息。Sacramento Bee沒有支付贖金,并刪除了數據庫以防止進一步的攻擊。

這個選民數據庫包括1940萬選民的聯系信息(地址和電話號碼)、黨派關系、出生日期和出生地點。另一個訂閱用戶數據庫則包括53000名當前和前Sacramento Bee用戶的姓名、地址、電子郵件地址和電話號碼。

1. Under Armour

泄露的記錄數量:1.5億

Under Armour在3月份表示,MyFitnessPal飲食和健身應用上1.5億個賬戶數據遭遇有史以來最規模的黑客攻擊。

據該公司稱,被盜數據包括MyFitnessPal移動應用和網站的帳戶用戶名、電子郵件地址和加密密碼;社會保障號碼、駕照號碼和支付卡數據沒有受到影響。

Under Armour沒有提供詳細信息解釋黑客如何進入其網絡或提取數據而沒有被察覺。Under Armour表示,將要求MyFitnessPal用戶更改其密碼,并敦促用戶立即行動起來。 Under Armour在第一次得知此事的4天后開始通知用戶。