工業(yè)物聯(lián)網(wǎng)安全性設計師指南

不能直接將物聯(lián)網(wǎng)安全機制移植到工業(yè)物聯(lián)網(wǎng)應用中…

我們都聽說過物聯(lián)網(wǎng)(IoT)和工業(yè)物聯(lián)網(wǎng)(IIoT),也知道這兩者是不同的,因為物聯(lián)網(wǎng)通常應用于消費市場,而IIoT則應用于工業(yè)領域。但是,像工業(yè)因特網(wǎng)聯(lián)盟(Industrial Internet Consortium;IIC)這樣的專業(yè)團體到底如何定義IIoT?

此團體將IIoT視為一個連接和整合操作技術(Operational Technology;OT)環(huán)境的體系,例如工業(yè)控制系統(tǒng)(ICS),包含企業(yè)系統(tǒng)、商務流程與分析系統(tǒng)。這些IIoT體系與ICS和OT不同,因為它們與其他系統(tǒng)和人員廣泛連接,而它們與信息技術(IT)系統(tǒng)不同之處在于,它們使用的傳感器和致動器與實體世界相互作用,若產(chǎn)生不可控制的變化時可能會導致危險。

傳感器或連網(wǎng)設備為封閉系統(tǒng)的一部分,而IIoT的好處是能夠收集和分析數(shù)據(jù),然后根據(jù)數(shù)據(jù)顯示的內(nèi)容來執(zhí)行任務。然而,這種連接性也增加了那些可能想要攻擊系統(tǒng)的風險,以及越來越多的網(wǎng)絡攻擊,進而癱瘓系統(tǒng)。

英特爾(Intel)正在推動美國能源部(DoE)計劃中,減少網(wǎng)絡事件的其中一個項目,以提高電力系統(tǒng)邊緣(power system edge)的安全性。由于電網(wǎng)邊緣(grid edge)設備直接并透過云端平臺相互溝通,因此該計劃的研究在于提升安全性,著重在互操作性并提供實時情境認知(situational awareness)。

首先,在棕地(brownfield)需要透過安全的網(wǎng)關或傳統(tǒng)電力系統(tǒng)設備來實現(xiàn),然后作為綠地(greenfield)的內(nèi)部現(xiàn)場可程序化邏輯門陣列(field programmable gate array;FPGA)的升級設計,或是做為目前設備的一部分,目標是在不妨礙重要電力輸送功能的正常運作方式下,減少網(wǎng)絡攻擊。

英特爾物聯(lián)網(wǎng)安全解決方案首席架構師兼IIC安全工作小組聯(lián)合主席Sven Schrecker表示,在為IIoT系統(tǒng)設計和部署設備時,安全不應該是唯一的考慮因素,開發(fā)人員應該更廣泛地思考以下五個總體關鍵因素:

- 功能安全(safety)

- 信賴性(reliability)

- 信息安全(security)

- 隱私性(privacy)

- 恢復性(resilience)

雖然開發(fā)工程師可能必須將安全功能加入到芯片、軟件或平臺中,但他們不一定能意識到他們的工作符合公司對于安全性政策方面所規(guī)劃的遠大目標。Schrecker說:“安全策略必須由IT團隊和OT團隊共同擬定,以便每個人都知道那些設備能互相溝通。”

建立信任鏈(Chain of Trust)

主要重點是從一開始就建立安全性政策和信任鏈,然后在設備的整個生命周期中,透過設計、開發(fā)、生產(chǎn)過程來維護它。信任必須建立在設備、網(wǎng)絡和整個供應鏈上。

物聯(lián)網(wǎng)安全基金會(IoT Security Foundation)董事會成員暨Secure Thingz執(zhí)行官和創(chuàng)辦人Haydn Povey表示,安全性需要由四個層面著手:

- CxO級別(CxO level)

- 安全架構師(security architect)

- 開發(fā)工程師(development engineer)

- 營運經(jīng)理(operations manager)

開發(fā)或設計工程師需要采用公司的安全性政策,他們也許能定義如何辨識和驗證自己的產(chǎn)品、如何安全地提供軟件和硬件更新,以及在芯片或軟件中加入這些元素。信任鏈的第四個層面是OEM參與制造IIoT網(wǎng)絡產(chǎn)品或部署這些產(chǎn)品的部分。在這里,生產(chǎn)或營運經(jīng)理需要確認每個電子零件都有自己獨特的身份,并且可以在供應鏈的每個環(huán)節(jié)進行安全認證。

當談論到硬件和軟件缺乏信任鏈時,MITRE資深主任工程師兼IIC的指導委員會成員Robert Martin說:“連接工業(yè)系統(tǒng)有很多不同的技術堆棧(tech stacks)。”他并警告:“事實上,微處理器的微小變化,會對于在此運作的軟件產(chǎn)生意想不到的影響。如果我們重新編譯軟件,在不同的操作系統(tǒng)中執(zhí)行,將會有不同的運作方式,但沒有人能對這些變化所導致的軟件故障情況加以解釋。”

他補充:“在建筑產(chǎn)業(yè),有相應的法規(guī)與認證,若進行的變更會影響到安全性,將因此受到處罰。但在軟件技術方面則沒有類似的管理體制。”

IIoT安全性設計考慮因素

那么,從哪里開始為IIoT進行安全性設計,以及必須考慮哪些設計因素?

目前有各種產(chǎn)業(yè)指南,例如IIC的物聯(lián)網(wǎng)安全架構及其制造概況,提供在工廠中實施此架構的詳細信息,或是美國國家標準暨技術研究院(NIST)的網(wǎng)絡安全架構(Cybersecurity Framework)。開發(fā)工程師的首要任務是確定如何將安全策略或安全架構應用在IIoT端點的全部或部分設備的設計和生命周期管理上面。

考慮范圍包含從啟用具有唯一身份的設備,到能夠保護設備、辨識攻擊,并恢復、修復和修補設備。Arm物聯(lián)網(wǎng)設備解決方案副總裁Chet Babla表示:"此過程與保護其他系統(tǒng)沒有什么不同,需要從頭開始考慮安全性問題。"

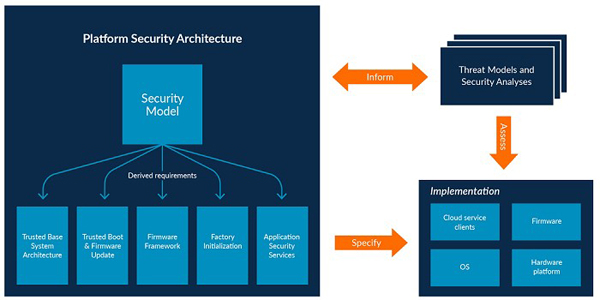

他解釋:“第一部分是分析什么是入侵載體(threat vectors)?你想保護什么?”Arm去年推出了自己的平臺安全架構(PSA),以支持物聯(lián)網(wǎng)設備的開發(fā)人員。Babla表示,PSA與設備無關,因為該公司正在努力鼓勵產(chǎn)業(yè)考慮安全性問題。

分析、架構、建置

PSA架構包括三個階段——分析、架構和建置。Babla說:“分析是我們努力強調(diào)的核心部分。”舉例來說,這代表著進行入侵模型分析,Arm已經(jīng)為資產(chǎn)追蹤器、水表和網(wǎng)絡攝影機的常用案例導入了三個分析文件,此種分析相當重要,并且得到了其他人的回響。

Martin評論:“我們需要開始討論硬件中潛在的弱點,并能夠仿真攻擊模式,以及制作測試案例。”設計工程師需要考慮整個生態(tài)系統(tǒng),從芯片到云端,在實施一個包含不可變動的系統(tǒng)、或不可更改身份的設備方面,應啟用信任根(RoT),并確保可以安全地執(zhí)行無線OTA更新和身份驗證。Babla說:“然后可以考慮在芯片、接入點和云端進行緩解(mitigation)。”

Arm的PSA鼓勵開發(fā)人員首先考慮入侵威脅,然后再考慮設計和履行(implementation)。(數(shù)據(jù)源:Arm)

生命周期管理(LCM)

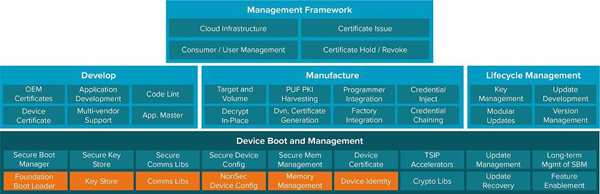

有人認為,將IIoT安全性與傳統(tǒng)物聯(lián)網(wǎng)安全問題區(qū)分開來的一個重要考慮因素在于LCM。Povey表示,LCM在軟件更新或更改IIoT設備配置時會有影響。在IIoT環(huán)境中,連網(wǎng)設備、傳感器和控制系統(tǒng)不會或不應該連接到開放網(wǎng)絡中。

因此,某些類型的設備LCM控制層需要成為IIoT設備的一部分,這可以是用于設備報告、配置和管理的復雜軟件。但是,IIoT網(wǎng)絡中的安全需求會根據(jù)系統(tǒng)中的端點而有所不同,因為它可能包含非IP的智能控制器脫機內(nèi)部網(wǎng)絡,和某種類型的保護或與外部網(wǎng)絡隔離的設計,并且還可能有IP或非IP的無線設備和傳感器。

作為LCM功能的一部分,所有端點設備都需要在工業(yè)系統(tǒng)中被管理和控制,這讓工廠能在導入、配置和管理端點設備/產(chǎn)品,并加入到內(nèi)部工廠網(wǎng)絡時,能進行控制。

IIoT安全解決方案的高階目標包含以下:

- 產(chǎn)品端點認證(設備、傳感器、控制系統(tǒng))——端點產(chǎn)品是真的,并非偽造品?提供產(chǎn)品制造商的可追溯性、生產(chǎn)日期和任何其他相關信息。

- 產(chǎn)品端點配置和使用控制——端點的安全管理和配置控制方面,有各種權限和使用模式之控制或限制。

- 端點控制狀態(tài)的安全控制。

- 端點維護——包括安全的軟件更新。控制系統(tǒng)和端點間的安全通訊,以及確保控制系統(tǒng)數(shù)據(jù)在儲存方面的安全性。

- 進階安全防護——入侵檢測和安全監(jiān)控。

在較低層級啟用此端點產(chǎn)品安全的基礎,是以下對于端點設備的要求:

- 不可變更的設備身份——設備必須具有不可更改/受保護的身份,必須透過加密方式進行驗證。產(chǎn)品能辨識自己并驗證出誰是制造者、相關日期和其他信息。

- 不可變更的RoT——除了設備身份之外,還有配置到產(chǎn)品中的RoT。其中包括低階的安全啟動程序(secure boot manager)、認證和非對稱密鑰組,允許設備支持雙邊身份驗證并啟用安全軟件更新。RoT的某些部分要求密鑰和其他項目應在某種類型的安全儲存區(qū)域中受到保護,以防止密鑰信息從產(chǎn)品中被提取。

- 不可變更的安全性啟動程序——某種類型的低階安全啟動程序,可在應用之前,驗證設備/產(chǎn)品的所有韌體和配置更新。只有安全啟動管理程序才能安裝并將低階的配置更新應用于端點設備/產(chǎn)品。

- LCM軟件/服務——某種類型的低階LCM控制服務,可以管理端點產(chǎn)品,包括軟件更新和配置更改。

設計時,考慮到設備層級的安全性與物聯(lián)網(wǎng)設備的整個生命周期。(數(shù)據(jù)源:Secure Thingz)

安全區(qū)域(Security enclaves)

Povey表示:“在設備采購方面,受到一些因素影響,例如啟用標準機制以推出更新、此更新將如何儲存在邊緣設備,以及設備和內(nèi)存資源影響等因素。”

他并補充:“你需要考慮安全區(qū)域,以及隱藏秘密和基本密鑰的位置,還有如何為設備添加水印。”工程師應該在不考慮芯片商與架構的情況下,在開發(fā)環(huán)境中將這些因素納入考慮。一般的產(chǎn)業(yè)共識是,安全組件確實需要嵌入到硬件中,以確保其可信任度,因為芯片級加密可以被執(zhí)行和保護。

GE電力、自動化和控制部門控制和邊緣平臺總經(jīng)理Rich Carpenter說:“我們試圖從硬件層開始建立RoT,且我們的深度防御(defense-in-depth)機制要求入侵發(fā)生時,不會透過系統(tǒng)進行傳播。”他還提到,GE使用現(xiàn)成的可信任平臺模塊(TPM),并采用英特爾和AMD處理器。

英特爾預期將從硬件著手。Schrecker說:“擁有硬件RoT非常重要。硬件身份刻錄到系統(tǒng)中,并具有芯片層級的身份,這代表著它可以被追蹤,而重要地是能確保芯片不是偽造的,并且能夠進行身份驗證和更新。”他補充,硬件安全性并不能取代軟件安全性,只是提高了安全性。

總之,在設計IIoT設備的安全性時,關鍵的考慮因素是使設備不可變更(immutable)、能夠提供可信任和安全的啟動,并在整個生命周期內(nèi)管理設備安全性,其中還包括OTA軟件更新和修補。

在發(fā)生攻擊的情況下,需要有一種方法可以準確地辨識設備,將其恢復到之前已知的良好狀態(tài),然后能夠適時在攻擊點(point of attack)解決問題。將這些原則考慮在內(nèi),是進到下一步—硬 體建置(hardware implementation)的良好開始。