未知安全隱患難防護?東軟自動化安全防御體系不服

網絡技術高速發展,在賽博世界中攻方與防方互為對手,相互促進。網絡安全是沒有終點的博弈,因為隨著防護措施的強大,新的手段也層出不窮。同樣隨著黑客能力的提升,我們需要更強大的防護體系來與之對抗。相對于傳統的“已知”形式,還有一種更難纏的對手:“未知安全威脅”。

所有的安全問題我們就把它分為兩類:已知和未知, 所謂已知就是已經知道特征威脅手段,針對它的防御其實很簡單,就是靠特征,誰的特征豐富,那么誰就牛;目前市場上的安全防護產品都是基于特征來進行識別,比如下一代防火墻、IPS、防毒墻等。所以已知的防御機制也叫做被動防御機制,我們靠特征將其防御。那未知的那部分怎么解決呢?

所謂未知就是沒有特征。比如利用0day,或者新的變種等,這時我們就沒有特征來進行匹配了。怎么辦呢?介紹一位保鏢兄弟給您:東軟自動化安全防御體系,一個通過網關(已知-特征-被動)+沙箱(未知-行為-主動)+蜜罐(溯源+聯動)構建立體的、自動化的防御機制。

針對未知的部門,我們引入沙箱,當未知的流量和行為到來后,網關無法進行識別的時候,扔給沙箱。只要這個未知是惡意的,那么它肯定會做一些非法的操作,比如創建文件、惡意進程等等,沙箱這個時候可以基于它的“行為”來進行判斷、識別,是惡意的還是正常的,如果是惡意的迅速跟網關聯動,起到第一個自動防御機制。

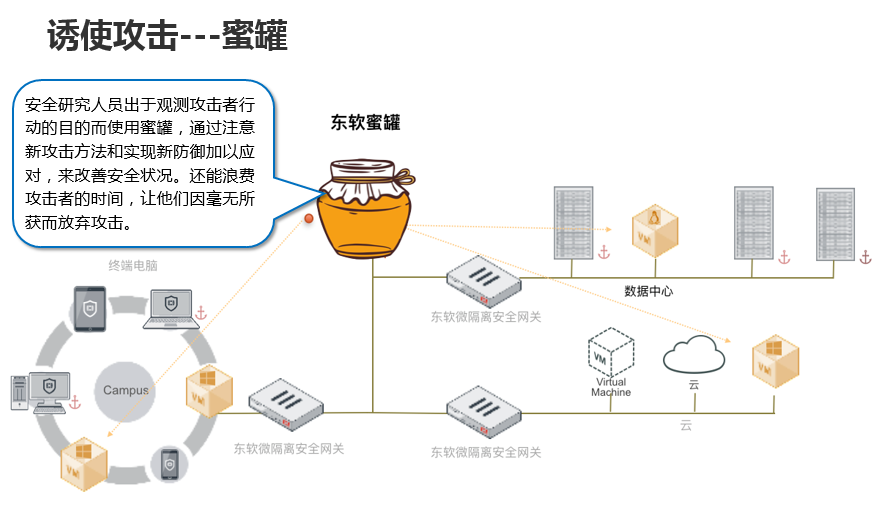

不管是已知還是未知,現在的網絡攻擊很多都已經實現自動化攻擊。什么叫自動化攻擊,就是攻擊都是程序設定好了,就好比今年的HW行動一樣,100多只隊伍做演練,在演練過程中東軟發現最主要的兩點:識別攻擊、阻斷攻擊。針對這種情況,東軟采用蜜罐,蜜罐是什么,蜜罐就是個模擬的虛擬環境,專門用來誘捕各種網絡掃描和攻擊,蜜罐內置多種開放式服務,隨便你來攻擊,只要你一攻擊,那么蜜罐就可以對攻擊進行溯源,然后蜜罐跟網關實現自動聯動,將攻擊的源給封堵掉,這樣形成一個自動化的防御過程。

這套自動化安全防御體系,通過采用機器學習、行為分析、威脅情報等多項先進技術,實現對郵件攻擊、掛馬攻擊、web攻擊、遠程漏洞攻擊、特種木馬、webshell等多種攻擊及控制行為進行檢測,既能精準判定已知攻擊,又能檢測發現各類未知攻擊。