國(guó)外科學(xué)家偽造3D立體指紋,騙過(guò)手機(jī)!

在《碟中諜》還有《王牌特工》的電影中,我們經(jīng)常看見(jiàn)里面神通廣大的特工利用黑客仿制的手段騙過(guò)了無(wú)數(shù)的生物識(shí)別驗(yàn)證,而現(xiàn)實(shí)中,這些電影里離奇的橋段已經(jīng)變成了現(xiàn)實(shí):

這一項(xiàng)新鮮的黑客科技過(guò)程并不快,也不簡(jiǎn)單,但思科Talos的研究人員已經(jīng)成功利用接下來(lái)的技術(shù)入侵了生物智能識(shí)別設(shè)備。

前幾天,Paul Rascagneres和Vitor Ventura發(fā)表的一項(xiàng)新研究顯示,使用3D打印技術(shù)和紡織膠制造的偽造指紋,可以破解各種手機(jī)、筆記本電腦和掛鎖的指紋。

在一系列的實(shí)驗(yàn)中,研究人員使用不同的材料,并受到不同規(guī)模預(yù)算的限制,試圖欺騙電容式、光學(xué)式和超聲波傳感器。研究人員寫(xiě)道:“我們的測(cè)試表明,平均而言,我們使用假指紋的成功率達(dá)到了80%,傳感器至少被繞過(guò)一次。”

用3D打印機(jī)制作模具,然后利用硅膠和織物膠等材料將其進(jìn)行填充。“這并不容易,”Rascagneres告訴Infosecurity雜志。“我花了幾個(gè)月的時(shí)間和一公升的樹(shù)脂。”

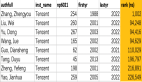

為了進(jìn)行他們的實(shí)驗(yàn),發(fā)明的研究人員使用了可以公開(kāi)下載的歹徒阿爾·卡彭的指紋。

Talos Outreach的負(fù)責(zé)人克雷格·威廉姆斯告訴《信息安全》雜志,21世紀(jì)的技術(shù)雖然為大多數(shù)用戶提供了有效的安全保障,但未來(lái)隨著技術(shù)的發(fā)展,事情將變化的非常有趣。”

偽造的指紋并不是在所有的測(cè)試設(shè)備上都取得成功。研究人員無(wú)法訪問(wèn)三星A70手機(jī)、Lexar Jumpdrive的F35指紋或逐字指紋的USB加密筆驅(qū)動(dòng)器。

研究人員成功破解了iPhone 8、三星S10、華為P30 Lite、MacBook Pro 2018、iPad第5代、三星Note 9、Honor 7X和AICase掛鎖。

考慮到破解受指紋認(rèn)證保護(hù)的設(shè)備所花費(fèi)的費(fèi)用、時(shí)間和精力,研究人員得出結(jié)論,這種安全措施對(duì)大多數(shù)人來(lái)說(shuō)是足夠的。

他們寫(xiě)道:“對(duì)于指紋認(rèn)證的用戶賬號(hào)的價(jià)值比較高,或者他們的設(shè)備包含敏感信息,我們建議更多地使用強(qiáng)密碼和令牌雙因素身份驗(yàn)證。”