從烏克蘭電網事件看工控安全態勢

一、背景介紹

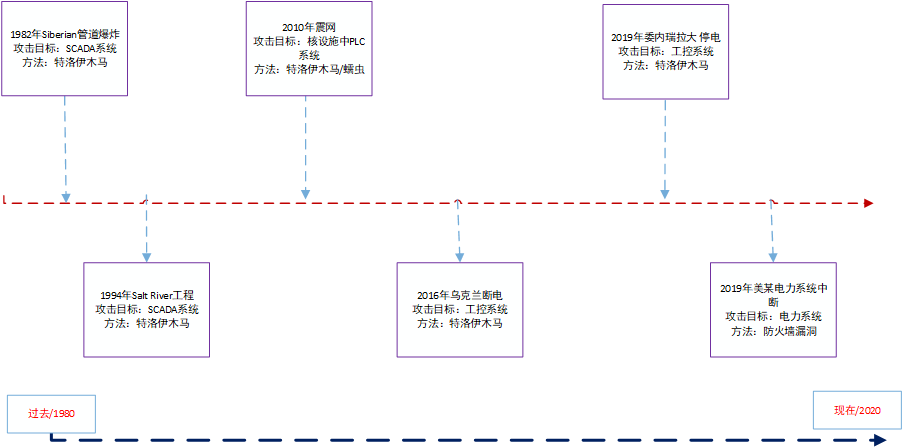

目前,工控系統作為國家重點信息基礎設施的重要組成部分,正在成為全世界最新的地緣政治角逐戰場。諸如能源、電力、核等在內的關鍵網絡成為全球攻擊者的首選目標,極具價值。簡要回顧工控系統安全史上的幾起非常典型的、影響巨大的攻擊事件,如圖1所示。

圖1:工控安全事件回顧

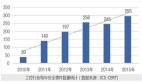

據統計,在剛剛過去的2019年全球各地工控安全問題事件數量逐步上升,報告數量達到329件,涉及包括制造、能源、通信、核工業等超過15個行業。

面對日益嚴峻的工控安全問題,亟需從人員意識、技戰術等多方面加深認識。下面我們從一個經典案例說起。

二、經典案例復盤—2015年烏克蘭斷電

在工控安全事件頻發的今天,復盤經典案例有著以史為鑒的重大意義。

(一) 烏克蘭斷電事件簡介

2015年12月23日,當時烏克蘭首都基輔部分地區和烏克蘭西部的 140 萬名居民遭遇了一次長達數小時的大規模停電,至少三個電力區域被攻擊,占據全國一半地區。攻擊背景是在克里米亞公投并加入俄羅斯聯邦之后,因烏克蘭與俄羅斯矛盾加劇,在網絡攻擊發生前一個月左右,烏克蘭將克里米亞地區進行了斷電。一個月后,烏克蘭的Kyivoblenergo電力公司表示他們公司遭到木馬BlackEnergy網絡入侵,因此導致7個110KV的變電站和23個35KV的變電站出現故障,從而導致斷電。

(二) 攻擊采用的技戰術

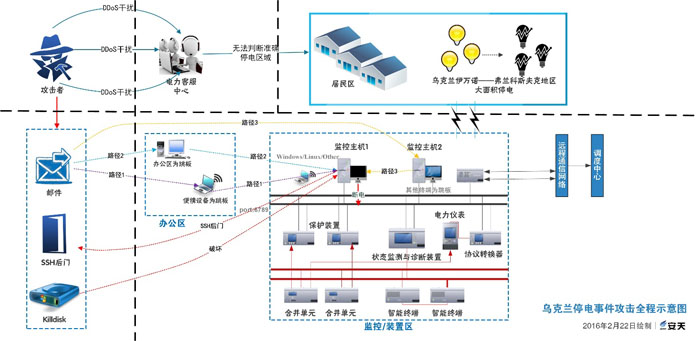

本起著名的網絡攻擊采用魚叉式釣魚郵件手段,首先向“跳板機”如電力公司員工的辦公系統,植入BlackEnergy3,以“跳板機”作為據點進行橫向滲透,之后通過攻陷監控/裝置區的關鍵主機。同時攻擊者在獲得了SCADA系統的控制能力后,BlackEnergy3繼續下載惡意組件(KillDisk),通過相關方法下達斷電指令導致斷電:其后,采用覆蓋MBR和部分扇區的方式,導致系統重啟后不能自舉;采用清除系統日志的方式提升事件后續分析難度;采用覆蓋文檔文件和其他重要格式文件的方式,導致實質性的數據損失。這一組合拳不僅使系統難以恢復,而且在失去SCADA的上層故障回饋和顯示能力后,工作人員被“致盲”,從而不能有效推動恢復工作。

攻擊者在線上變電站進行攻擊的同時,在線下還對電力客服中心進行電話DDoS攻擊,最終完成攻擊者的目的。如圖2所示:

圖2:攻擊流程(來源于參考1)

(三) 攻擊載體主要組成

1. 漏洞– CVE-2014-4114

該漏洞影響范圍:microsoft office 2007 系列組件,漏洞影響windows Vista SP2到Win8.1的所有系統,也影響windows Server 2008~2012版本。XP不會受此漏洞影響。

漏洞補丁:漏洞于2014年的10月15日被微軟修補。

漏洞描述:該漏洞是一個邏輯漏洞,漏洞觸發的核心在于office系列組件加載Ole對象,Ole對象可以通過遠程下載,并通過Ole Package加載。

漏洞樣本執行情況:將漏洞樣本投遞到目標機上后,樣本執行之后會下載2個文件,一個為inf文件,一個為gif(實質上是可執行病毒文件),然后修改下載的gif文件的后綴名為exe加入到開機啟動項,并執行此病毒文件,此病毒文件就是木馬病毒BlackEnergy3。至此,漏洞完成了“打點突破”的任務。

2. 木馬病毒–BlackEnergy3

在烏克蘭斷電事件中,病毒采用了BlackEnergy的變種BlackEnergy3。該組件是DLL庫文件,一般通過加密方式發送到僵尸程序,一旦組件DLL被接收和解密,將被置于分配的內存中。然后等待相應的命令。例如:可以通過組件發送垃圾郵件、竊取用戶機密信息、建立代理服務器、伺機發動DDoS攻擊等。關鍵組件介紹:

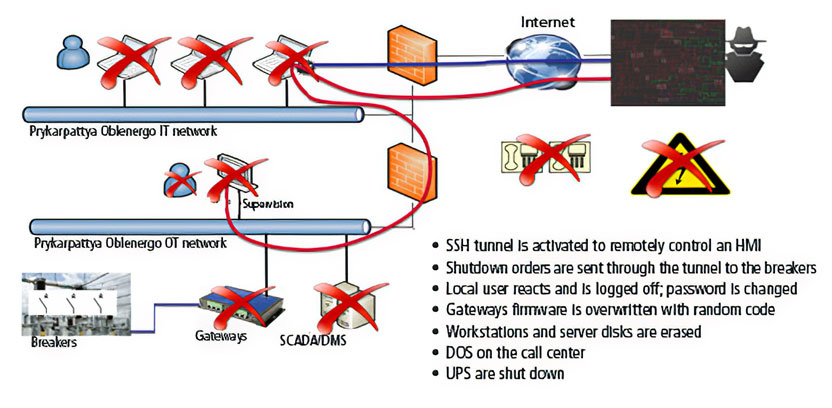

(1) Dropbear SSH組件

一個攻擊者篡改的SSH服務端程序,攻擊者利用VBS文件

啟動這個SSH服務端,開啟6789端口等待連接,這樣攻擊者可以在內網中連接到受害主機。

(2) KillDisk組件

主要目的是擦除證據,破壞系統。樣本運行后遍歷文件進行擦除操作,還會擦寫磁盤MBR、破壞文件,最后強制關閉計算機。

整個入侵后的狀態如圖3所示:

圖3:入侵后的狀態(來源于參考2)

這是一起以CVE-2014-4114漏洞及木馬病毒BlackEnergy3等相關惡意代碼為主要攻擊工具,通過前期的資料采集和環境預置;以含有漏洞的郵件為載體發送給目標,植入木馬載荷實現打點突破,通過遠程控制SCADA節點下達斷電指令,摧毀破壞SCADA系統實現遲滯恢復和狀態致盲;以DDoS電話作為干擾,最后達成長時間停電并制造整個社會混亂的具有信息戰水準的網絡攻擊事件。本次攻擊的突破點并沒有選擇電力設施的縱深位置,也未使用0day漏洞,而是沿用了傳統的攻擊手法,從電力公司員工主機突破,利用木馬實現攻擊鏈的構建,具有成本低,打擊直接、有效的特點。

三、安全思考

通過對烏克蘭斷電事件的復盤以及對當前工控安全現狀的研判,工控系統網絡安全現狀也實在令人憂思。其原因主要從以下方面考慮:

(1) 工控系統環境中大量使用遺留的老式系統。

工控系統跟國家經濟、政治、民生、命運緊密相連,但是大都存在年久失修、不打補丁、防御薄弱等問題,有的甚至還使用windows xp系統。一旦接入互聯網或者局域網,就可能成為一攻就破的靶子,為網絡攻擊和病毒、木馬的傳播創造了有利環境。

(2) 工控系統設計時未考量安全因素。

很多工控系統中的應用程序和協議最初都是在沒有考慮認證和加密機制及網絡攻擊的情況下開發的。設備本身在處理過載和處理異常流量的能力都較弱,攻擊者通過DDOS會導致設備響應中斷。

(3) 工控領域正成為各國博弈的新戰場。

工控領域逐漸成為各國博弈的新戰場,政治、經濟利益驅動下使得工控安全呈現多樣性和復雜性,攻防能力失衡。

本文既是對工控領域安全現狀的思考,也是對攻防對抗技戰法的復盤;既是學習,也是總結。感謝全球安全研究員為安全事業做出的不懈努力,共勉!