[[344080]]

近日,有研究員警發現通過構造特殊廣播數據包可干擾飛機空中防撞系統(TCAS),可能會欺騙商用飛機自動駕駛系統,從而影響飛機的飛行安全。

可以利用“交通預警和防撞系統”(TCAS)的飛機安全系統,讓飛機在空中上升或者下降高度,這對機上人員來說是非常恐怖的。

使用一個基于USB的10美元的數字視頻廣播加密狗和一個惡意應答器與飛機進行通信,從而構造出一種有效的TCAS欺騙數據的方法。

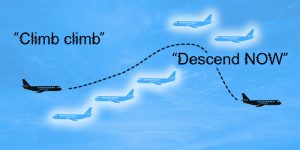

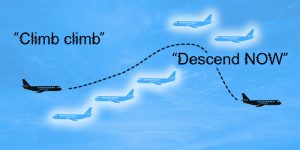

有團隊已經證明,通過惡意應答器廣播精心構造的飛機數據會導致自動駕駛飛機爬升或下降到其他航線上。

那些惡意數據包可以觸發飛機的防撞系統。然后,這將提醒飛行員要么攀升高度,要么下降以避免空中碰撞。在某些情況下,飛機會自動遵循TCAS解決方案,在飛行員沒有輸入的情況下爬升或下降。

Munro的攻擊驗證是在飛行模擬器上進行的。

欺騙交通警報和防撞系統并不是什么新鮮事。在2012年美國黑帽大會上,研究員安德烈·科斯汀(Andrei Costin)展示了攻擊者如何利用自動相關監視廣播(ADS-B)技術中的漏洞。2016年,與牛津大學相關的一組研究人員還展示了如何欺騙TCAS流量。

https://arxiv.org/pdf/1602.08777.pdf

他們使用了類似的技術,在研究對自動駕駛儀的影響,看看是否能夠使飛機沿想要的方向持續爬升或下降,通過播放惡意廣播,我們可以讓飛機過山車式的上升下降,這給擁擠的空域增加了混亂。

Munro的研究集中在與飛機應答器數據相關的射頻(RF)通信上。

TCAS使用次級監視雷達應答器的響應–有兩種類型可用于計算其他飛機的位置。模式S發送唯一的24位飛機地址以及高度和GPS衍生的位置數據,模式C僅發送4位數的應答器代碼和高度信息,因此TCAS單元本身會根據這些傳輸來計算距離和方位。

數據包使用曼徹斯特編碼的PPM以1Mbps的速度在1090MHz上發送。數據結構實際上很容易解碼,價格便宜的10美元DVB USB加密狗可以將它們解析出來,自己就可以繪制飛機數據。

通過制造假的飛機碰撞預警,研究人員能夠哄騙目標飛機進行爬升和下降。

引發此類攻擊的注意事項多種多樣。首先,如果關閉了TCAS系統,黑客將無法使用。其次,假飛機不會在雷達上露面,飛行員可能會忽略警告。

此外,地面控制器還具有識別沖突交通的系統。實際上,地面管制員很可能會在TCAS發出警報之前就識別出潛在的交通情況。對于輕型飛機來說,模式C和模式S應答器(傳輸高度數據)可能被錯誤配置的情況并不少見。

除了警告之外,飛行員可能會禁用TCAS RA,然后將無法處理合法的TCAS警報。

下一代TCAS(稱為ACAS-X)將使TCAS欺騙非常困難。