不能低估的對手:FONIX勒索軟件及服務

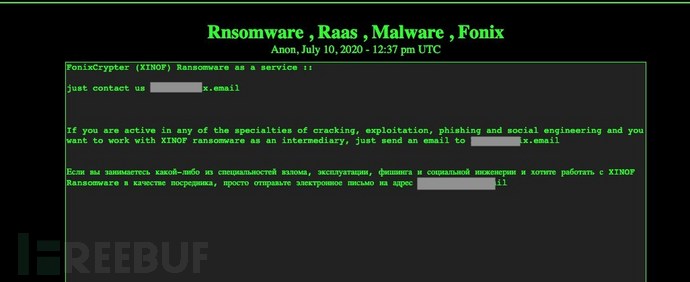

FONIX ,一種新的勒索軟件即服務(RaaS)產品。

事實上,FONIX于 2020 年 7 月才首次出現在威脅環境中,與這種威脅相關的感染數量仍然很少,但絕不能被輕易低估。

專家指出,該勒索軟件作者不要求威脅分發者支付任何費用來加入其中,只需要拿走威脅分發者獲得的贖金的一定百分比。和許多其他當前 RaaS 產品略有不同,FONIX對每個文件采用四種加密方法,并且感染后解密周期過于復雜。

威脅分發者通過電子郵件與作者進行通信,以獲得針對受害者的解密程序和密鑰。與之相對的,分發者會為作者保留25%贖金。

根據當前情報,FONIX關聯公司或者說威脅分發者一開始不會獲得解密程序或密鑰。正常情況下,在受害者通過電子郵件聯系威脅分發者后,威脅分發者受害者會要求受害者提供一些文件。其中包括兩個用于解密的小文件:一個是證明被加密的證據,另一個是來自受感染主機的文件"cpriv.key"。然后,威脅分發者會將這些文件發送給FONIX作者,作者解密文件后發送給受害者。當受害者確信解密是可信的,分發者就會提供付款地址(BTC 錢包)。然后,受害者支付報酬,然后分發者會和FONIX 作者分成。

顯然,上述流程比大多數 RaaS 服務更復雜,用戶友好程度也更低。

目前,FONIX 勒索軟件僅針對 Windows 系統,默認情況下它加密所有文件類型,不包括關鍵的 Windows OS 文件。此外,該勒索軟件使用 AES、Chacha、RSA 和 Salsa20 的組合來加密受害者的文件,并且添加了一個XINOF 擴展。這類多種加密協議使得加密過程比其他勒索軟件慢得多,而使用管理權限執行有效負載后,將進行以下系統更改:

- 禁用任務管理器

- 通過計劃任務、啟動包含和注冊表(運行和運行一次)的文件夾實現持久性

- 修改系統文件權限

- 有效負載的持久副本將其歸因于隱藏

- 為持久性創建隱藏服務(Windows 10)

- 更改驅動器/音量標簽(更改為"XINOF")

- 刪除卷卷副本將(vssadmin,wmic)

- 系統恢復選項被操控 / 禁用( bcdedit )

- 安全引導選項被操控

FONIX 感染具有明顯攻擊性,即加密系統文件以外的所有內容 ,并且一旦設備完全加密,就很難恢復。不過,目前FONIX似乎并沒有通過數據公開來威脅受害者。

參考來源:securityaffairs