新的 Linux 惡意軟件從超級計算機竊取 SSH 憑證

一個新的后門程序已經瞄準了全世界的超級計算機,其通過使用木馬版本的 OpenSSH 軟件來竊取用于安全網絡連接的憑證。該惡意軟件并不廣泛作用于各類計算機設備,主要針對學術和研究網絡中的高性能計算機(HPC)和服務器。

跨平臺,引人注目的攻擊目標

數字安全公司 ESET 的安全研究人員發現了該惡意軟件,并以希臘神話中喜歡欺騙和威脅凡人的生物 Kobalos 的名字進行命名。

ESET 表示 Kobalos 有一個很小但很復雜的代碼庫,可以在 UNIX 及類 UNIX 平臺上執行。在分析過程中 ESET 還發現,該惡意程序在 AIX 和 Windows 操作系統也可能存在變體。

在為惡意軟件創建「軟件指紋」后,ESET 運行針對整個互聯網的掃描以找到受 Kobalos 威脅的用戶。他們發現,許多受感染的都是學術和研究領域的超級計算機和服務器。其他受影響的包括北美一家軟件安全供應商、亞洲一家大型ISP、營銷機構和托管服務提供商。

ESET 無法建立初始攻擊媒介以便允許黑客獲得管理權限來安裝 Kobalos。但是,這些受惡意軟件影響的系統都有一個共同特點,就是運行著老舊、不受官方支持或未打補丁的操作系統和軟件,因此更易受到影響。

竊取 SSH 憑證

盡管研究人員花費了數月時間分析該惡意軟件,但由于所包含的通用命令且沒有特定的有效負載,因此他們至今無法確定其確切目的。并且隨著調查深入,他們還發現自 2019 年底以來,在針對超級計算機的攻擊中 Kobalos 一直處于活躍狀態。但到目前為止還沒有發現任何嘗試挖掘數字貨幣或運行計算量大的任務的嘗試。

Kobalos 提供了對文件系統的遠程訪問,它可以生成終端會話,這使攻擊者可以運行任意命令。研究人員認為,竊取憑證的行為可以解釋惡意軟件是如何傳播到同一網絡或學術領域網絡中的其他系統的,因為來自多所大學的學生和研究人員通常可以通過 SSH 訪問超級計算機集群。

小巧,但復雜的后門

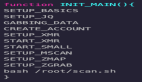

Kobalos 十分輕量,32/64位的樣本只有 24 KB的大小,但它卻是一種復雜的惡意軟件,具有自定義的混淆和反取證技術,阻礙了研究機構對其進行分析,小小的體積卻具有豐富的功能。

一個使 Kobalos 脫穎而出的有趣功能是,它的代碼被捆綁到一個函數中,并且對合法 OpenSSH 代碼僅有一次調用。但是,它具有非線性控制流,遞歸地調用該函數來執行子任務——總共支持37種操作,其中一個操作可以將任何受感染的機器變成其他機器的命令和控制(C2)服務器。

ESET 已通知所有受 Kobalos 影響的公司或機構,ESET 將與他們共同合作來識別并解決該問題。

本文轉自OSCHINA

本文標題:新的 Linux 惡意軟件從超級計算機竊取 SSH 憑證

本文地址:https://www.oschina.net/news/129286/new-linux-malware-steals-ssh-credentials-from-supercomputers