新思科技發布《2021年開源安全和風險分析》報告

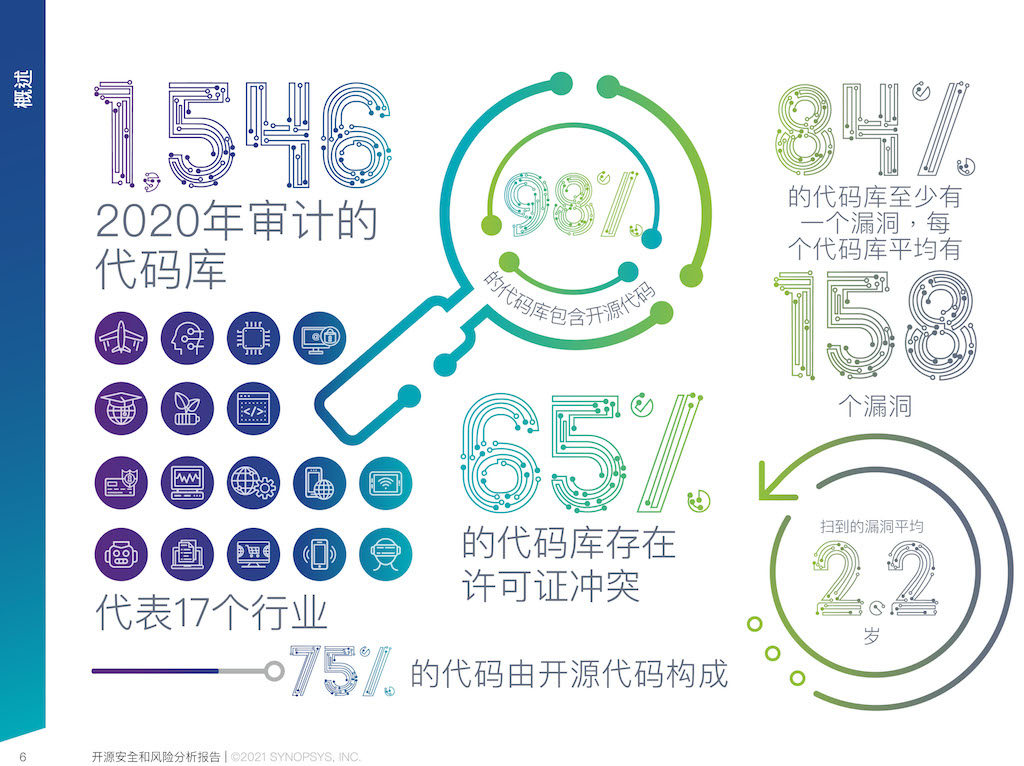

近日,新思科技 (Synopsys, Nasdaq: SNPS)發布了《2021年開源安全和風險分析》報告(OSSRA)。本報告由新思科技網絡安全研究中心(CyRC)制作,研究了由Black Duck®審計服務團隊執行的對超過1,500個商業代碼庫的審計結果,重點介紹了在商業應用程序中開源應用的趨勢,并且提供了見解,以幫助企業和開源開發者更好地了解他們所處的互聯軟件生態系統,同時還詳細地介紹了非托管開源所帶來的安全隱患,包括安全漏洞、過期或廢棄的組件以及許可證合規性問題。

2021年 OSSRA報告指出,開源是所有行業絕大多數應用程序的基礎;但同時,他們也在費盡心思去管理開源風險。如所有經過審計的營銷科技類公司的代碼庫都包含開源,包括CRM客戶關系管理系統及社交媒體,其中95%的營銷科技代碼庫存在開源漏洞;98%的醫療保健行業代碼庫包含開源,其中有67%的代碼庫存在漏洞;97%的金融服務/金融科技行業代碼庫包含開源,其中超過60%的代碼庫存在漏洞;92%的零售和電子商務行業代碼庫包含開源,其中71%的代碼庫存在漏洞。

然而更令人擔憂的是廢棄開源組件仍在被廣泛使用。高達91%的代碼存在開源依賴項,這些開源組件在過去兩年內沒有任何開發活動——沒有進行代碼改進,也沒有任何安全修復。報告中還提到,2020年的審計中再次發現了2019年在代碼庫中發現的幾個十大開源漏洞,并且所有這些漏洞的百分比均有顯著增加。

新思科技軟件質量與安全部門 軟件應用安全解決方案工程師王永雷

新思科技軟件質量與安全部門,軟件應用安全解決方案工程師王永雷認為,導致上述現象發生的原因是多方面的。首先是我們沒有找到正確的方向,很多人認為安全是一次性的,但事實并非如此,我們要有長期思維,要持續的去做安全;其次是缺乏工程化的能力。“從我們的角度來講,第一是工具要有很強的探測能力,第二要自動化,第三要容易集成,第四要形成一整套的自動化的規則去落地的機制,不要讓安全成為一個障礙,讓安全去助力于整個開發的過程。”王永雷強調。

此外,2021年OSSRA報告中提及的其它開源風險包括:

- 商業軟件中過時的開源組件已成常態。85% 的代碼庫含有至少四年未曾更新的開源依賴項。與廢棄項目不同,這些過時的開源組件擁有活躍的開發人員,但是他們發布的更新及安全補丁卻沒有被下游商業消費者所采用。除了忽略應用補丁會帶來的明顯安全隱患之外,使用過時的開源組件還可能帶來技術上的麻煩,包括與將來更新相關的功能問題和兼容性問題。

- 開源漏洞趨勢朝著錯誤的方向發展。2020年,包含存在漏洞的開源組件的代碼庫百分比為84%,較2019年上漲了9%。同樣,包含高風險漏洞的代碼庫的百分比從49%上升至60%。2020年的審計中再次發現了2019年在代碼庫中發現的幾個十大開源漏洞,并且所有這些漏洞的百分比均有顯著增加。

- 超過90%經審計的代碼庫含有許可證沖突、自定義許可證或根本沒有許可證的開源組件。2020年審計的代碼庫中,65%包含存在許可證沖突的開源組件,通常涉及“GNU通用公共許可證”。26%的代碼庫采用沒有許可證或定制許可證的開源代碼。這三種問題有潛在的侵權和其它法律風險,通常需要進行評估,尤其涉及到合并和收購交易的時候。

“為了確保企業開源合規安全管理,新思科技除了可以提供工具外,還有針對不同行業的最佳實踐。我們在中國也有很強的本地化支持的能力,希望“以客戶為中心“,幫助客戶去落地可實踐的方案,致力幫助客戶成功。”王永雷強調道,“一個真正的方案必須是專業人員、流程、技術三者融合,缺一不可,這樣才能給客戶帶來真正的價值。”

“The key to success is to start before you’re ready。”——成功的關鍵是在你開始之前就做了很多準備了,而不是一蹴而就的事情。想做好開源安全也同樣如此。