如何保護自己免受流行性網(wǎng)絡詐騙

詐騙者利用新冠疫情期間網(wǎng)絡活動的激增,把攻擊目標對準了采用網(wǎng)絡工作方式的企業(yè)和個人。

與一年前相比,如今的用戶更可能信任網(wǎng)絡技術。自新冠疫情開始以來,網(wǎng)絡所用的設備和應用程序已成為教育、工作、購物甚至與親朋好友保持聯(lián)系的不可或缺的工具,生活的方方面面都變得更加數(shù)字化了。

不幸的是,網(wǎng)絡攻擊也隨著這種趨勢也發(fā)生了變化。現(xiàn)實世界中的許多騙局已不再可能得手,因為攻擊者及其潛在受害者已了解其中的套路。為了與時俱進,詐騙者也將攻擊目標放到了網(wǎng)上,把真實騙局變成了網(wǎng)絡化騙局。這種攻擊思路的演變與普通企業(yè)在2020年必須經(jīng)歷的數(shù)字化轉型類似。根據(jù)趨勢科技最近的一項調查,88%的企業(yè)去年加速了云遷移。為應對疫情,推進數(shù)字化轉型。

攻擊者利用了網(wǎng)絡商務和電子支付的激增,也把目標瞄準了正在適應新交易方式的企業(yè)和買家。正如本文接下來要分析的,世界各地的受害者在這些重新設計的騙局中損失了數(shù)百萬美元。

新冠疫情下新出現(xiàn)的四種類型網(wǎng)絡詐騙

這些犯罪行為的演變表明,普通攻擊者如何利用圍繞健康危機的趨勢,即由于全球封鎖而被迫數(shù)字化。研究人員發(fā)現(xiàn)這些騙局針對的是在新冠疫情期間已變得流行的技術和活動。

研究人員把它們分為四類:網(wǎng)絡購物詐騙、外賣服務詐騙、消息應用詐騙和政府援助詐騙。

與這些類別相關的詐騙在幾個國家和大陸都被發(fā)現(xiàn)。這些例子的范圍說明了攻擊者可能是針對不同地區(qū)的受害者的。除了介紹這些新騙局的工作原理外,研究人員還提供了一些安全建議,避免用戶成為受害者。研究人員還預測,在世界重新步入正常后,這些新形式的犯罪是否還會繼續(xù)活躍。

網(wǎng)上購物詐騙

你可能對攻擊者仿冒的網(wǎng)站很熟悉,這是因為攻擊者模仿了真實的網(wǎng)上零售商來騙取你的信用卡信息和其他個人信息。但攻擊者并沒有仿冒知名品牌,而是利用網(wǎng)上購物的激增建立自己的網(wǎng)店,為詐騙提供便利。這些商店與任何現(xiàn)有的商店無關。同時攻擊者的產(chǎn)品也會在社交網(wǎng)絡上做廣告,價格比實體店低(但不是難以置信的低),通常有流行產(chǎn)品10-20%的折扣。

一個很好的例子是巴西的網(wǎng)絡商店,上面有幾個危險信號:

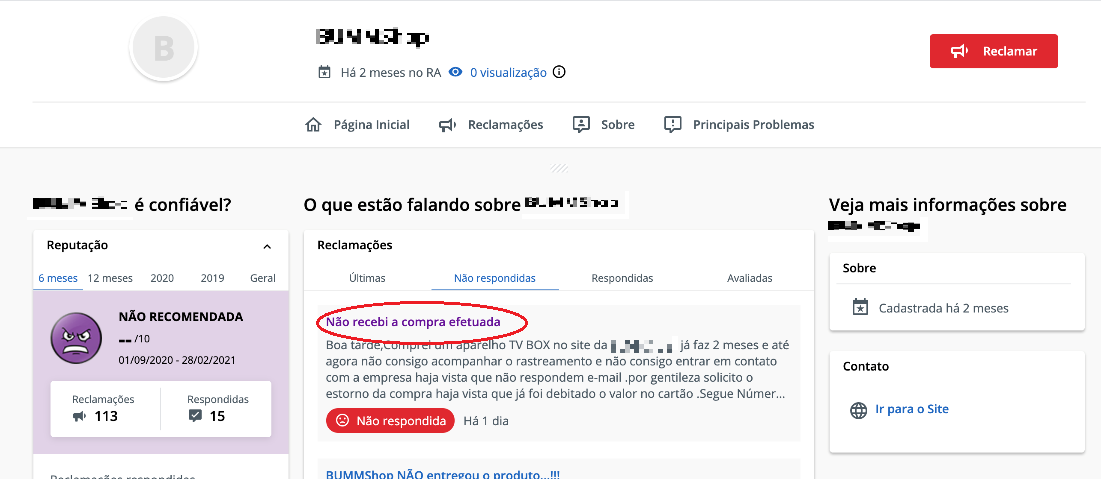

- 該商店在巴西的公共門戶網(wǎng)站上發(fā)布了100多個用戶投訴,通常是有關未送達包裹的投訴;

- 產(chǎn)品未顯示在站點上。產(chǎn)品只有直接鏈接,并且這些鏈接來自社交媒體廣告;

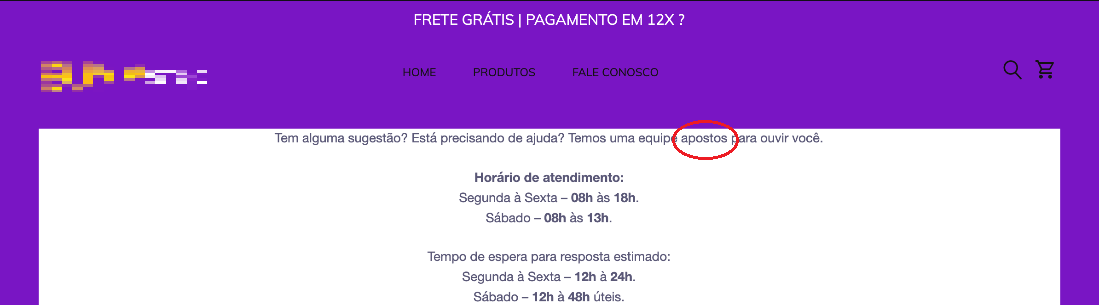

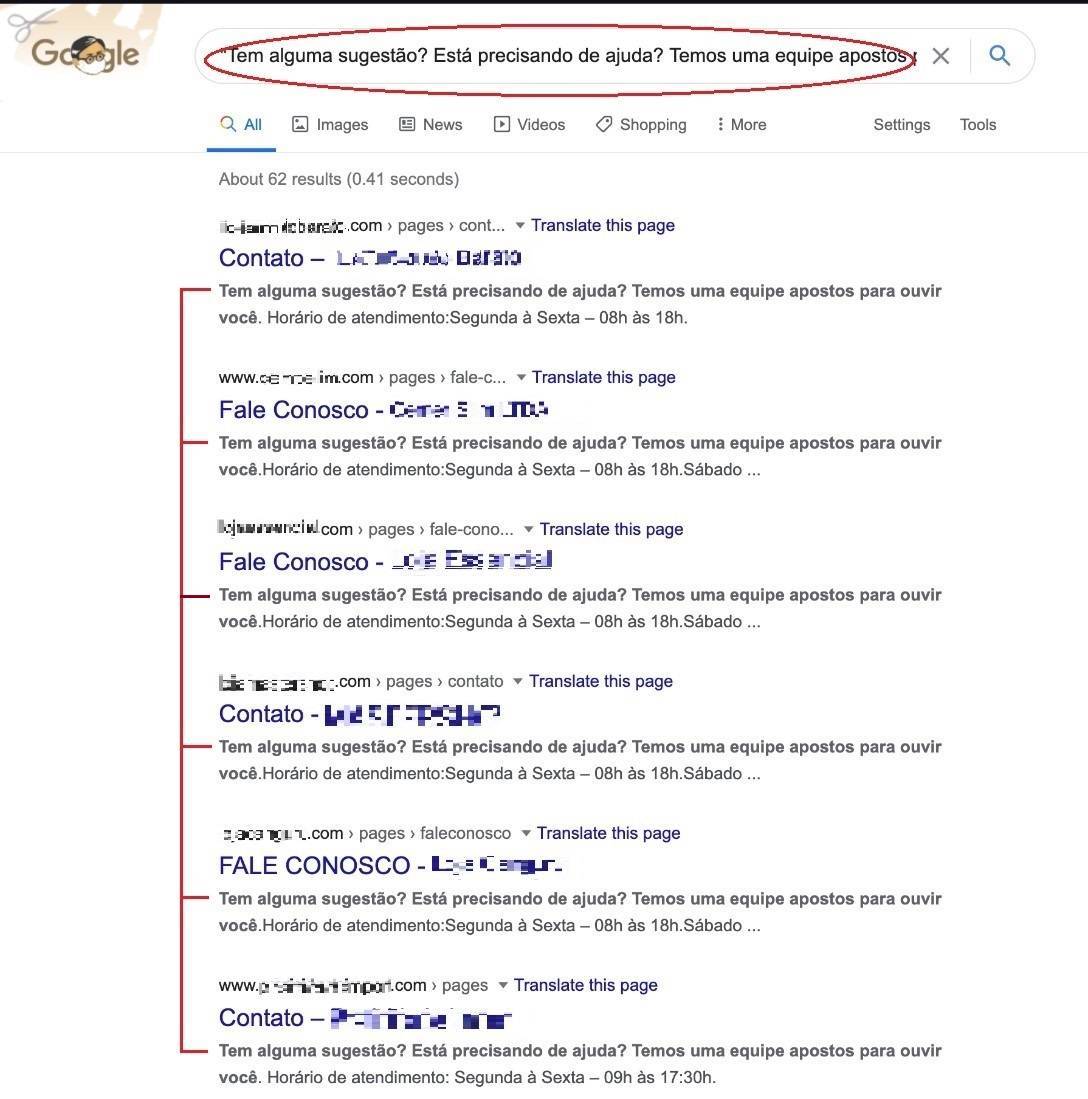

在“Contact”表格下的文本中有一個基本的語法錯誤,葡萄牙語中的“apostos”應該寫成"a postos”。 Google對該文本進行搜索后,發(fā)現(xiàn)其他偽造的網(wǎng)絡商店在其“Contact”頁面中具有相同的文本。

"Reclame Aqui" 網(wǎng)站上的商店資料

商店的"Contact us"頁面

商店的"Contact us"頁面中使用的文本Google搜索結果

參與這些騙局的犯罪團伙顯然組織得很好。他們有專人回復受害者的投訴,通常會說:“研究人員正在處理,你應該很快就會收到你的包裹。”有時,這些攻擊者實際上還會交付一些訂單。這樣一來,這家商店就會被認為是服務質量差的商店,但又不會被歸為假冒商店,這使得追蹤詐騙者非常困難。

根據(jù)美國聯(lián)邦貿易委員會(FTC)的數(shù)據(jù),受害者在2020年因為網(wǎng)上商店銷售沒有發(fā)貨而被詐騙了4.2億美元。

如何避免網(wǎng)上購物詐騙

在通過社交媒體上的廣告購買商品之前,先在網(wǎng)上搜索一下商店的名稱。看看是否有用戶抱怨或明顯的危險信號,如明顯的語法錯誤。

如果一家小商店能提供比老牌商店更大的折扣,那就值得懷疑了。如果聽起來好得令人難以置信,那很可能就是假的。

在商店網(wǎng)站介紹部分選擇一些文本,并在互聯(lián)網(wǎng)上搜索它。如果其他網(wǎng)上商店也有著相同的內容,這可能是詐騙的跡象。

新型外賣詐騙

在疫情期間,成千上萬人失去了工作,尋求新的工作。各種各樣的送貨服務變得非常受歡迎,是幫助餐館和企業(yè)在個人不能親自去商店的情況下繼續(xù)營業(yè)的支撐。據(jù)Statista數(shù)據(jù)顯示,智能手機外賣應用程序用戶數(shù)量從2019年的3640萬用戶增加到2020年的4560萬用戶,增長了25%以上,這樣出現(xiàn)一種全新的外賣詐騙行為就不足為奇了。

注冊成為外賣送餐員的人數(shù)大幅增加,而快遞公司也面臨著審查這些新員工的艱巨任務。研究人員觀察到一種新的詐騙行為,在南美洲國家,特別是巴西,在新冠疫情期間變得極為普遍。

這個騙局的原理如下:一個新注冊的送餐騎手等到他們的第一份訂單后,然后接受訂單,最后去餐廳取貨。然后送餐騎手冒充餐廳服務人員打電話給擁護,反映外賣程序有問題,表示餐廳可以自己派送餐員。此事假冒的餐廳服務人員要求顧客在外賣應用程序中取消訂單,這樣用戶就可以得到退款。如果用戶同意,送餐騎手就繼續(xù)把餐配送到用戶指定的地址。

攻擊者使用的PoS工具的例子

到達目的地后,送餐騎手會拿著點餐明細和一個壞了的PoS終端,使得送餐騎手可以在PoS終端輸入高得多的支付價格,大約是訂單價值的一百倍。由于設備壞了而受害者無法閱讀顯示屏看不出有多少錢。得手后送餐騎手就會迅速離開,把顧客、餐廳和外賣應用程序都騙了。

2020年8月,巴西的一個鎮(zhèn)約有10萬美元就是這樣被騙取的。

如何避免外賣詐騙

如果你通過外賣程序點餐后接到電話,請注意了。這些應用程序通常有一個聊天功能,餐廳和送餐騎手都可以看到并且程序中也存儲了其中的所有內容。為什么餐廳或送餐騎手會打電話而不是使用這個聊天程序呢?對此你要保持警惕。

付款應該始終通過應用程序發(fā)生,且始終都應該這樣。如果送餐騎手或其他人要求你支付不同的費用,最好取消訂單,再重新下單。

如果你打算在到達時用信用卡付款,如果你不能在屏幕上看到金額,千萬不要在pos終端機上輸入密碼,且一定要收到機器打印的收據(jù)。

其他影響外賣行業(yè)的詐騙行為

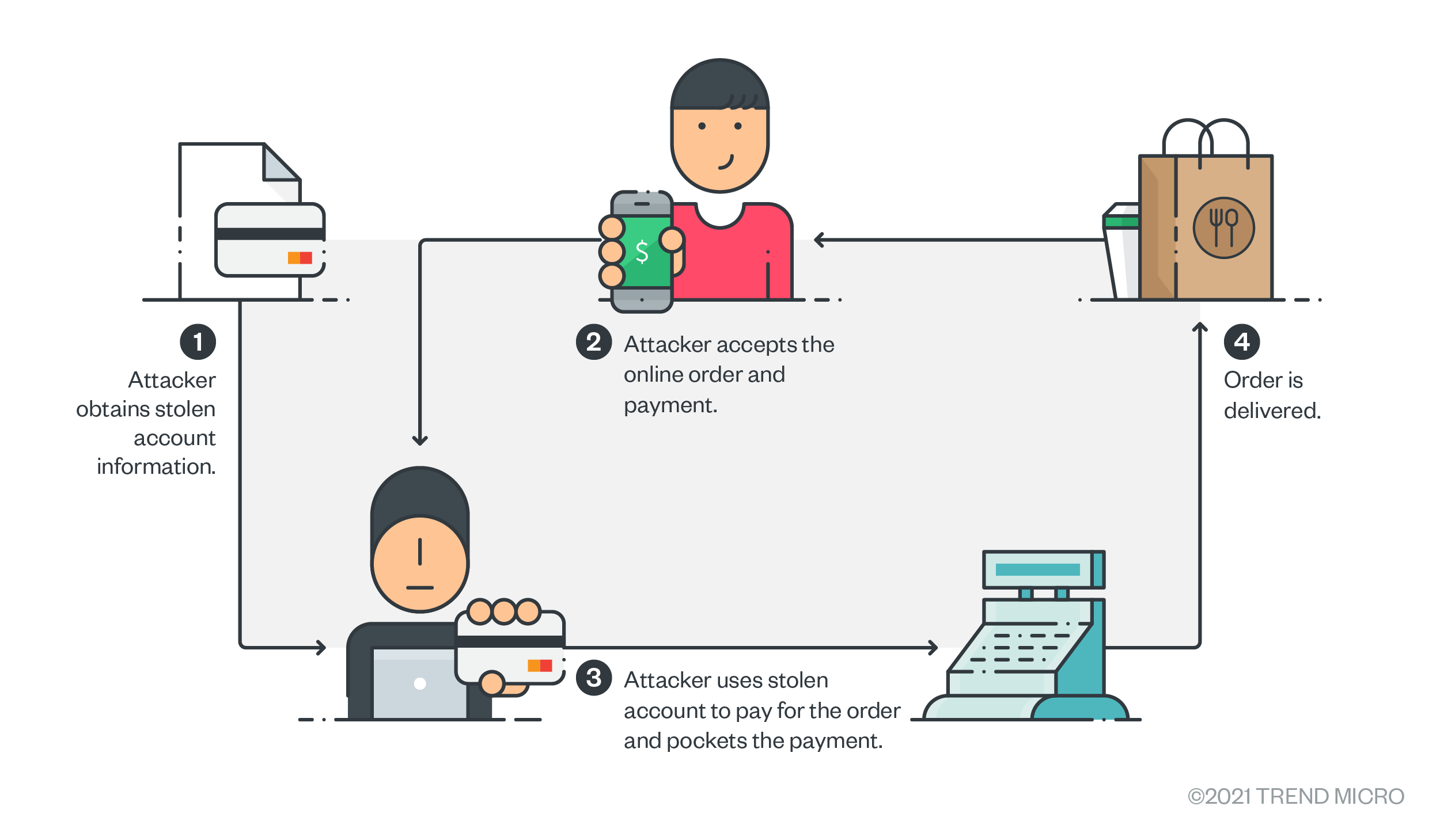

在新冠疫情期間影響外賣行業(yè)的一種特殊詐騙是利用竊取的付款信息,攻擊者接受網(wǎng)絡訂單(食物或商品)并接受顧客的付款,通過訂單攻擊者使用了竊取的賬戶信息。其商業(yè)模式如下:

詐騙者利用竊取的信用信息為客戶下單的貨物付款

美國和加拿大曾報道過這類騙局,這些案例的受害者中,既不是餐廳也不是顧客,而是信用卡的所有者。Sift專門通過Telegram撰寫了一份有關此事的分析報告。

根據(jù)信用分析公司Fair Isaac Corporation (FICO)的數(shù)據(jù),從2020年1月到2020年7月,快遞詐騙金額增加了49%。

針對通訊應用的威脅

很多人在疫情爆發(fā)前就已經(jīng)通過網(wǎng)絡與朋友和家人保持聯(lián)系,但在危機期間和危機之后,網(wǎng)絡交流已成為一種必要。2016年出現(xiàn)了一種利用這種連接的詐騙行為,然后在去年這些攻擊活動就顯著增加了。

這類騙局的第一個要求是一個已被攻破的WhatsApp帳戶,攻擊者可以通過使用竊取的聯(lián)系信息來冒充受害者,然后說服運營商在新的SIM卡中激活受害者的號碼(有時也稱為SIM交換)來獲得這一信息。或者,他們可以說服手機運營商的員工在另一部手機上激活受害者的號碼。

第一步完成后,攻擊者會在新手機上激活WhatsApp,并開始向受害者的聯(lián)系人尋求幫助。這通常包括一個虛假的緊急情況和向朋友的銀行賬戶轉賬的信息。此事,受害者的手機在詐騙過程中會一直沒有信號。

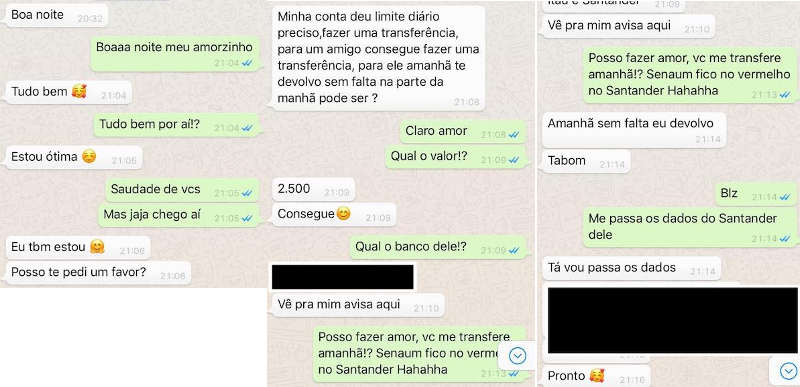

攻擊者和受害者的朋友之間的葡萄牙語對話,攻擊者索要2500巴西雷亞爾(約450美元)

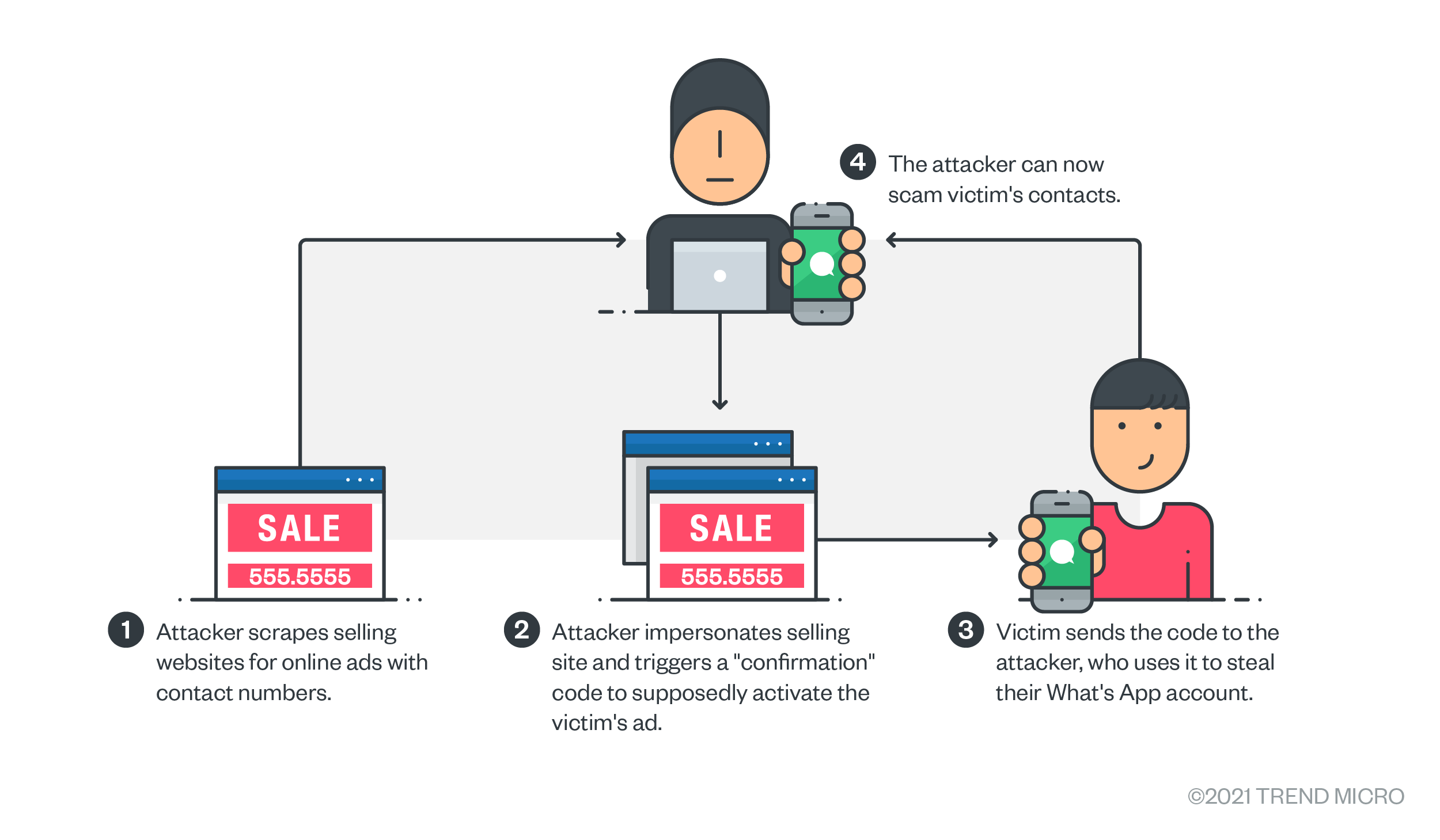

在新冠疫情期間,攻擊者利用網(wǎng)上二手物品網(wǎng)站(類似于eBay)提供的更多交易的機會,開始實施以下計劃:

詐騙者找到帶有電話號碼的廣告,并要求受害者“確認” SMS發(fā)送的代碼,當受害者向他們發(fā)送代碼時,他們會說“廣告已確認”

通過短信發(fā)送的代碼實際上是從WhatsApp后端發(fā)送的,攻擊者會觸發(fā)此代碼,以嘗試在另一部電話(使用具有不同號碼的SIM卡)上激活受害者的WhatsApp帳戶。如果用戶向他們發(fā)送了密碼,則攻擊者可以訪問受害者的WhatsApp帳戶并開始欺騙他們的聯(lián)系人。

由于許多買賣交易已在網(wǎng)絡上進行,因此該2016年騙局的更新版本特別適合新冠疫情情況。根據(jù)當?shù)貓蟮溃撚媱澰?020年已經(jīng)使巴西500萬人受害。

如何避免針對消息應用程序的騙局

- 不要在互聯(lián)網(wǎng)上公開你的電話號碼(廣告,社交資料等);

- 為所有消息應用程序啟用雙因素身份驗證;

- 如果你的朋友找你要錢,試著用電話號碼(語音電話)給他/她打電話確認;

這種新冠疫情還嚴重影響了買賣商品的個人,由于全球封鎖和隔離,那些在家里有商品出售的人不得不轉向網(wǎng)上渠道,新冠疫情的經(jīng)濟影響也意味著擁有可支配收入的買家減少。

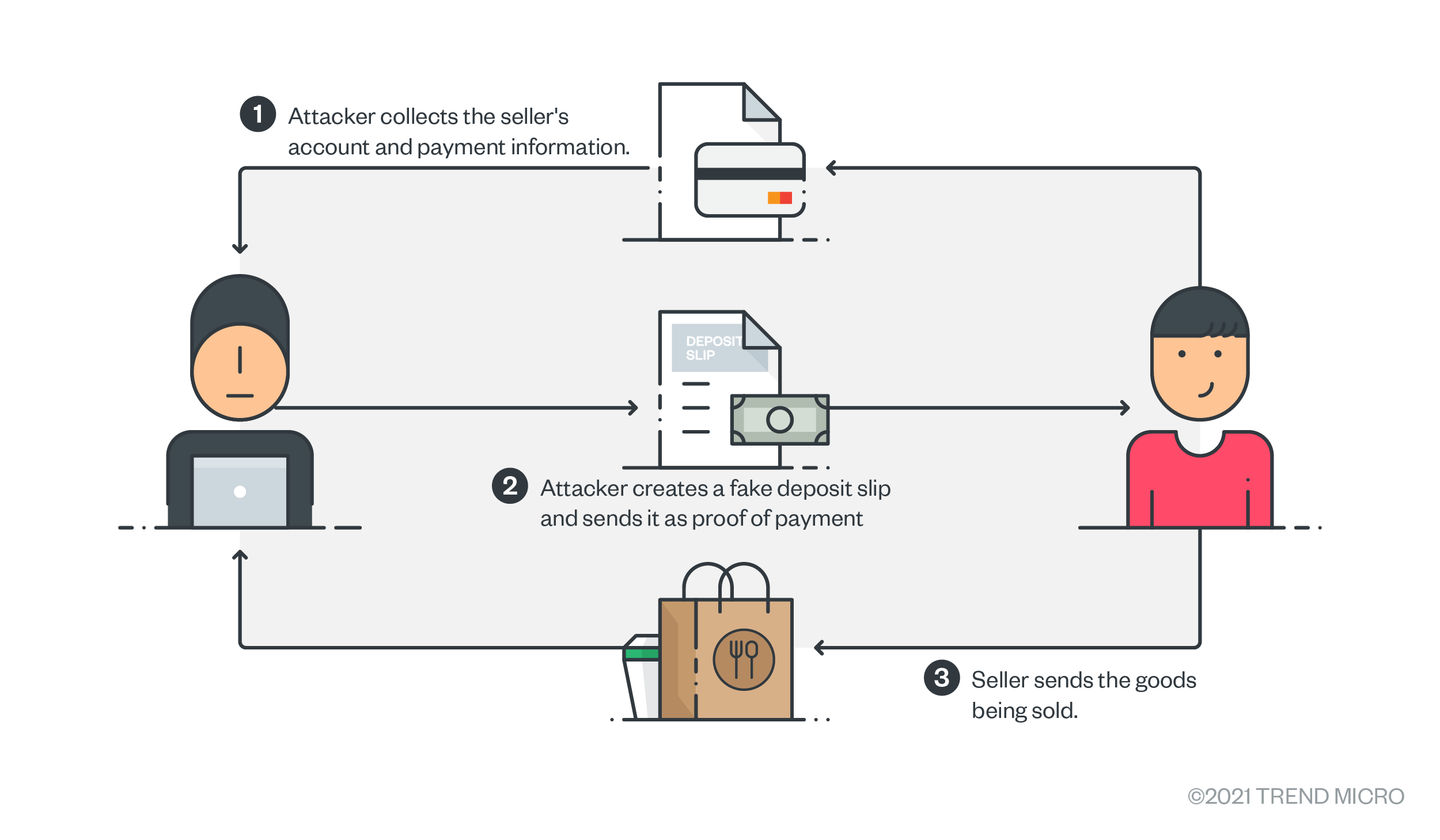

俄羅斯攻擊者也在這種環(huán)境中變得異常瘋狂,2020年10月,在俄羅斯發(fā)現(xiàn)了一個具有獨特功能的Telegram 木馬。根據(jù)合法的銷售信息,它將生成一張向俄羅斯聯(lián)邦儲蓄銀行網(wǎng)絡(Sberbank Online)轉賬的截圖。聯(lián)邦儲蓄銀行是俄羅斯銀行和金融服務公司。

詐騙者創(chuàng)建偽造的存款單屏幕截圖以提取正在出售的貨物

偽造的付款單上有賣家的個人信息(通過正常的售前對話收集),所以看起來完全合法。“買家”(攻擊者)分享截圖作為付款證明,并提取正在出售的貨物。

對于賣方來說,這似乎是完全正常的,直到他們意識到自己沒有收到該筆交易的付款。精明的賣家可能會以屏幕截圖為參考,與Sberbank聯(lián)系以了解缺少的付款,但是該銀行沒有匯款的記錄。到那時,“買方”則已經(jīng)刪除了他的匯款帳戶。

據(jù)研究人員分析,這種情況只在俄羅斯使用Telegram時出現(xiàn)過,類似的方案可能在其他地方奏效。如果Telegram木馬被復制,或者為Facebook Marketplace創(chuàng)建了類似的東西,則可能會重復發(fā)生這種情況,以影響世界各地的用戶。

為避免這種特殊類型的騙局,建議用戶當面付款,或在取貨或交付給買方之前充分核實已收到付款。

針對政府援助的詐騙

在德國,當疫情首次達到高峰時,政府向企業(yè)提供了無限量的貸款,以幫助填補收入缺口。這激起了當?shù)卦p騙者的興趣,導致逾2.5萬宗詐騙案件。其中一名男子因詐騙索賠超過300萬美元而受審。這些索賠是通過電子表格提交的,使用的是虛假的公司信息。

德國并不是唯一遭受此類攻擊的國家,失業(yè)詐騙在2020年也顯著增加。詐騙者提出虛假的失業(yè)要求,盜竊金額超過360億美元。最近的一份報告解釋了攻擊者如何利用竊取的個人身份信息(PII)冒充美國人接受失業(yè)援助。在這些案件中,被盜的PII會在網(wǎng)絡犯罪論壇中被發(fā)現(xiàn),并被用來以數(shù)字方式提交表單。雖然任何攻擊者都能做到這一點,但這起案件的攻擊者就在尼日利亞。

雖然欺騙政府資金的行為并不新鮮,但這兩個具體例子在很大程度上是由新冠疫情而引起的,攻擊者利用這種情況從目標接收者那里竊取了可用資金。

上述網(wǎng)絡詐騙是否會在新冠疫情后繼續(xù)?

從上面概述的詐騙行為中,研究人員可以看到犯罪集團是如何快速改進和調整他們的詐騙方式的。這些攻擊表明了公民和企業(yè)都應該為不確定因素做好準備,并學會保護自己免受數(shù)字威脅。

這種犯罪的數(shù)字化轉變也引發(fā)了一個問題:在世界從新冠疫情中恢復后,罪犯會繼續(xù)進行這些詐騙嗎?研究人員預測他們會的。數(shù)字詐騙讓攻擊者可以像研究人員一樣在家工作。在更多的人意識到其風險之前,這些攻擊很有可能會繼續(xù)起作用,這意味著即使更多的實體犯罪再次發(fā)生,攻擊者也沒有必要放棄這些新方法。

在當今世界中,幾乎所有類型的犯罪都有可能與網(wǎng)絡有關,這意味著消費者需要保持警惕。比如要經(jīng)常思考這個信息會是假的嗎?這個網(wǎng)站會是假的嗎?跟我說話的這個人會撒謊嗎?我該如何驗證這些呢?在提供任何類型的個人資料或付款資料前,應先自己問一下這些問題。

本文翻譯自:https://www.trendmicro.com/en_us/research/21/e/mutated-scams-how-to-protect-yourself-from-pandemic-fueled-cyberfraud.html