微軟擬禁用 JavaScript JIT 來提高 Edge 安全性

Microsoft Edge 漏洞研究負責人 Johnathan Norman 透露,該團隊正在 Edge 中試驗一項新功能,擬禁用 JavaScript JIT 編譯器以啟用一些額外的安全保護。他們還給這項實驗取了一個有趣且略帶挑釁性的名字,為“Super Duper Secure Mode(SDSM)”。

Norman 稱,JIT 編譯是一個“非常復雜的過程,很少有人理解,而且誤差很小”。然而雖然 JIT 能夠改進瀏覽器的性能,但其同時也引入了一些漏洞,“性能和復雜性通常是有代價的,我們通常以安全漏洞和后續補丁的形式承擔這種代價。”

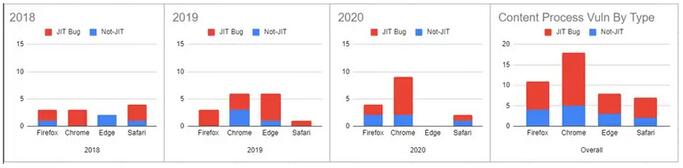

2019 年之后的 CVE 數據表明,為 V8 發布的 CVE 中約有 45% 與 JIT 引擎相關。此外,攻擊者也會武器化和濫用這些漏洞;Mozilla 的一項分析表明,超過一半的“野外”Chrome 漏洞利用了 JIT 漏洞。

Norman 指出,在簡單的禁用 JIT 后,這種攻擊面的減少有可能顯著提高用戶的安全性;它將消除大約一半的必須修復的 V8 漏洞。對于用戶來說,這意味著更少的安全更新和更少的緊急補丁需要。同時,通過禁用 JIT,還可以啟用兩種緩解措施,并使利用任何渲染器進程組件中的安全漏洞變得更加困難。

“攻擊面的減少消除了我們在漏洞利用中看到的一半漏洞,還使得每個剩余的漏洞都變得更加難以利用。換句話說,我們降低了用戶的成本,但增加了攻擊者的成本。”

性能影響方面,Norman 稱,在測試禁用 JIT 的 Edge 時,用戶很少會注意到日常瀏覽的差別;但在基準測試中,沒有 JIT 的 Edge 性能則大幅下降了 58%。

目前,SDSM 禁用 JIT(TurboFan/Sparkplug)并啟用 CET,但暫不與 WebAssembly 兼容。該團隊計劃在接下來的幾個月里,慢慢地啟用新的緩解措施并增加對 Web Assembly 的支持。用戶現下可以在 Edge Canary、Dev 和 Beta 中的 edge://flags 下找到該功能。

Norman 還透露,其正計劃將該功能引入 MacOS 和 Android。

本文轉自OSCHINA

本文標題:微軟擬禁用 JavaScript JIT 來提高 Edge 安全性

本文地址:https://www.oschina.net/news/154211/edge-super-duper-secure-mode