如何使用OWT滲透你的WiFi網絡

關于OWT

OWT是一款功能強大的攻擊性WiFi滲透測試套件,該工具可以利用一個Unix Bash腳本來幫助廣大研究人員編譯某些針對WiFi安全審計的必要工具,并且提供了非常友好的用戶接口,以輔助廣大研究人員進行WiFi安全測試。OWT工具的主要目標是在保證文件大小盡可能小的情況下,給廣大研究人員提供最大程度的功能性保證。

當前版本的OWT工具已添加了免費的短信消息服務。

工具依賴組件

- aircrack-ng

- mdk3

- xterm

- macchanger

- OWT工具在運行時會提醒用戶下載上述依賴組件

工具安裝&運行

廣大研究人員可以使用下列命令下載、安裝并運行OWT工具:

- ~ $ git clone https://github.com/clu3bot/OWT.git

- ~ $ cd owt

- ~ $ sudo bash owt.sh

注意:OWT的運行需要我們擁有ROOT權限,請確保定期更新該工具。

工具使用

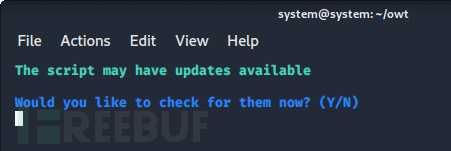

運行該工具之后,OWT首先會彈出更新檢測提醒,并提醒用戶更新腳本。我們可以按下回車鍵來檢測更新:

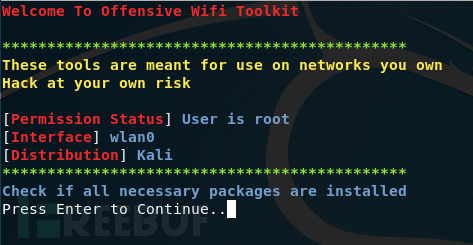

接下來,用戶將查看到工具基本信息以及權限狀態,以及當前檢測到的接口和正在使用的Linux發行版系統信息。我們可以按下回車鍵來讓OWT自動下載任何的依賴組件:

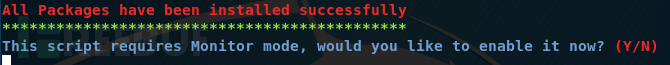

檢測完工具所需依賴組件之后,我們需要將接口設置為監控器模式,按下回車鍵即可:

接下來,腳本將會進入OWT的主菜單,并給廣大研究人員提供八個操作選項:

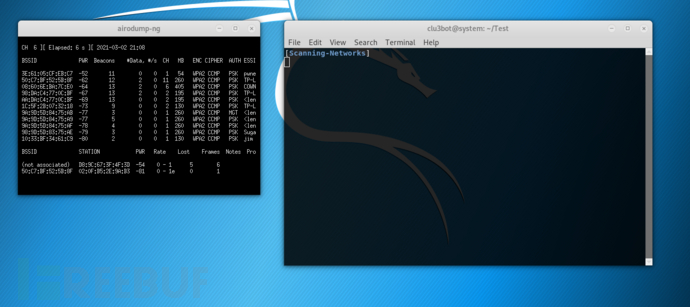

選擇掃描網絡,將掃描我們所要攻擊的目標網絡:

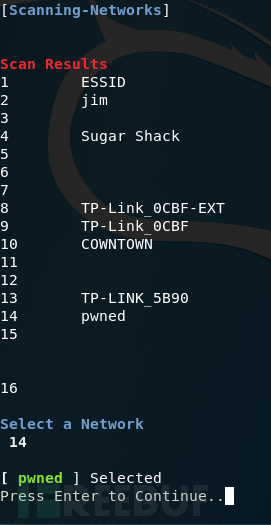

掃描完成后工具將返回掃描結果,此時我們將能夠選擇需要攻擊的網絡,選擇完成之后工具將返回主菜單:

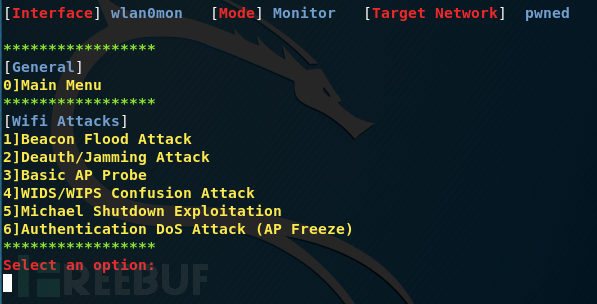

選擇好目標網絡之后,我們將進入WiFi攻擊菜單,即菜單中的選項5.在攻擊菜單中,OWT提供了六種攻擊模式:

如果沒有選擇目標網絡,但又選擇了攻擊模式的話,工具將會重新進行網絡掃描:

問題解決

Troubleshoot.sh腳本可以幫助我們檢測OWT工具的運行問題,并嘗試解決相關問題:

- ~ $ cd owt

- ~ $ sudo bash troubleshoot.sh

項目地址

OWT:【GitHub傳送門】