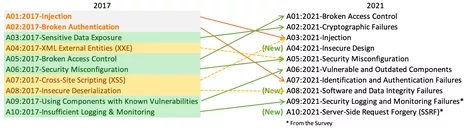

四年來首次更新:OWASP Top 10漏洞排名

最新排名中,訪問控制失效(Broken Access Control)從第五位上升到了第一位。

非營利基金會開放Web應用安全項目(OWASP)發布了其2021年Top 10漏洞排名更新(初版),自2017年11月以來首次做出變更。

新列表凸顯出明顯的變化,包括訪問控制失效的急速躥升——從第五位升至第一位。該組織宣稱,對94%的應用執行了某種形式的訪問控制失效測試,“映射到訪問控制失效的34個CWE在應用中的出現率高于其他任何類別。”

因為關系到敏感數據暴露和系統受損 ,加密失敗(Cryptographic Failure)也上升到了榜單第二位。注入(Injection)回落到第三位,但OWASP指出,94%的應用都測試了某種形式的注入,注入類別中如今包括跨站腳本。

作為2021年的新類別,不安全設計(Insecure Design)一出場就高居第四位。安全配置錯誤(Security Misconfiguration)緊隨其后,相比2017年榜單上升了一位。

安全配置錯誤類別如今包括外部實體,榜單編撰者認為,考慮到90%的應用測試了某種形式的錯誤配置,而且轉向高度可配置軟件的趨勢不可逆,這一類別排名上升也就不足為奇了。

脆弱過時組件(Vulnerable and Outdated Component)在2017年的榜單中位列第九,但今年的排名直升三位,來到了第六位。

榜單編撰者指出:“該類別是唯一一個沒有任何CVE映射到所含CWE的類別,所以默認的漏洞與影響權重計5.0分。”

識別與認證失敗(Identification and Authentication Failure)此前稱為身份驗證失效(Broken Authentication),今年排名從第二位降到了第七位。OWASP解釋稱,這是因為標準化框架可用性增加有助于解決這一問題。

軟件和數據完整性故障(Software and Data Integrity Failure)是2021年新增的一個類別,主要關注缺乏完整性驗證情況下做出與軟件更新、關鍵數據和持續集成/持續交付(CI/CD)流水線相關的各種假設。

OWASP稱:“CVE/CVSS數據最高加權影響之一映射到該類別中的10個CWE。2017年的不安全反序列化(Insecure Deserialization)如今歸入了這一更大的類別。”

安全日志與監測失敗(Security Logging and Monitoring Failure)在此前的榜單中排名墊底,但今年上升了一位,并擴展納入了其他類型的故障。雖然這些故障測試不易,但卻會“直接影響可見性、事件警報和取證。”

榜單上最后一位是服務器端請求偽造(Server-Side Request Forgery),其發生率“相對較低”,但業內專家常提到這種類型。

OWASP表示,總的說來,今年新增了三種全新類型,有四種類型要么名字變了,要么范圍變了。十多年來,OWASP基于貢獻者提供的數據和行業調查結果不斷推出Top 10榜單。

“我們這么做的根本原因是,分析貢獻者提供的數據就是在審視過去。應用安全研究人員花費時間查找新的漏洞和新的漏洞測試方法。將這些測試整合進工具與過程中需要時間。”

“到我們能夠可靠地大規模測試某個缺陷的時候,很可能早已走過了幾年時光。為平衡觀點,我們采用行業調查的方式詢問一線人員,了解他們眼中有哪些重要缺陷是數據可能沒有表現出來的。”

Ben Pick是nVisium高級應用安全顧問,也是OWASP北弗吉尼亞分會領導人之一,他向媒體透露,OWASP Top 10無意用于合規目的,但常被當作合規參考。

Pick解釋稱:“當前列入其中的條目旨在推動業界了解數據貢獻公司所面臨的漏洞和漏洞利用的趨勢,尤其是可能沒有安全背景的那些公司。”

“基本上,這份鮮活的文檔符合我在各種評估中所觀察到的種種風險,我會繼續使用該資源來了解新的威脅類型。OWASP Top 10仍處于初版階段,將隨著安全行業不斷審查其內容而歷經編輯與完善。

K2 Cyber Security首席技術官Jayant Shukla補充稱,OWASP并沒有直接刪除以往風險,而是將現有風險整合進數個類別并添加新的風險,反映日益增加的各種Web應用威脅。

Shukla指出,服務器端請求偽造攻擊和身份驗證問題越來越嚴峻的原因之一,是構建應用時用了越來越多的微服務。

“這些新風險類別凸顯出安全左移和改善生產前測試的必要性。但遺憾的是,這些問題往往難以在測試中發現,有時候只會在不同應用模塊交互的時候曝出,所以就更難以檢測了。”

“事實上,美國國家標準與技術研究院(NIST)已經意識到了這些短板,去年更新了他們的SP800-53應用安全框架,將運行時應用自保護和交互應用安全測試納入其中,從而更好地防范這些關鍵軟件缺陷。軟件開發行業是時候采用這些更加有效的技術了。”

OWASP Top 10:https://owasp.org/Top10/