攻擊者利用SSL進行加密攻擊和通信

現在攻擊者正越來越多地轉向安全連接,以實施網絡破壞和加密攻擊。

云安全供應商Zscaler的最新報告發現,攻擊者利用HTTPS連接的實例比去年增加300%以上。

該公司名為《加密攻擊現狀》的年度報告稱,通過加密惡意軟件客戶端與命令和控制服務器之間的連接,網絡犯罪分子能夠逃避網絡安全設備和軟件的檢測。

Zscaler團隊解釋說:“加密實際上可為攻擊者提供多種好處。不僅加密流量不太可能被安全團隊檢查,而且加密文件更難以指紋識別,從而使惡意軟件無法被發現。

雖然絕大多數(91%)的惡意流量是由惡意軟件引起,但安全連接有時也用于其他類型的攻擊。廣告間諜軟件約占7%,網絡釣魚攻擊占流量的1.8%。

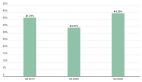

總體而言,受保護的惡意軟件流量增長212%。瀏覽器漏洞利用同比增長378%,廣告間諜軟件增長435%。

盡管對HTTPS的攻擊總體上有所上升,但某些類型的攻擊確實比2020年的水平有所下降。挖礦攻擊同比下降40%,而跨站點腳本攻擊下降61%。針對醫療保健提供者和政府機構的攻擊也有所減少。

在利用安全連接的惡意軟件類型中,數據盜竊是常見的類型,尤其是個人身份信息的盜竊。攻擊者還使用安全連接從公司網絡轉移財務數據,而知識產權盜竊則排在前三名。

該報告還指出,攻擊者越來越多地通過對移動設備的攻擊(通常是通過偽造或受感染的應用程序來執行)從最終用戶那里收集個人數據并通過SSL泄露。

Zscaler在報告中稱:“在初次感染后,很多新的流行移動惡意軟件變種利用SSL網絡通信進行命令和控制活動,包括獲取有效載荷或接收命令,以進行惡意活動和數據泄露。”

在最新一代勒索軟件中,安全連接變得越來越普遍,Zscaler認為企業需要增加對能夠發現攻擊的監控工具的投資。

Zscaler稱:“盡管大多數企業都有某種形式的惡意軟件防護,但攻擊者正在提升他們的技術,創造新惡意軟件變種以繞過指紋識別技術。”

“當然,如果企業不檢查其加密流量,他們將無法檢查到惡意軟件(即使是眾所周知的惡意軟件),直到惡意軟件進入他們的系統。”