CISA 發出警告,攻擊者正在利用 Windows 漏洞

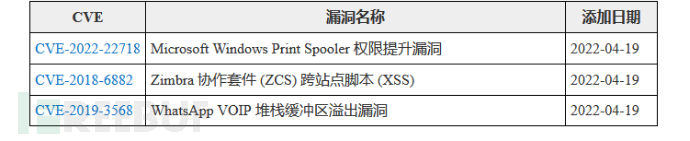

Bleeping Computer 消息稱,美國網絡安全和基礎設施安全局(CISA)在其積極利用漏洞列表中新增三個安全漏洞,其中包括 Windows Print Spooler 中的本地權限提升漏洞。

從微軟發布的公告來看,此高嚴重性漏洞(被追蹤為 CVE-2022-22718)會影響所有 Windows 版本,已于 2022 年 2 月被修補。

值得一提的是,在 PrintNightmare 的技術細節和概念驗證(POC)漏洞被意外泄露后,CISA 立刻警告管理員在域控制器和不用于打印的系統上禁用 Windows Print Spooler 服務,以阻止潛在的網絡攻擊。

另外,從微軟處獲悉,攻擊者能夠利用 CVE-2022-22718 漏洞在本地進行低復雜度攻擊,而無需用戶互動。過去 12 個月里,Redmond 修補了其他幾個 Windows Print Spooler 存在的漏洞,其中包括關鍵的PrintNightmare 遠程代碼執行漏洞。

上周,CISA 將 Windows 通用日志文件系統驅動程序中另一個特權升級漏洞也添加到野外利用漏洞列表中,此漏洞由 CrowdStrike 和美國國家安全局(NSA)報告,目前微軟已經修補。

聯邦機構給予三周時間修補

根據美國 11 月發布的一項具有項約束力操作指令(BOD 22-01),所有聯邦民事行政部門機構(FCEB)都必須保護其系統,免受 CISA 已知利用漏洞 (KEV) 目錄中安全漏洞的影響。

盡管該指令只適用于美國聯邦機構,但 CISA 強烈敦促所有在美機構立即修復 Windows Print Spooler 權限提升漏洞,以阻止潛在攻擊者在其 Windows 系統上提升權限的企圖。

CISA 給了美國機構三周時間,來修補被積極利用的 CVE-2022-22718 漏洞并阻止正在進行的利用嘗試。

另外,美國網絡安全機構在其 KEV 目錄中增加了兩個相對較早的安全漏洞,這些漏洞也在持續攻擊中被濫用。

據悉,BOD 22-01 約束性指令自發布以來,CISA 已將數百個安全漏洞添加到其積極利用漏洞列表中,同時也在積極敦促美國聯邦機構盡快修補這些漏洞以防止網絡攻擊。

參考文章:https://www.bleepingcomputer.com/news/security/cisa-warns-of-attackers-now-exploiting-windows-print-spooler-bug/