SonicWall:請立即修復SMA 1000 漏洞

近日,網絡安全供應商SonicWall發布了關于安全移動訪問 (SMA) 1000設備的三個安全漏洞的緊急報告,其中包括一個高威脅性的身份驗證繞過漏洞。SonicWall指出,攻擊者可以利用這些漏洞繞過授權,并可能破壞易受攻擊的設備。

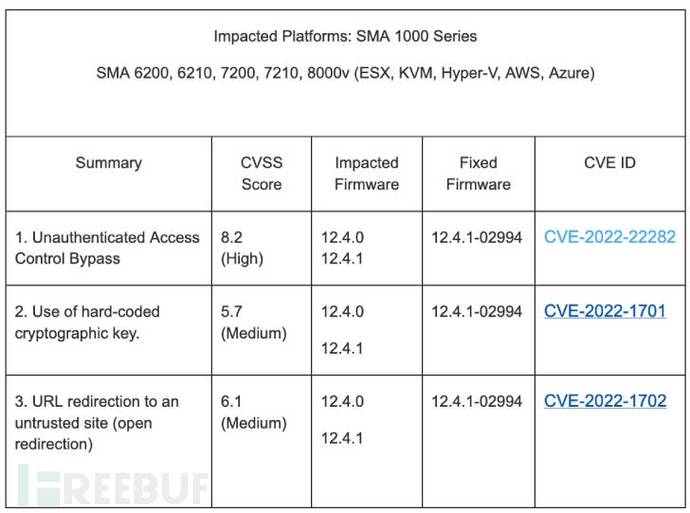

從報告中可以得知,上述漏洞將會影響 12.4.0和12.4.1版本的運行固件,這意味著SMA 6200、6210、7200、7210、8000v等設備都將因此而遭受攻擊。

漏洞具體信息如下所示:

- CVE-2022-22282(CVSS 分數:8.2)- 未經身份驗證的訪問控制繞過;

- CVE-2022-1702(CVSS 分數:6.1)- URL 重定向到不受信任的站點(開放重定向);

- CVE-2022-1701(CVSS 分數:5.7)- 使用共享和硬編碼的加密密鑰。

Mimecast Offensive Security Team 的 Tom Wyatt 因發現和報告漏洞而受到SonicWall的公開致謝。通過上述漏洞,攻擊者可未經授權訪問內部資源,甚至將潛在受害者重定向到惡意網站。SonicWall進一步指出,這些缺陷不會影響運行早于12.4.0版本的SMA 1000系列、SMA 100 系列、中央管理服務器 (CMS) 和遠程訪問客戶端。

所幸SonicWall已經及時發布了上述漏洞的修復程序。盡管目前沒有證據表明這些漏洞正在被廣泛利用,但是企業用戶還是應及時更新管飯發布的安全補丁,修復這些漏洞。原因是SonicWall此前也出現過安全漏洞,并且成為勒索軟件的攻擊目標。

值得一提的是,SonicWall 產品安全和事件響應團隊 (PSIRT) 表示暫時沒有緩解措施,SonicWall在發布的報告中寫到,“針對這些漏洞沒有任何的臨時緩解措施,因此希望受影響的客戶盡快實施適用的補丁。”