超3200個應用程序泄露了 Twitter API 密鑰

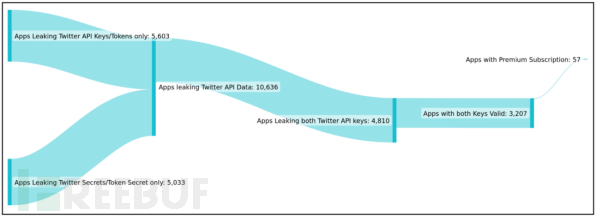

近日,網絡安全研究人員發現一組異常的移動應用程序,這些應用程序向民眾公開了 Twitter API 密鑰,據統計,此類應用程序多達 3200 個。

網絡安全公司 CloudSEK 首次發現了這一問題,該公司在檢查大型應用程序集合是否存在數據泄漏時,發現了大量應用程序泄露了 Twitter API 密鑰。

據悉,造成這一現象的主要原因是開發者在整合移動應用與 Twitter 時,會得到一個特殊的認證密鑰(或稱),允許其移動應用與 Twitter API 交互。當用戶使其 Twitter賬戶與移動應用聯系起來時,這些密鑰允許其他人代表用戶行事,例如通過 Twitter 登錄,創建推文,發送 DM 等。

當攻擊者設法得到這些密鑰后,就能夠以關聯的 Twitter 用戶身份進行操作,建議大家不要將密鑰直接存儲在移動應用中,避免攻擊者找到并利用它們。

CloudSEK 強調,API 密鑰泄漏一般是應用程序開發人員造成的,他們在開發過程中將認證密鑰嵌入到 Twitter API 中,但是之后并未刪除。

在這些情況下,憑據存儲在以下位置的移動應用程序中:

- 閱讀某人的直接消息;

- 進行轉發和點贊;

- 創建或刪除推文;

- 刪除或添加新關注者;

- 訪問帳戶設置;

- 更改顯示圖片。

據 CloudSEK 稱,攻擊者可以使用這些暴露的令牌創建一個擁有大量粉絲的 Twitter “大軍”,以宣傳虛假新聞、惡意軟件活動, 加密貨幣詐騙等。

易受攻擊的應用程序的細分 (CloudSEK)

憑證被存儲在移動應用程序中的以下位置。

- resources/res/values/strings.xml

- source/resources/res/values-es-rAR/strings.xml

- source/resources/res/values-es-rCO/strings.xml

- source/sources/com/app-name/BuildConfig.java

CloudSEK 建議開發人員使用 API 密鑰輪換來保護身份驗證密鑰,此舉可以使暴露的密鑰在幾個月后失效。

密鑰泄露產生那些影響?

從 CloudSEK 分享給 BleepingComputer 的受影響應用程序清單來看,這些應用程序的下載量普遍在 5 萬到 500 萬之間,其中主要包括城市交通伴侶、廣播調諧器、圖書閱讀器、事件記錄器、報紙、電子銀行應用、自行車 GPS 應用等。

值得一提的是,在網絡安全公司 CloudSEK 發出警報一個月后,大多數公開暴露 API密鑰的應用程序表示沒有收到任何通知,也沒有解決密鑰泄露問題。

參考文章:https://www.bleepingcomputer.com/news/security/over-3-200-apps-leak-twitter-api-keys-some-allowing-account-hijacks/