因配置錯誤,法國漢堡王網站敏感數據遭泄露!

近日,Cybernews研究團隊發現,法國的漢堡王由于網站配置錯誤而向公眾泄露了敏感信息。漢堡王作為美國著名的國際快餐巨頭,在全球擁有超過1.9萬家餐廳,收入18億美元。

這些泄露的信息一旦落入惡意行為者手中,則會成為其對漢堡王連鎖店實施網絡攻擊的工具。由于此次遭遇信息泄露的是求職網站,因此那些在法國漢堡王求職的人可能會受到影響。

事實上這已經不是漢堡王第一次泄露敏感數據了。據報道,早在2019年漢堡王就曾因為配置錯誤,導致法國分店泄露了購買漢堡王的兒童個人身份信息(PII)。

Cybernews聯系了該公司,該公司稱已經解決了這個問題。

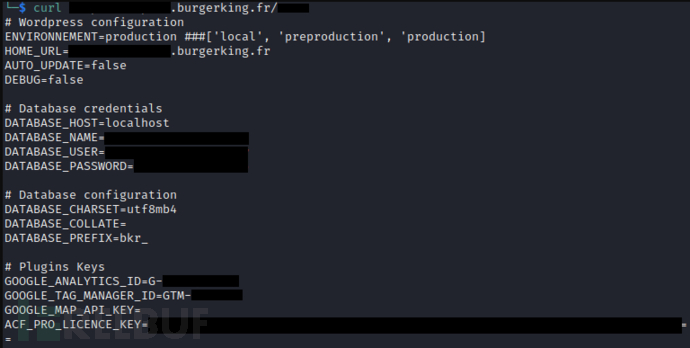

可公開訪問的憑證

2023 年 6 月 1 日,Cybernews 研究小組發現了一個屬于漢堡王法國網站的可公開訪問的環境文件(.env),其中包含各種憑證,該文件托管在用于發布招聘信息的子域上。

雖然泄露的數據本身不足以完全控制該網站,但它可以大大簡化攻擊者的潛在接管過程,特別是當他們還能夠識別其他易受攻擊的端點時。

除其他敏感數據外,該文件還包含一個數據庫的憑證。雖然由于法律原因,研究人員無法檢查數據庫中到底存儲了什么內容,但其中很可能有求職者輸入的職位信息和其他個人數據。

數據庫憑據的暴露是十分危險的,因為惡意行為者可以利用這些憑據連接到數據庫,然后讀取或修改其中存儲的數據。如果威脅行為者能夠發現并利用網站中的任意 PHP 代碼執行漏洞,.env 中的憑據就可以更容易、更隱蔽地提取 MySQL 數據庫。

研究小組觀察到的另一項敏感信息包括 Google Tag Manager ID。Google 標簽管理器是一種用于優化更新網站或移動應用程序上的測量代碼和相關代碼片段(統稱為標簽)的工具。Google 標簽管理器 ID 指定了網站應使用的標簽管理器容器。

攻擊者一旦獲取到這些憑據,并將其與網站上的其他漏洞點相結合,就有可能將標簽 ID 更改為自己容器的 ID。然后他們就能在網站上執行任意的 JavaScript 代碼。

破壞網站指標

研究人員還發現了一個 Google Analytics ID,其專門用于確定哪些流量應被記錄并發送到相關的 Google Analytics 賬戶。

攻擊者可以利用這些泄露的數據在自己控制的網站上設置 ID,然后那些自動生成的流量會使相關的 Google Analytics 賬戶不堪重負,從而在攻擊期間對網站的性能分析造成嚴重破壞。