最新研究,利用AI可檢測和攔截中間人(MitM)攻擊

Bleeping Computer 網站披露,南澳大學(University of South Australia)和查爾斯特大學(Charles Sturt University)的教授開發出一種新算法,可用于檢測和攔截對無人駕駛軍用機器人的中間人(MitM)攻擊。

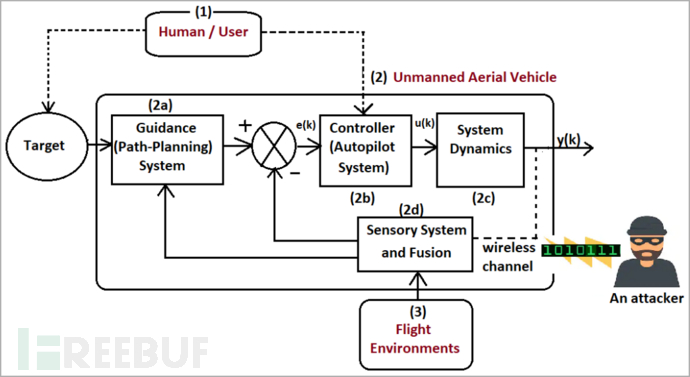

MitM 攻擊通過截取雙方之間的數據流,竊聽或在數據流中注入虛假數據。惡意攻擊目的是干擾無人駕駛車輛的運行,修改傳輸指令,在某些情況下甚至奪取控制權,指示機器人采取危險行動。

參與研究的 Anthony Finn 教授表示機器人操作系統(ROS)網絡化程度非常高,極易受到數據泄露和電子劫持的影響。當以機器人技術、自動化和物聯網發展為標志的工業 4.0 時代到來,要求機器人協同工作,傳感器、執行器和控制器需要通過云服務相互通信和交換信息,這樣的話,弊端就是它們極易受到網絡攻擊。

好消息是,研究人員利用機器學習技術開發出了一種新型算法,可以檢測到網絡攻擊企圖,并在幾秒鐘內將其關閉。

記錄的傳感器數據(攻擊從 300 秒開始(來源:IEEE))

目前,新型算法已經在美國陸軍(TARDEC)使用的 GVR-BOT 的復制品中進行了測試,99% 的時間都成功記錄了攻擊預防,只有不到 2% 的測試案例出現了誤報。

測試中使用的機器人(unisa.edu.au)

MitM 攻擊詳情

研究人員檢測針對無機組人員車輛和機器人的 MitM 非常復雜,原因是這些系統幾乎是在容錯模式下運行,因此區分正常操作和故障條件可能會很模糊。

此外,從核心系統到其子系統及其子組件,機器人系統可能會在各個層面受到損害,導致操作問題,從而引發機器人功能失調。

MitM 攻擊者可攻擊的所有不同節點(來源:IEEE)

研究人員開發出一種系統,該系統采用基于節點的方法,仔細檢查數據包數據,并使用基于流量統計的方法,從數據包頭讀取元數據,可以分析機器人的網絡流量數據,檢測入侵機器人的目的。

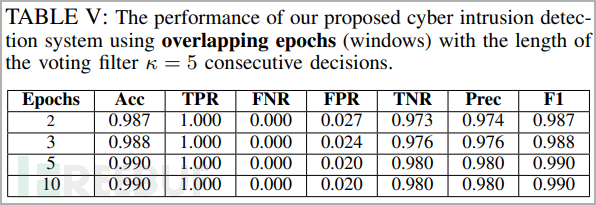

研究人員在發布詳細技術論文中,深入探討了為此目的開發的深度學習 CNN(卷積神經網絡)模型的細節,該模型由多個層和過濾器組成,能夠提高網絡攻擊檢測結果的可靠性。在仿制機器人上進行了針對各種系統模擬網絡攻擊的實際測試,結果非常理想,即使只進行了 2-3 次歷時模型訓練,識別準確率也很高。不僅如此,這種新型保護系統的優化版本還可以應用于類似但要求更高的機器人應用,例如無人駕駛飛機。

測試期間生成的性能表之一(來源:IEEE)

最后,研究人員發布在 EEE 門戶網站上的論文指出,其團隊有興趣研究新型入侵檢測系統在無人機等不同機器人平臺上的有效性,與地面機器人相比,無人機的動態速度更快、更復雜。

文章來源:https://www.bleepingcomputer.com/news/security/ai-algorithm-detects-mitm-attacks-on-unmanned-military-vehicles/