黑客入侵 Tile 內部工具,數百萬用戶數據或被泄露

在最近的一次數據泄露事件中,領先的藍牙定位跟蹤設備供應商之一 Tile 的數百萬用戶的個人信息可能被暴露,并引發了贖金要求。

據 404 Media 報道,黑客利用竊取的一名前 Tile 公司員工的憑證進入了公司內部工具,并訪問了多個 Tile 系統,以竊取敏感數據。

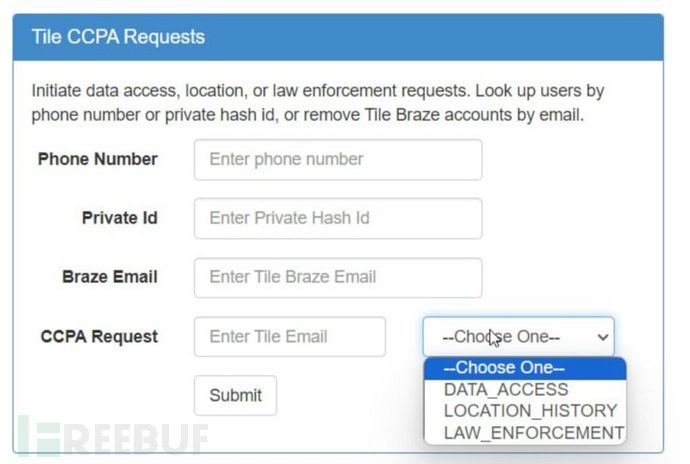

這些數據包括用于轉移 Tile 追蹤器所有權、創建管理員賬戶和發送用戶通知的工具,如黑客提供的截圖所示。

黑客在數據泄露事件中可以訪問的內容(圖片來源:404 Media)

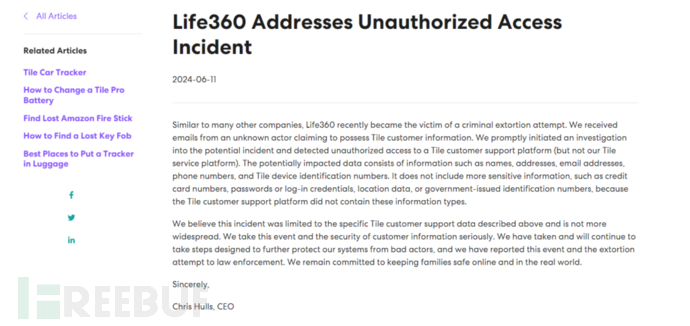

2024 年 6 月 11 日,Tile 的母公司、專注于定位數據的 Life360 表示,檢測到有人未經授權訪問其客戶支持平臺。根據該公司的新聞稿,Tile 成為了 "犯罪勒索企圖 "的目標,一名身份不明的行為者告知他們擁有 Tile 的客戶信息。

公司立即展開調查,發現有人未經授權訪問了 Tile 客戶支持平臺,但沒有訪問 Tile 服務平臺。該公司向用戶保證,沒有財務數據、密碼或位置信息被泄露,因為該平臺從未存儲過這些數據。但用戶的敏感數據可能會被暴露,包括姓名、實際地址、電子郵件地址、電話號碼和 Tile 設備識別碼。

Life360 首席執行官 Chris Hulls 表示:"我們認為,此次事件僅限于上述特定的 Tile 客戶支持數據,并不具有更大的普遍性。”他重申了該公司保護客戶信息的承諾,并采取措施保護其系統免受惡意行為者的侵害。

值得注意的是,該新聞稿不適用于美國以外的用戶,截圖如下:

該公司已經向執法部門報告了這一事件和勒索企圖。然而,此次事件凸顯了用戶位置追蹤公司的脆弱性,以及它們是如何成為黑客攻擊目標的。

由于電子郵件地址被曝光,Tile 用戶應謹防網絡釣魚,對要求提供個人信息或登錄憑據的電子郵件保持警惕,并監控與 Tile 帳戶相關的電子郵件和銀行帳戶上的可疑活動。

專家評論

總部位于新澤西州弗萊明頓的身份和訪問安全提供商 Pathlock 首席執行官 Piyush Pandey 就數據泄露事件發表了評論,指出其中涉及多種因素,包括前員工或心懷不滿的員工實施的潛在威脅以及缺乏安全認證。

“在這種情況下,訪問權限似乎是使用 Tile 前員工的管理憑證授予的,這表明身份安全的一個關鍵要素——在身份生命周期的加入、移動和離開整個過程中,能夠主動了解用戶的訪問和權限。”

此外,多因素身份驗證也可能導致僅憑用戶名和密碼就能訪問的情況不復存在。Piyush 補充說:這一漏洞還表明,除了保護主要業務線應用程序外,確保服務賬戶訪問的安全性也至關重要。

Critical Start 網絡威脅研究高級經理 Callie Guenther 強調了數據泄露事件后的重大威脅情報影響,包括有針對性的勒索、供應鏈漏洞、數據敏感性、事件響應等。Callie 建議采取以下措施保護管理員賬戶:

- 多因素身份驗證(MFA): 要求所有管理員賬戶使用多因素身份驗證(MFA),以增加額外的安全層。

- 強密碼策略: 強制使用強大、唯一的密碼,并定期更改密碼。

- 最小特權原則: 只向需要的用戶授予管理權限,盡量減少擁有高級訪問權限的用戶數量。

- 定期審計和監控: 持續監控和審計管理員賬戶活動,及時發現和應對可疑行為。

- 安全意識培訓: 教育員工識別網絡釣魚企圖,以及保護憑證的重要性。

參考來源:https://hackread.com/location-tracker-tile-data-breach-hackers/