推薦一個運維利器:鍵收集AD域環境信息的工具

項目簡介

ADRecon 通過提取和整合 AD 環境中的各種數據,生成特別格式化的 Microsoft Excel 報告,包括摘要視圖和指標,便于分析和全面了解目標 AD 環境的當前狀態。

功能特性

ADRecon 支持收集以下信息:

- 域森林信息:獲取有關域森林的詳細信息。

- 域信息:收集域的相關數據。

- 受信賬號:列出受信任的賬戶信息。

- 網站信息:獲取與網站相關的配置和設置。

- 子網信息:收集網絡子網的詳細資料。

- Schema 歷史:查看架構的歷史變更記錄。

- 默認和細粒度密碼策略:獲取密碼策略的詳細信息。

- 域控制器、SMB 版本、SMB 簽名支持情況以及 FSMO 角色:收集域控制器的相關信息。

- 用戶及其屬性:列出所有用戶及其屬性。

- 服務主體名稱(SPN):獲取服務主體名稱列表。

- 組、成員資格和變更:收集組信息及其成員關系。

- 組織單位(OU):獲取組織單位的詳細信息。

- 組策略對象(GPO)和 gPLink 詳細信息:收集組策略對象及其鏈接信息。

- DNS 區域和記錄:獲取 DNS 配置信息。

- 打印機:列出網絡中的打印機信息。

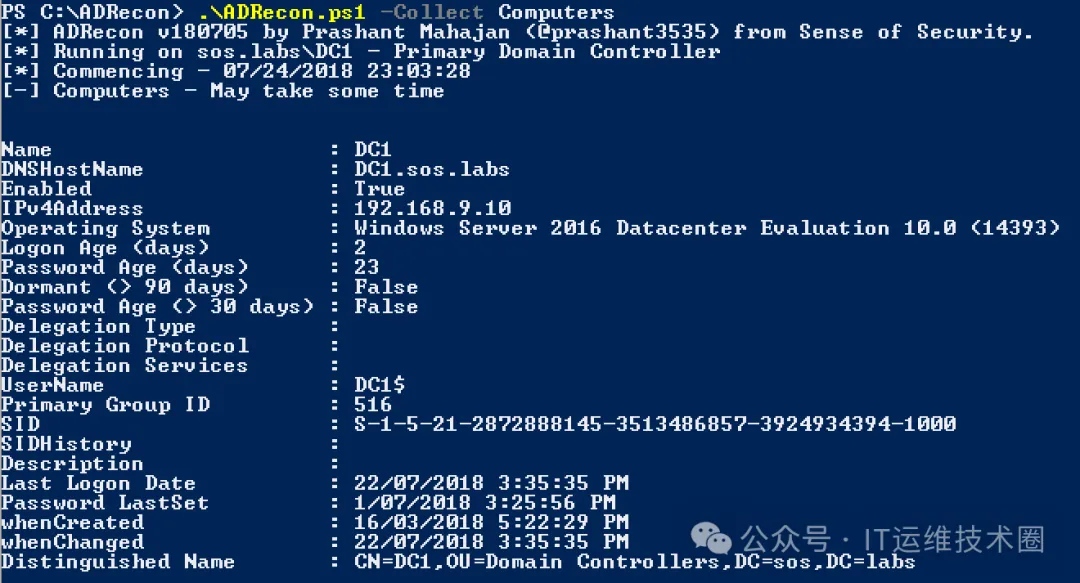

- 計算機及其屬性:收集計算機對象的詳細資料。

- PasswordAttributes:獲取密碼屬性信息。

- LAPS 密碼:收集本地管理員密碼解決方案(LAPS)的密碼信息。

- BitLocker 恢復密鑰:獲取 BitLocker 的恢復密鑰。

- 域、OU、根容器、GPO、用戶、計算機和組對象的 ACL(DACL 和 SACL):收集訪問控制列表信息。

- GPOReport:生成組策略對象的報告。

- Kerberoast 和用于服務賬戶的域賬戶:獲取可能被用于 Kerberoasting 攻擊的服務賬戶信息。

支持系統

ADRecon 需要在 Windows 主機上運行,具體要求包括:

(1) 必要要求:

- .NET Framework 3.0 及以上版本(Windows 7 已包含 3.0)。

- PowerShell 2.0 及以上版本(Windows 7 已包含 2.0)。

(2) 可選要求:

- Microsoft Excel:用于查看生成的報告。

- 遠程服務器管理員工具(RSAT):用于與域控制器通信。

- Windows 10 或 Windows 7 主機。

項目優勢

- 全面的信息收集:ADRecon 能夠從 AD 環境中提取多種關鍵數據,幫助安全專業人員全面了解網絡狀況。

- 報告格式化:生成的 Excel 報告經過特別格式化,包含摘要視圖和指標,便于分析和決策。

- 易于使用:可以從任何連接到環境的工作站運行,即使是非域成員的主機也可以執行,且可在非特權(標準域用戶)賬戶上下文中運行。

- 開源透明:作為開源項目,ADRecon 的源代碼公開,用戶可以查看、修改和定制,以滿足特定需求。

使用場景

- 安全審計:幫助審計員評估 AD 環境的安全狀況,發現潛在的安全隱患。

- 數字取證與事件響應(DFIR):協助分析師在安全事件發生后收集證據,了解攻擊路徑和影響范圍。

- 滲透測試:作為滲透測試者的后利用工具,幫助獲取目標 AD 環境的詳細信息,制定進一步的測試策略。

- 系統管理:協助管理員了解 AD 環境的配置和狀態,進行日常維護和優化。

安裝與使用

(1) 下載:從 ADRecon 的 GitHub 倉庫克隆項目源碼或下載預編譯版本。

git clone https://github.com/adrecon/ADRecon.git(2) 運行腳本:在 PowerShell 中導航到項目目錄,執行 ADRecon.ps1 腳本。

.\ADRecon.ps1(3) 生成報告:按照提示輸入所需參數,等待腳本執行完成,生成的 Excel 報告將保存在指定目錄中。

截圖

地址

項目地址:https://github.com/adrecon/ADRecon