新手黑客利用 AI 工具開發 FunkSec 勒索軟件

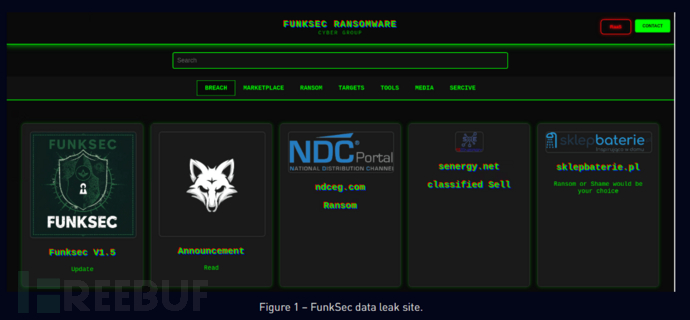

FunkSec勒索軟件即服務(RaaS)組織自2024年底開始活躍,該團伙在2024年12月公布了85名受害者。

該組織很可能使用了基于AI的系統來快速開發高級工具,將黑客行動主義和網絡犯罪結合在一起。然而,該組織泄露的許多數據集都是重復使用的,這引發了對其真實性的質疑。

FunkSec與之前的勒索軟件組織沒有已知的聯系,可獲得的詳細信息有限。

"我們對該組織活動的分析表明,公布的受害者數量雖然令人印象深刻,但可能掩蓋了實際受害者和該組織專業水平的真實情況。FunkSec的核心操作很可能由經驗不足的黑客進行。此外,由于該組織的主要目標似乎是獲得知名度和認可,因此很難驗證泄露信息的真實性。"Check Point發布的報告稱,"有證據表明,在某些情況下,泄露的信息是從之前的黑客行動主義相關泄露中回收的,這引發了對其真實性的質疑。"

與其他勒索軟件組織不同,FunkSec要求的贖金較低,在某些情況下低至q0,000。該組織以折扣價將竊取的數據出售給第三方。

Check Point的分析顯示,FunkSec勒索軟件正在由一名經驗不足的作者積極開發,該作者很可能在阿爾及利亞,其變種引用了FunkSec和Ghost Algeria。

該勒索軟件是用Rust編寫的,并從阿爾及利亞上傳到VirusTotal。其原型加密文件、創建勒索信、修改環境并檢查管理員權限。

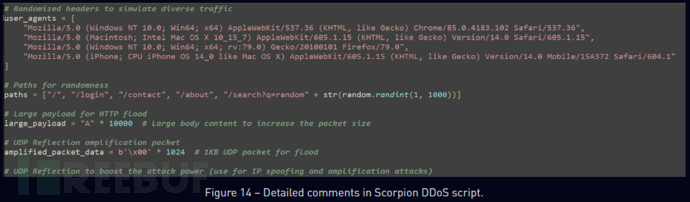

該組織廣泛使用AI來增強能力,其工具和腳本具有經過打磨的AI生成的代碼注釋,包括在他們的Rust勒索軟件源代碼中。

"在他們發布的一些信息中,該組織特別將其勒索軟件的開發與AI輔助代理聯系起來,很可能為其提供了勒索軟件的源代碼,并簡單地在他們的網站上分享了輸出。"報告繼續說道,"這些工具的使用與該組織的公開聲明密切相關,因為他們還發布了一個基于Miniapps的AI聊天機器人來支持他們的操作。Miniapps是一個促進AI應用程序和聊天機器人創建和使用的平臺,通常沒有像ChatGPT這樣更流行的系統中的限制。FunkSec開發的機器人專門用于支持惡意活動。"

FunkSec于2024年10月出現,由使用Scorpion和DesertStorm別名的威脅行為者引入。后來,RaaS由名為El_Farado的其他威脅行為者推廣。XTN、Blako和Bjorka很可能與該組織有關聯。

一旦執行,FunkSec勒索軟件就會禁用安全功能,包括Windows Defender、日志記錄、PowerShell限制和執行期間的影子副本備份。

該惡意軟件將".funksec"擴展名添加到加密文件的文件名中,然后在磁盤上放置勒索信。

RaaS操作與"自由巴勒斯坦"運動一致,目標是印度和美國,并與已解散的黑客行動主義組織如Ghost Algéria和Cyb3r Fl00d有關聯。

"FunkSec的操作突顯了AI在惡意軟件開發中的作用、黑客行動主義與網絡犯罪的重疊以及驗證泄露數據的挑戰。它還引發了關于我們如何評估勒索軟件組織構成的威脅的問題,因為我們經常依賴這些組織自己的聲明。"Check Point總結道,"這些發現反映了一個不斷變化的威脅格局,即使是低技能的行為者也可以利用可訪問的工具來投射一個非常大的陰影。"

參考來源:https://securityaffairs.com/173018/cyber-crime/funksec-ransomware-was-developed-using-ai-tools.html