2025 OWASP十大安全漏洞

隨著去中心化金融(DeFi)和區塊鏈技術的不斷發展,智能合約安全的重要性愈發凸顯。在此背景下,開放網絡應用安全項目(OWASP)發布了備受期待的《2025年智能合約十大漏洞》報告。

這份最新報告反映了不斷演變的攻擊向量,深入剖析了近年來的常見漏洞及緩解策略。旨在提升Web3開發者和安全團隊的安全意識,為開發者、審計人員和安全專業人士提供寶貴的資源,以應對智能合約中最關鍵的安全漏洞。它還與其他OWASP項目,如《智能合約安全驗證標準》(SCSVS)、《智能合約安全測試指南》(SCSTG)相互補充,為區塊鏈生態系統的安全提供了全面的方法。

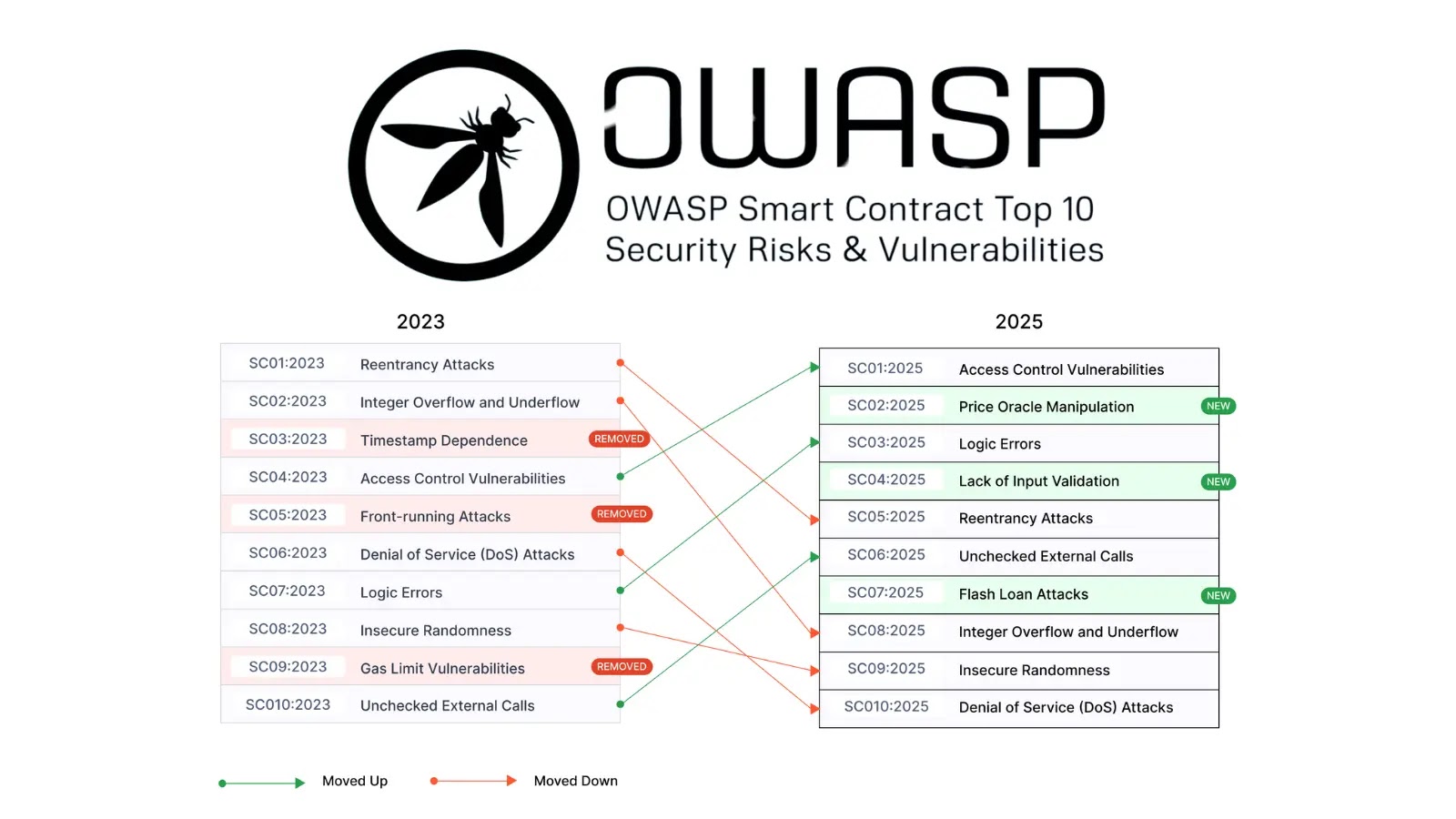

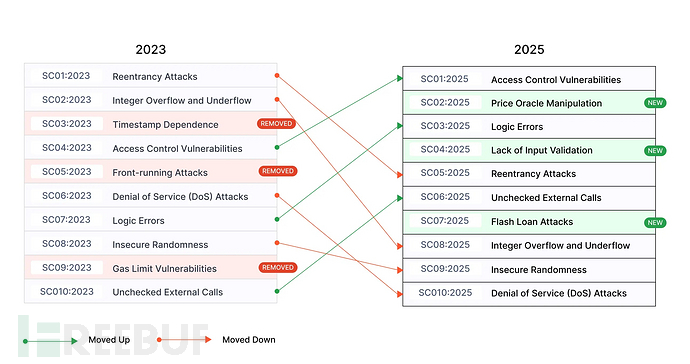

2023年至2025年的主要變化

2025年版榜單根據真實事件和新興趨勢更新了排名,并提供了新的見解。顯著的變化包括新增了“價格預言機操縱”和“閃電貸攻擊”兩個獨立類別,反映了這些漏洞在DeFi攻擊中的日益普遍。

與此同時,早期版本中較為突出的“時間戳依賴”、“Gas 限制問題”等漏洞已被替換或整合到更廣泛的類別中,如“邏輯錯誤”。

2025年OWASP十大漏洞詳解

SC01:訪問控制漏洞

訪問控制漏洞仍然是智能合約中導致財務損失的主要原因,僅2024年就造成了9.532億美元的損失。這些漏洞通常是由于權限檢查未正確實施而產生的,以致未經授權的用戶可以訪問或修改關鍵功能或數據。一個典型案例是88mph的“函數初始化漏洞”,攻擊者利用該漏洞重新初始化合約并獲得管理員權限。

SC02:價格預言機操縱

操縱價格預言機(智能合約使用的外部數據源)可能會破壞協議的穩定性,導致財務損失或系統性故障。攻擊者通常利用設計不良的預言機機制暫時抬高或壓低資產價格。

SC03:邏輯錯誤

業務邏輯漏洞通常發生在合約未能正確執行其預期功能時。這些錯誤可能導致代幣鑄造錯誤、借貸協議缺陷或獎勵分配錯誤。

SC04:輸入驗證缺失

未能驗證用戶輸入可能使攻擊者能夠向智能合約注入惡意數據,導致意外行為或破壞合約邏輯。

SC05:重入攻擊

重入攻擊利用合約在完成自身狀態更新之前調用外部函數的能力。這一經典漏洞在 2016 年的 DAO 攻擊中被利用,導致價值 7000 萬美元的以太坊被盜。

SC06:未檢查的外部調用

當智能合約未能驗證外部調用的成功時,可能會基于錯誤的交易結果假設繼續執行,從而導致不一致或被惡意行為者利用。

SC07:閃電貸攻擊

閃電貸允許用戶在一個交易中無抵押借款,但可能被利用來操縱市場或耗盡流動性池。

SC08:整數溢出和下溢

當計算超出數據類型限制時,可能會發生算術錯誤,使攻擊者能夠操縱余額或繞過限制。

SC09:不安全的隨機性

區塊鏈的確定性特性使得生成安全的隨機性具有挑戰性。可預測的隨機性可能會破壞依賴隨機結果的功能,如抽獎或代幣分配。

SC10:拒絕服務(DoS)攻擊

DoS攻擊針對智能合約中資源密集型功能,通過耗盡Gas限制或計算資源使其無法響應。

對現實世界的影響

OWASP 智能合約Top 10的編制基于《加密貨幣損失報告》等資源中記錄的真實事件。僅2024年,就有149起事件被記錄在案,造成了超過14.2億美元的損失,其中訪問控制漏洞(9.53億美元)、邏輯錯誤(6300萬美元)和重入攻擊(3500萬美元)是主要原因。這些數據凸顯了在區塊鏈開發中加強安全實踐的緊迫性。

隨著區塊鏈技術的成熟,攻擊者利用其漏洞的方法也在不斷演變,這也強調了Web3項目增強自身抵御潛在漏洞能力的重要性。

參考鏈接:https://cybersecuritynews.com/owasp-top-10-2025-smart-contract/