百度劫持者,現(xiàn)身“維護”谷歌

【51CTO.com 綜合消息】卡巴斯基實驗室近日截獲到一種名為“百度劫持者”的廣告軟件樣本。此廣告軟件會直接劫持用戶對百度的訪問,直接跳轉(zhuǎn)到谷歌。這讓很多受感染用戶非常苦惱,因為不管用戶在瀏覽器的地址欄怎樣輸入百度的網(wǎng)址,回車后打開的頁面始終都會跳轉(zhuǎn)到谷歌中文的頁面。有些用戶開始猜疑是否是當(dāng)?shù)氐木W(wǎng)絡(luò)服務(wù)商出現(xiàn)了問題,或者是百度故障等原因。但事實上是這些用戶感染了上述惡意廣告軟件,致使用戶上網(wǎng)時出現(xiàn)了上述情況。

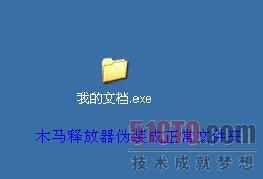

在介紹“百度劫持者”廣告軟件時,首先需要對一種木馬釋放器進行說明。因為上述劫持百度的廣告軟件一般通過一種名為Trojan-Dropper.Win32.Flystud.qt的木馬釋放器下載感染用戶。卡巴斯基中國病毒實驗室分析員對此木馬釋放器進行技術(shù)分析時發(fā)現(xiàn),它是采用E語言編寫而成。而且為了欺騙用戶運行它進行感染,它會采用Windows的文件夾圖標(biāo),并以用戶現(xiàn)有的文件夾名字命名。如果用戶不細(xì)心觀察,很容易將它誤認(rèn)為就是一個正常文件夾而點擊運行。

|

| 圖 |

一旦運行,該木馬釋放器就會在用戶不知情的情況下,在用戶計算機系統(tǒng)的system32目錄下創(chuàng)建一些文件夾和文件,并且這些文件夾都是隱藏的,一般用戶很難發(fā)現(xiàn)。如下圖所示:

|

| 圖 |

由于此木馬釋放器是采用E語言編寫,其運行還需要E語言支持庫。這些隱藏文件夾中就包含其運行所需的庫文件。這些隱藏文件夾的創(chuàng)建都是以隨機16進制數(shù)做為文件夾名。此木馬還會查找移動存儲設(shè)備,一旦發(fā)現(xiàn)有移動存儲設(shè)備,就會將原有移動存儲設(shè)備中的文件夾隱藏,創(chuàng)建和原文件夾名稱一樣的并且具有文件夾圖標(biāo)的exe文件進行偽裝。而當(dāng)用戶在其它計算機上使用此移動設(shè)備時,就很容易將偽裝的木馬文件認(rèn)為是自己的文件夾而點擊感染。另外,此木馬還會在移動存儲設(shè)備上創(chuàng)建autorun文件,使得用戶在雙擊打開移動存儲設(shè)備時也會被感染。

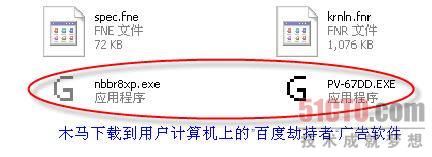

此木馬會向E語言支持庫所在的文件夾中下載文件。這些文件中就包含我們上述的“百度劫持者”廣告軟件(not-a-virus:AdWare.Win32.FlyStudio.c)。如下列截圖所示:

|

| 圖 |

|

| 圖 |

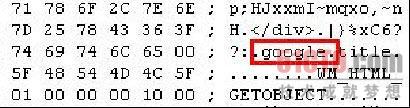

感染用戶計算機后,該廣告軟件會會定時彈出廣告窗口,干擾用戶正常使用計算機。同時,劫持對百度的訪問,使用戶在試圖訪問百度時自動跳轉(zhuǎn)到谷歌。卡巴斯基實驗室的病毒分析專家對“百度劫持者”廣告軟件的代碼解密后發(fā)現(xiàn)里面包含有g(shù)oogle字樣。如下圖:

|

| 圖 |

目前,卡巴斯基實驗室的反病毒產(chǎn)品完全能夠查殺該木馬釋放器以及它下載的廣告軟件。請用戶及時更新病毒定義數(shù)據(jù)庫,及時查殺這類惡意軟件。同時建議用戶養(yǎng)成良好的上網(wǎng)和操作計算機習(xí)慣,提高警惕性,不要打開來歷不明的文件或者訪問不良網(wǎng)站,以避免感染此類惡意軟件,造成不必要的損失或麻煩。