諜影重重之無線局域網的反間諜戰

原創【51CTO.com獨家特稿】無線局域網(WLAN)的興起給所有企業帶來的好處是顯而易見的,它不僅讓企業能夠在需要應用IT網絡的位置更加容易地部署出一個無線局域網,而且其不需要線纜的特性,又為企業節約了大量的網絡基礎設施購買和部署成本。但是,無線局域網同樣有著與有線局域網相似的各種安全威脅,并且,由于其無線的特性,使得它比有線局域網存在更多易于攻擊的弱點,例如非法無線訪問設備帶來的安全威脅就是無線局域特有的安全威脅之一。

現在具有WIFI無線功能的設備種類越來越多,它們的大小和重量也越來越輕便。因此,非法的無線訪問設備有可能是一臺使用了無線嗅探軟件和密碼破解軟件的筆記本電腦,也可能是一臺具有WIFI功能的PDA或智能手機,甚至是一臺具有WIFI功能的PSP游戲機,更不要說由企業內部員工或黑客安插在無線局域網內部的非法無線AP了。因此,只要是非授權的無線訪問設備都可以稱之為非法無線訪問設備。

正是由于這些無線訪問設備的便攜性,從而使得它們能夠像間諜一樣悄無聲息地潛伏在企業部署的局域網周圍或內部。通過監聽無線局域網發送出來的無線電波中的各種信息,來獲得無線局域網中傳輸的機密信息。或者通過無線局域網入侵到企業局域網內部,以得到更多他們想要的機密信息。

那么,作為一個網絡管理員或安全工程師,我們該如何做才能檢測和防御那些隨時都想接入企業無線局域網中的非法無線訪問設備,打贏這場無線局域網中的反間諜戰呢?

就目前來說,大多數成功部署非法無線訪問設備檢測和防御解決方案的企業,都是使用下列所示的這些技術和工具來解決的:

1、應用無線網絡嗅探技術來進行協議分析和追蹤;

2、應用無線入侵檢測/防御系統(WIDS/IPS),然后在無線局域網的工作站或AP中安裝傳感器的方式來檢測非法無線訪問設備。但是,它并不能檢測到被動式無線嗅探攻擊和接入請求,以及內部人員主動外部無線訪問點的方式;

3、使用手持式無線設備檢測工具。一些手持式現場無線檢測工具可以用來檢測接收的無線信號的強度和噪聲,并且可以很靈活地對整個需要覆蓋的無線信號區域都進行檢測,還可以用來檢測無線信號實際的邊界位置;

4、通過進行現場調查(site survey)、MAC地址列表檢查和噪音檢測(noise checking)等方式來檢測非法無線訪問設備。

在實際應用當中,為了能夠達到最好的檢測效果,通常將上述4種方式全部結合起來使用。因此,在本文的下面,雪源梅香將給大家展示一個三層立體式檢測和防御非法無線訪問設備的方案,以及部署它應當遵從的步驟。

第一步:全面了解我們的無線局域網

了解無線局域網的目的就是為了知道當前無線局域網中有哪些無線設備,以及企業周圍存在哪些相鄰的無線局域網和無線訪問設備等信息。

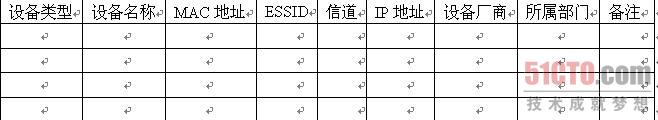

我們最好能夠對當前無線局域網中所有的無線訪問設備和AP都做一個詳細的調查,然后將與這些無線設備相關的屬性全部記錄到無線設備清單當中。這些需要記錄的無線設備屬性包括:每臺設備及無線網卡使用的MAC地址及當前的分配的IP地址、AP和無線網卡使用的SSID號,以及AP的供應商、AP的類型和AP及無線網卡使用的信道等信息。

對無線局域網中已知無線訪問設備及AP的屬性進行完整記錄目的,就是用它們來作為后面區分非法無線訪問設備的依據。

另外,以后在無線局域網的運營過程中,如果需要添加新的無線訪問設備,那么,我們還必需將新加入的設備屬性加入到這張表格當中。下面表1就是一張無線訪問設備及AP屬性的表格樣式。

|

| 表1 無線訪問設備及AP清單表樣式 |

同時,我們還必需將這些找到的不可信任的無線設備建立一個檔案,記錄下這些無線設備的MAC地址、ESSID號、信道、信號噪聲比(SNR)和大約的位置等信息。這樣有利于在后面的非法無線設備檢測過程中用來識別檢測到的無線設備是否為非法無線設備。使用的表格樣式也可與上述表1相同。

完成企業當前無線局域網及周邊其它無線訪問設備的登記工作后,最好能夠將這些無線訪問設備在企業無線局域網中所在的位置,用一張平面圖將它們標示出來,以便以后在檢測非法無線訪問設備時,知道他們所在的具體位置。圖1就是一個無線設備分布圖樣。

|

| 圖1 無線局域網中無線設備分布圖樣 |

#p#

第二步:部署檢測和防御非法無線訪問設備的解決方案

在本文的前面,我就提到檢測和防御非法無線訪問設備的最好解決方法,就是充分結合上面提到的目前4種主要解決方法,來部署一個混合式的三層立體式解決方案。如圖2所示就是一個三層立體式檢測和防御非法無線訪問設備的網絡拓撲圖。

|

| 圖2 三層立體式檢測和防御非法無線訪問設備的網絡拓撲圖 |

在圖2所示的這個三層立體式檢測和防御非法無線訪問設備的解決方案中,我們將整個檢測和防御體系分為控制層、服務層和傳感器層。

在傳感器層,可以將無線信號探測器安裝到工作站中,也可以使用與AP集成的傳感器。但是,不管使用哪種方式,都必需能夠監控到所有的可疑活動,其中包括非法無線訪問設備的接入。所有檢測到的信號通過無線網絡傳送到服務層,由安裝在服務層的WIDS/IPS進行處理。

服務層就是安裝有WIDS/IPS的服務器,它在接收到來自各傳感器發送過來的檢測信息后,能夠及時對這些信息進行相應的處理。一旦發現網絡中或周邊位置存在新非法無線訪問設備,WIDS/IPS就會發送相關安全警報給控制層的管理員,再由管理員做最后的響應,或者由WIPS進行自動防御。

為了能夠產生非法無線訪問設備的警報,WIDS/IPS通常是使用ACL(訪問控制列表)來進行控制。ACL主要是通過無線訪問設備的MAC地址、配置名和最近使用的IP地址來識別和發現它們的。

有時,我們不想對鄰近企業的無線訪問設備都產生警報,這樣會增加我們的工作量,也容易產生誤報和漏報。我們只是需要了解這些無線訪問設備是否曾經訪問過我們的網絡。那么,我們可以這樣設置WIDS/IPS,讓它對已知的鄰近AP不產生報警,但是當發現它們試圖連入企業無線局域網時應當及時發出警報。

對于無線信號傳感器不能檢測到的位置,我們就可以通過手持式無線信號分析設備來達到目的,例如,我們可以使用手持式無線信號分析設備對企業無線局域網周邊和各個死角進行移動式檢測,以發現可漏掉的非法無線訪問設備。

所有的這些都可以由一臺網絡管理系統來控制,它完成對WID/IPS服務器的管理、配置等操作,而且,WIDS/IPS服務器產生的警報也會直接發送到后臺管理員控制臺中,并由管理員進行及時的事件響應。#p#

第三步,定位和清除非法無線訪問設備

由于非法無線訪問設備的位置往往是不固定的,它有可能隨時都變換位置,如果我們不能立即定位非法設備的具體位置,那么,就算我們知道企業無線局域網正面臨這些“間諜”的侵擾,但是卻不知道這些非法無線訪問設備從什么位置接入企業無線局域網的。

我們當然不能只停留在知道企業無線局域網中是否存在非法無線訪問設備這個階段,部署檢測和防御非法無線訪問設備解決方案的最終目的就是要能夠定位和清除它們。

要完成非法無線訪問設備的定位任務,當然也需要使用相應的工具和技巧來進行。通常,一些網絡管理員和安全工程師都使用以下3種主要的方式:

其一就是利用信號強度來估計非法無線訪問設備與最近無線AP的距離。如果安裝有無線信號傳感器的AP檢測到與它進行連接的非法無線訪問設備的信號很強,那么兩者距離應該很近,可能就在同一樓層、樓上樓下或離房間很近的外部等位置。但是,這種通過無線信號強度進行估計的方式還需要大量的人工參與,而且,由于由于非法無線訪問設備可能先入侵與企業相鄰的一個無線局域網,然后再通過這個無線局域網對企業進行入侵,此時,再使用這種方式就不會太準確。

其二就是利用多個傳感器來進行多角度定位。當多個傳感器彼此相鄰時,它們的無線信號半徑肯定有一個交集。那么,如果這些彼此相鄰的傳感器都檢測到了同一個非法無線訪問設備,這就是說這臺非法無線訪問設備位于這些傳感器的信號交集位置。這樣一來,我們很容易就知道這臺非法無線訪問設備的具體位置了。

對于這種非法無線訪問設備的定位方式,使用的傳感器個數肯定是越多越好,但是,在實際的無線局域網環境,是不可能在很小的范圍內存在多臺AP或安裝有無線傳感器的訪問點的。不過,如果一個范圍內有3 臺及以上信號可以重疊的傳感器,那么,就可以對它們信號重疊范圍內的所有非法無線訪問設備進行精確定位了。下圖3所示就是一個利用4個相鄰傳感器進行非法無線訪問設備定位的原理圖。

|

| 圖3 利用4個相鄰傳感器進行定位的原理圖 |

其三就是利用無線網絡監控軟件或流量分析軟件來找出非法無線訪問設備的具體位置。無線網絡監控軟件可以實時監控無線網絡中的活動連接,通過發現多余的求知連接,就可以知道非法無線訪問設備連接到了企業無線局域網中的哪個AP當中,或者與企業無線局域中的哪臺無線訪問設備進行了點對點的連接。由于無線信號的范圍范圍是一定的,只要我們在發現非法無線訪問設備的AP附近進行排查,就能夠找到它們。另外,一些無線網絡嗅探器,例如Netstumbler,可以通過分析發送到非法無線訪問設備的數據包,來確定它在企業無線局域網的什么位置。

當確定非法無線訪問設備的具體位置后,我們接下來要做的就是將它們從企業無線局域網中清除出去,以防止它們帶來更大的安全風險。

清除非法無線訪問設備的最好方式當然是直接將它們從無線局域網中拔除,或者還可以追究攻擊者的法律責任。例如,如果發現的非法無線訪問設備是一個惡意的非法無線訪問設備,那么就必需立即清除它,并且在防火墻中添加新的規則來阻止它的連入。如果無線局域網中使用了WIPS(無線入侵防御系統),那么,它就會自動產生對這些惡意無線訪問設備的阻止規則,并同時向后臺管理員發送攔截警報。

但是,如果發現的非法無線訪問設備只是一個非惡意的鄰居無線AP,那么我們可以在WIDS/IPS中的ACL表中添加新的規則,限制它的訪問,并由此以免它再次觸發警報。然后再將發現的這個非法無線AP的信息記錄到一個開始的無線設備表中,還可以將它的位置在前面制定的平面圖中標出。

另外,如果發現的非法無線訪問設備是企業新添加的無線訪問設備,或者是合作伙伴或客戶來企業后帶來的無線訪問設備,那么,在檢測到后,如果這些無線訪問設備本身符合企業的安全策略,那么,我們只需要將某個訪問權限授與給它們后,允許它們接入企業的無線局域網,然后解除對這些無線訪問設備的警報即可。

通過本文,我們應當知道該按什么步驟來部署檢測和防御非法無線訪問設備的解決方案,也知道如何定位和清除發現的非法無線訪問設備。同時,我們也只有掌握了本文中所述的這些針對非法無線訪問設備的解決方法,我們才有可能在與非法無線訪問設備的反間諜戰中掌握主動權,才有把握打贏這場無線局域網中的反間諜戰。

【51CTO.COM 獨家特稿,轉載請注明出處及作者!】

【編輯推薦】